Email Routing(电子邮件路由)于 2021 年生日周期间发布 ,并从今年初开始作为 Beta 版免费提供给 Cloudflare 客户使用。我们之所以推出这个 Beta 版,是为了有所作为,为我们所有客户免费提供互联网上最简单、最强大的电子邮件转发服务。

我们认为已经达到并超越了第一年的目标。Cloudflare 电子邮件路由现在是我们最受欢迎的功能之一,也是最主要的电子邮件提供者。我们目前处理超过 55 万个收件箱的电子邮件流量,平均每天转发 200 万封邮件,而且这个数字还在逐月增长。

今年 2 月,我们还宣布正在收购 Area1。将他们的团队、产品和技术与 Cloudflare 合并是加强我们电子邮件安全能力的重要一步。

这一切都很好,但是您可能会问,还有更多功能吗?

在过去的几个月里,团队一直在努力增强 Email Routing。今天 Email Routing 已结束 Beta 测试。

我们也认为这可能是一个好机会,向您说明一下该产品增加的所有新功能,包括幕后花絮以及不那么明显的改进。

马上开始。

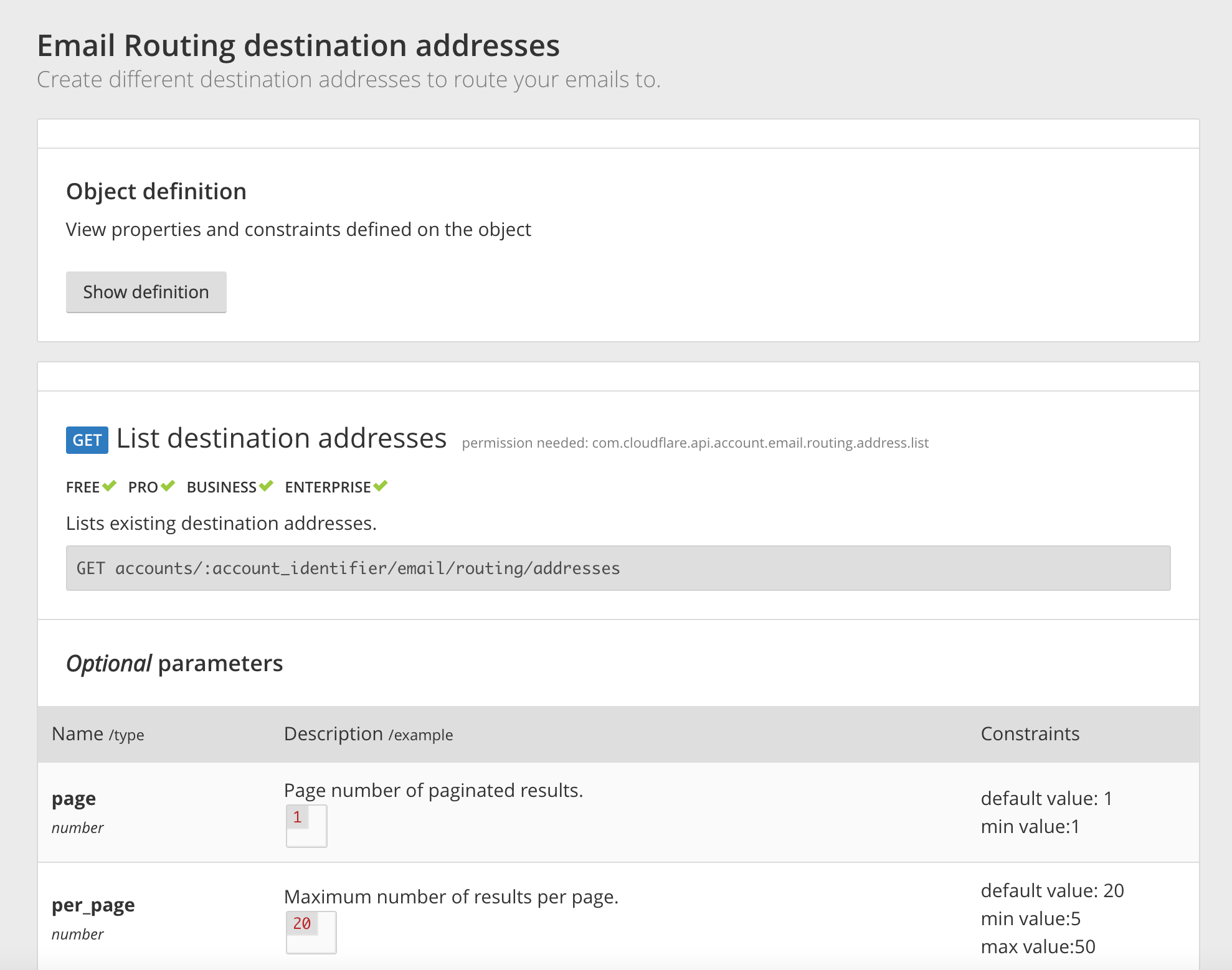

公共 API 和 Terraform

Cloudflare 奉行 API 优先的理念。我们的所有服务都将其原语暴露在我们庞大的 API 目录和网关中,然后由我们自己进行充分使用。例如,客户的配置仪表板就是完全在这些 API 之上构建的。

Email Routing API 并非从一开始就进入这个目录的,而是在一段时间内保持私有和无文档记载状态。今年夏季,我们在公共 Cloudflare API 目录中提供这些 API。您可以通过编程方式使用它们来管理您的目标电子邮件、规则和其他电子邮件路由设置。有关方法的定义和参数均已文档化,我们也提供了 curl 示例,以便您能迅速上手。

更妙的是,如果您是一个基础设施即代码类型的用户,并使用 Terraform 自动配置你的系统,我们也能提供帮助。Cloudflare 的最新版本 Terraform 提供者现已集成 Email Routing API 资源,以便通过 HCL 使用。

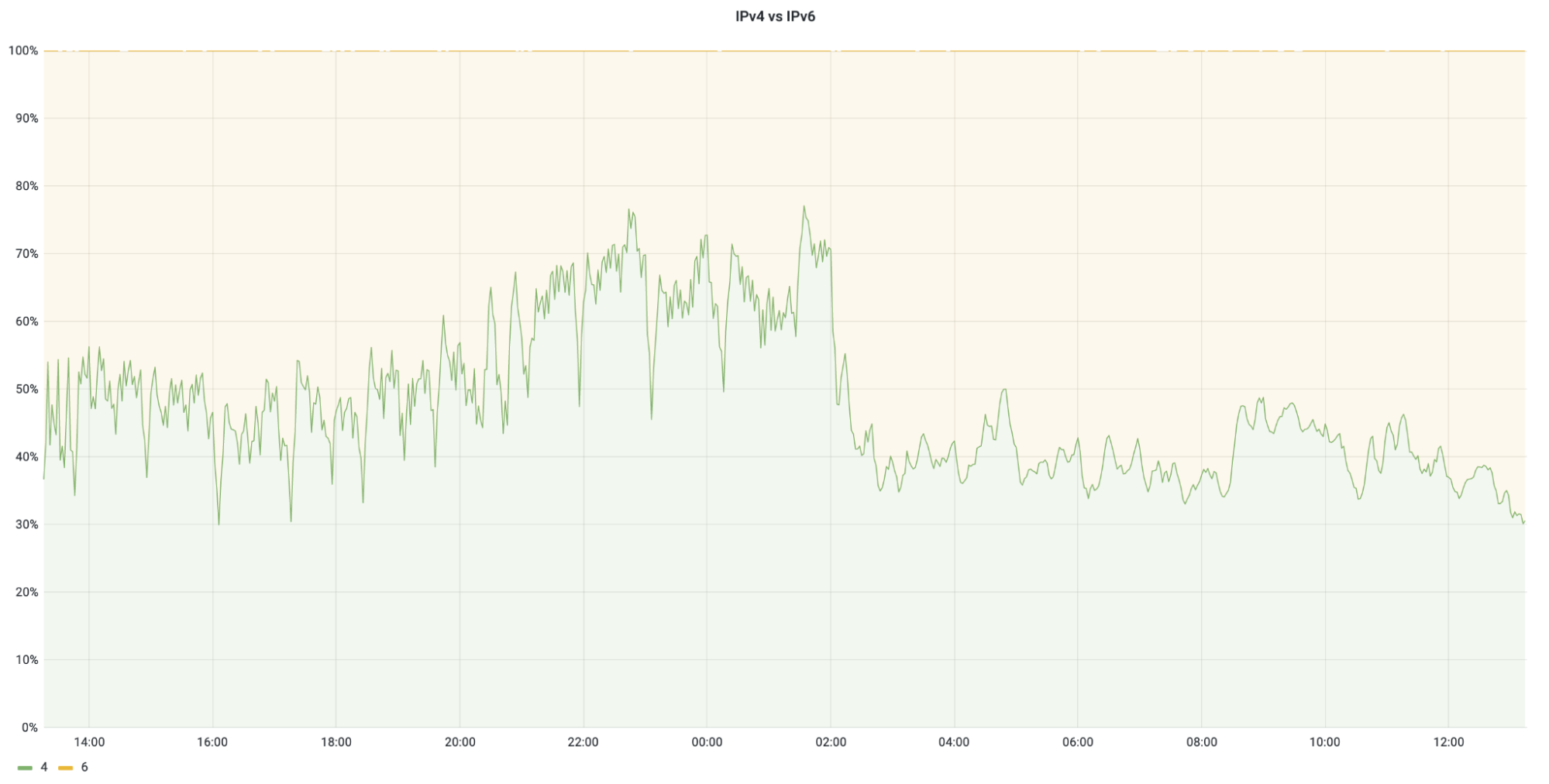

IPv6 出站

IPv6 采用呈持续增长趋势。我们的最新 IPv6 采用报告显示,我们的全球渗透率正在接近 30%,在移动使用普遍的国家,渗透率超过 50%。自 2011 年以来,我们就已经提供全面的 IPv6 支持,因为这完全符合我们帮助建设更好的互联网这一使命。

我们的网络和产品已经做好 IPv6 准备 ,Email Routing 从第一天起就支持 IPv6 入站。

➜ ~ dig celso.io MX +noall +answer

celso.io. 300 IN MX 91 isaac.mx.cloudflare.net.

celso.io. 300 IN MX 2 linda.mx.cloudflare.net.

celso.io. 300 IN MX 2 amir.mx.cloudflare.net.

➜ ~ dig linda.mx.cloudflare.net AAAA +noall +answer

linda.mx.cloudflare.net. 300 IN AAAA 2606:4700:f5::b

linda.mx.cloudflare.net. 300 IN AAAA 2606:4700:f5::c

linda.mx.cloudflare.net. 300 IN AAAA 2606:4700:f5::d

最近,我们关闭了循环,增加了 IPv6 出站支持。现在我们也使用 IPv6 向上游服务器发送电子邮件。如果邮件转发到的 MX 服务器支持 IPv6,那么我们将尝试使用 IPv6。 Gmail 就是拥有 IPv6 MX 记录的高流量目的地之一。

➜ ~ dig gmail.com MX +noall +answer

gmail.com. 3362 IN MX 30 alt3.gmail-smtp-in.l.google.com.

gmail.com. 3362 IN MX 5 gmail-smtp-in.l.google.com.

gmail.com. 3362 IN MX 10 alt1.gmail-smtp-in.l.google.com.

gmail.com. 3362 IN MX 20 alt2.gmail-smtp-in.l.google.com.

gmail.com. 3362 IN MX 40 alt4.gmail-smtp-in.l.google.com.

➜ ~ dig gmail-smtp-in.l.google.com AAAA +noall +answer

gmail-smtp-in.l.google.com. 116 IN AAAA 2a00:1450:400c:c03::1a

很高兴能告诉大家,我们现在发送到上游的大部分邮件都在使用 IPv6 。

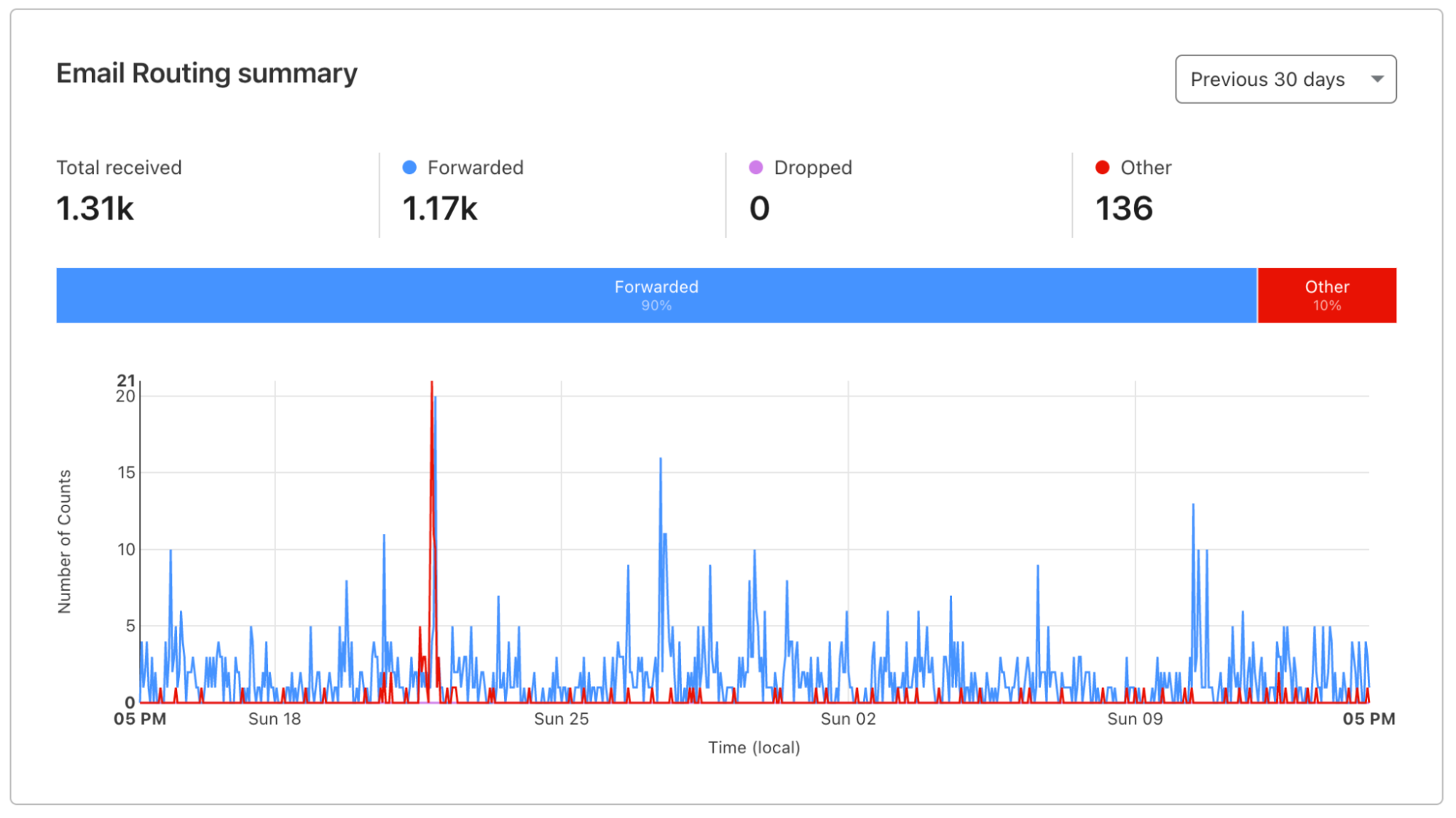

可观察性

Email Routing 已成为电子邮件生命周期中的另一个系统。没有人喜欢盲目地浏览,特别是在使用和依赖像电子邮件这样的关键服务时,所以当消息通过我们的网络传输时,我们有责任提供尽可能多的可观察性来了解发生了什么。

端到端电子邮件交付是一个复杂的话题,由于协议的性质和涉及的系统和跃点的数量,排除故障往往颇具挑战性。我们增加了两个小部件:Analytics(分析) 和 Detailed Logs(详细日志),希望能提供所需的洞察并帮助增加可见性。

Email Routing 的分析功能显示选定的时间段内收到的电子邮件数量的一般统计数据,它们如何被处理并交付到上游目的地址,以及一个方便的时间序列图表。

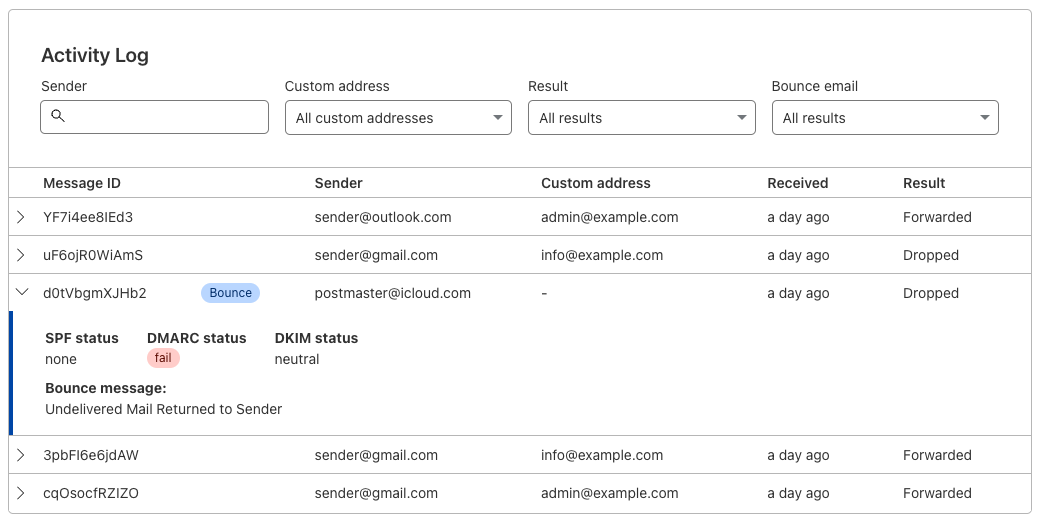

Activity Log(活动日志)就接受及交付到目的地的每封邮件提供详细活动情况。信息包含发件人和使用的自定义地址,时间戳,以及交付尝试结果。它还提供有关我们的 SPF、DMARC 和 DKIM 验证的详情。我们还提供过滤器,以便在邮件数量较大的情况下寻找所需的信息。

最近,活动日志还开始显示退回(bounce)。退回是指上游 SMTP 服务器接受交付,但随后因某种原因(超出配额、病毒检查、伪造消息或其他问题),收件人的收件箱决定拒收并返回一个带有错误的新消息到链中的 MTA(从 Return-Path 标头读取),也就是我们。

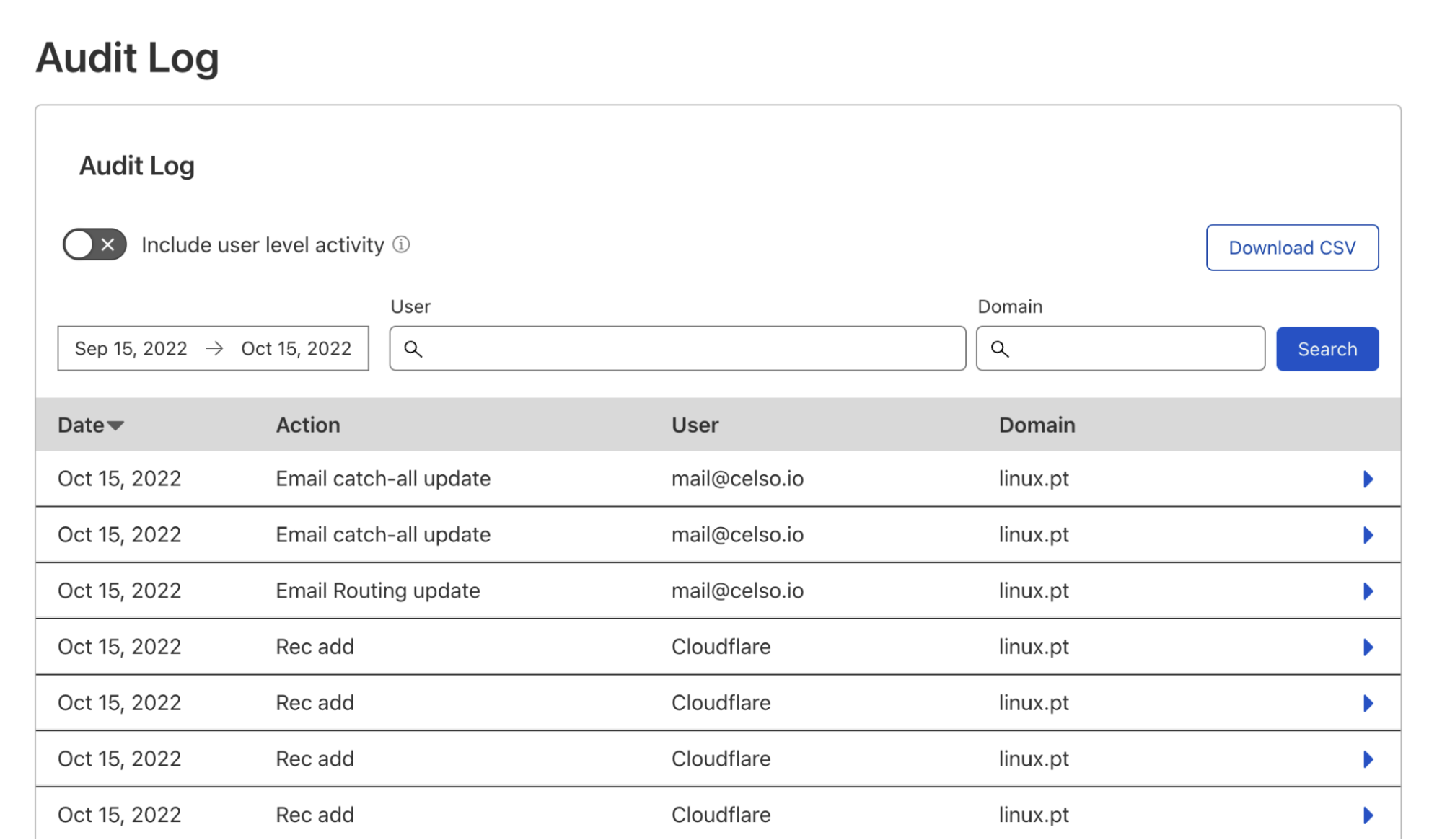

审计日志

Audit Logs(审计日志) 向所有计划类型提供,提供您的 Cloudflare 账户事件历史的概述,例如登录和登出操作,区域配置更改。有多个成员的帐户,或必须遵守监管义务的公司,都依赖 Audit logs 进行跟踪和查证原因。

Email Routing 现已整合 Audit Logs 并记录所有配置更改,例如增加新地址,更改规则,或编辑通配符地址。可在仪表板中的“管理帐户”下找到 Audit Logs,或使用 API 下载列表。

反垃圾邮件

骚扰和恶意邮件困扰着电子邮件世界,对最终用户来说是一个大问题。它们会影响用户体验和电子邮件效率,并经常带来安全风险,可能导致欺诈、身份盗窃和邮件操纵。

从第一天起,我们就已经在入站电子邮件中具备受支持和经验证的 SPF (发件人策略框架)记录,DKIM (域名密钥验证邮件)签名和 DMARC (基于域名的邮件身份验证报告和一致性) 策略。这些步骤很重要,可以减轻与验证来自特定合法域的电子邮件来源有关的一些风险,但它们并不能完全解决问题。恶意行为者仍然可以从其他完全忽略 SPF or DKIM 的域生成网络钓鱼攻击。

今天的反垃圾邮件技术通常是基于拦截那些来源(试图传递电子邮件的客户端的 IP 地址)可信度不高的电子邮件。业内通常称之为 IP 声誉。其他公司专门维护 IP 和电子邮件域的声誉列表,即 RBL 列表,然后分享给各供应商并广泛使用。

简而言之,一旦某个 IP 或域开始发送骚扰或恶意电子邮件,就会被赋予不良声誉。如果你的 IP 或域的声誉不良,你将很难从他们传递电子邮件到任何主要的电子邮件提供商。IP 或域停止恶意行为后,不良声誉就会消除。

Cloudflare 是一家安全公司,对 IP 威胁评分和声誉有一定了解。通过与 Area1 团队合作和并向他们学习,我们开始支持标记和阻止从我们认为在 SMTP 层面上的不良 IP 收到的电子邮件。我们的方法结合使用启发式算法和声誉数据库,包括一些我们不断更新的 RBL 列表。

这一措施不仅使那些收到大量垃圾邮件的客户受益,他们现在将得到另一层保护和过滤,而且也使所有使用 Email Routing 的人受益。我们自己的 IP 空间和转发域(用来向其他电子邮件提供商传递邮件)的声誉将得到提高,我们的交付成功率也将相应提高。

IDN 支持

国际化域名(简称 IDN)是指至少包含一个非 ASCII 字符的域名。为了容纳与更旧的互联网协议和应用程序的向后兼容性,IETF 批准了 IDNA 协议(应用程序中的国际化域名),这随后被很多浏览器,顶级域名注册服务机构和其他服务提供商所采用。

Cloudflare 是在 2012 年采用 IDN 的首批平台之一。不过,在电子邮件中支持国际化域名具有挑战性。电子邮件使用相互叠加的 DNS、SMTP 和其他标准(如 TLS 和 DKIM 签名)。IDNA 转换需要端到端工作,否则就会出现问题。

Email Routing 直到现在才支持 IDN。从今天开始,Email Routing 可与 IDN 一起使用,一切都将像预期的那样端到端工作。

8 位 MIME 传输

SMTP 协议从RFC 2821 修订开始支持扩展。当电子邮件客户端连接到 SMTP 服务器时,它会在 EHLO 命令上宣布其能力。

➜ ~ telnet linda.mx.cloudflare.net 25

Trying 162.159.205.24...

Connected to linda.mx.cloudflare.net.

Escape character is '^]'.

220 mx.cloudflare.net Cloudflare Email ESMTP Service ready

EHLO celso.io

250-mx.cloudflare.net greets celso.io

250-STARTTLS

250-8BITMIME

250 ENHANCEDSTATUSCODES

这告诉我们的客户端,我们支持经 TLS 的安全 SMTP ,增强错误代码和 8 位 MIME 传输(我们最新支持的功能)。

大多数现代客户端和服务器都支持 8 位 MIME 扩展,使得传输二进制文件更容易、更高效,无需从 7 位相互转换。

Email Routing 现已支持端到端传输 8 位 MIME SMTP 邮件,并相应处理 DKIM 签名。

其他改进

我们也对 Email Routing 进行了一些较小的改进:

- 我们将 SMTP 服务器移植到使用 BoringSSL, 这是 Cloudflare 选择的 SSL/TLS 实施,而且在客户端使用 STARTTLS 与我们连接及我们连接到上游服务器时,支持更多加密方法。

- 在邮件中增加我们自己的 DKIM 签名时,我们做了多项改进。我们的 Rust ?DKIM 实施开源公布在 GitHub 上,我们也向 Lettre(我们使用的一个 Rust 邮件库)做贡献。

- 当一个目的地址域有多个 MX 记录时,我们现在会按照 RFC 中所描述的偏好值顺序全部进行尝试,直到获得良好的交付或失败为止。

Route to Workers 更新

我们在今年 5 月宣布 Route to Workers 。Route to Workers 使每个人都能以编程的方式处理其电子邮件,并将它们用作任何其他行动的触发器。换句话说,您可以选择使用 Cloudflare Worker 脚本处理任何传入的电子邮件,然后在将其发送到目标地址或删除之前实现您希望的任何逻辑。把它想象成可编程的电子邮件。

好消息是,我们即将完成这个项目了。到 Workers 的 API、仪表板配置屏幕、 SMTP 服务和必须的 Cap'n Proto 界面现已基本完成,我们现在唯一要做的事情就是在运行时添加 Email Workers 原语,并在我们发布之前进行充分测试。

成千上万的用户正在等待 Email Workers 以开始创建先进的电子邮件处理工作流,我们对这将开启的可能性感到兴奋不已。我们承诺正在努力以尽快开放公测。

接下来?

我们一直在寻找改进电子邮件的方法,并将为新兴协议和扩展添加更多的功能和支持。例如 ARC (验证接收链),这是一种基于签名的新型认证系统,设计时考虑到了电子邮件转发服务。又例如 EAI (电子邮件地址国际化),我们即将提供支持。

同时,您可以开始通过自己的域来使用 Email Routing,设置仅需几分钟,而且费用全免。我们的开发人员文档页详细介绍如何开始使用和排除故障,以及有关技术信息。

如有任何建议或问题,欢迎通过我们的 Discord 服务器,社区论坛或 Twitter 联系我们的团队。