今天,我们很高兴地宣布 Cloudflare Network Interconnect(CNI)上线运营。CNI 使我们的客户无论身在何处都可以将分支机构和总部直接与 Cloudflare 互连,将 Cloudflare 的全套网络功能引入他们的物理网络边缘。与使用公共互联网连接到 Cloudflare 相比,使用 CNI 进行互连具有安全性、可靠性和性能上的优势。此外,由于 Cloudflare 的网络覆盖世界各地,无论您的基础设施和员工位于地球上的哪个地方,都可以轻松连接到我们的网络。

在最基本的层面上,互连是两个网络之间的一条链路。现阶段,我们为客户提供如下选项与 Cloudflare 网络进行互连:

- 通过专用网络互连(PNI)。连接两个网络的物理电缆(或虚拟“伪线”;稍后会详细介绍)。

- 通过互联网交换中心(IX)。即供多家 Internet 服务提供商(ISP)与 Internet 网络进行互连的通用交换网络。

我们使用一个现实世界中的类比:Cloudflare 花费数年在互联网上建设了一个高速公路网,用来处理我们所有客户的流量。现在,我们提供专门的匝道供客户将内部部署网络接入这些高速公路。

为什么与 Cloudflare 互连?

CNI 在您的基础设施和 Cloudflare 之间提供更加可靠、更加快速、更加私密的连接,让您享受我们全套产品的好处。下面举例说明一些具体的产品,以及如何将它们与 CNI 结合使用:

- Cloudflare Access:Cloudflare Access 用 Cloudflare 的网络来取代企业 VPN。团队不必将内部工具放到专用网络中,可以将它们部署到任何环境(包括混合模型或多云模型),并使用 Cloudflare 的网络来一致地保护它们。CNI 使您能够将自己的 MPLS 网络与我们的网络相连;这样,无论您的员工身在何处,都能安全、快速地连接您的网络。

- CDN:Cloudflare 的 CDN 将内容放置在更靠近访问者的地方,不仅加快了网站速度,还将源站的负担降至最低。CNI 可以提高缓存填充性能并降低成本。

- Magic Transit:Magic Transit 为数据中心和分支网络提供保护,使其免受网络攻击和恶意流量的危害。配套使用 Magic Transit 和 CNI,可以减少抖动并提高吞吐量,进一步增强基础设施对攻击的防御能力。

- Cloudflare Workers:Workers 是 Cloudflare 的无服务器计算平台。与 CNI 集成后,客户无需穿越公共互联网就能安全地连接无服务器云计算,使用 Cloudflare 一系列独特的 Workers 服务,并获得更严格的网络性能容限。

我们继续谈谈 CNI 如何带来这些好处。

通过互连提高性能

CNI 可以有效提升许多现有 Cloudflare 产品的性能。通过利用 CNI 并且设置与 Cloudflare 互连,无论客户的原始基础设施位于哪里,客户都能在性能和安全性方面得到提升,成本也要比使用公共转接服务提供商低。

CNI 让一切如快马加鞭

我们举例来说明网络互连如何为 Cloudflare 客户提供性能改进。想象一个流经 Cloudflare 的 CDN 和 WAF 的 HTTP 应用程序工作负载。许多客户依靠我们的 CDN 来加快其 HTTP 应用程序的响应速度。

Cloudflare 将内容缓存在非常接近最终用户的位置,以提供最佳的性能。但是,如果内容不在缓存中,那么 Cloudflare 边缘 PoP 必须与源站服务器联系以检索可缓存的内容。这可能会比较慢,而且给源站服务器造成的负担也要比直接从缓存中提供内容大。

有了 CNI,这些源站拉取可以通过专用链路完成,从而提高吞吐量并减少源站拉取所需的总时间。使用 Argo Tiered Cache,客户可以管理分层缓存拓扑,并指定与部署有网络互连的位置相对应的上游缓存层。以这种方式使用分层缓存可减轻源站负载并提高缓存命中率,从而提升性能并降低源站基础设施的成本。

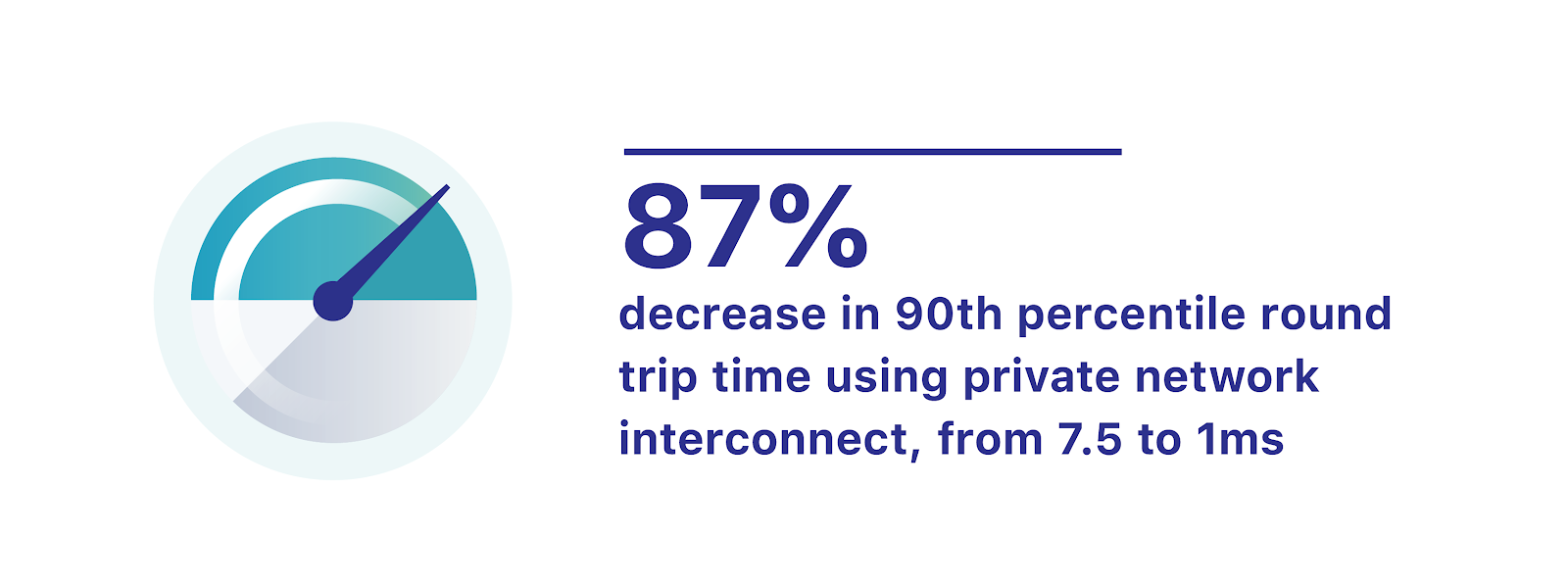

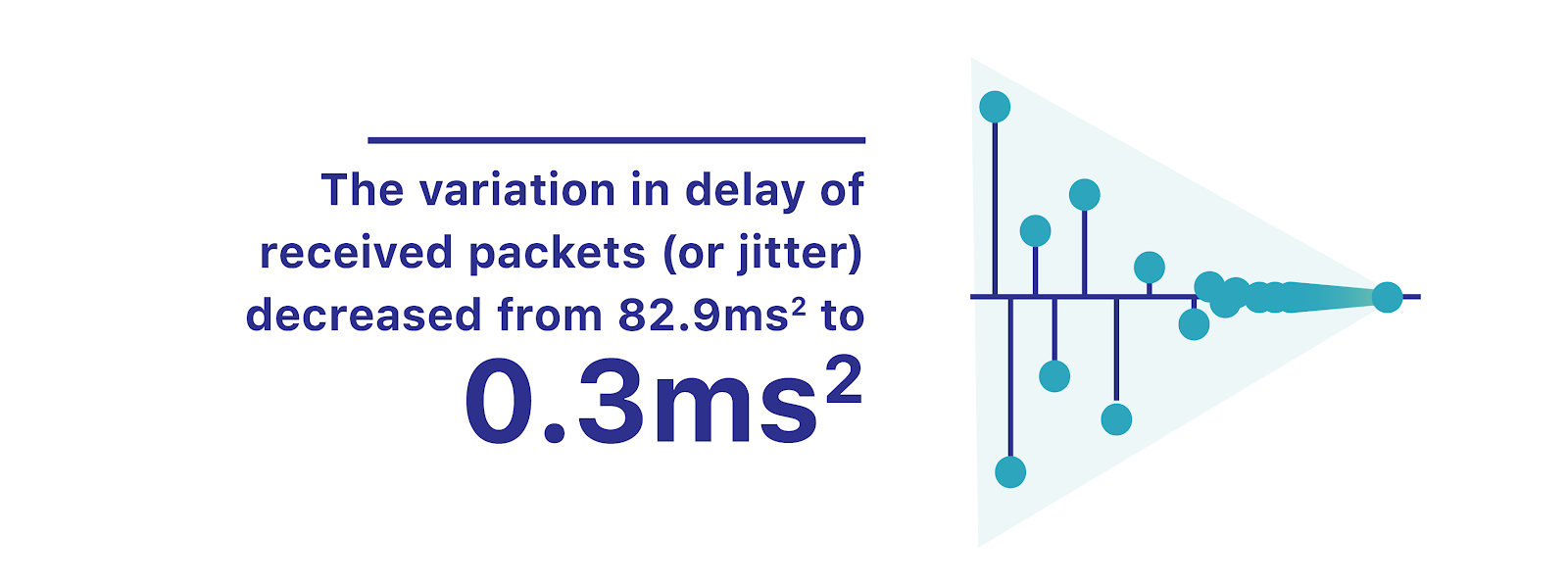

这里有来自 Cloudflare 真实客户的匿名样本数据,该客户最近在我们双方的网络之间建立了互连,以进一步提升性能。作为我们 CDN 的重度用户,他们可以通过在多个地点添加 PNI,从原始往返时间(RTT)中省下宝贵的几毫秒。

比如,由于置备了专用网络互连,他们在波兰华沙的往返时间有 90% 缩短了 6.5ms(从 7.5ms 缩短到 1ms),在性能方面增强了 87%!链路上的抖动(数据包接收的延迟变化)从 82.9 降低到 0.3,而这证明了链路的专用性和可靠性。CNI 有助于为您的客户和员工提供可靠的高性能网络连接。

通过专用连接增强安全性

具有大型内部部署网络的客户希望迁移到云,因为价格实惠、麻烦较少,开销和维护也比较少。不过,客户也希望保留其现有的安全与威胁模型。

在传统上,将其 IP 网络连入互联网的 CIO 通过两个步骤来实现这个目标:

- 通过转接服务提供商(ISP)连入互联网。

- 购买、运营和维护具有特定网络功能的硬件设备,如硬件负载平衡器、防火墙、DDoS 缓解设备、WAN 优化,等等。

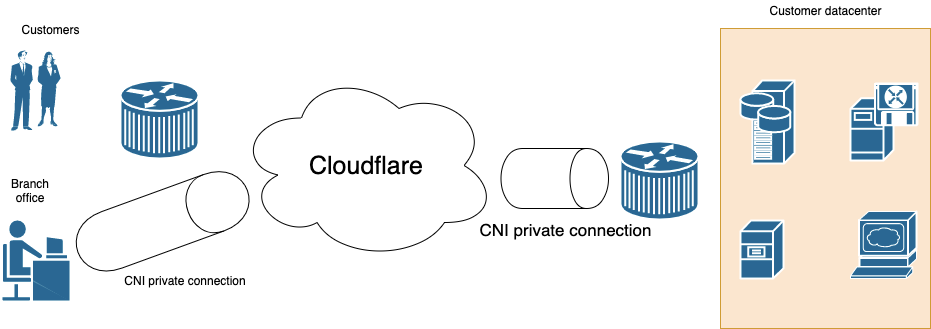

CNI 允许 CIO 在 Cloudflare 上置备安全防护服务,并以绕过公共互联网的方式将现有网络连接到 Cloudflare。由于 Cloudflare 与内部部署网络和云集成,因此客户可以这两个网络上实施安全策略,并且创建一致的安全边界。

CNI 提供专用链路来连接 Cloudflare 网络,从而增强云和网络的安全性。由于此链路保留给置备该链路的客户专用,客户的流量得到了隔离,确保了私密性。

CNI + Magic Transit:不必向公共互联网暴露

我们举一个产品相关的例子:借助 CNI 与 Magic Transit 的集成,客户可以利用专用连接来最大程度地降低其网络对公共互联网的暴露程度。

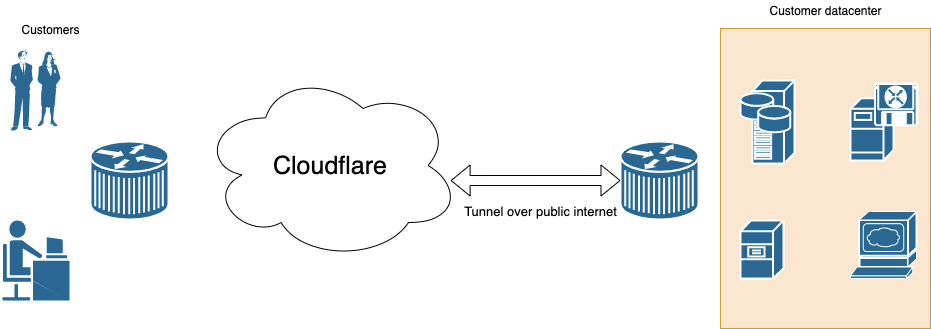

Magic Transit 透过 BGP 从我们的边缘公告 IP 地址,从而将客户的 IP 流量吸收到我们的数据中心。流量到达后接受过滤,再发送到客户的数据中心。在使用 CNI 之前,所有 Magic Transit 流量都是通过互联网上的通用路由封装(GRE)隧道从 Cloudflare 发送到客户的。由于 GRE 端点是可公开路由的,因此存在避开 Cloudflare 的 DDoS 缓解和安全工具而发现和攻击这些端点的风险。

使用 CNI 消除了这种对互联网的暴露。结合使用 CNI 与 Magic Transit 有以下优势:

- 减少威胁暴露。公司可以采取许多措施来提高网络安全性,但一些对风险敏感的组织还是选择彻底不将端点开放给公共互联网。CNI 使 Cloudflare 能够化解这种风险,并通过真正私密的接口(利用 Magic Transit)仅转发干净流量。

- 提高可靠性。通过公共互联网传输的流量会受到您无法控制的因素的影响,这包括中间网络造成的延迟和数据包丢失。消除 Cloudflare 网络与您的网络之间的步骤意味着,Magic Transit 在处理流量后会将其直接可靠地转发到您的网络。

- 简化配置。不久之后,Magic Transit + CNI 客户将能够选择在引入服务时跳过对 MSS(最大分段大小)的更改,这是 GRE-over-Internet 所必需的步骤,也是需要同时考虑下游客户 MSS 的客户面临的一个挑战(例如,服务提供商)。

示例部署:Penguin Corp 使用 Cloudflare for Teams、Magic Transit 和 CNI 来保护分支和核心网络以及员工。

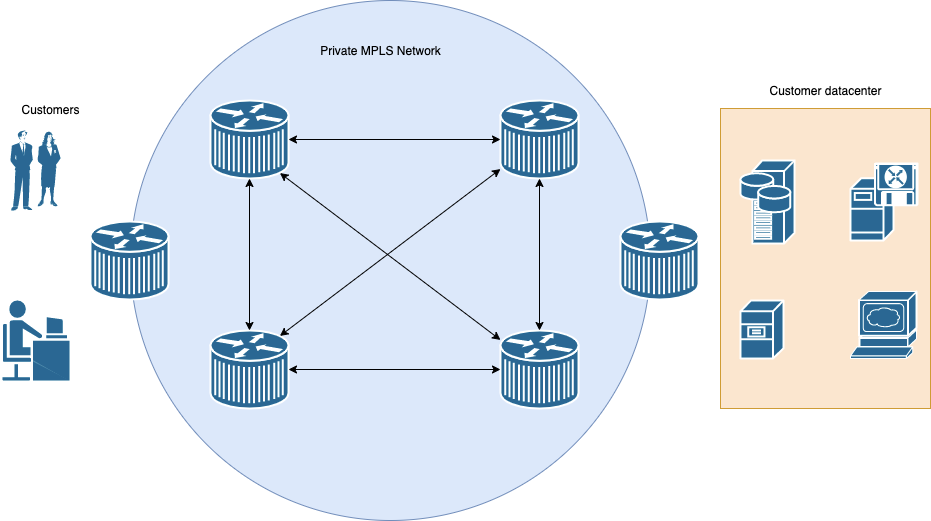

假设有一家虚构的公司 Penguin Corp,他们拥有连接完善的专用 MPLS 网络。维护其网络并非易事,他们组建了一个网络工程师团队来专门负责这项工作。他们目前投入了大量资金来运行自己的私有云。为最大程度降低成本,他们将其网络出口点限制为两个。这给用户造成一个严重的性能问题,他们的数据必须传输很长一段路才能完成基本任务,同时仍然要穿越 Penguin 的网络边界。

SASE(安全访问服务边缘)模型对他们来说颇有吸引力,因为从理论上讲,他们可以告别传统的 MPLS 网络并向云端迁移。SASE 部署在网络边缘提供防火墙、DDoS 缓解和加密服务,并将安全防护作为服务引入到云部署中,如下图所示:

借助 CNI,Penguin 可以将 Cloudflare 用作真正的网络边缘,使其分支办事处和数据中心与互联网彻底隔离开。Penguin 可以适应一种类 SASE 模型,同时确保向公共互联网的暴露保持为零。Penguin 建立了与 Cloudflare 的 PNI:将其位于圣何塞的分支机构与 Cloudflare 的圣何塞地点连接,以利用Cloudflare for Teams 的优势;同时,将其位于奥斯汀的核心托管设施与 Cloudflare 的达拉斯地点连接,以使用 Magic Transit 来保护其核心网络。

与 Magic Transit 一样,Cloudflare for Teams 用 Cloudflare 的全球网络取代内部部署的传统安全硬件。以前依靠 VPN 设备访问内部应用程序的客户,现在可以通过 Cloudflare Access 安全地进行连接。保留物理 Web 网关设备的组织可以将发往互联网的流量发送到 Cloudflare Gateway 进行过滤和记录。

Cloudflare for Teams 服务在每个 Cloudflare 数据中心中运行,从而使过滤和身份验证更接近您的用户和地点,不给性能造成不利影响。CNI 将您的办公室直接与 Cloudflare 连接,为您带来进一步的改善。只需简单更改一下配置,所有分支办公室就能与 Cloudflare 的边缘相连,并在那里应用 Cloudflare for Teams 策略。这种链路不仅提高了用户的速度和可靠性,还免除了将流量回传到集中式过滤设备的必要。

以这种方式互连后,Penguin 的网络和员工就能获得两大好处:

- 他们可以使用 Cloudflare 的全套安全服务,无需置备昂贵的集中式物理或虚拟网络设备。

- 他们的安全和性能服务在遍布 200 多个城市的 Cloudflare 的全球网络中运行。这样一来,安全防护功能与用户更加接近,为用户带来性能和可用性方面的改进。

覆盖全球并可扩展的灵活互连选项

CNI 为客户带来了巨大的好处,因为它使客户能够利用我们遍布 200 多个城市的全球网络:不论他们的分支机构和数据中心基础设施位于哪里,都可以连接到 Cloudflare。

这有两个方面的重要性:我们的全球分布式网络使客户能够更加轻松地进行互连,不论他们的分支机构和核心基础设施位于哪里,同时分散于世界各地的员工能够以较低的延迟和更高的性能与我们的边缘网络交互。

客户不必为如何安全地扩展其网络覆盖范围而操心,那由我们负责。

在这一点上,全球公司需要在世界各地多个点上进行互连。Cloudflare 网络互连按照全球网络规模来定价:Cloudflare 不向企业客户收取置备 CNI 的费用。客户可能需要支付使用互连平台或数据中心交叉连接的费用。我们将与您和所有其他相关方通力合作,让订购和置备过程尽可能顺畅无碍。

换句话说,CNI 的定价旨在适应复杂的企业网络拓扑和现代 IT 预算。

如何互连

客户可以通过以下三种方式之一与 Cloudflare 互连:专用网络互连(PNI)、互联网交换中心(IX),或我们的某一家互连平台合作伙伴。我们与全球合作伙伴建立了紧密合作,根据我们客户所在的地点和具体的要求来满足他们的各项需求。

专用网络互连

我们列出的所有专用对等连接设施都提供专用网络互连。与 Cloudflare 建立物理连接非常简单:指定要连接的地点、端口速度和目标 VLAN。之后,我们会进行授权,您再下达订单,然后由我们完成其余的工作。如果客户想要比虚拟连接或通过 IX 连接更高的吞吐量,或者希望从互连中剔除尽可能多的中介,那么客户应选择 PNI 作为其连接选项。

互联网交换中心

如果客户想要使用现有的互联网交换中心(IX),可以在我们参与的超过 235 个互联网交换中心的任何一处与我们互连。要通过 IX 与 Cloudflare 互连,只需按照 IX 的说明进行连接,Cloudflare 会在我们这一边开启连接。如果客户已在 IX 建立了对等连接,或者想要与没有互连平台的地方进行互连,那么客户应选择互联网交换中心作为其连接选项。

互连平台合作伙伴

Cloudflare 有幸与 Equinix、Megaport、PCCW ConsoleConnect、PacketFabric 和 Zayo 建立了合作关系,携手为您提供多种便利的方式,协助您在任何合作伙伴支持的地点与我们建立虚拟互连。如果客户已经在使用这些提供商,或者想要一种快速简便的方法来获得安全的云体验,那么应该选择通过互连平台进行连接。

若有兴趣了解更多信息,请参阅这篇博客文章来了解所有不同的互连方式。对于上述所有互连方法,BGP 会话建立和 IP 路由都是相同的。唯一的区别是我们与其他网络互连的物理方式。

如何找到最佳的互连位置?

我们的 CNI 产品页面上提供了工具,可以协助您更好地了解我们双方网络互连的恰当位置。客户可以使用此数据来帮助确定最优的互连位置,从总体上最佳化与其他云提供商及其他 ISP 的连接。

CNI 和对等连接之间有何区别?

从技术上讲,对等连接和 CNI 在幕后使用类似的机制和技术实施。

多年来,我们对任何网络都抱持开放的对等连接政策,并且将继续秉持这项政策:如此,我们能够将不同网络互连在一起,从而面向所有人建设更加美好的互联网,使互联网变得更加可靠。传统网络使用互连/对等技术为客户提供更好的性能和连接性,同时降低成本。通过 CNI,我们对外开放自己的基础设施,让我们的客户也享受到同样的优势。

如何了解更多信息?

与使用公共互联网相比,CNI 能为客户提供更好的性能、可靠性、可扩展性和安全性。客户现在可以在我们的任何物理地点与 Cloudflare 互连,从而获得与 Cloudflare 连接的专用链路,这些链路可带来安全优势,并通过每个互连点提供更稳定的延迟、抖动和可用带宽。

欢迎您与我们的企业销售团队联系,商讨将 Cloudflare Network Interconnect 添加到您现有的产品中。