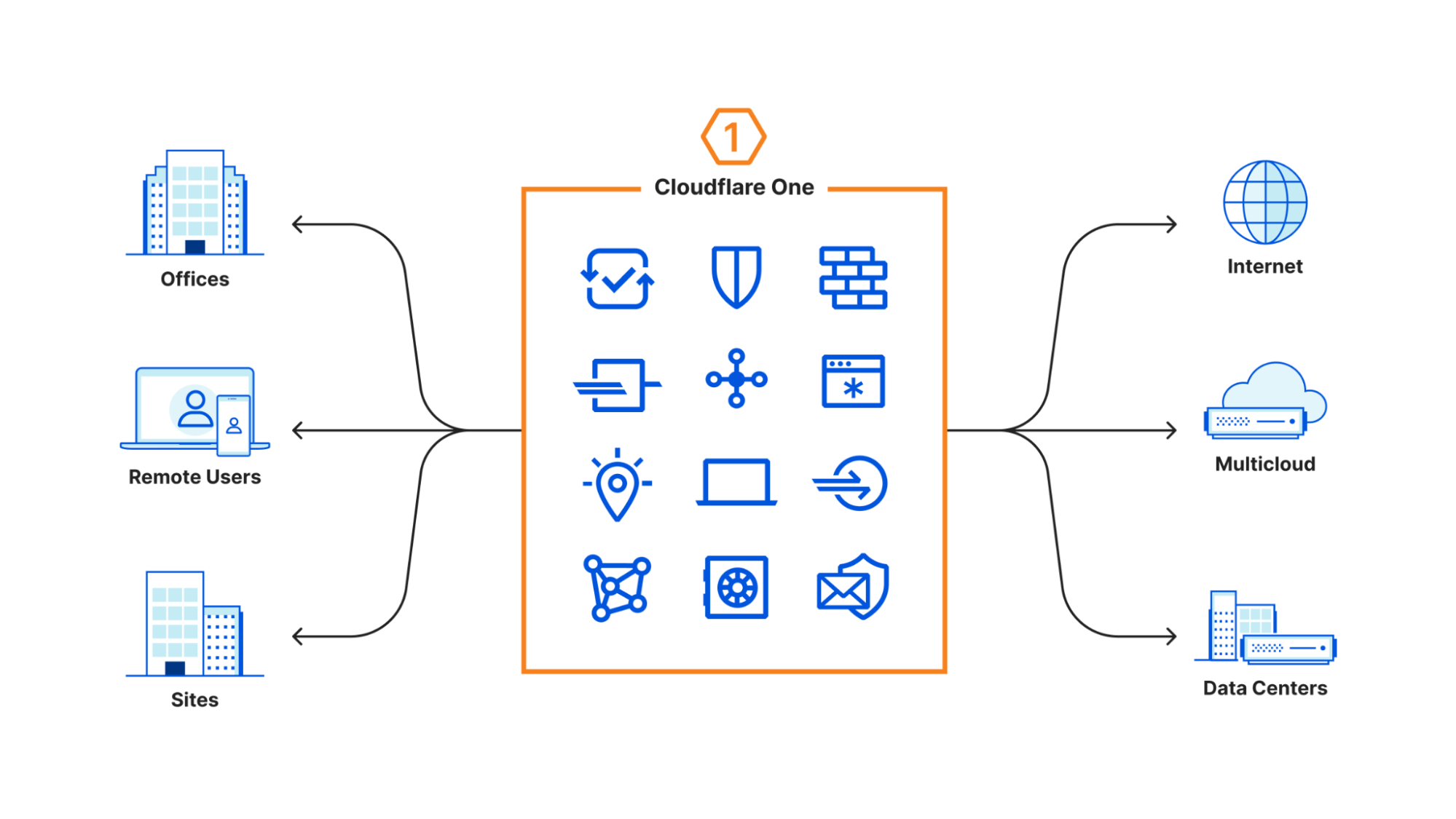

十幾年來,Cloudflare 的應用程式服務一直致力於確保面向網際網路的網站和應用程式安全、快速和可靠。Cloudflare One 可為您的整個企業網路提供類似的安全性、效能和可靠性優勢。而今天,我們滿懷欣喜地宣佈推出新的整合,讓這些服務能夠以全新的方式一起使用。這些整合不僅可讓 IT 團隊使用更少的工具完成更多工作,幫助他們提升營運和成本效益,還能利用 Cloudflare 的「每項服務無處不在」架構,為新的使用案例提供支援。

「正如 Canva 簡化了圖形設計一樣,Cloudflare 簡化了效能和安全性。有了 Cloudflare,我們就能專注於發展產品並充滿信心地拓展新市場,因為我們知道我們的平台快速、可靠且安全。」- Jim Tyrrell(Canva 基礎結構主管)

每項服務無處不在,現適用於每個網路

Cloudflare 有一個始終不變的基本架構原則——將我們的網路視為一台同質超級電腦。我們不是在特定位置部署服務——例如,將一些服務提供點用於強制執行 WAF 原則,另一些用於 Zero Trust 控制,還有其他一些用於流量最佳化——而是每台伺服器都執行幾乎相同的所有軟體服務堆疊。這樣一來,一個封包就可以進入任何伺服器,並在單一行程中通過一整套安全性篩選,而不必承受固定到多個位置的效能負擔。

在這些伺服器上執行的軟體都以 Linux 為基礎,並利用 Linux 核心的核心概念在服務之間建立「連線」。針對我們的 DDoS 緩解堆疊的深入剖析僅提供了一個範例,來說明我們如何使用這些工具透過多層保護路由傳送封包,而不犧牲效能。透過這種方法,我們還可以輕鬆地為封包和要求新增路徑,從而為路由到 Cloudflare 網路的流量(任何來源或目的地)實現了更深入的整合,並帶來了更新的可能性。我們將逐步介紹正在為私人網路開發的一些新的使用案例。

適用於有任何出口之私人應用程式的 Web 應用程式防火牆

如今,數以百萬計的客戶信任 Cloudflare 的 WAF 可以保護他們向公用網際網路公開的應用程式——無論是完全公用的應用程式還是透過 Cloudflare Tunnel 連線並以公用主機名稱呈現的私人應用程式。我們聽到越來越多的客戶表達興奮之情,他們出於各種原因將我們的 WAF 控制項放在了任何有流量出入的應用程式的前面。

有些客戶想這樣做是為了強制執行更強大的 Zero Trust 原則:篩選所有流量,甚至是來自「受信任」私人網路內的要求,就像它來自開放的網際網路一樣。其他客戶則想要將整個資料中心或雲端資產與網路層入口(例如 GRE 或 IPsec 通道或 CNI)連接起來。還有一些客戶想要為其私人應用程式採用 Cloudflare WAF,而無需指定公用主機名稱。

透過將 Cloudflare 的 WAF 與 Cloudflare One 資料平面完全整合,我們很高興能夠解決以下所有使用案例:讓客戶能夠在 Cloudflare 上構建私人網路,從而為完全私人的流量流程在路徑中建立 WAF 原則。

適用於內部 API 的 API 安全性

在 Web 應用程式之後,我們的客戶要解決的下一個受攻擊面就是他們的公開 API。Cloudflare 提供的服務可保護公用 API 免受 DDoS、濫用、敏感性資料遺失以及其他多種手段的攻擊。但是,安全問題並不局限於公開 API:隨著工程組織繼續採用分散式架構、多雲端和微分段,CIO 以及提供內部服務的團隊也想要保護自己的私人 API。

使用 Cloudflare One,客戶可以透過我們的全球網狀架構連接和路由整個私人網路,讓私人 API 流量流過我們先前為公用 API 提供的同樣的安全控制堆疊。網路和安全團隊能夠將 Zero Trust 原則套用至其私人 API 流量流程,以協助改善整體安全狀態。

適用於私人應用程式的全域和區域流量管理

到目前為止,我們專注於為客戶提供可用的安全控制措施,以篩選其應用程式和 API 的惡意流量。但 Cloudflare 的服務並不會止步於安全性:我們讓連接到網際網路的任何內容都變得更快速、更可靠。而提供這些優勢的一個主要工具就是我們的負載平衡服務套件,其中包括針對 Cloudflare 反向代理背後任何原始伺服器的應用程式層控制,以及針對任何 IP 流量的網路層控制。

客戶要求以更靈活的全新方式使用我們的流量管理工具:能夠為連接至任何出口的流量建立應用程式層負載平衡原則,例如適用於應用程式的 Cloudflare Tunnel、GRE 或 IPsec 通道或適用於 IP 網路的 CNI。而他們難掩興奮之情,還因為有可能將負載平衡原則延伸至其區域網路,除了多個「全球」位置之間的流量以外,還可以管理資料中心或雲端資產內伺服器之間的流量。這些功能(將提高任何應用程式的復原能力——透過對私人應用程式強制執行更精細的控制以及管理任何應用程式的區域流量)即將推出;敬請關注更多更新。

適用於私人應用程式的完整堆疊效能最佳化

Cloudflare 一直高度重視通過我們的網路路由傳送之每個要求的速度。我們不斷開發新的方式,以在更靠近使用者的位置傳遞內容、自動最佳化任何類型的流量,並透過最佳路徑路由傳送封包,從而避免網際網路壅塞和其他問題。Argo Smart Routing 透過應用程式層最佳化加速任何反向代理流量,並透過網路層的明智決策加速 IP 封包,從而利用 Cloudflare 廣泛的互連性和全球專用骨幹網來確保流量以最快速最高效的方式傳遞。

隨著我們更深入地整合 Cloudflare 的私人網路資料平面和我們的應用程式服務,以實現上述安全性和可靠性優勢,對於連接到 Cloudflare 的任何流量,客戶必然能夠在 OSI 堆疊的所有層級看到 Argo Smart Routing 的優勢。

適用於一站式管理內部網路資源的私人 DNS

Cloudflare 領先業界的權威 DNS 可保護數百萬個公用網際網路網域。公用網際網路上的任何人都可以查詢這些網域,這對大多數組織而言是一項很棒的功能,但有些組織則希望能夠限制此存取。使用我們的私人 DNS,客戶只有在連接到在 Cloudflare 內定義的 Zero Trust 私人網路時,才能解析對私人網域的查詢。由於我們正在使用強大的權威 DNS 和 Gateway 篩選服務來構建此功能,因此您可以期待 Cloudflare 已經具有的所有其他優點也適用於私人 DNS:支援所有常見的 DNS 記錄類型,能夠將 DNS 查詢解析到具有重疊 IP 的虛擬網路,以及 Gateway DNS 篩選提供的所有其他 Zero Trust 篩選控制。將外部和內部 DNS 管理整合在一個位置,可提供最快的回應時間、無與倫比的備援以及已經內建的進階安全性,將大大簡化客戶的基礎結構並節省時間和營運開銷。

新的使用案例與日俱增

如果您在使用 Cloudflare 後,讓任何使用者、應用程式或網路變得更快速、更安全且更可靠,歡迎您與我們分享新方法。請加入清單以體驗今日所述之全新整合的測試版,如果您對想要使用 Cloudflare 解決的新問題有更多想法,請在評論中聯繫我們。