这是 Cloudflare 的 GA Week,意味着我们一些最新、最棒的努力成果已经准备就绪,可交付给位于世界各地的 Cloudflare 客户。其中之一是 Cloudflare 以 API 驱动的云访问安全代理(CASB),这是加入我们 Zero Trust 平台的最新产品之一。

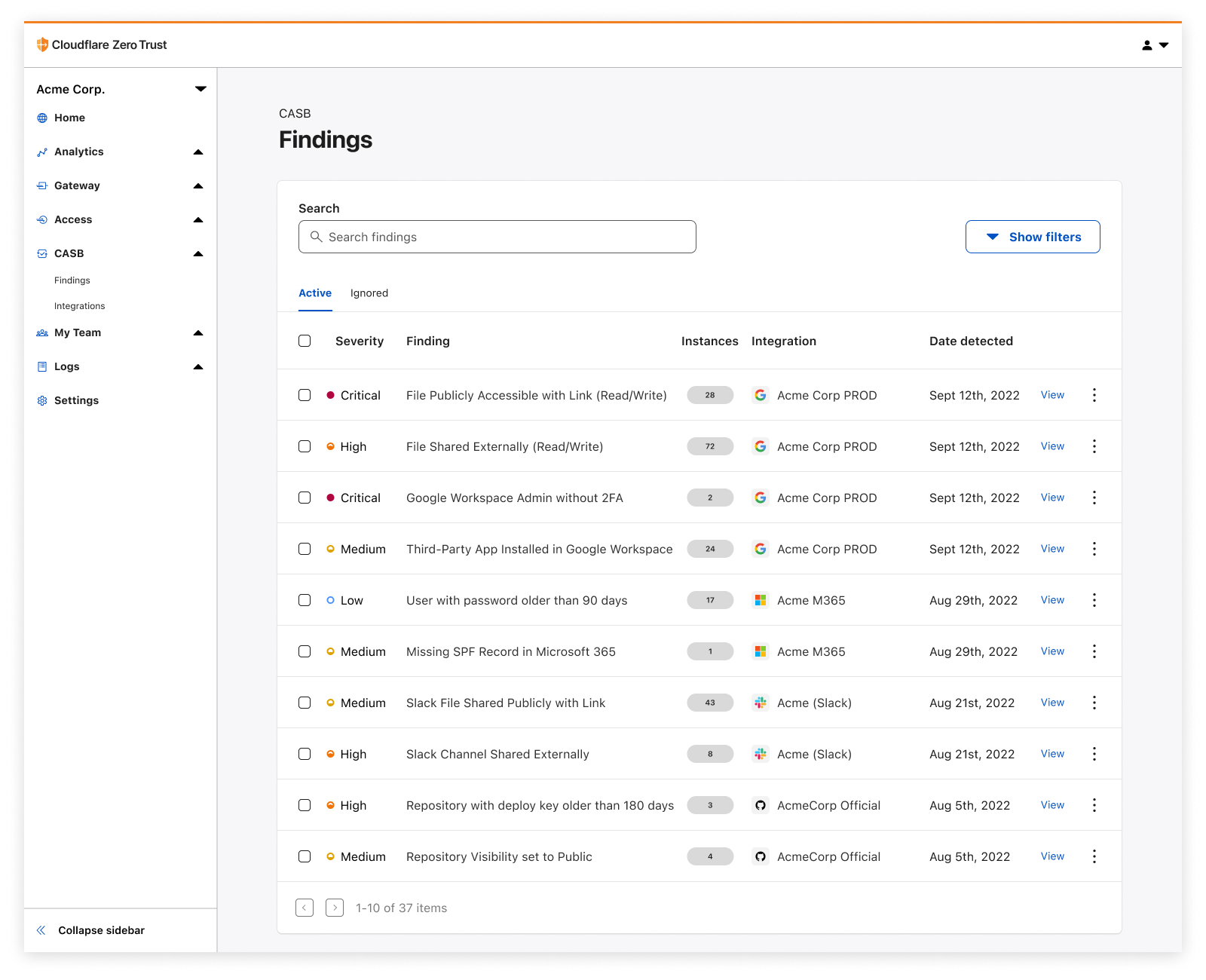

从今天起,IT 和安全管理员可开始使用 Cloudflare CASB 来连接、扫描和监控他们的第三方 SaaS 应用程序,以检测广泛的安全问题,这一切仅需点击几下鼠标。

无论是审计 Google Drive 的数据暴露和文件过度共享,检查 Microsoft 365 的错误配置和不安全设置,还是审查影子 IT 的第三方访问,CASB 现在都可以帮助组织直接掌握其 SaaS 应用程序的安全性和 DLP 态势。

问题

试着设想一个使用少于 10 个 SaaS 应用程序的公司或组织。很难,是不是?

现在已经是 2022 年,到目前为止,我们大多数人都注意到大规模 SaaS 采用膨胀的趋势,部分组织在一系列内部职能中使用数百项第三方服务。Google Workspace 和 Microsoft 365 用于业务协作。Slack 和 Teams 用于通信。Salesforce 用于客户管理,GitHub 用于版本控制……数不胜数。

普通员工可能认为这些产品只是日常工作中使用的工具,但现实远不止如此。在这些服务中存在一些组织最宝贵、最敏感、对业务至关重要的数据——IT 和安全团队绝不掉以轻心,并努力不惜一切代价保护这些数据。

但对于这些团队来说,还没有一种很好的方法来保护他们的数据和包含数据的应用程序。逐个用户,逐个文件,逐个 SaaS 应用地检查所有地方以寻找可能的问题?对大多数组织而言,这是不切实际的。

那么,作为 Cloudflare 最擅长的工作,我们如何帮助用户以直观和可控的方式来应对这种不断加剧的安全风险?

解决方案

仅需几分钟,点击数下鼠标,即可连接最关键的 SaaS 应用程序

这一切从简单的集成过程开始,仅需点击数下鼠标,即可将您最喜欢的 SaaS 应用连接到 Cloudflare CASB。一旦连接成功,即可开始看到发现——即识别的安全问题——出现在您的 CASB 主页中。

CASB 利用每个供应商的 API 来扫描和识别一系列特定于应用程序的安全问题,这些问题跨越多个信息安全领域,包括错误配置和不安全设置、文件共享安全、影子 IT、未遵循最佳实践等等。

今天,CASB 支持与 Google Workspace、Microsoft 365、Slac k和 GitHub 的集成,并将在不久的未来支持更多关键应用程序。您有一个希望接下来得到支持的 SaaS 应用?欢迎告诉我们!

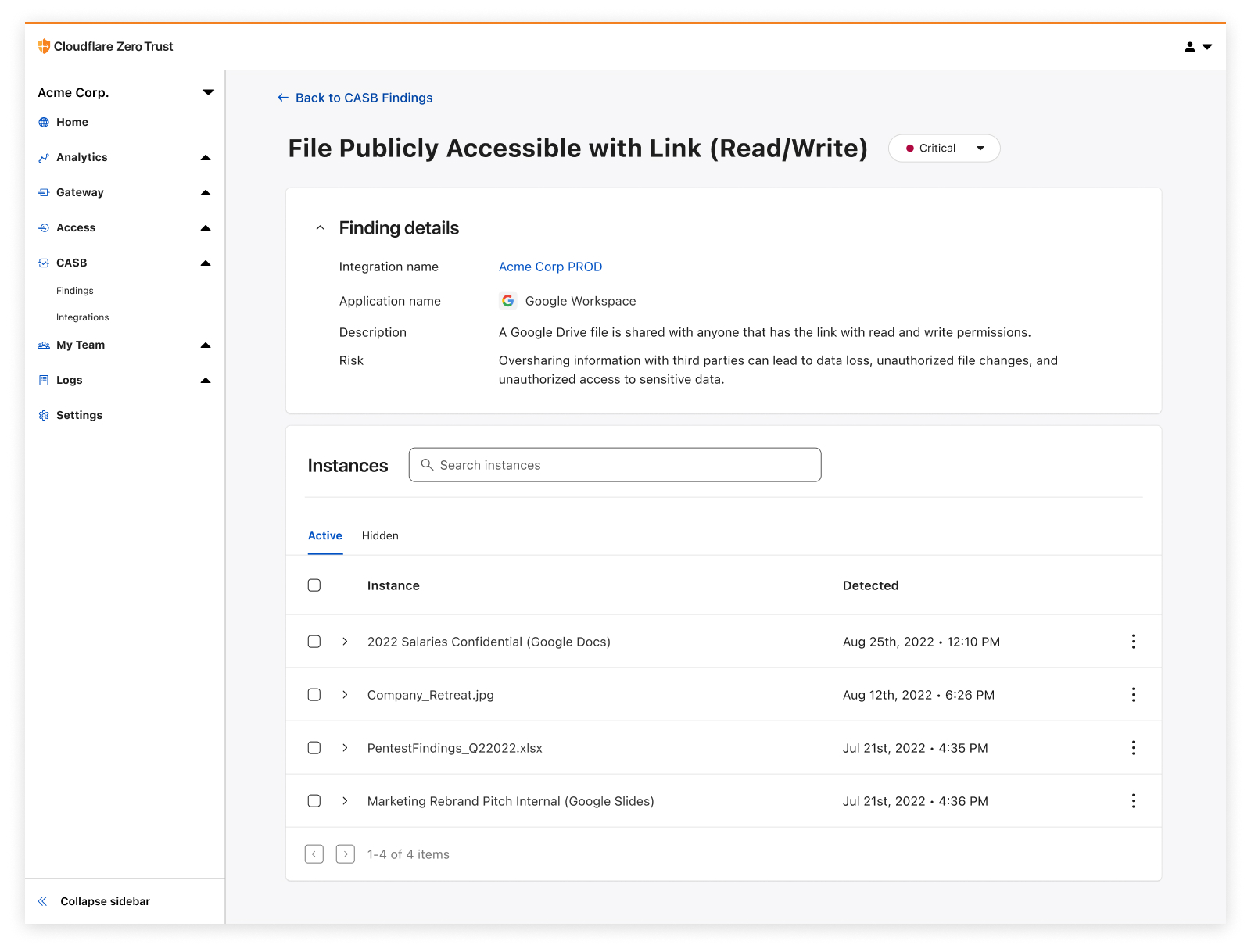

查看您的所有文件如何共享

员工不小心泄露内部信息最简单的方法之一通常只需要轻轻按一下开关——把共享设置更改为将这个文件共享给任何拥有链接的人。

Cloudflare CASB 为用户提供一份详尽的文件列表,其中包含有问题的、往往不安全的共享设置,为他们提供一种快速可靠的方法,以解决可轻易被利用的暴露,并预防数据保护事件发生。

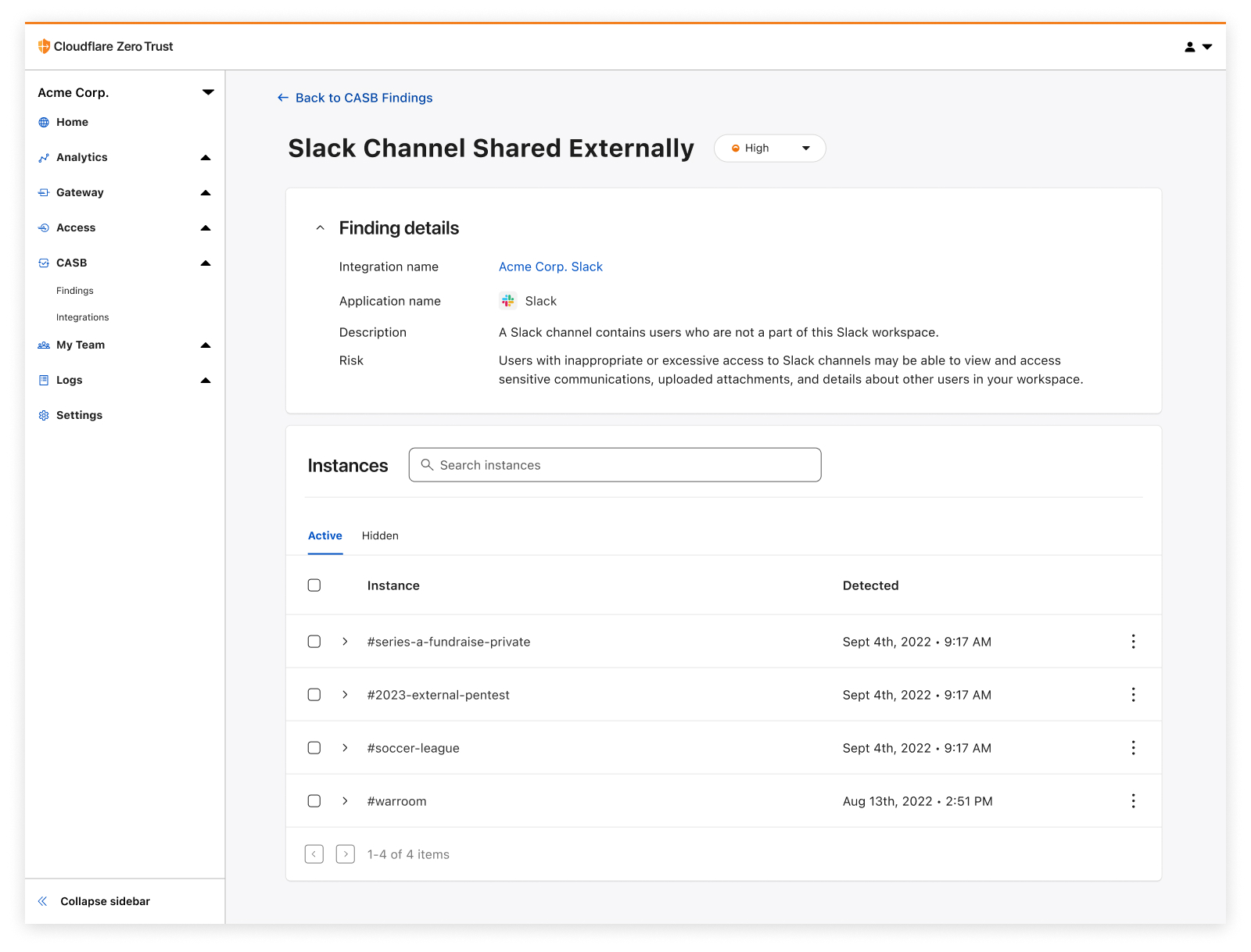

识别不安全设置和不良实践

我们如何配置 SaaS 应用程序决定了它们如何保护我们的数据安全。您是否知道某个重要的 GitHub 仓库的可见性一夜之间从私有转为公开?为什么我们的 IT 管理员之一没有在其帐户启用 2FA(双因素认证)?

通过 Cloudflare CASB,用户现在只需点击几下鼠标就可以看到这些问题,并优先显示重大错误配置:可能不只是暴露一个文件,而是暴露组织所有 SaaS 应用中的全部文件。

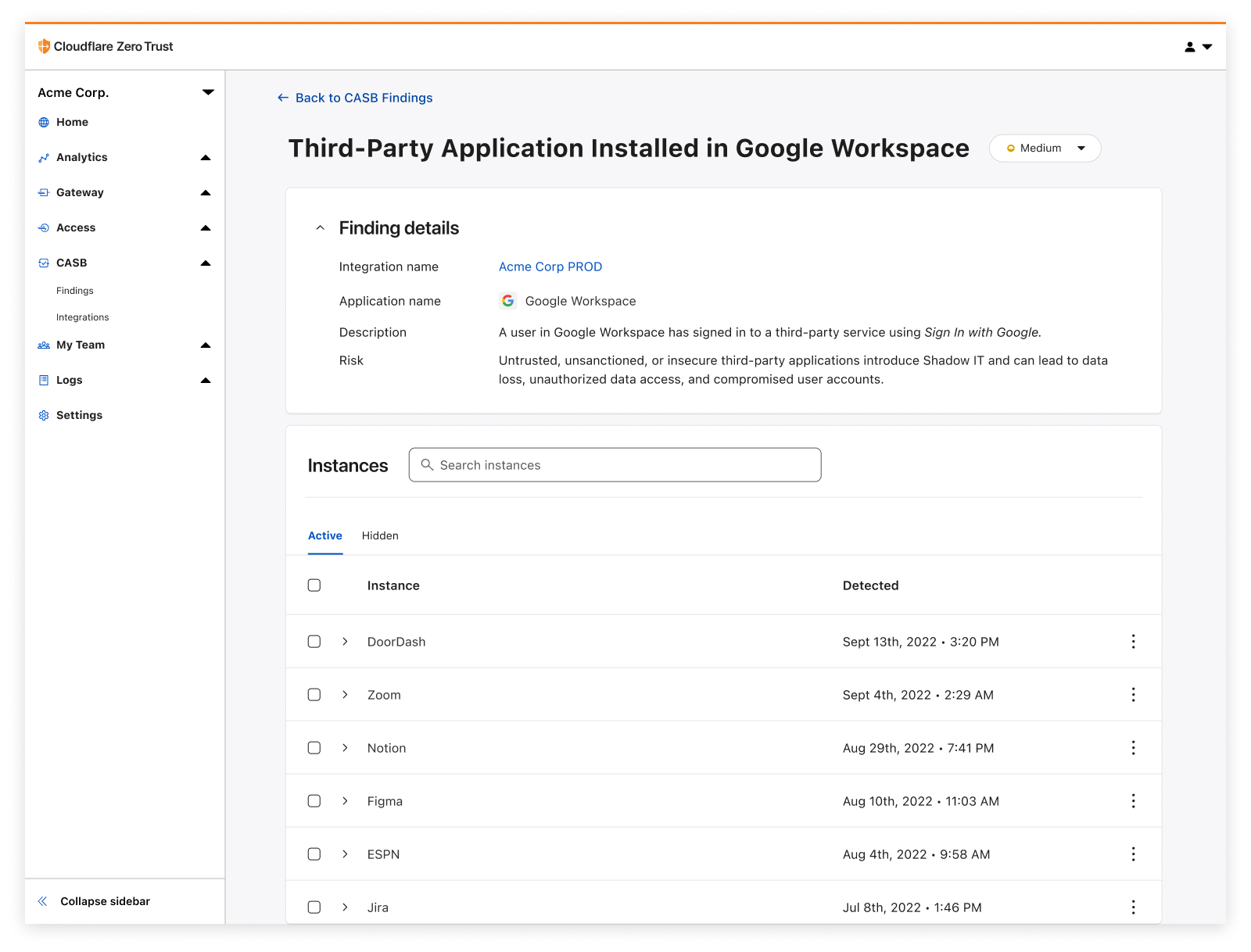

发现具有影子权限的第三方应用

无摩擦产品注册出现后,第三方应用程序随之兴起,此类应用轻松绕过了审批流程和内部安全审查,染指我们的数据和其他敏感资源。您猜对了,我们说的就是影子 IT。

Cloudflare CASB 增加了一层访问可见性,超越了传统基于网络的影子 IT 发现工具(例如 Cloudflare Gateway)可以单独完成的功能,提供通过使用 Google 注册按钮赋予第三方服务的访问权限详细列表。

那么,为什么在 Zero Trust 的背景下这一点很重要?

虽然我们在这里谈论的是 CASB,但如果我们不承认 CASB 只是 Zero Trust 更大背景中的一块拼图,那就不太严谨了。

Zero Trust 就是指广泛的安全覆盖和简单的互连,以及员工如何访问、浏览和利用每天运营所需的复杂系统和服务。Cloudflare Access 和 Gateway 为用户提供了细粒度的访问控制和对员工如何通过系统的可见性,浏览器隔离和我们新推出的内联 DLP 保护用户免受恶意网站攻击并限制敏感数据通过网络传输,而 CASB 增加了对企业安全最前沿领域之一的覆盖:对静态数据的可见性,谁/什么有访问权限,以及使访问此等数据更容易或更难的实践。

如何开始

正如我们在过去几个月里通过 CASB 测试计划所发现的那样,随着时间推移,SaaS 的蔓延和滥用有所加剧——我我们已经在测试版用户中发现了超过 500 万个潜在安全问题,一些组织有数千个文件被标记为需要进行共享设置审查。

因此,请勿犹豫,马上开始您的 SaaS 清理旅程吧;这项工作比您想象更容易。

要开始使用,请创建一个免费的 Zero Trust 帐户,通过 50 个免费席位进行试用,然后在这里联系我们的团队,以进一步了解 Cloudflare CASB 能如何帮助您的组织。我们渴望听到您的想法。