创造良好的客户体验是任何业务的核心。构建富有韧性的产品只是成功的一半——团队还需要对其堆栈上运行的应用程序和服务拥有可观察性。

Cloudflare 为我们的产品提供分析和日志,以便向客户提供可见性以获得洞察。我们的很多客户同时使用 Cloudflare 和其他应用程序/网络服务,希望能关联所有系统之间的数据。

了解正常流量模式、延迟和错误的原因,就能据此提高性能,最终改善客户体验。例如,对于受 Cloudflare 保护的网站,通过分析应用程序日志和源服务器日志,以及 Cloudflare 的 HTTP 请求日志,我们的客户能够获得对某个请求全程的端到端可见性。

我们很高兴能与 New Relic 合作创造一个直接集成来提供这种可见性。通过与我们的日志产品 Logpush 直接集成,客户不再需要付费购买中间件来将 Cloudflare 数据引入 New Relic。这样一来,我们的共同客户将能实现更快的日志交付和更低的成本。

我们已经邀请 New Relic 团队来详细介绍如何使用 New Relic 提供对 Cloudflare 的洞察。

New Relic 日志管理

New Relic 是一个开放、可扩展、基于云的可观察性平台,提供对您整个堆栈的可见性。日志、指标、事件和踪迹被自动关联起来,帮助我们的客户改善用户体验,加速上市时间,并降低平均修复时间(MTTR)。

在上下文中大规模部署日志管理比以往任何时候更快、更容易、更可实现。借助 New Relic One,您能够收集、搜索和关联来自应用程序、基础设施和网络设备等的日志和其他遥测数据,从而加速故障排除和调查。

New Relic 将来自应用程序、基础设施、服务器环境的事件与日志中的移动错误、踪迹和跨度关联起来,以便您更轻松地找到所需的具体信息。一键即可访问所有日志,无需费时翻查不同工具中的日志并手动将其与错误和踪迹关联起来。

请观看如下短片,了解 New Relic 工程师如何为客户提供更好的服务。

Cloudflare Logpush 和 New Relic 快速启动

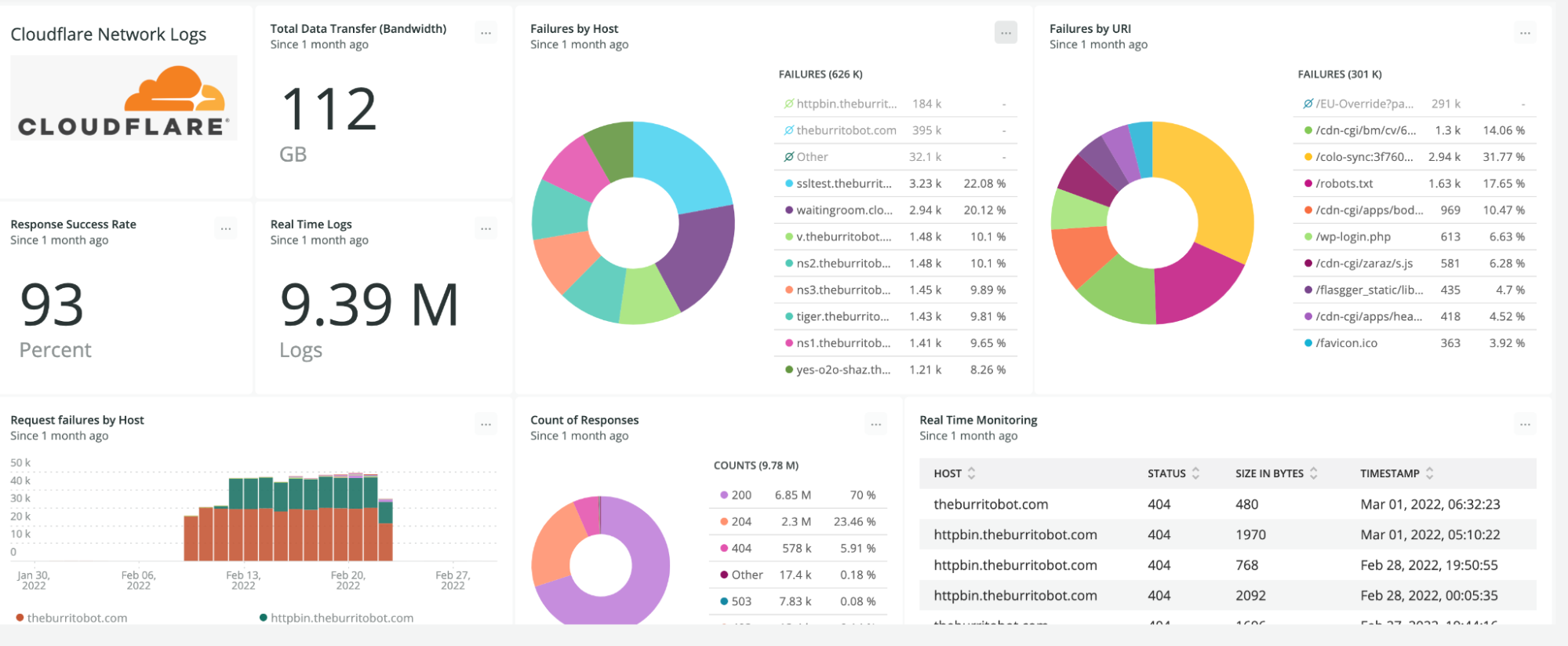

为了帮助您充分利用与 New Relic 之间的全新 Logpush 集成,我们编写了 Cloudflare Logpush 与 New Relic 集成入门指南。本入门指南将使您利用预建的单一仪表板来监控、分析 web 流量指标,集成 New Relic 数据库,使您的网站和应用程序的最重要日志和指标一目了然。

开始使用非常简单:

- 首先,确保已经按照文档“启用到 New Relic 的 Logpush 推送”启用到 New Relic 的直接推送。

- 您还需要一个 New Relic 账号。否则,在此处获取一个永远免费的账号。

- 接下来,访问在 New Relic 快速启动 Cloudflare,点击“快速安装”,并按照说明点击。

有关设置集成和快速启动的完整说明,请阅读 New Relic 博客文章。

完成以上步骤后,您将拥有一个信息丰富的现成仪表板,提供 Cloudflare 日志的关键指标。

在 New Relic One 中关联堆栈中的 Cloudflare 日志,对监控和排除故障以保持服务安全、可靠非常有用。Cloudflare 的 Enterprise 客户能访问日志,如果您不是 Enterprise 计划用户,请联系我们。若您还不是 New Relic 用户,请注册 New Relic 并获得一个免费的帐户,其中包含这一新体验以及我们产品的所有能力。