私たちは2023年の1月と3月にZero Trustに対するCloudflareと他社のパフォーマンスをまとめたブログを掲載しました。その結果は、どちらの月もZero Trustのさまざまなシナリオにおいて、 CloudflareがZscalerやNetskopeよりも高速であるというものでした。私たちはSpeed Weekで、これまでよりも多くのプロバイダー、より多くの地域、より多くの公開インターネット・エンドポイントに対してこれらのテストを再度行い、さらにレベルアップしています。

これらのテストでは、Secure Web Gateway(SWG)、Zero Trustネットワークアクセス(ZTNA)、リモートブラウザー分離の3つのZero Trustのシナリオでテストを行いました。比較に使用した競合他社は、Zscaler、Netskope、Palo Alto Networksの3社です。これらのシナリオを、前回の世界の4地域から12地域に増やし、テストを行いました。結果は、CloudflareのSecure Web Gatewayが、テストシナリオの42%で最速というものでした。これはどのプロバイダーよりも多い数字です。Cloudflareは、ZTNAではZscalerより46%、Netskopeより56%、Palo Altoより10%、RBIシナリオではZscalerより64%高速です。

このブログでは、なぜパフォーマンスが重要なのかを再確認し、シナリオごとにどれだけ高速であるかを深く掘り下げ、各製品のパフォーマンスをどのように測定したかについてお話しします。

パフォーマンスは「脅威」ベクトルである

Zero Trustにおいてパフォーマンスは重要です。Zero Trust のパフォーマンスが悪いと、ユーザーはそれを無効にしてしまい、組織はリスクにさらされることになります。Zero Trustサービスが目立つようになると、ユーザーの仕事の妨げになるため、Zero Trustは目立たないようにする必要があります。

Zero Trust サービスには、お客様の保護に役立つ付属の仕組みが多くあるかもしれませんが、サービスを利用することで従業員が仕事を迅速かつ効率的に行えなければ、これは意味を成しません。高速なパフォーマンスにより、導入が促進され、エンドユーザーはセキュリティに支障を感じることなく利用できるようになります。Cloudflareでは、製品を迅速かつ煩わしさを感じさせないものにすることを優先しており、その結果がそれを物語っています。それでは、Secure Web Gatewayから、その結果を見ていきましょう。

Cloudflare Gateway:インターネットにおけるセキュリティ

Cloudflare Gatewayは、組織のインターネット向けトラフィックすべての吸い上げ装置として機能するため、高速であることが必要です。Cloudflare Gatewayが遅いと、ユーザーからインターネットへのトラフィックも遅くなります。インターネットへのトラフィックが遅いと、Webページの読み込みが遅くなったり、ビデオ通話のジッターやロスが発生するなど、通常業務に支障をきたします。ユーザーはゲートウェイをオフにすることを決め、組織を攻撃の危険にさらしてしまう可能性があります。

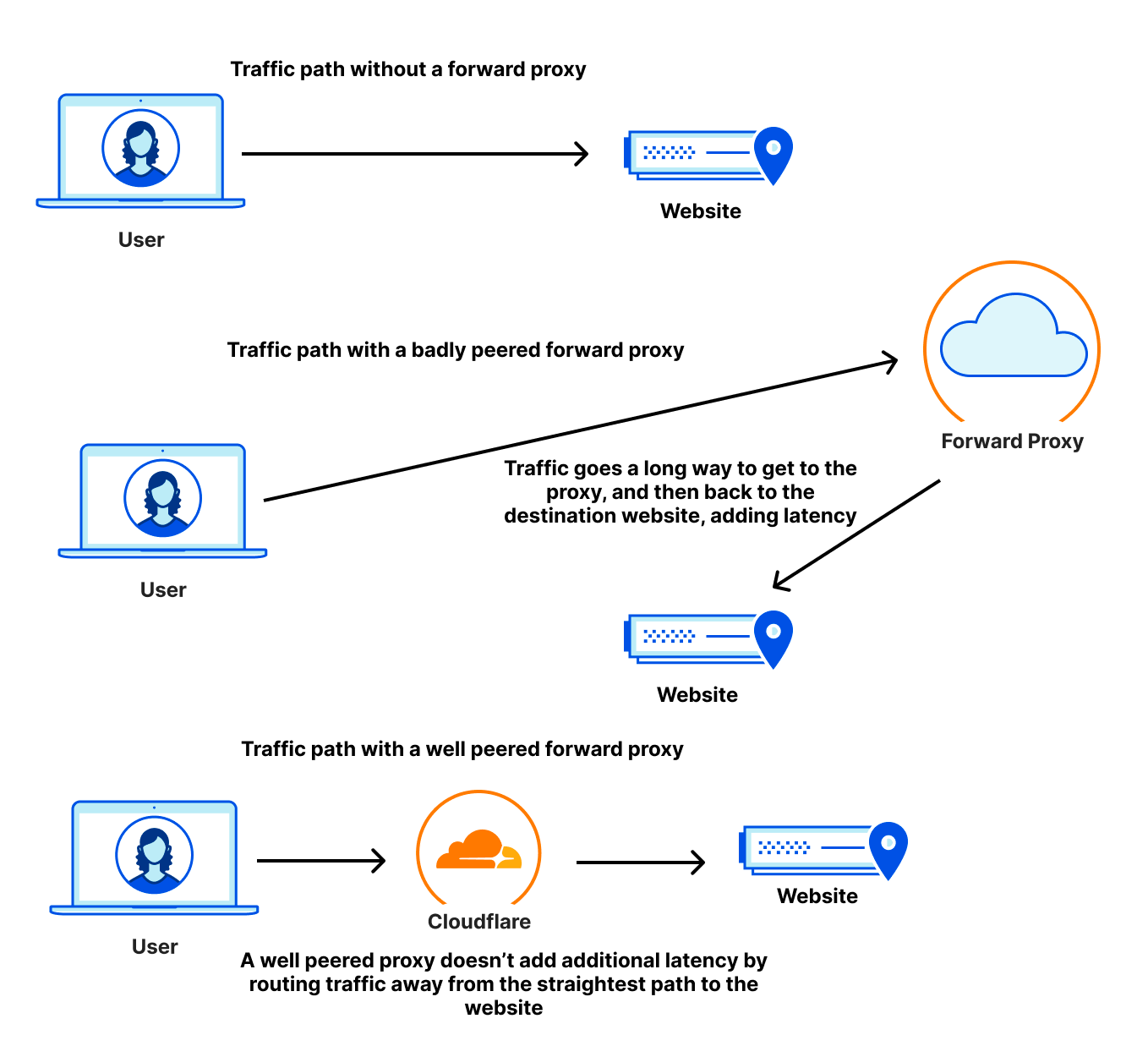

高性能なWebゲートウェイは、ユーザーの近くにあることに加え、ユーザーがアクセスしたいWebサイトへの経路が遅くならないように、インターネットの他の部分と適切に連携している必要があります。多くのWebサイトは、コンテンツを高速化し、より良い体験を提供するためにCDNを利用しています。これらのCDNは多くの場合、適切にピアリングされ、ネットワークのラストワンマイルに組み込まれています。しかし、Secure Web Gatewayを経由するトラフィックは、フォワードプロキシ経路をたどります。ユーザーはプロキシに接続し、プロキシはユーザーがアクセスしようとしているWebサイトに接続します。もしそのプロキシが、目的地のWebサイトと同じように適切なピアリングがされていない場合、ユーザーのトラフィックは、Webサイトに直接行くよりも、プロキシに到達するために遠い距離を移動してしまい、下図に見られるようなヘアピンが発生する可能性があります:

適切に接続されたプロキシは、ユーザートラフィックの移動距離を短縮し、可能な限り高速にします。

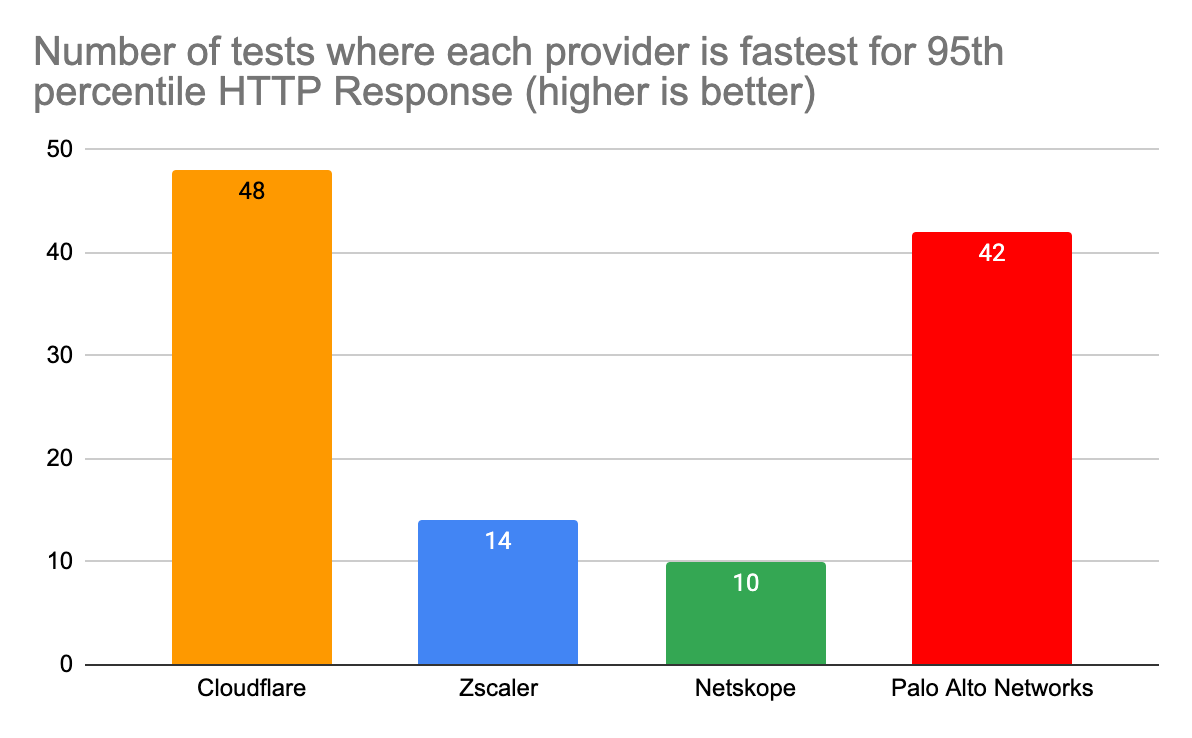

Secure Web Gateway製品を比較するため、 Cloudflare Gateway&Warpクライアントと、同じ機能を持つ製品を持つZscaler、Netskope、Palo Altoの比較を行いました。Cloudflareユーザは、GatewayとCloudflareのネットワークがユーザに近いネットワークのラストワンマイルに深く組み込まれ、12,000以上のネットワークとピアリングされていることから恩恵を受けています。テストしたシナリオの42%でCloudflare Gatewayが最速のネットワークとなり、この接続性の向上が示されています:

| 各プロバイダーでHTTPレスポンスタイムが95パーセンタイルで最速となったテストシナリオの数(高いほど良い) | |

|---|---|

| プロバイダー | 最速となったシナリオの数 |

| Cloudflare | 48 |

| Zscaler | 14 |

| Netskope | 10 |

| Palo Alto Networks | 42 |

このデータは、私たちがどの競合他社よりも、より多くの場所から、より多くのWebサイトにより速くアクセスしていることを示しています。私たちはエンドユーザーから95パーセンタイルの応答時間である、ユーザーがプロキシを経由し、プロキシがインターネット上のWebサイトにリクエストを行い、最後にレスポンスを返すまでにかかる時間を測定しています。この測定は、ユーザーが見ているものを正確に表現するために重要です。すべてのテストの95パーセンタイルを見ると、CloudflareはPalo Alto Networksより2.5%、Zscalerより13%、Netskopeより6.5%高速であることがわかります。

| 全テストにおけるHTTPレスポンスの95パーセンタイル | |

|---|---|

| プロバイダー | 95パーセンタイル応答(ミリ秒) |

| Cloudflare | 515 |

| Zscaler | 595 |

| Netskope | 550 |

| Palo Alto Networks | 529 |

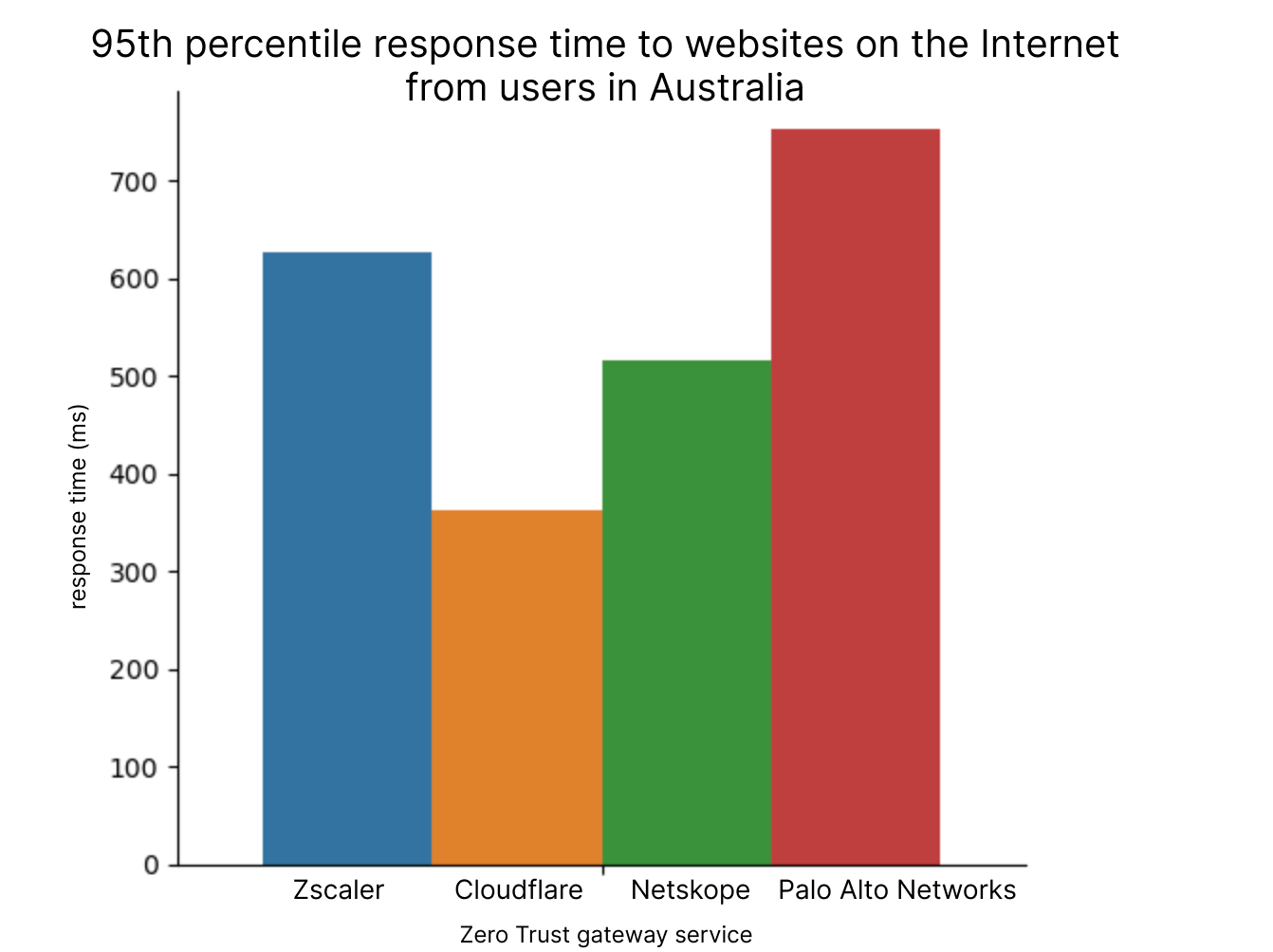

ここでCloudflareが優秀な成績を収めている理由には、Cloudflareの卓越したピアリングによって他社製品では性能を発揮できなかった場所でも性能を発揮することができた点が挙げられます。私たちは、世界各地の手の届きにくい場所でもローカルでピアリングすることができるため、先頭に立つことができるのです。例として、オーストラリアにおけるCloudflareの他社に対するパフォーマンスを見てみると、次点で速いプロバイダーよりも30%高速であることがわかります:

Cloudflareは、世界各国で優れたピアリング関係を確立している(オーストラリアでは、オーストラリアのすべての主要なインターネットプロバイダーとローカルでピアリングされている)ため、世界中の多くのユーザーに高速な体験を提供することが可能です。全世界で12,000を超えるネットワークとピアリングし、エンドユーザーとの距離をできるだけ縮めることで、リクエストにかかる時間を短縮しています。従来はこの仕組みでコンテンツをユーザーに素早く届けることができましたが、 Zero Trustの世界では、この仕組みによってユーザーがSWGにたどり着くまでの経路が短縮され、必要なサービスに素早くアクセスできるようになります。

以前これらのテストを実施した際には、単一のAzureリージョンから5つのWebサイトに対してテストを行っただけでした。Catchpointのような既存のテストフレームワークは、パフォーマンステストの際にテスト用のエンドポイントでSWGクライアントを実行する必要があるため、このタスクには適していません。また、パフォーマンスを可能な限り測定するために、すべてのテストを同じ場所から同様のマシンで実行する必要がありました。こうすることで、同じ場所から来る2つのテスト環境からのエンドツーエンドのレスポンスを測定することができます。

この一連の評価のためのテスト構成では、12のクラウドリージョンに4台のVMを並べて配置しました。1台はCloudflare WARPを実行してゲートウェイに接続、もう1台はZIAを実行、もう1台はNetskopeを実行、もう1台はPalo Alto Networksを実行しています。これらのVMは、下記の11の異なるWebサイトに5分ごとにリクエストを行い、それぞれのリクエストにかかった時間をHTTPブラウザのタイムアウトに記録しました。これをもとに、ユーザー目線で意味のあるパフォーマンスを把握することができるのです。以下は、テストの送信元、テスト対象のWebサイト、より高速なプロバイダーを示す完全なマトリックスです:

| エンドポイント | |||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|

| SWGの地域 | Shopify | Walmart | Zendesk | ServiceNow | Azure Site | Slack | Zoom | Box | M365 | GitHub | Bitbucket |

| 米国東部 | Cloudflare | Cloudflare | Palo Alto Networks | Cloudflare | Palo Alto Networks | Cloudflare | Palo Alto Networks | Cloudflare | |||

| 米国西部 | Palo Alto Networks | Palo Alto Networks | Cloudflare | Cloudflare | Palo Alto Networks | Cloudflare | Palo Alto Networks | Cloudflare | |||

| 米国中南部 | Cloudflare | Cloudflare | Palo Alto Networks | Cloudflare | Palo Alto Networks | Cloudflare | Palo Alto Networks | Cloudflare | |||

| ブラジル南部 | Cloudflare | Palo Alto Networks | Palo Alto Networks | Palo Alto Networks | Zscaler | Zscaler | Zscaler | Palo Alto Networks | Cloudflare | Palo Alto Networks | Palo Alto Networks |

| イギリス南部 | Cloudflare | Palo Alto Networks | Palo Alto Networks | Palo Alto Networks | Palo Alto Networks | Palo Alto Networks | Palo Alto Networks | Cloudflare | Palo Alto Networks | Palo Alto Networks | Palo Alto Networks |

| 中央インド | Cloudflare | Cloudflare | Cloudflare | Palo Alto Networks | Palo Alto Networks | Cloudflare | Cloudflare | Cloudflare | |||

| 東南アジア | Cloudflare | Cloudflare | Cloudflare | Cloudflare | Palo Alto Networks | Cloudflare | Cloudflare | Cloudflare | |||

| カナダ中央部 | Cloudflare | Cloudflare | Palo Alto Networks | Cloudflare | Cloudflare | Palo Alto Networks | Palo Alto Networks | Palo Alto Networks | Zscaler | Cloudflare | Zscaler |

| スイス北部 | Netskope | Zscaler | Zscaler | Cloudflare | Netskope | Netskope | Netskope | Netskope | Cloudflare | Cloudflare | Netskope |

| オーストラリア東部 | Cloudflare | Cloudflare | Netskope | Cloudflare | Cloudflare | Cloudflare | Cloudflare | Cloudflare | |||

| アラブ首長国連邦・ドバイ | Zscaler | Zscaler | Cloudflare | Cloudflare | Zscaler | netskope | Palo Alto Networks | Zscaler | Zscaler | Netskope | Netskope |

| 南アフリカ北部 | Palo Alto Networks | Palo Alto Networks | Palo Alto Networks | Zscaler | Palo Alto Networks | Palo Alto Networks | Palo Alto Networks | Palo Alto Networks | Zscaler | Palo Alto Networks | Palo Alto Networks |

空白のセルは、特定のWebサイトに対するテストで正確な結果が報告されなかったか、テスト期間の50%以上で失敗したことを示します。このデータをもとに考察すると、Cloudflareは概して速いものの、私たちが期待するほど速いとは言えません。特に南アフリカ、アラブ首長国連邦、ブラジルで改善が必要な分野がまだ存在します。9月のBirthday Weekまでには、これらの地域のすべてのWebサイトで最速になりたいと考えています。これにより、テストの54%で最速だった私たちの数を79%まで引き上げます。

まとめると、Cloudflareのゲートウェイは現状のままでもインターネット上で最速のSWGです。しかし、 Zero TrustはSWGがすべてではありません。Zero TrustネットワークアクセスのシナリオでのCloudflareのパフォーマンスについて説明します。

インスタント(Zero Trust)アクセス

アクセス制御は、ユーザーにとってシームレスかつ支障を感じないものである必要があります。Zero Trustソリューションにとって最高の褒め言葉は、従業員がその存在にほとんど気づかないことです。パブリックインターネット上でアプリを保護するCloudflare Accessのようなサービスは、VPNのようなものに依存してアプリを制限し保護するのではなく、ロールベースの認証アクセスを可能にします。この形式のアクセス管理はより安全性の高いものになっていますが、高パフォーマンスのZTNAサービスを使うことで、さらに高速になります。

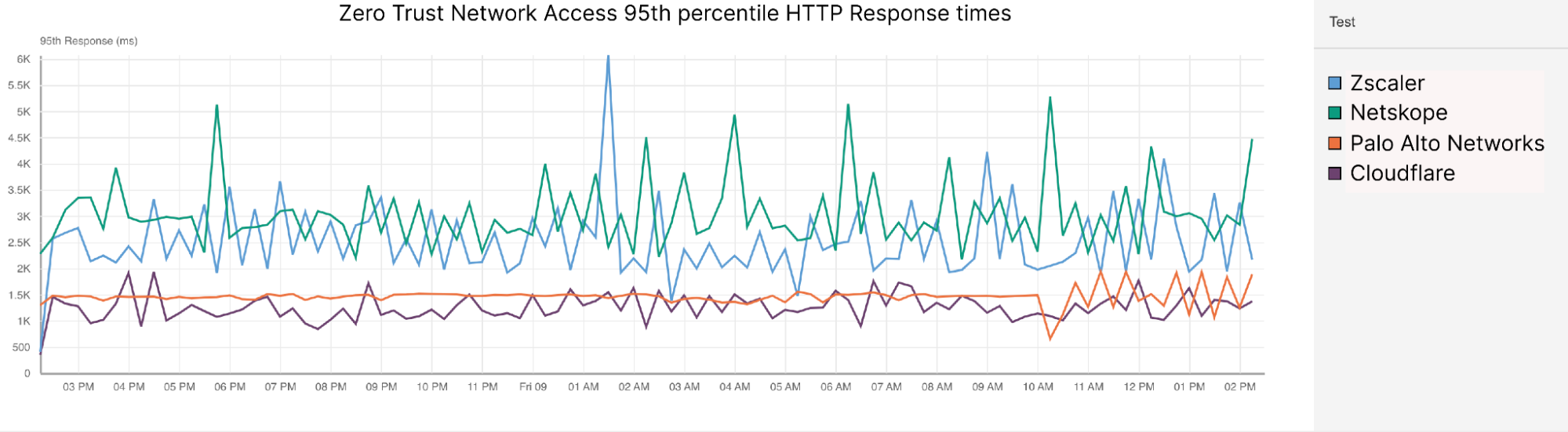

Cloudflareはこの分野で競合他社を凌ぐ数値を示しており、Zscalerより46%、Netskopeより56%、Palo Alto Networksより10%高速です:

| Zero Trustネットワークアクセス P95 HTTP応答時間 | |

|---|---|

| プロバイダー | P95 HTTP応答(ミリ秒) |

| Cloudflare | 1252 |

| Zscaler | 2388 |

| Netskope | 2974 |

| Palo Alto Networks | 1471 |

このテストのために、12の異なる場所に、3つの異なるクラウド(AWS、GCP、Azure)でホストされるアプリケーションを作成しました。ただし、Palo Alto Networksはテストの設定に物流上の問題があったため、例外として2つの地域(米国東部とシンガポール)から1つのクラウドでホスティングされたアプリでのみ測定を行いました。

私たちはCatchpointを使用して、世界中の400か所からそれぞれのアプリにアクセスするテストを作成しました。これらのCatchpointノードで、それぞれ2つのアクションを試行しました:

- 新規セッション:アプリにログインして認証トークンを受け取る

- 既存のセッション:ページを更新し、以前に取得した認証情報を使用してログインする

これらのシナリオを別々に測定した理由は、95パーセンタイルの値を見る際に新規セッションと既存セッションを合わせると、ほとんどが新規セッションになってしまうためです。ただし、完全性を期すため、新規セッションと既存セッションを合わせた95パーセンタイルの遅延も示します。

Cloudflareは米国東部とシンガポールの両方で高速でしたが、いくつかの地域にスポットを当てて掘り下げてみましょう。ここではリソースが競合他社に均等に大量に相互に接続されている地域であるアメリカ東部、具体的にはバージニア州アッシュバーンを見てみましょう:

バージニア州アッシュバーンでは、 ZTNAの95パーセンタイルのHTTP応答でCloudflareがZscalerとNetskopeを圧倒しています:

| バージニア州アッシュバーンでホストされているアプリの95パーセンタイルのHTTPの応答時間(ミリ秒) | |||

|---|---|---|---|

| AWS米国東部 | 合計(ミリ秒) | 新規セッション数(ms) | 既存セッション(ms) |

| Cloudflare | 2849 | 1749 | 1353 |

| Zscaler | 5340 | 2953 | 2491 |

| Netskope | 6513 | 3748 | 2897 |

| Palo Alto Networks | |||

| Azure米国東部 | |||

| Cloudflare | 1692 | 989 | 1169 |

| Zscaler | 5403 | 2951 | 2412 |

| Netskope | 6601 | 3805 | 2964 |

| Palo Alto Networks | |||

| GCP米国東部 | |||

| Cloudflare | 2811 | 1615 | 1320 |

| Zscaler | |||

| Netskope | 6694 | 3819 | 3023 |

| Palo Alto Networks | 2258 | 894 | 1464 |

既存のセッション(全体の95パーセンタイル)でPalo Alto NetworksがCloudflareを上回っているように見えるかもしれません。しかし、Palo Alto NetworksのZTNAの動作は、当社やZscaler、Netskopeのものとは若干異なるため、これらの数値は誤解を招きやすいものになっています。Palo Alto Networksは新規セッションを作成する際に、ユーザーをアクセスしようとしているアプリのログインページに誘導する代わりに、完全な接続インターセプトを行い、プロセッサーからの応答を返します。

つまり、Palo Alto Networksの新規セッションの応答時間は、私たちが求めているエンドツーエンドの遅延を実際には測定していないということになります。このため、新規セッションの遅延と総セッションの遅延の数値は誤解を招きやすく、私たちが意味を持って比較できるのは、既存のセッションの遅延についてのみということになります。既存のセッションを見ると、Palo Alto Networksがパススルーとして機能する場合でも、やはりCloudflareが10%上回っています。

これはシンガポールでも同様で、CloudflareはZscalerやNetskopeより50%速く、既存セッションについてはPalo Alto Networksより10%高速です:

| シンガポールでホストされているアプリの95パーセンタイルのHTTPの応答時間(ミリ秒) | |||

|---|---|---|---|

| AWSシンガポール | 合計(ミリ秒) | 新規セッション数(ms) | 既存セッション(ms) |

| Cloudflare | 2748 | 1568 | 1310 |

| Zscaler | 5349 | 3033 | 2500 |

| Netskope | 6402 | 3598 | 2990 |

| Palo Alto Networks | |||

| Azureシンガポール | |||

| Cloudflare | 1831 | 1022 | 1181 |

| Zscaler | 5699 | 3037 | 2577 |

| Netskope | 6722 | 3834 | 3040 |

| Palo Alto Networks | |||

| GCPシンガポール | |||

| Cloudflare | 2820 | 1641 | 1355 |

| Zscaler | 5499 | 3037 | 2412 |

| Netskope | 6525 | 3713 | 2992 |

| Palo Alto Networks | 2293 | 922 | 1476 |

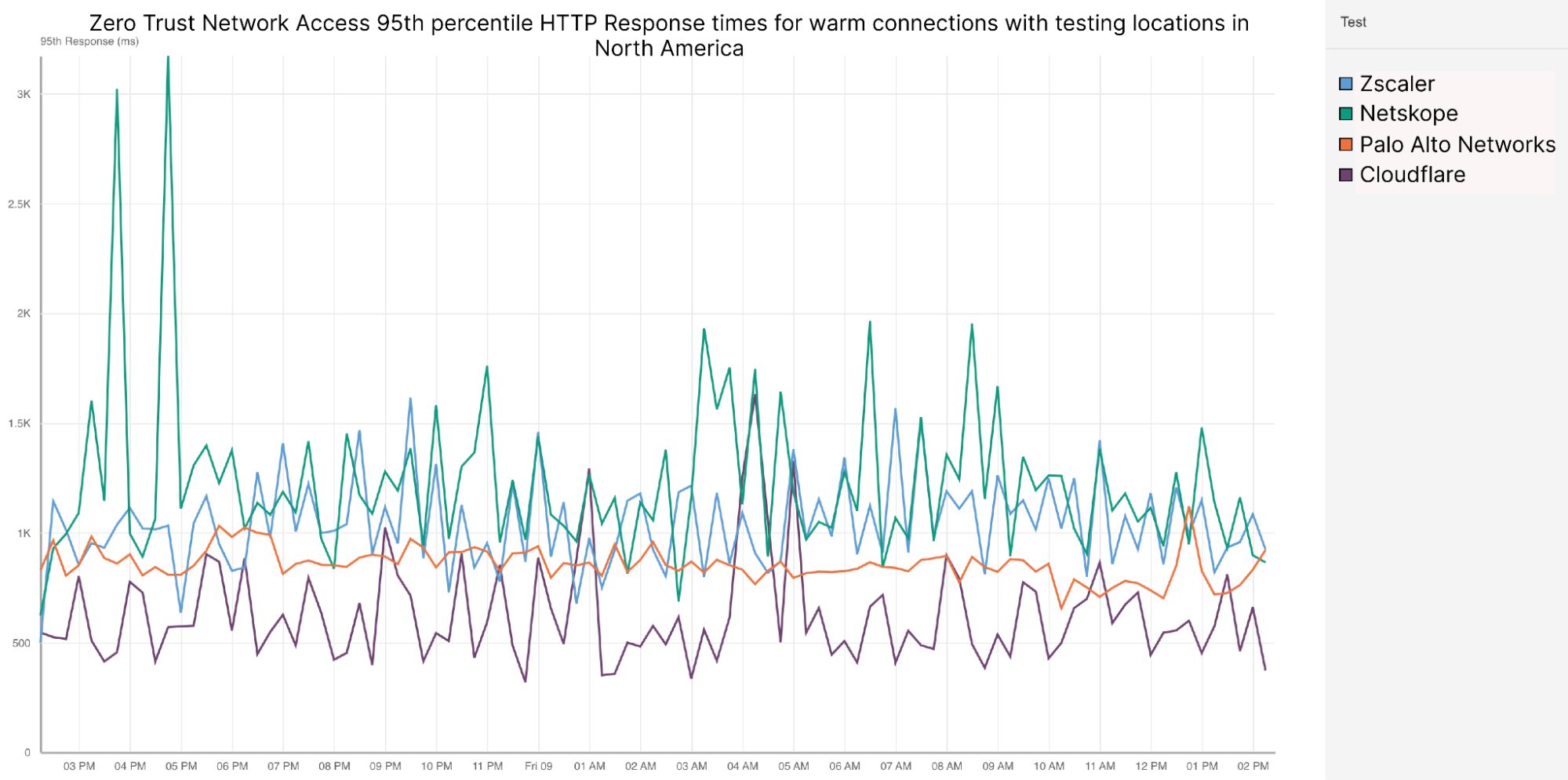

このデータの一つの批判点は、Catchpointの全てのノードの時間をP95で集計しているため、アプリと同じ地域にあるCatchpointノードの95パーセンタイルを見ていないことです。これについても確認しましたが、やはりCloudflareのZTNAの方がパフォーマンスが優れています。北米を拠点とするCatchpointノードだけを見ると、ウォーム接続のP95において、CloudflareはNetskopeより50%、Zscalerより40%、Palo Alto Networksより10%優れています:

| Zero Trustネットワークアクセスの95パーセンタイルのHTTP応答時間(北米のテストロケーションでのウォーム接続時) | |

|---|---|

| プロバイダー | P95 HTTP応答(ミリ秒) |

| Cloudflare | 810 |

| Zscaler | 1290 |

| Netskope | 1351 |

| Palo Alto Networks | 871 |

最後に、私たちがZTNAのパフォーマンスについて示したかったことのひとつは、クラウドごと、地域ごとにCloudflareがどの程度のパフォーマンスを示したかということです。下の図は、クラウドプロバイダーとテスト地域のマトリックスです:

| 各クラウドプロバイダーおよび地域ごとの最速のZTNAプロバイダー(HTTPレスポンス95パーセンタイル) | |||

|---|---|---|---|

| AWS | Azure | GCP | |

| オーストラリア東部 | Cloudflare | Cloudflare | Cloudflare |

| ブラジル南部 | Cloudflare | Cloudflare | 該当なし |

| カナダ中央部 | Cloudflare | Cloudflare | Cloudflare |

| 中央インド | Cloudflare | Cloudflare | Cloudflare |

| 米国東部 | Cloudflare | Cloudflare | Cloudflare |

| 南アフリカ北部 | Cloudflare | Cloudflare | 該当なし |

| 米国中南部 | 該当なし | Cloudflare | Zscaler |

| 東南アジア | Cloudflare | Cloudflare | Cloudflare |

| スイス北部 | 該当なし | 該当なし | Cloudflare |

| アラブ首長国連邦・ドバイ | Cloudflare | Cloudflare | Cloudflare |

| イギリス南部 | Cloudflare | Cloudflare | netskope |

| 米国西部 | Cloudflare | Cloudflare | 該当なし |

いくつかのクラウドではVMが誤動作し、正確なデータが報告されないことがありました。しかし、正確なデータがあった30のクラウドの地域のうち、 Cloudflareは28の地域で最速のZTプロバイダーであり、テストしたクラウドの地域の93%でわたしたちが速いということが示されました。

まとめると、 CloudflareはZero Trustネットワークアクセスの評価時にも最高の体験を提供してくれました。しかし、もう1つのシナリオである、リモートブラウザー分離(RBI)についてはどうでしょう?

リモートブラウザー分離:クラウドでホストされる安全なブラウザー

リモートブラウザ分離製品は公衆インターネットに非常に強く依存しています。ブラウザ分離製品への接続が良好でない場合、ブラウザの体験は奇妙で遅く感じられるでしょう。リモートブラウザ分離はユーザーにとってスムーズでシームレスに感じられるかどうかがパフォーマンスに大きく依存します。全てがあるべき姿で高速であれば、ユーザーはブラウザ分離を使っていることに気づかないはずです。

このテストでは、再度CloudflareとZscalerを比較しています。Netskopeにもリモートブラウザー分離製品がありますが、 SWGクライアントが必要であり、CloudflareやZscalerをテストするときのようにテストロケーションの完全な忠実度を得ることができないため、テストを行うことはできませんでした。テストの結果、リモートブラウジングシナリオにおいて、 CloudflareがZscalerより64%高速であることが示されました。以下は、リモートブラウザー分離テストにおける、地域ごと、クラウドごとの最速プロバイダーのマトリックスです:

| 各クラウドプロバイダーおよび地域ごとの最速のRBIプロバイダー(HTTPレスポンス95パーセンタイル) | |||

|---|---|---|---|

| AWS | Azure | GCP | |

| オーストラリア東部 | Cloudflare | Cloudflare | Cloudflare |

| ブラジル南部 | Cloudflare | Cloudflare | Cloudflare |

| カナダ中央部 | Cloudflare | Cloudflare | Cloudflare |

| 中央インド | Cloudflare | Cloudflare | Cloudflare |

| 米国東部 | Cloudflare | Cloudflare | Cloudflare |

| 南アフリカ北部 | Cloudflare | Cloudflare | |

| 米国中南部 | Cloudflare | Cloudflare | |

| 東南アジア | Cloudflare | Cloudflare | Cloudflare |

| スイス北部 | Cloudflare | Cloudflare | Cloudflare |

| アラブ首長国連邦・ドバイ | Cloudflare | Cloudflare | Cloudflare |

| イギリス南部 | Cloudflare | Cloudflare | Cloudflare |

| 米国西部 | Cloudflare | Cloudflare | Cloudflare |

このグラフは、CloudflareとZscalerを使用して、ZTNAのテストと同じ400のCatchpointノードから12の異なる場所にある3つのクラウド上でホストされているアプリに対して実行されたすべてのテストの結果を示しています。すべてのシナリオで、Cloudflareの方が高速であることが示されました。実際、 Cloudflareで保護されたエンドポイントに対するテストでは、HTTP応答の95パーセンタイルが2105ミリ秒を超えるものはありませんでした。一方、Zscalerで保護されたエンドポイントでは、HTTPレスポンスの95パーセンタイルが5000ミリ秒を下回るものはありませんでした。

このデータを取得するために、同じVMを使用してリモートブラウザー分離サービスを通じてアクセスされるアプリをホストしました。各Catchpointノードは、RBIを介してアプリケーションにログインし、認証情報を受け取り、認証情報を渡してページにアクセスしようとします。私たちはZTNAと同じように新規セッションと既存セッションで調査を行いましたが、 Cloudflareは新規セッションと既存セッションのどちらのシナリオでも同様に高速であることを示しました。

より高速に

当社のZero Trustのお客様が私たちに速さを求める理由は、最速のインターネットアクセスを欲しているのではなく、Cloudflareに切り替えても従業員の生産性に影響が出ないことを知りたいというものです。私たちにとって最も重要なのは必ずしも競合他社よりも速いことではありません。私たちにとって最も重要なことは、私たちの提供する体験を改善することであり、私たちがユーザーの体験を真摯に受け止めていることをユーザーに知ってもらい、安心してもらうことです。9月のBirthday Weekに新しい数字が発表され、以前よりも速くなったとしても、それは単に数字を上げたということではなく、私たちがお客様に最高の体験を提供するために、常にサービスを評価し、改善しているということなのです。私たちは、テストで競合他社に勝つことよりも、アラブ首長国連邦のお客様がOffice365でより良い体験をしていただくことを重視しています。私たちがこれらの数字を示すのは、私たちがパフォーマンスを真剣に受け止めていること、そしてお客様がどこにいても最高の体験を提供することに全力を注いでいることを示すためです。