Mise à jour du 24 juin 2022 : nous avons nommé le botnet à l'origine de l'attaque DDoS de 26 millions de r/s (requêtes par seconde) « Mantis », car il ressemble un peu à une mante de mer (Mantis Shrimp) en ce qu'il se révèle petit, mais très puissant. Le botnet Mantis s'est montré particulièrement actif la semaine passée, en lançant des attaques DDoS HTTP d'une envergure atteignant les 9 millions de requêtes par seconde à l'encontre de propriétés Internet de VoIP et de cryptomonnaies.

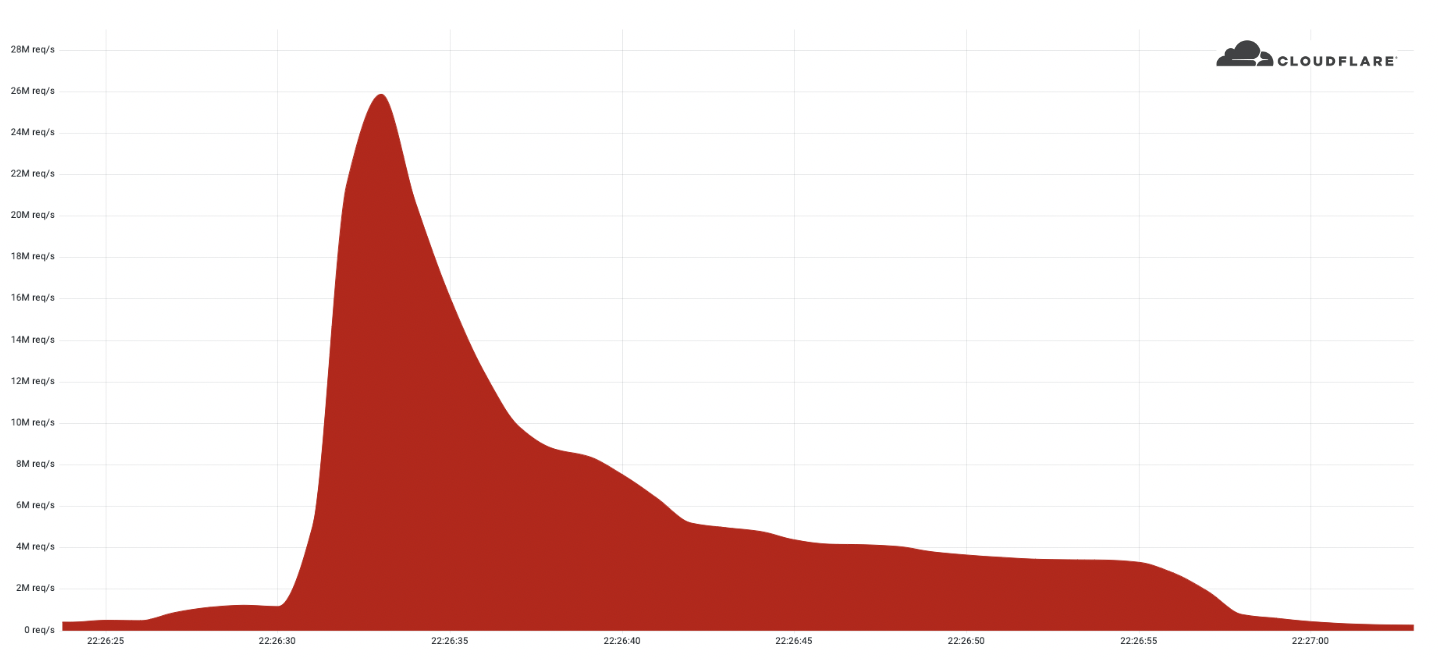

La semaine dernière, Cloudflare a détecté et atténué automatiquement une attaque DDoS évaluée à 26 millions de requêtes par seconde, soit un chiffre qui la place comme la plus vaste attaque DDoS HTTP jamais enregistrée.

L'incident s'est attaqué au site web d'un client utilisateur de l'offre gratuite de Cloudflare. Tout comme lors de l'événement précédent chiffré à 15 millions de r/s, cette attaque provenait principalement de fournisseurs de services cloud plutôt que de FAI résidentiels, indiquant ainsi l'utilisation de machines virtuelles et de puissants serveurs détournés pour générer la charge malveillante nécessaire, plutôt que l'utilisation d'appareils liés à l'Internet des objets (IdO), bien plus faibles.

Des attaques record

Au cours de l'année passée, nous avons été témoins de plusieurs attaques record se succédant l'une à l'autre. En août 2021 déjà, nous révélions l'observation d'une attaque DDoS HTTP de 17,2 millions de r/s et, plus récemment, au mois d'avril, d'une attaque DDoS HTTP évaluée à 15 millions de r/s. Toutes ces attaques ont été automatiquement détectées et atténuées par notre ensemble de règles gérées DDoS HTTP, soutenu par notre système de protection anti-DDoS périphérique autonome.

L'attaque de 26 millions de r/s était issue d'un botnet de taille réduite, mais puissant, composé de 5 067 appareils. En moyenne, chaque nœud générait un pic d'environ 5 200 r/s. Pour replacer la taille de ce botnet dans le contexte, nous surveillons actuellement un botnet moins puissant, mais bien plus imposant, composé de plus de 730 000 appareils. Ce dernier n'était pas capable de générer plus d'un million de requêtes par seconde, soit une moyenne d'environ 1,3 requête par seconde et par appareil. En clair, ce botnet se révélait, en moyenne, 4 000 fois plus puissant en raison de l'utilisation de machines virtuelles et de serveurs.

Il convient également de noter que cette attaque se déroulait via HTTPS. Les attaques DDoS HTTPS se montrent plus coûteuses en termes de ressources de calcul requises du fait du coût plus élevé lié à l'établissement d'une connexion TLS chiffrée et sécurisée. Le lancement d'une telle attaque se révèle donc plus cher pour l'acteur malveillant, mais aussi pour la victime qui tente de l'atténuer. Nous avons déjà observé des attaques de très grande envergure lancées via HTTP (non chiffré) par le passé. Toutefois, celle-ci se démarque du fait des ressources nécessaires à son échelle.

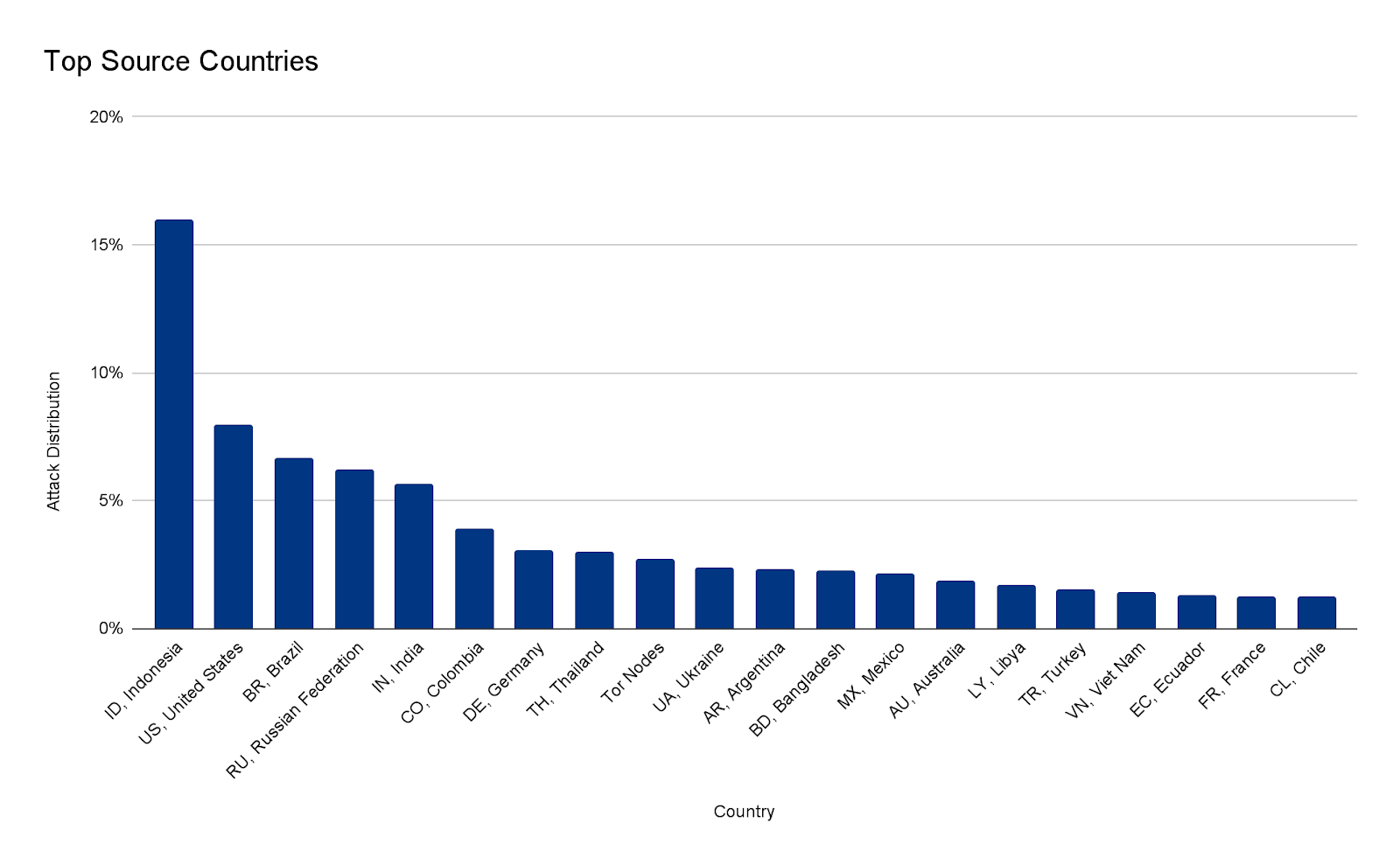

En moins de 30 secondes, ce botnet a généré plus de 212 millions de requêtes HTTPS provenant de plus de 1 500 réseaux, répartis dans 121 pays. Les principaux pays d'origine du trafic étaient l'Indonésie, les États-Unis, le Brésil et la Russie. Près de 3 % de l'attaque provenaient de nœuds Tor.

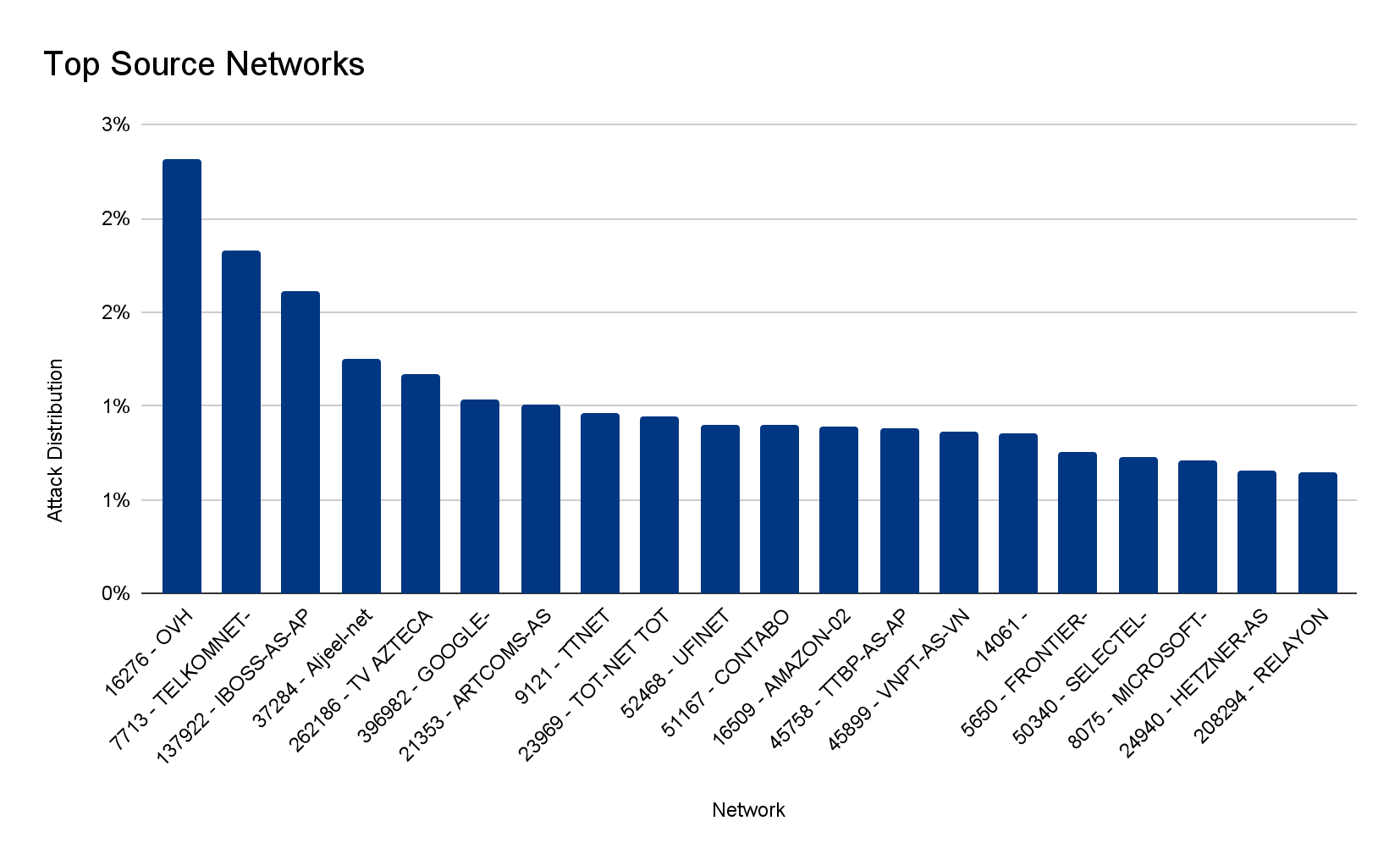

Les principaux réseaux source étaient celui du fournisseur français OVH (ASN 16276), de l'indonésien Telkomnet (ASN 7713), de l'américain iboss (ASN 137922) et du libyen Ajeel (ASN 37284).

Le panorama des menaces DDoS

Il est important de comprendre le paysage des menaces lorsqu'on s'interroge sur la protection contre les attaques DDoS. L'étude de notre récent rapport sur les tendances des attaques DDoS révèle que la plupart des attaques étaient de petite taille (des actes comparables à du cybervandalisme, par exemple). Toutefois, même les petites attaques peuvent avoir un impact sur les propriétés Internet dénuées de protection. De l'autre côté, les attaques de grande envergure gagnent en taille et en fréquence, mais demeurent courtes et rapides. Les acteurs malveillants concentrent la puissance de leur botnet dans un coup dévastateur, unique et rapide visant à obtenir des effets dévastateurs, tout en tentant d'échapper à la détection.

Les attaques DDoS sont peut-être à l'initiative des humains, mais n'en restent pas moins générées par des machines. Le temps que les humains puissent réagir, l'attaque pourrait tout à fait être déjà terminée. Et même si cette dernière se révèle rapide, les défaillances du réseau et des applications peuvent se prolonger bien après la fin effective d'une attaque, soit des conséquences susceptibles de vous coûter cher en termes de pertes de chiffre d'affaires et de réputation. C'est pourquoi nous vous recommandons de protéger vos propriétés Internet à l'aide d'un service de protection automatisé et toujours actif, qui ne dépend pas d'une action humaine pour détecter et atténuer les attaques.

Contribuer à bâtir un Internet meilleur

Tout ce que nous entreprenons chez Cloudflare est guidé par notre mission visant à bâtir un Internet meilleur. La vision de l'équipe chargée des solutions anti-DDoS découle de cette mission : notre objectif consiste à reléguer l'impact des attaques DDoS au passé. Le niveau de protection que nous proposons est totalement illimité et sans surcoût lié à l'utilisation, il n'est pas limité par la taille de l'attaque, le nombre d'attaques ou la durée de ces dernières. Ce point revêt une importance particulière ces derniers temps, car nous avons récemment observé un accroissement des attaques en termes de taille et de fréquence.

Vous n'utilisez pas encore Cloudflare ? Commencez dès maintenant à protéger vos sites web avec nos offres gratuite et Pro ou contactez-nous pour bénéficier d'une protection contre les attaques DDoS complète sur l'ensemble de votre réseau grâce à Magic Transit.