本ブログ記事では、企業が現在仮想デスクトップインフラストラクチャで保護されている社内Webアプリケーションの使用事例をオフロードするのに、リモートでのブラウザの分離がどう役立つかについて、Cloudflareの視点を解説しています。VDIはこれまで、特にユーザーがデスクトップアプリケーションに依存している場合に、リモートワークを保護する上で有効でした。しかし、Webベースのアプリがデスクトップアプリよりも普及するにつれ、VDIの欠点である高コスト、反応の遅いユーザーエクスペリエンス、複雑さに目をつぶることが難しくなってきました。そこで、VDIからの移行に関する実用的な推奨事項と段階的なアプローチを提示します。企業は、従業員のエクスペリエンスを改善し、管理オーバーヘッドを簡素化することにより、コストを削減し、生産性を高めることができるようになります。

現在の仮想デスクトップの利用状況

仮想デスクトップインフラインフラストラクチャ(VDI)の背景

仮想デスクトップインフラストラクチャとは、データセンターでホストされている仮想マシンでデスクトップ環境を実行することです。ユーザーがVDI内のリソースにアクセスすると、これらの仮想デスクトップからのビデオストリームがネットワーク経由でエンドポイントデバイスに安全に配信されます。現在、VDIは主にデータセンターでオンプレミスでホストされており、企業自体またはサードパーティのサービスとしてのデスクトップ(DaaS)プロバイダーによって管理されています。Webアプリケーションの使用がデスクトップアプリケーションに比べて成長しているにもかかわらずDaaSは成長しており、Gartner®は最近、DaaSの支出が2024年までに倍増すると予測しています。

どちらのタイプのVDIでも、リモートワークをサポートするメリットを享受できます。セキュリティ面では、VDIは分散している多くのユーザーの設定を一元化し、機密データをデバイスから離れた場所で隔離する方法を提供します。企業経営者は、すべてのユーザーにデバイスを購入し配布するよりもコスト削減できる可能性があることから、VDIに魅力を感じることが多いようです。処理を一元化されたサーバーに移行することで、ITチームは管理対象のラップトップの出荷台数を減らし、代わりにBYOD(Bring-Your-Own Device)をサポートすることでコストを削減できるというのがその理論です。ハードウェアが必要な場合はより安価なデバイスを購入し、古いデバイスの寿命を延ばすことも可能です。

VDIの課題

高額なコスト

実際のVDIは、かなり事情が異なります。特に、資本と運用の支出面においては、企業が予想するよりもはるかに高いコストがかかります。Gartner®は、「2024年までに、主にコスト削減のために導入されたデスクトップ仮想化プロジェクトの90%以上が、その目的を達成できないだろう」と予測しています。

その理由は複数あります。オンプレミス型のVDIは、サーバーに多額の先行投資(CapEx)を必要とします。DaaSのデプロイには、仮想マシン(台数、地域、サービスレベルなど)、およびその仕様(永続的かプール型か、常時接続かオンデマンドか、など)に関して不透明な状態での意思決定が求められます。どちらのシナリオでも、メンテナンスと容量の適正化の失敗による運用面の支出(OpEx)は、想定外の予算超過につながる可能性があります。いずれの場合も、企業が仮想化に取り組めば取り組むほど、特にリモートで働く従業員が増えた場合に、高いコンピューティングコストに継続的に縛られることになります。

ユーザーエクスペリエンスの劣化

VDIはまた、ユーザーエクスペリエンスの劣化をもたらします。リモートワークでは、違和感のないITエクスペリエンスへの期待が高まる一方です。アプリに直接アクセスするのと、仮想デスクトップからアクセスするのとでは、いまだにその違いがユーザーにはわかります。適正化されていないVDI環境では、パフォーマンスの低下、遅延、無応答につながる可能性があります。このようなエクスペリエンスは、生産性、セキュリティ(ユーザーがVDI以外の回避策を求めるため)、従業員の定着率(ユーザーの不満が高まるため)に悪影響を及ぼす可能性があります。

複雑度

全体として、VDIはその複雑さでよく知られています。その初期設定は、サーバーとエンドユーザーライセンスへの投資、VM要件と容量の計画、アプリケーションの仮想化、ネットワーク接続の設定、VDIシンクライアントの展開など、多面的で労力のかかるステップとなります。セキュリティポリシーの策定が最後のステップとなることが多いために見落とされがちとなり、セキュリティギャップが生じることがあります。

VDIを本格稼動させるには、IT、セキュリティ、インフラストラクチャや運用などの一般的なチーム間で部門横断的な調整が必要なだけでなく、通常は仮想デスクトップ管理者と呼ばれる高度に専門化した人材が必要となります。このような人材は採用も維持も困難であるため、現在の離職率の高い労働市場において依存するのはリスクとなります。

さらに、管理者はしばしば、これらの仮想化環境上に、独自のロギング、監査、検査、IDベースのアクセスポリシーを構築する必要があります。これは、セキュアWebゲートウェイなどの個別のサービスを設定するための追加のオーバーヘッドが発生することを意味します。

企業によっては、グローバルに分散している従業員に管理対象のラップトップを発送する際の送料、物流上の労力、規制上の問題を回避するために、VDIをデプロイしています。しかし、VDIでは、1つの問題を解決したように見えても、すぐにさらなるオーバーヘッドとフラストレーションを生み出してしまうのです。特に、ユーザーが一部の社内Webサービスにアクセスするためだけに、VDIの複雑さに悩むことにはあまり意味がありません。

リモートでのブラウザの分離による仮想デスクトップの使用事例のオフロード

こうした摩擦を避けるため、企業は特にオンプレミスの場合、使用事例をVDIから移行させる方法を模索しています。今日、従業員が利用しているほとんどのアプリケーションは、ブラウザ経由でアクセスでき、パブリッククラウドやハイブリッドクラウド、SaaS環境、そして時にはレガシーデータセンターでホストされています。その結果、リモートでのブラウザの分離(RBI)のような最新のサービスが、VDIのワークロードをオフロードし、セキュリティをクラウドに移行するための代替手段としてますます意味を持つようになっています。

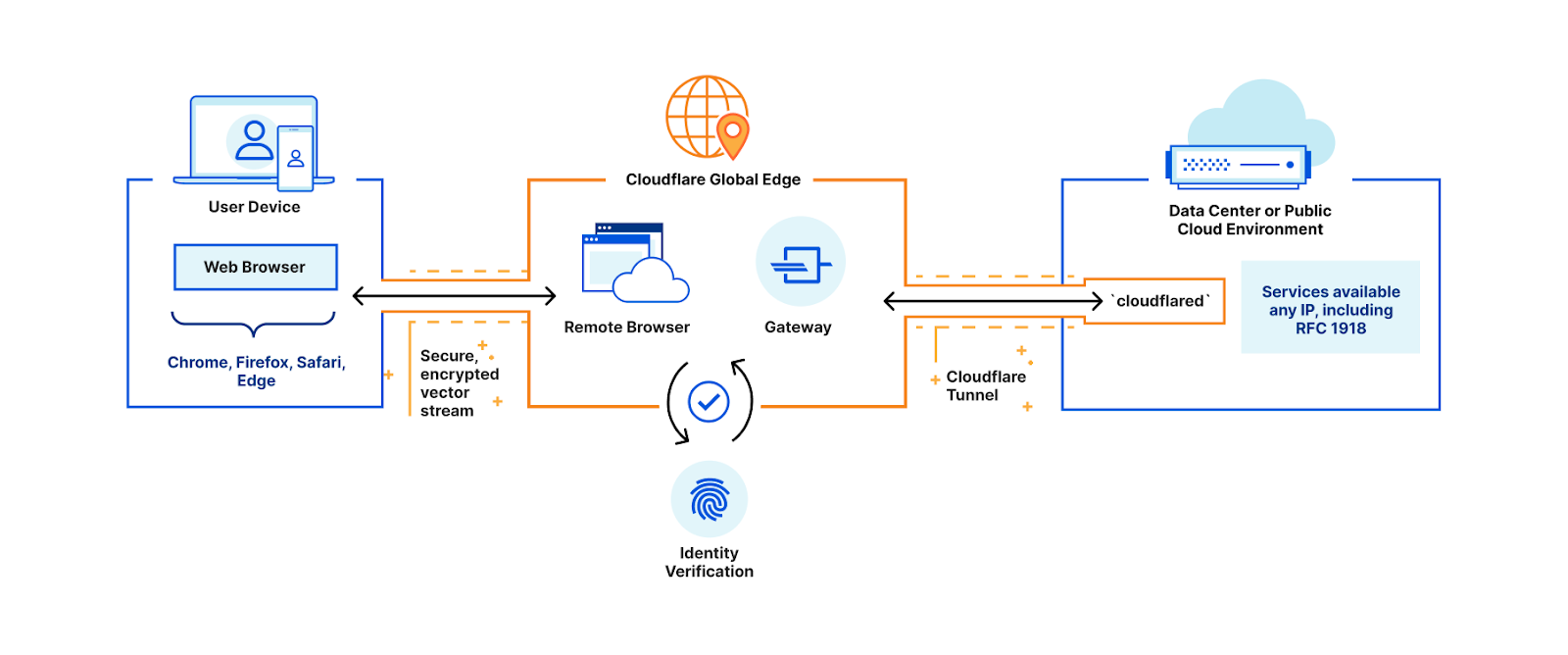

VDIと同様、Cloudflareブラウザ分離は、すべてのアプリとWebコードをエンドポイントから離れた場所、この場合はCloudflareのグローバルネットワーク上で実行することにより、攻撃対象を最小限に抑えます。その過程でCloudflareは、信頼できないユーザーやデバイスからブラウザ内の使用中のデータを保護し、ランサムウェア、フィッシング、ゼロデイ攻撃などの脅威からエンドポイントを保護できます。管理者は分離されたブラウザ内で、VDIと同様に、あらゆるWebベースアプリやSaaSアプリ上に機密データを保護するポリシーを設定できます。制御の例としては、ファイルのアップロード/ダウンロード、コピー&ペースト、キーボード入力、印刷機能の制限などがあります。

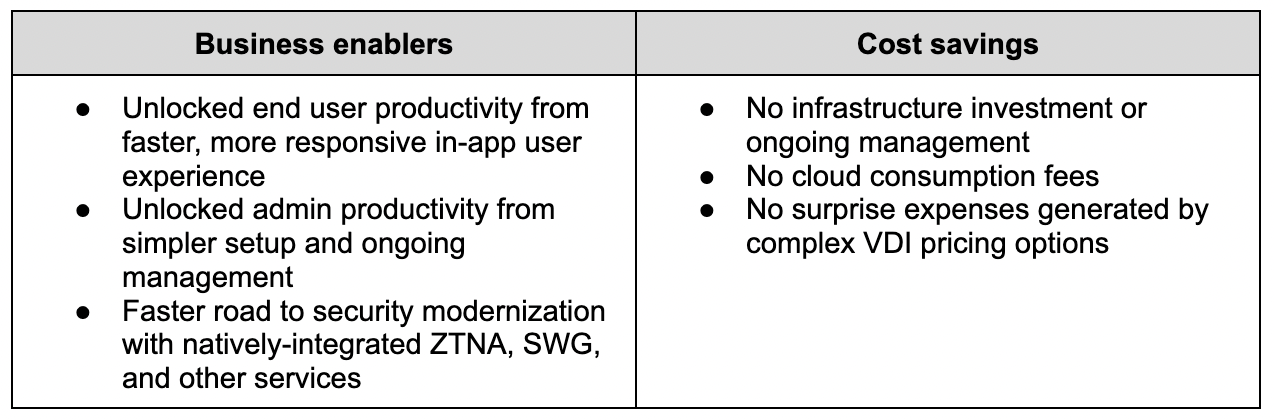

このようなセキュリティの向上は、従業員の生産性向上をはじめとする、ビジネス上のメリットを享受することにつながります。

- エンドユーザーは、VDIよりも高速で透明性のあるエクスペリエンスの恩恵を受けることができます。当社のブラウザの分離は270以上の拠点で実行されるように設計されており、分離されたセッションはできるだけエンドユーザーに近い場所で提供されます。VDIとは異なり、ユーザートラフィックを一元管理されたデータセンターにバックホールする必要はありません。さらに、Cloudflareのネットワークベクトルレンダリング(NVR)アプローチにより、ネイティブのローカルブラウザを使用したようなアプリ内エクスペリエンスが実現し、帯域幅を集中させるピクセルプッシング技術も不要になります。

- 管理者にとっては、VDIに関連するすべての初期計画、継続的なオーバーヘッド、スケーリングの問題を回避できるというメリットがあります。代わりに、管理者は、単一のダッシュボードから分離ポリシーを有効にし、ユーザーやデバイスへの拡張はCloudflareに任せることができます。さらに、ZTNA、SWG、CASB、その他のセキュリティサービスとのネイティブな統合により、VDI周辺の使用事例の最新化を容易に開始することができます。

コスト面では、ブラウザの分離に関連するコストはVDIよりも全体的に低く、円滑かつ予測可能です。実際、Gartner®は最近、「分離されるアプリケーションがブラウザだけであれば、分離にはVDIよりRBIを使用する方が安価である」と強調しています。

オンプレミスのVDIとは異なり、VM容量の資本支出は不要です。また、DaaSサブスクリプションとは異なり、Cloudflareはシンプルなシートベースの価格設定で、構成のためのアドオン料金は必要ありません。また、CloudflareのRBIは、Cloudflare Zero Trustプラットフォームの他のサービスとネイティブに統合されているので、企業はスタンドアロンのポイントソリューションを購入する必要がありません。最も特筆すべきは、VDIで驚くことになる原因の1つであるクラウド消費への課金が行われないことです。

Cloudflareブラウザ分離への移行

導入事例:PensionBee

PensionBeeは、英国の大手オンライン年金サービス会社であり、この機会を捉えて仮想デスクトップの使用事例をオフロードし、RBIに切り替えました。パンデミックへの対応として、PensionBeeは当初、従業員がリモートで社内リソースにアクセスできるようにDaaSソリューション(Amazon WorkSpaces)を導入しました。特に、CTOのJonathan Lister Parsons氏が最も懸念していたのは、PensionBeeが顧客の機密年金データを保管しているSalesforceの安全性でした。

DaaSは、従業員が以前オフィスにいたときに設定したPensionBeeと同様のアクセス制御(仮想デスクトップのIPを許可リストに登録するなど)をサポートしていました。しかし、Lister Parsons氏は展開後まもなく、応答性の劣るユーザーエクスペリエンスに懸念を抱くようになりました。実際、この最近のウェビナーで彼は「ユーザーがDaaSを使用して仕事をすると、一般的に約10%生産性が低下する」と推測しています。このネガティブな経験により、PensionBeeのITスタッフのサポートにおける負担は、従業員のDaaSサービスに異常が発生したときにいつでも再起動できる自動ツールを構築しなければならないところまで増加しました。

「使い勝手の面では、リモートデスクトップよりも、使い慣れたネイティブブラウジングができるほうがいいに決まっています。それは当然のことです」とLister Parsons氏は言います。「しかし一般的に、セキュリティを確保し、コストを抑え、セットアップの複雑さを軽減しながら、それを実現するのは難しいことでした」

Lister Parsons氏は、Cloudflareブラウザ分離に出会ったとき、サービスのパフォーマンスと軽量なユーザーエクスペリエンスに感銘を受けました。PensionBeeの従業員は、Salesforceを含む大半のアプリにブラウザでアクセスしているため、RBIが非常に適していました。Cloudflareによるコピー&ペーストやファイルのダウンロードの制御により、Salesforceの顧客年金情報がローカルデバイスに格納されるリスクを低減しました。

「当社は、お客様のデータに最高のセキュリティを提供し、マルウェアから従業員を保護するために、「ブラウザ分離」を備えた「Cloudflare Zero Trust」の使用を開始しました。それらの機能が稼働しているのを忘れるくらい、順調に機能しました。」

PensionBeeは、VDIからの移行のためのロードマップを作成している多くの企業の1つに過ぎません。次のセクションでは、その行程を計画し実行するためのCloudflareの推奨事項をご紹介します。

実用的な推奨事項

導入前の計画

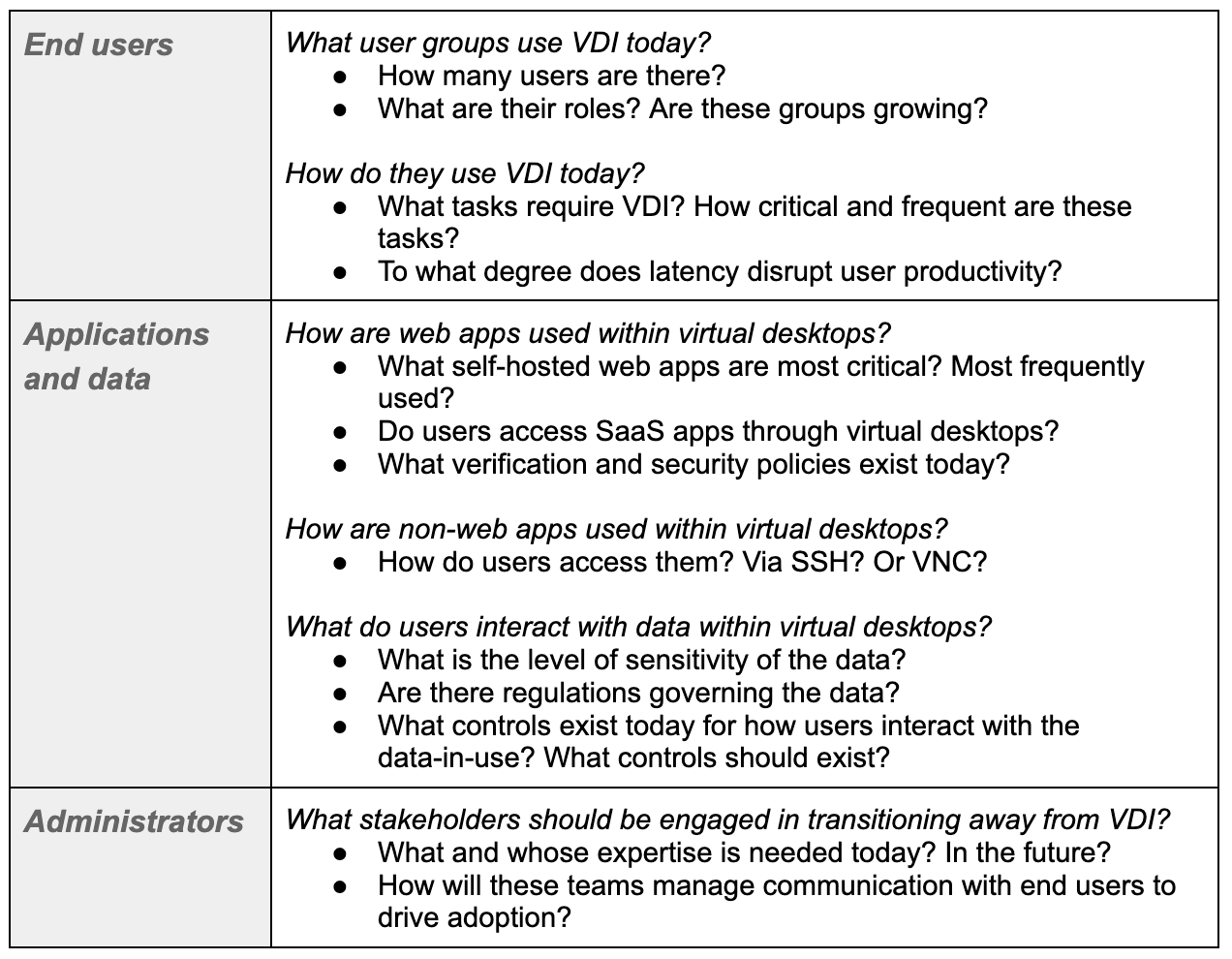

移行をどこから始めるかを理解するには、ある程度の事前の計画が必要です。具体的には、IT、セキュリティ、インフラストラクチャ&オペレーション(IO)などの部門横断的なチームが、現代のVDIの使用方法、最初にオフロードすべき使用事例、変更がエンドユーザーと管理者の両方に与える影響について、全体的な理解を深める必要があります。

Cloudflareのコンサルティングでは、まずエンドユーザーのニーズと期待についてお聞きします。なぜなら、エンドユーザーの一貫した導入が取り組みの成功を左右するからです。通常は、この基盤に基づき、企業がセキュリティを確保する必要のあるアプリケーションとデータをマッピングし、優先順位をつけるのをサポートします。最後に手法について戦略を立てます。これは、新しいサービスの初期設定および継続的な改善のために、どのような管理者と専門知識が必要になるかということです。以下は、VDIへの移行を支援するために、これらの主な要素についてお客様にお伺いする質問の一部です。

検討すべき質問

VDIからRBIへの移行

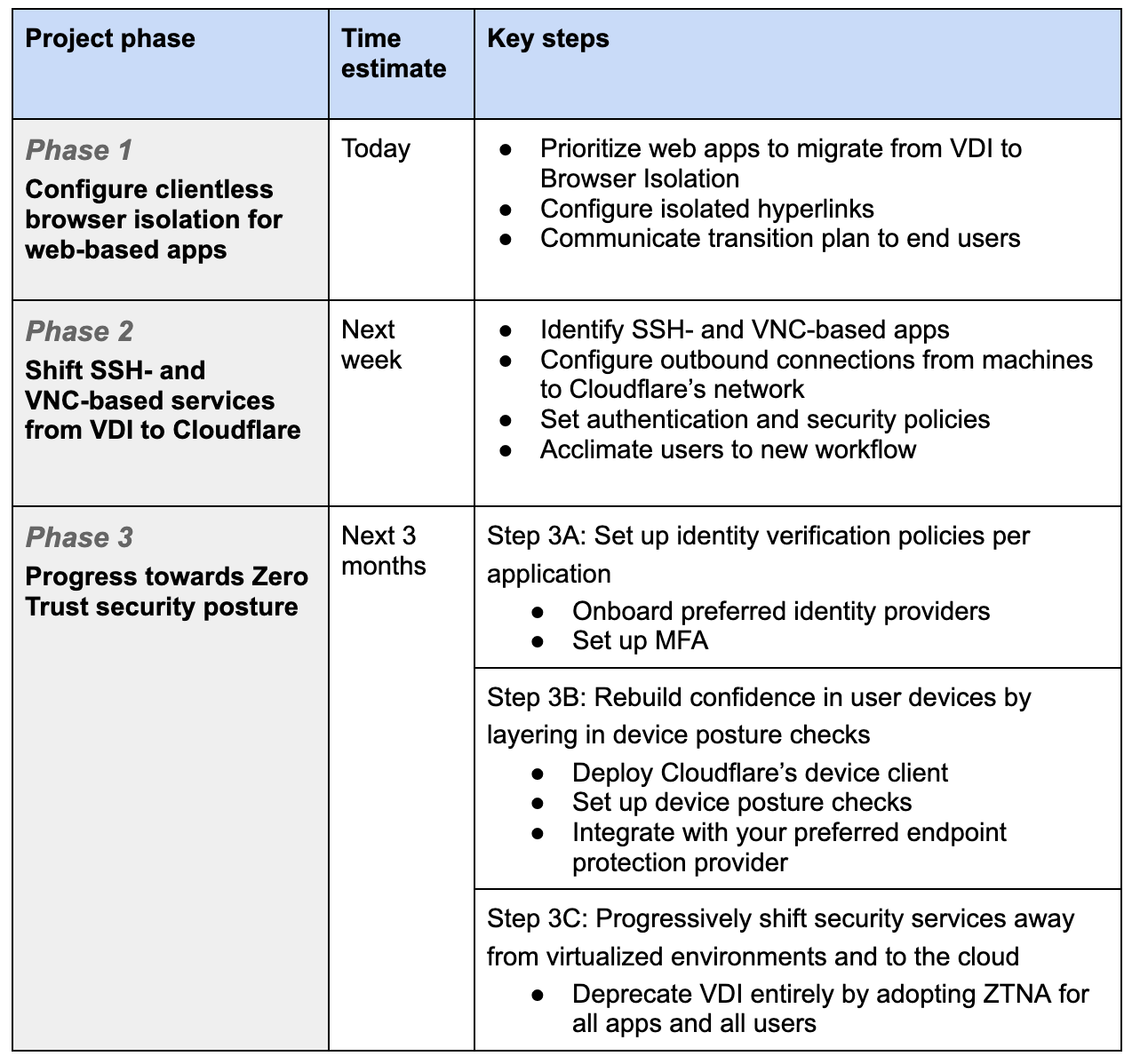

企業は、Cloudflareブラウザ分離やその他のZero Trustサービスを活用して、VDI使用事例のオフロードを開始し、展開後の数日でコスト削減と生産性向上を実現することができます。Cloudflareが推奨する3つのフェーズのアプローチは、ユーザーエクスペリエンスへの影響を最小限に抑えながら、最も重要なサービスの安全性を確保することに重点を置き、同時に迅速な価値実現を優先させるものです。

フェーズ1:Webベースのアプリケーション向けにクライアントレスWeb分離を設定する

CloudflareのクライアントレスWeb分離アプローチを利用すれば、管理者はエンドポイントにソフトウェアをインストールすることなく、分離されたブラウザ環境で提供されるプライベートWebアプリケーションをハイパーリンクだけでユーザーに提供できます。そして、管理者は、これらの分離されたブラウザベースのアプリケーション内で、リスクのあるユーザーの行動を防止するデータ保護ルールを作成できます。さらに、管理者はエンドポイントクライアントを展開する必要がないため、従業員、請負業者、サードパーティなど、管理対象外のデバイスへのアクセスも、リンクを送信するだけで簡単に拡大できます。

この分離されたリンクは、既存のVDIと並行して存在することができ、長期的にはこの新しいアプローチへのスムーズな移行を可能にします。異なるエクスペリエンスを並べて比較することで、社内の関係者が時間をかけてRBIベースのアプローチを広めることができます。この段階的な展開では、部門横断的なコミュニケーションが重要になります。たとえば、設定前に分離すべきWebアプリケーションの優先順位付けや、設定後にその変更がエンドユーザーにどのように影響するかを明確にすることなどが挙げられます。

フェーズ2:SSHおよびVNCベースのアプリケーションをVDIからCloudflareに移行する

クライアントレス分離は、Webアプリの安全性を確保するのに非常に適しています。この次のフェーズでは、VDI環境内の非Webアプリを保護します。これらのアプリには、通常SSHまたはVNC接続でアクセスします。例えば、特権管理者は、リモートデスクトップを制御し、サービスのリクエストに応えるために、SSHをよく使用します。また、技術力の低い従業員が最新のオペレーティングシステムからアクセスできないレガシーアプリで作業するために、VNCのグラフィカルユーザーインターフェースを必要とする場合もあります。

Cloudflareでは、ブラウザからこれらのSSHおよびVNC環境にアクセスすることができます。繰り返しになりますが、エンドポイントにソフトウェアをインストールする必要はありません。SSHとVNCのセットアップは両方とも、端末がブラウザにレンダリングされる前に、管理者がマシンとCloudflareのネットワーク間に安全なアウトバウンド専用接続を作成する点で似ています。Cloudflareのネットワークにトラフィックを送信することで、CloudflareはID確認やその他の細かいポリシーに基づいてアプリへのアクセスを認証し、各ユーザーセッションの詳細な監査を提供できます(SSHとVNCのエクスペリエンスについては、以前のブログ記事で詳しく紹介しています)。

Cloudflareではまず、貴重なフィードバックを提供できる特権管理者をサポートするために、SSHアプリの安全性を確保することをお勧めします。次に、VNCに依存する広範なユーザーのサポートへと進みます。管理者は、RBI用に使用しているのと同じ管理パネルから、CloudflareのZTNAサービスを使用して、接続とポリシーを設定することになります。全体として、このブラウザベースのエクスペリエンスは遅延を減少させ、ユーザーは仮想デスクトップよりも慣れ親しんだ環境で生産性を高めることができます。

フェーズ3:Zero Trustセキュリティ体制への移行プロセス

ステップ3A:アプリケーションごとにID検証ポリシーを設定する

フェーズ1と2では、Cloudflareを使用して、一部のVDI使用事例におけるWebアプリと非Webアプリへのアクセスのセキュリティを徐々に高めてきました。フェーズ3では、VDIからアクセスするアプリケーションだけでなく、すべてのアプリケーションにZTNAを採用することで、その基盤を構築します。

管理者は、同じCloudflareポリシービルダーを使用して、IDプロバイダー(IdP)の確認を含む、Zero Trustセキュリティのベストプラクティスに沿った、よりきめ細かい条件付きアクセスルールを追加します。Cloudflareは複数のIdPと同時に統合され、同じIdPの複数のインスタンスを連携させることができるため、あらゆる種類のユーザーを柔軟にサポートできます。IdP認証の設定後、管理者がMFAを要求してセキュリティを強化するケースが多く見られます。このようなIDチェックはVDI環境でも設定可能であり、VDIを完全に廃止する前にZero Trustの導入に対する信頼性を高めることができます。

ステップ3B:デバイスポスチャーのチェックを重ねてユーザーデバイスの信頼性を回復させる

ここまで私たちが推奨してきた実用的な手順では、エンドポイントにCloudflareソフトウェアをインストールする必要がなく、VDI使用事例のオフロードに向けてデプロイの速度を最適化できます。しかし、長期的に見れば、Cloudflareのデバイスクライアントをデプロイすることは、セキュリティ、可視性、生産性の面でメリットがあります。

WARPとして知られるCloudflareのデバイスクライアントは、すべての主要なオペレーティングシステムで動作し、柔軟なデプロイができるように最適化されています。管理対象デバイスには、一般的なモバイルデバイス管理(MDM)ソフトウェアを使った任意のスクリプトベースの方法を使用し、サードパーティユーザーに対しては自己登録が便利なオプションとなります。WARPをデプロイした場合、管理者はまず特定のプログラムやファイルの存在、ディスクの暗号化状態、適切なOSバージョン、その他の追加属性をチェックすることで、アプリケーションアクセスポリシーを強化できます。さらに、企業がCrowdstrike、SentinelOne、およびその他のエンドポイント保護プロバイダー(EPP)を使用している場合、最初にそのソフトウェアの存在を確認するか、デバイスの状態を調べることによってアクセスを検証します。

さらに、デバイスポスチャー信号を追加することで、セキュリティが強化され、管理対象デバイスとBYODデバイスの両方に対してより詳細な可視性が実現します。ID検証と同様に、管理者は仮想デスクトップを引き続き使用しているユーザーに対して、デバイスポスチャーのチェックを有効にするところから始めることができます。やがて管理者のユーザーデバイスに対する信頼度が高まれば、管理対象デバイスのユーザーを、より遅いVDIエクスペリエンスではなく、アプリに直接ルーティングするようになります。

ステップ3C:セキュリティサービスの移行を仮想化環境からZero Trustへ段階的に進める

前のフェーズでアプリケーションアクセスの使用事例を再考することで、複雑なVDIへの依存を減らすことができました。もうすでに管理者は、Cloudflareが提供するZero Trustポリシーに慣れているはずです。この記事で最後にお勧めするのは、仮想化から脱却してZero Trustネットワークアクセスに向けて行程を進めることです。

企業は、すべてのユーザーを仮想デスクトップ内の仮想アプリケーションに接続させるのではなく、オーバーヘッドを完全に削減し、クラウド提供のZTNAを採用して、クラウド環境におけるすべてのユーザーとアプリケーション間の1対1の接続を保護することができます。VDIよりCloudflareで保護されたアプリが多くなるほど、制御、可視性、エンドユーザーエクスペリエンスの一貫性が高まります。

仮想化は、ハードウェア中心の従来の投資とITのクラウドファーストの未来とのギャップを埋める強力な技術をもたらしてきました。しかし現段階では、仮想化への依存は管理者に過度な負担をかけ、エンドユーザーの生産性を低下させる危険性があります。アプリ、ユーザー、データのクラウドへの移行が加速する中、仮想化サービスではなく、クラウドネイティブなサービスを用いてセキュリティ管理をクラウドに移行することは理にかなっていると言えます。

長期的には、企業がセキュアWebゲートウェイ(SWG)、クラウドアクセスセキュリティブローカー(CASB)、メールセキュリティなど、Cloudflareの他のネイティブ統合型サービスを活用することも検討できます。今週の他のブログ記事では、その他のレガシーテクノロジーからこれらのCloudflareサービスに移行する方法について概説しています。

要約表

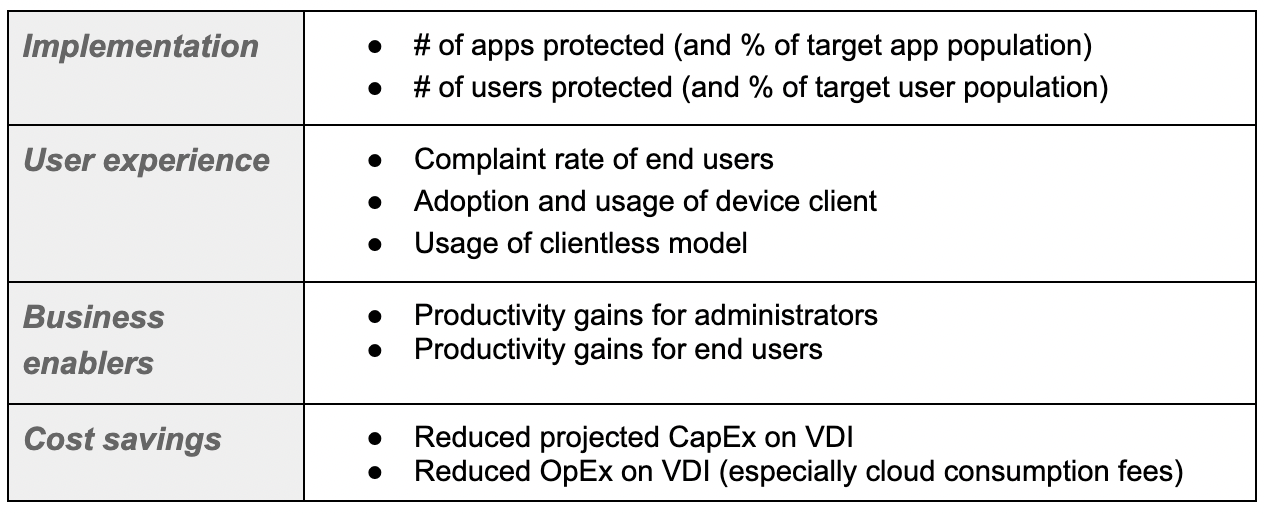

ベストプラクティスと進捗の指標

以下は、できるだけスムーズな移行を実現するために推奨するベストプラクティスと、取り組みの進捗を確認するための指標の例です。

- エンドユーザーエクスペリエンスに合わせる:VDIに代わるサービスでは、以前よりも優れたパフォーマンスを提供する必要があります。ユーザーの習慣を変え、導入を促進しようとする場合、管理者は、ユーザーが新しいサービスについて満足している点と、不満な点を綿密に追跡する必要があります。

- 部門横断的なコラボレーションを優先する:VDIを廃止するには、必然的にIT、セキュリティ、インフラストラクチャ、仮想デスクトップ管理者など様々なチーム間の調整が必要となります。あらゆる障害を克服するために、共通の作業方法と信頼関係を確立することが重要です。

- 徐々に展開して学習する:広範囲に展開する前に一部のユーザーとアプリで各手順をテストし、何が有効か(あるいは無効か)を把握します。まず、一部のアプリでクライアントレスWeb分離のテストを行うことで、ユーザーや経営陣の賛同を得るようにします。

進捗の指標の例

VDIからの移行を検討する

Cloudflare Zero Trustでは、クライアントレスのブラウザ分離によるWebアプリの安全性の確保を始めとして、VDIの廃止に向けた作業を簡単に開始できます。

仮想デスクトップからZero Trustへの移行の詳細については、今すぐコンサルティングをご依頼ください。VDIの置き換えは、お客様のZero Trustロードマップ全体に沿った素晴らしいプロジェクトとなります。Cloudflare One Weekと最新情報の概要全体については、要約のウェビナーをご視聴ください。