En 2022, avec près de cinq milliards de personnes sur la planète (ainsi qu'un nombre incalculable de « bots ») utilisant Internet, l'analyse des données disponibles concernant cette utilisation peut révéler des tendances intéressantes. C'est pourquoi nous sommes impatients de présenter le Bilan de l'année 2022 pour Cloudflare Radar, avec des diagrammes interactifs, des graphiques et des cartes qui vous permettront d'explorer les tendances qui se dégagent dans ce qui a été observé de l'utilisation d'Internet au cours de cette année écoulée. Le site Web The Year In Review fait partie de Cloudflare Radar, dont le deuxième anniversaire en septembre a été marqué par le lancement de Radar 2.0.

Nous avons organisé les tendances autour de trois aspects différents : le trafic, l'adoption et la sécurité. Le contenu présenté pour chacun de ces aspects est décrit plus en détail dans les sections qui leur sont respectivement consacrées ci-après. Partant du bilan de 2021 Year In Review, nous avons intégré plusieurs mesures supplémentaires et nous avons amélioré la méthodologie qui les sous-tend. (Il n'est donc pas possible de comparer directement les graphiques pour dégager des informations sur l'évolution d'une année sur l'autre.)

Les visualisations de site Web présentées à un rythme hebdomadaire couvrent la période allant du 2 janvier au 26 novembre 2022 (du début de la première semaine complète de l'année jusqu'à la fin de la dernière semaine complète de novembre). Nous prévoyons de mettre à jour les ensembles de données sous-jacentes pour la fin de l'année en début 2023. Des tendances sont disponibles sur le site Web pour presque 200 emplacements, certains plus petits ou moins densément peuplés ayant été exclus des calculs en raison de l'insuffisance de données produites.

Avant d'entrer dans le vif du sujet, nous invitons tous ceux qui préfèrent voir les statistiques principales dès le départ et explorer les données par eux-mêmes à consulter le site Web. Ceux qui préfèrent une présentation plus longue mais plus organisée des observations peuvent poursuivre la lecture ci-dessous. Quelles que soient vos préférences, nous vous encourageons à examiner l'incidence que les tendances présentées dans cet article et dans les différentes sections du site Web peuvent avoir sur votre entreprise ou votre organisation, et à réfléchir à la manière dont ces informations sont susceptibles de vous aider à prendre des mesures pour améliorer l'expérience des utilisateurs ou renforcer votre sécurité.

Traffic

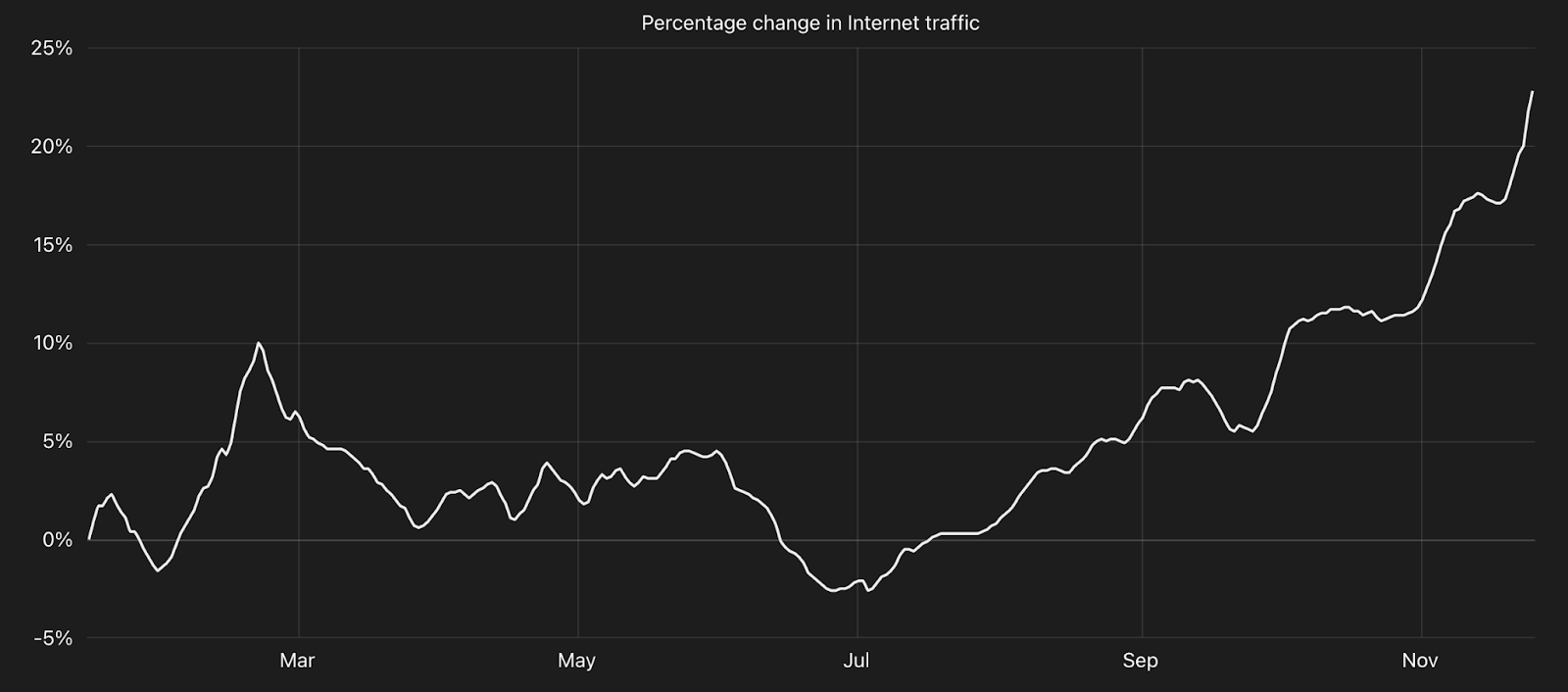

Toute personne qui suit l'actualité technologique récente pourrait s'imaginer que la tendance à une incroyable croissance observée depuis plusieurs décennies à propos d'Internet serait finalement en train de commencer à s'essouffler. C'est dans ces moments-là que les données sont déterminantes. D'après nos données, le trafic Internet mondial, qui a augmenté de 23 % cette année, est plus vigoureux que jamais.

Pour déceler les tendances du trafic au fil du temps, nous avons commencé par établir une base de référence, calculée comme le volume de trafic quotidien moyen (exclusion faite du trafic des bots) au cours de la deuxième semaine complète (du 9 au 15 janvier) de 2022. Nous avons choisi la seconde semaine calendaire pour laisser le temps aux personnes de revenir à leur routine habituelle (école, travail, etc.) après les vacances de Noël et les fêtes de fin d'année. La variation en pourcentage visible sur les tracés de tendance de nos graphiques est calculée par rapport à la valeur de référence et représente une moyenne constatée à la fin des sept jours, elle ne représente pas le volume de trafic absolu pour un emplacement donné. La moyenne sur sept jours a pour but de compenser les changements brusques qui seraient observés avec une granularité quotidienne.En plus de calculer la croissance du trafic, notre résolveur 1.1.1.1 DNS public et notre large base de clientèle mondiale nous permettent une vision unique de l'activité en ligne. Elle comprend des informations sur les types de contenu Internet les plus populaires et les services Internet les plus utilisés en général et selon des catégories spécifiques, en précisant également quelle est l'incidence des bots. Bien entendu, tout cela n'a aucune importance en l'absence de connectivité, c'est pourquoi nous analysons également les interruptions majeures d'Internet observées en 2022.

Tendances du trafic

Après une baisse initiale, le trafic Internet mondial a connu une croissance nominale qui a coïncidé avec la période des Jeux olympiques d'hiver de 2022 à Pékin, avant de baisser à nouveau dans les semaines qui ont suivi la clôture des Jeux. Après quelques mois de croissance modérée, le trafic est repassé sous le seuil de référence en juillet. Cependant, après avoir atteint le point le plus bas, le trafic Internet a connu un taux de croissance assez constant pendant la dernière partie de l'année. Une inflexion à la hausse à la fin du mois de novembre est visible sur le graphique du trafic mondial ainsi que sur les graphiques du trafic d'un certain nombre de sites. D'après l'analyse du trafic, cette augmentation résultait de la convergence du trafic d'achat des fêtes de fin d'année (vers les sites de commerce électronique) avec celui lié à la préparation et les premiers jours de la Coupe du monde de la FIFA 2022 au Qatar.

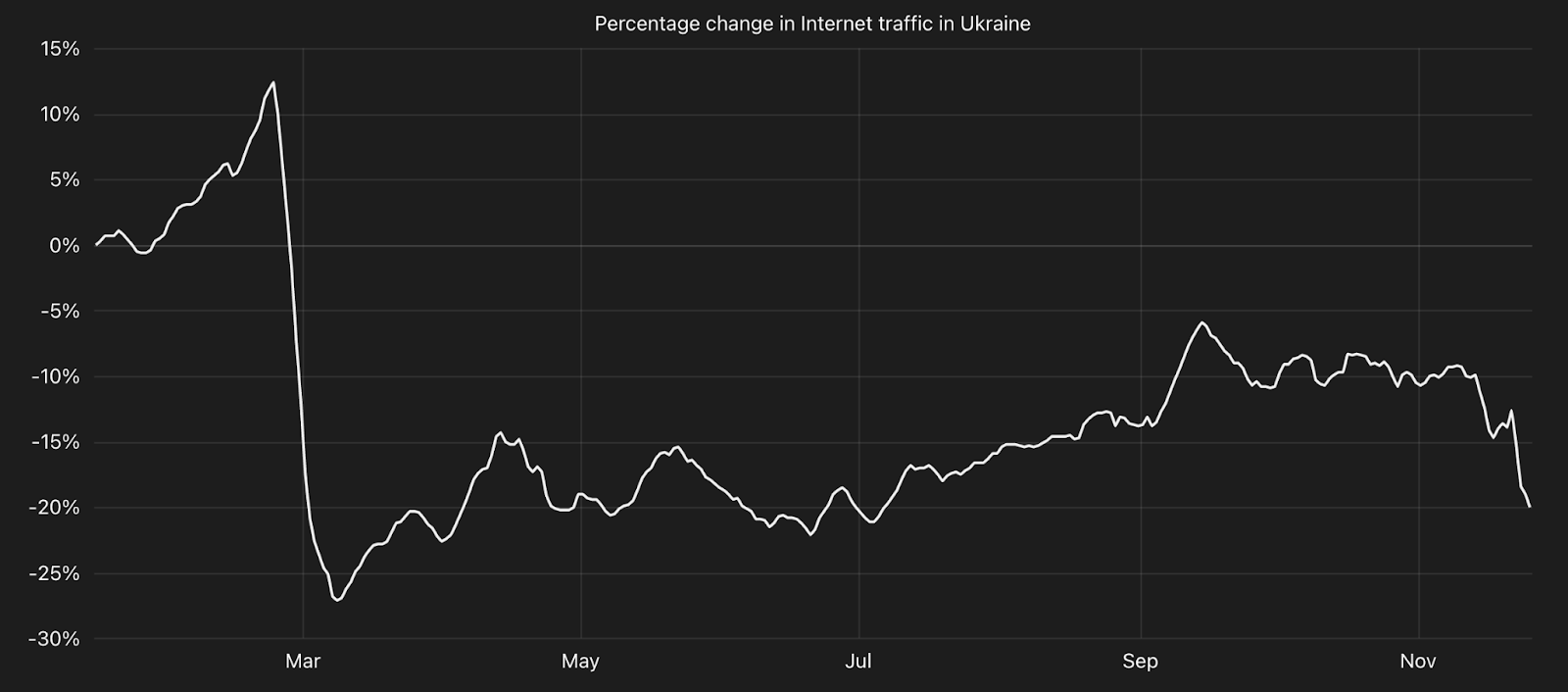

L'article de blog Où en est l'assistance que nous fournissons à l'Ukraine que nous avons publié pendant l'Impact Week observait le conflit du point de vue des attaques. Regarder l'Ukraine sous l'angle du trafic Internet apporte des informations uniques concernant les répercussions que peuvent avoir les dommages et destructions de la guerre sur la connectivité Internet au sein du pays. Après un début d'année marqué par une certaine croissance du trafic nominal, la tendance s'est rapidement inversée à partir du 24 février, une fois que l'invasion par les Russes a commencé, avec un trafic qui a rapidement chuté à mesure que les infrastructures étaient endommagées et que la population se concentrait sur la recherche d'un abri et d'une mise en sécurité. Bien que le trafic soit reparti à la hausse après le fort déclin initial, les baisses de mai et juin semblent liées à des pannes sérieuses observées par Cloudflare. Après un retour à la croissance au mois d'août, différentes interruptions supplémentaires ont été constatées en septembre, octobre et novembre qui coïncident avec des coupures de courant à grande échelle dans le pays provoquées par les attaques russes.

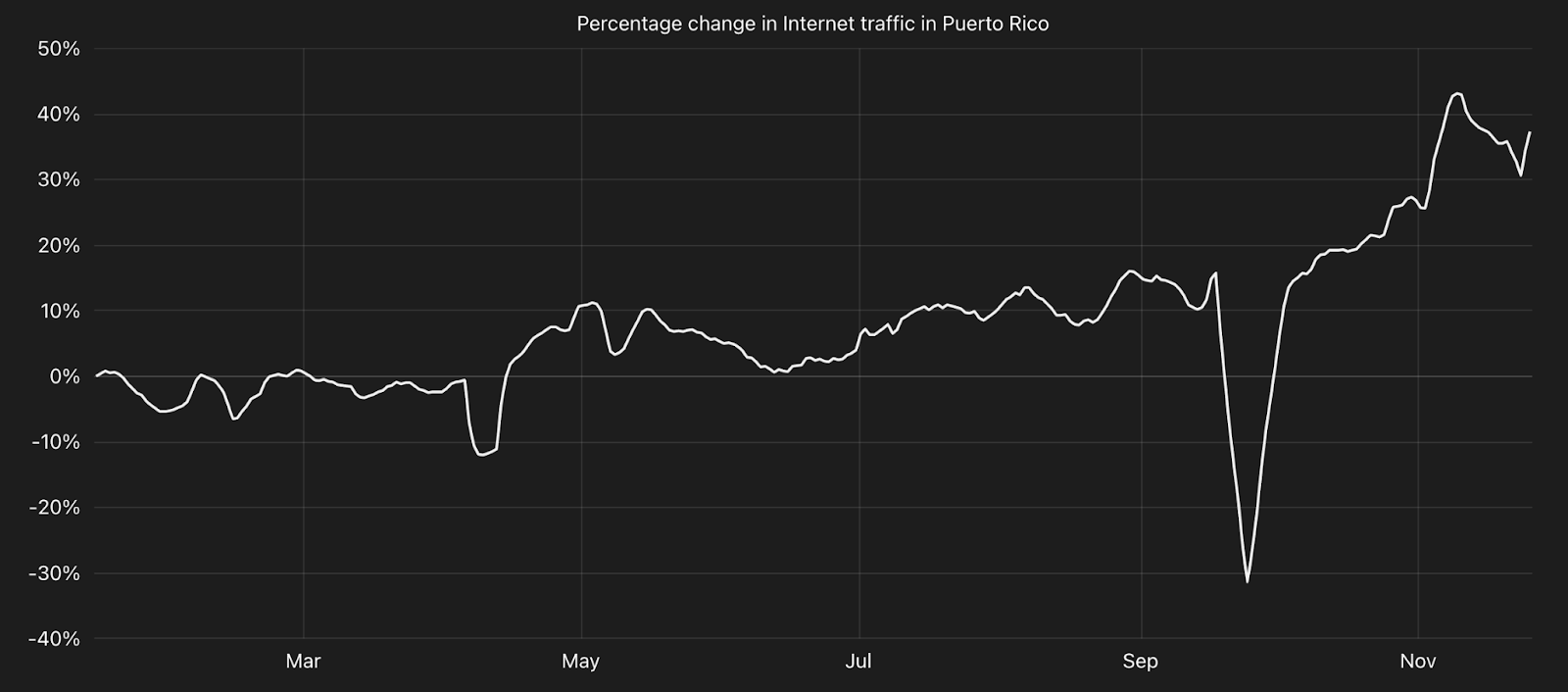

Il est essentiel de disposer d'une alimentation électrique fiable pour pouvoir compter sur une connectivité Internet, tant pour l'infrastructure du réseau central dans les datacenters que pour l'infrastructure du dernier segment comme les antennes relais et les routeurs Wi-Fi, ainsi que pour les ordinateurs portables, les téléphones cellulaires et les autres appareils utilisés pour accéder à Internet. Depuis plusieurs années, les résidents de Porto Rico sont à la peine avec un réseau électrique peu fiable, confrontés à des pannes de courant fréquentes, suivies de délais de rétablissement lents. En 2022, l'île a subi deux pannes de courant de plusieurs jours dont l'incidence a été notable sur la croissance du trafic, par ailleurs plutôt forte. En avril, un incendie dans une centrale électrique a provoqué une panne qui a duré trois jours, interrompant la connectivité Internet pendant cette période. En septembre, des pannes de courant à grande échelle résultant des dégâts provoqués par l'ouragan Fiona ont donné lieu à une chute rapide du trafic Internet, la perturbation ayant duré plus d'une semaine avant que les travaux de rétablissement de l'électricité et de réparation de l'infrastructure ne soient terminés.

Principales catégories

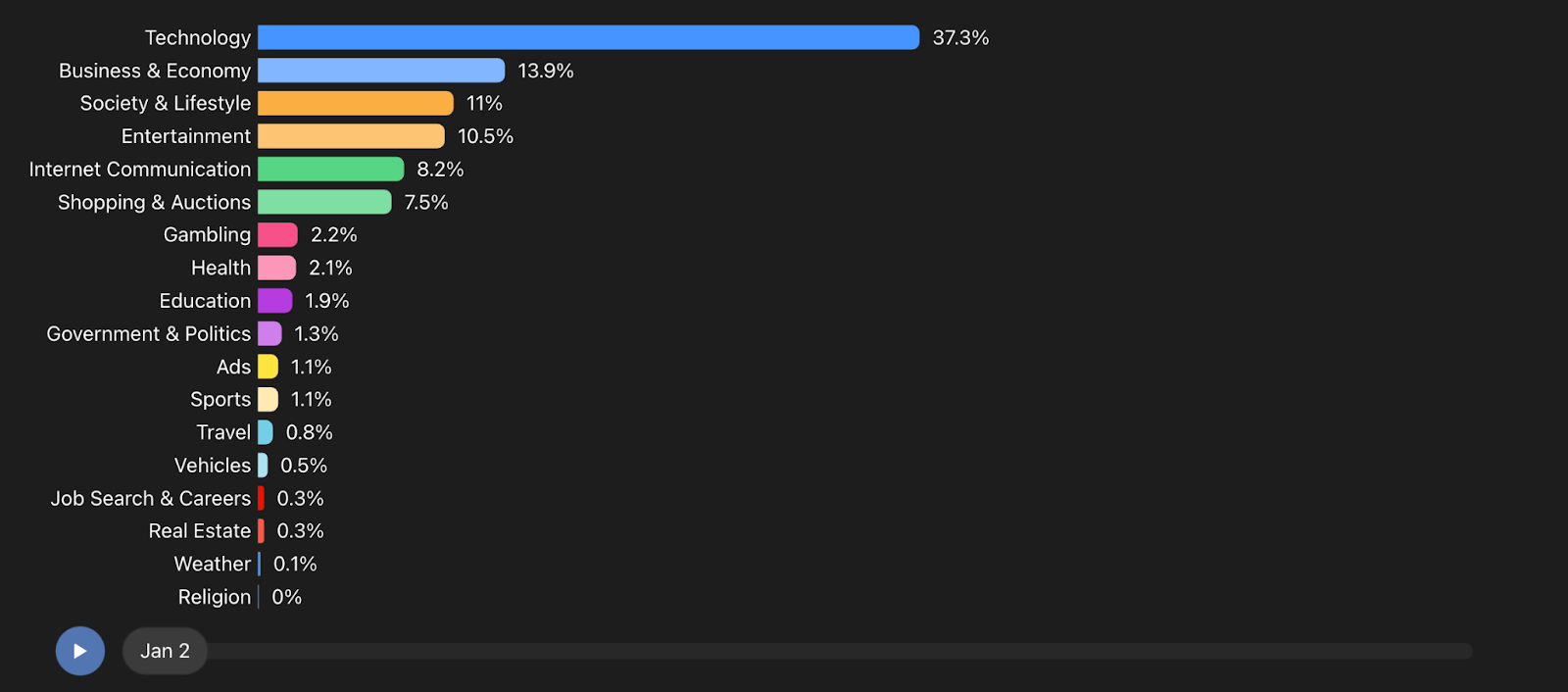

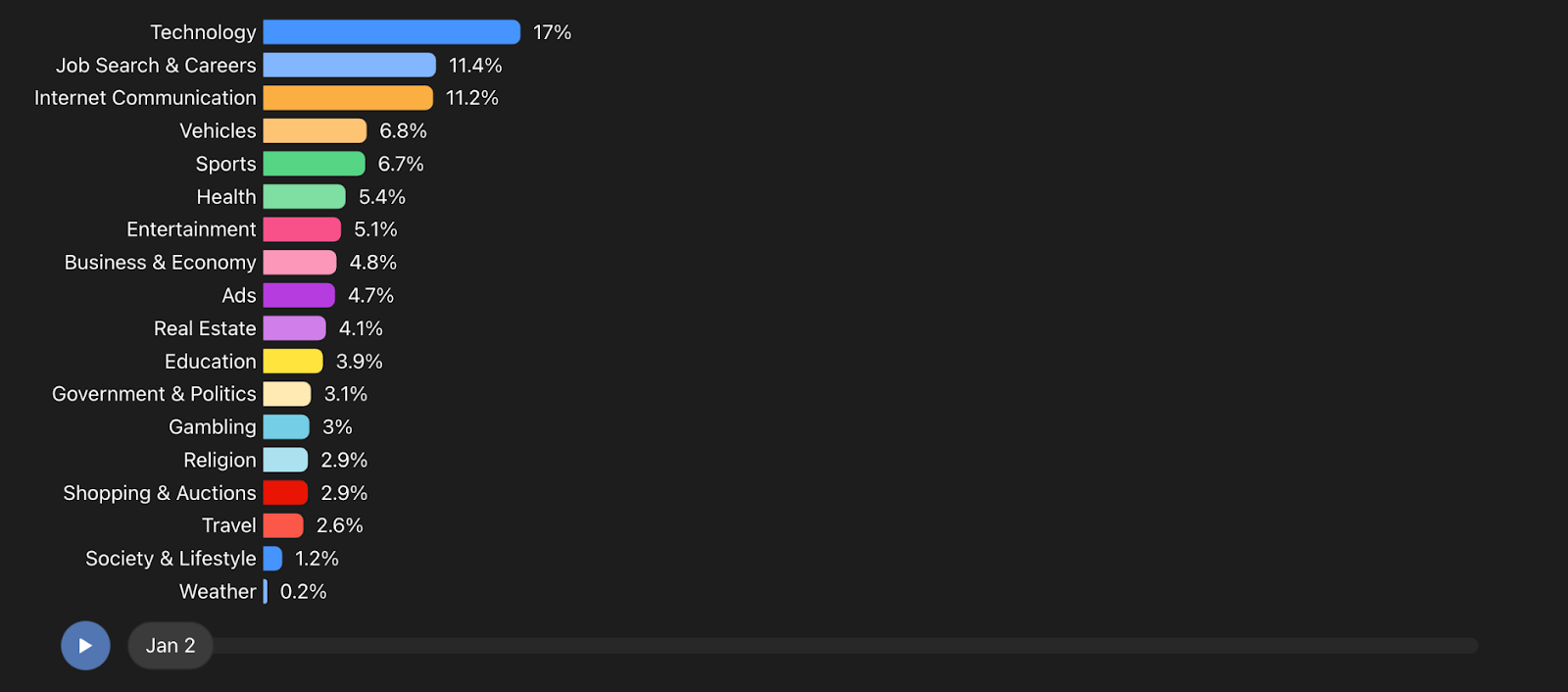

La clientèle mondiale de Cloudflare est présente dans un large panel de catégories de l'industrie qui va de la technologie au commerce électronique en passant par les loisirs et bien d'autres secteurs. L'analyse du trafic en direction des sites Web et applications de nos clients révèle les catégories de contenu qui ont été les plus populaires au cours de l'année et qui peuvent être répertoriés en fonction de l'emplacement de l'utilisateur. Les domaines associés à chaque zone client relèvent d'une ou plusieurs catégories, elles sont visibles dans Cloudflare Radar. Pour calculer la répartition du trafic sur l'ensemble des catégories pour chaque emplacement, nous avons divisé le nombre de requêtes pour les domaines associés à une catégorie donnée observées au cours d'une semaine par le nombre total de requêtes associées à une catégorie observées au cours de cette même semaine, en ayant éliminé le trafic des robots. Si un domaine est associé à plusieurs catégories, la requête associée a été comptabilisée dans le volume total pour chaque catégorie. Le graphique illustre l'évolution au cours de l'année de la répartition des requêtes dans les catégories sélectionnées.

De manière globale, les sites de la catégorie Technology (Technologie) étaient les plus populaires, représentant environ un tiers du trafic tout au long de l'année. La catégorie qui vient ensuite a été celle de Business & Economy (Commerce et économie), qui concerne environ 15 % du trafic. Shopping & Auctions (achats et enchères) ont également connu une hausse de trafic en novembre, tandis que les consommateurs commençaient leurs achats de Noël.

Contrairement à ce qui a été constaté dans les autres pays asiatiques, en Corée du Sud, la catégorie Internet Communication (Communication Internet) est restée la deuxième catégorie la plus populaire tout au long de l'année. Partout ailleurs, cette catégorie est parfois arrivée dans le top 5 mais la plupart du temps elle se situait dans les 10 premiers. Internet Communication a été suivie de près par les catégories Entertainment (Loisirs) et Business & Economy. Cette dernière ayant connu de multiples périodes d'augmentation du trafic tout au long de l'année, à la différence des autres catégories dont la part de trafic est restée relativement stable tout le temps.

La répartition du trafic en Turquie s'est fortement distinguée de ce qu'elle a été presque partout ailleurs dans le monde. Certes la catégorie Technology a commencé l'année comme la catégorie la plus populaire, sa popularité s'est toutefois érodée au cours de la seconde moitié de l'année, jusqu'à devenir inférieure à celle des catégories Shopping & Auctions (Commerce et enchères) et Society & Lifestyle (Société et mode de vie). Ces deux dernières ont affiché une croissance progressive à partir de septembre, devenant beaucoup plus importante en novembre. Les sites de la catégorie Business & Economy et Entertainment y ont été comparativement moins populaires, ce qui contraste avec de nombreux autres emplacements.

La répartition du trafic en Arménie est également allée à contre-courant de ce qui était observé dans la plupart des autres régions. La catégorie Entertainment est restée la plus populaire pendant presque toute l'année, à l'exception de la dernière semaine de novembre. La catégorie Technology a été globalement la deuxième du classement, bien que dépassée à plusieurs moments de l'année par la catégorie Gambling (Jeux d'argent). Cependant, la popularité de Gambling a dégringolé en novembre, dépassé par les catégories Shopping & Auctions et Business & Economy.

Services Internet les plus populaires

L'avantage qu'il y a à être un service Internet populaire est que la marque du service devient très reconnaissable, c'est pourquoi, sans surprise, Google est n°1 de notre classement général.

Top 10 : General, dernier classement 2022

1. Google

2. Facebook

3. Apple, TikTok

5. YouTube

6. Microsoft

7. Amazon Web Services

8. Instagram

9. Amazon

10. iCloud, Netflix, Twitter, Yahoo

En observant à plus petite échelle notre top 10 de la catégorie General, les données de requêtes DNS anonymisées issues de notre résolveur DNS public 1.1.1.1 reflètent le trafic de millions d'utilisateurs dans le monde entier, ce qui nous permet de proposer également des classements spécifiques par catégorie. Vous pouvez tous les afficher dans la section « Services Internet les plus populaires » de notre site Web Year in Review, mais nous avons décidé de mettre en évidence quelques-unes de nos observations préférées ci-dessous .

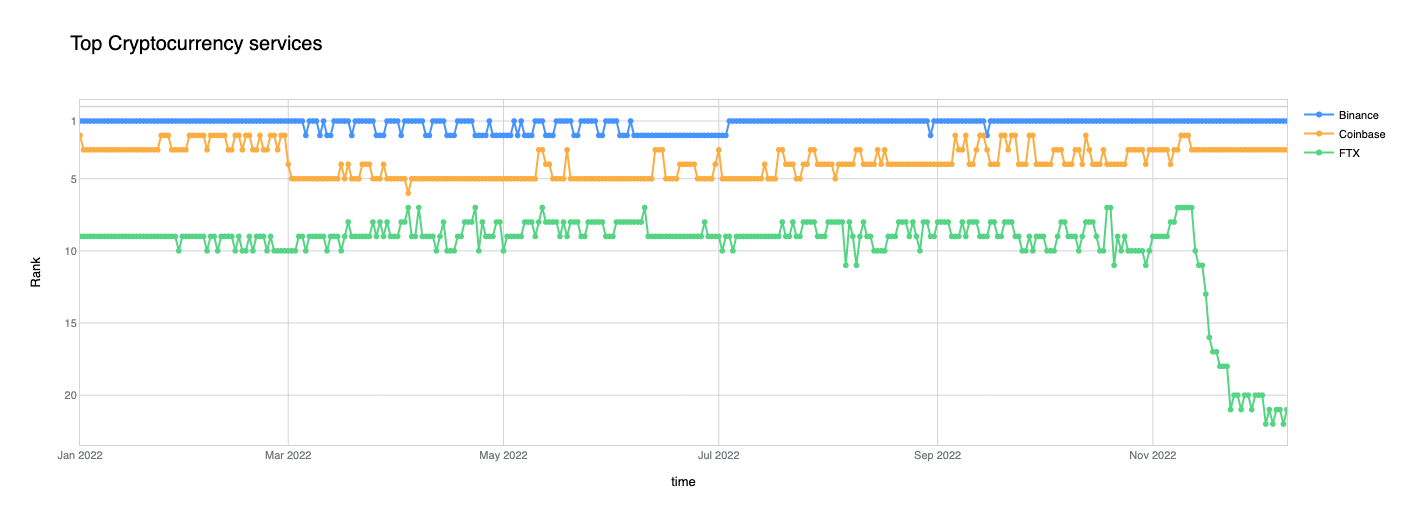

Les cryptomonnaies semblent toujours porter autant de promesses que de controverses. Nous n'avons pas résisté à la curiosité de savoir quelle cryptomonnaie était la plus populaire. Mais avant d'explorer le top 10, intéressons-nous à une qui a quitté la course : FTX. Connue comme la troisième plus grande plateforme d'échange de cryptomonnaie au monde, notre classement selon la popularité indique qu'elle a tourné autour de la 9e place une grande partie de l'année. Et ce, jusqu'à ce que l'entreprise dépose le bilan en novembre. À ce moment-là, on observe un effondrement qui semble coïncider avec le fait que FTX a retiré aux utilisateurs la possibilité d'effectuer des retraits de cryptomonnaie. Pour en revenir au top 10, les deux autres plateformes majeures d'échange de cryptomonnaies, Binance et Coinbase, qui sont en 1ère et 3e places du classement respectivement, ne semblent pas avoir été influencées négativement par FTX dans nos classements.

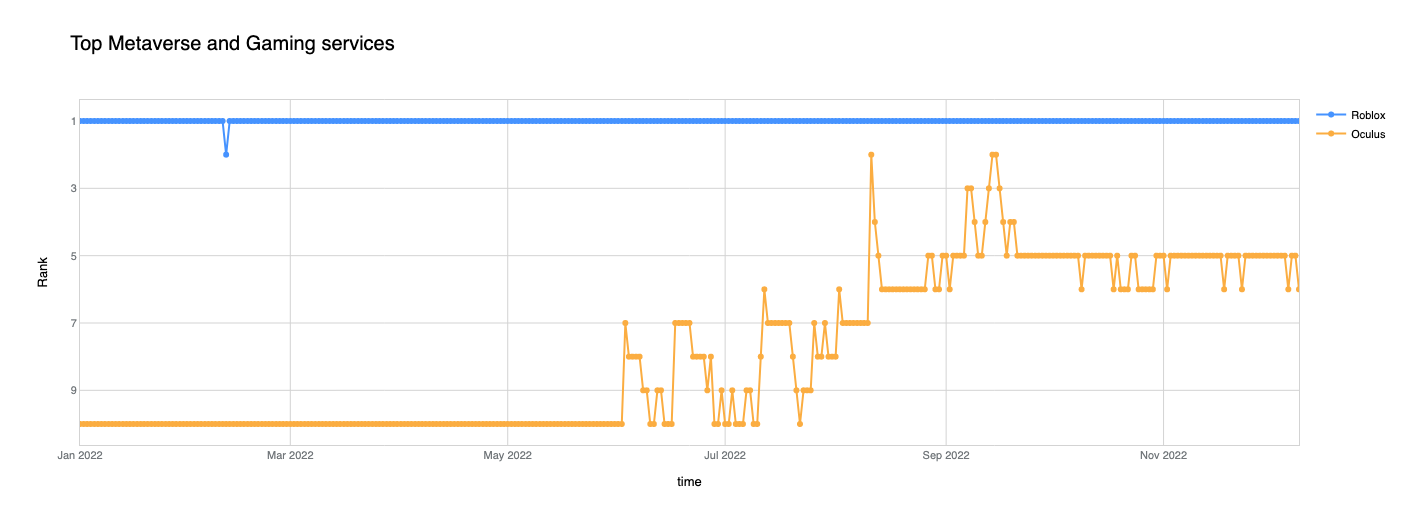

Depuis la nuit des temps, c'est dans l'univers qu'il fait bon vivre, mais selon certains nous nous retrouverons bientôt tous dans le métavers. En admettant que cela soit vrai, il convient de se poser la question suivante : le métavers de qui ? L'année dernière, Facebook a pris le nom de Meta tandis que l'entreprise injectait des milliards de dollars dans l'espace, nous étions donc curieux de savoir quelle serait l'incidence de leurs efforts sur le panorama du métavers un an plus tard. Avec l'offre Oculus de Meta, sa première tentative dans le métavers, nos données indiquent que si sa popularité s'est améliorée de façon tangible, la faisant passer de la 10e à la 5e place au cours de la seconde moitié de l'année, Roblox est clairement le champion de l'arène des métavers. Il est fascinant de voir ce petit challenger dominer Oculus, qui est exploitée par Meta, une société environ 18 fois plus grande en matière de capitalisation boursière. Nous sommes impatients de vérifier à la fin de l'année 2023 si l'ascension d'Oculus dans les classements aura fait tomber Roblox, ou si le plus petit des deux conservera la couronne.

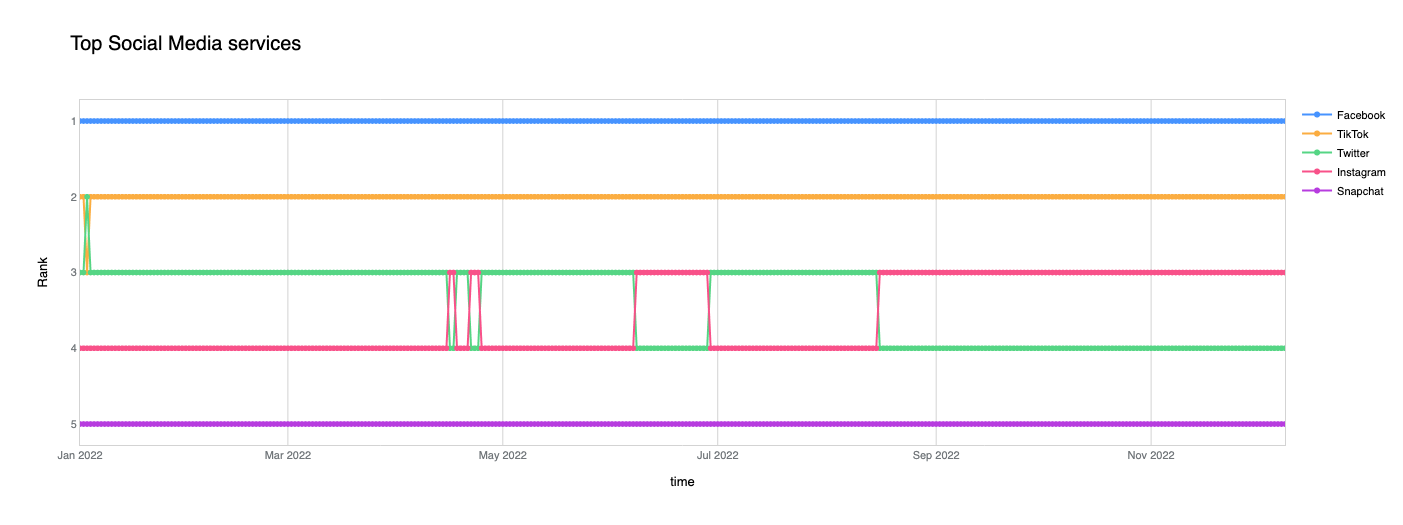

La transition de Facebook vers Meta ne semble toutefois pas avoir eu d'incidence sur sa popularité en tant que plateforme de réseau social. Dans notre classement des plateformes de réseau social, Facebook a conservé la première position toute l'année. TikTok et Snapchat ont également conservé leur place parmi les cinq premiers. Instagram et Twitter ont échangé leur place plusieurs fois en milieu d'année, mais l'application de partage de photo et de vidéo a fini par détrôner Twitter de sa 3e place en août. Une plus grande volatilité a été observée dans la deuxième moitié des 10 premiers ; en effet LinkedIn, Discord et Reddit ont régulièrement échangé leurs sixième, septième et huitième place au classement.

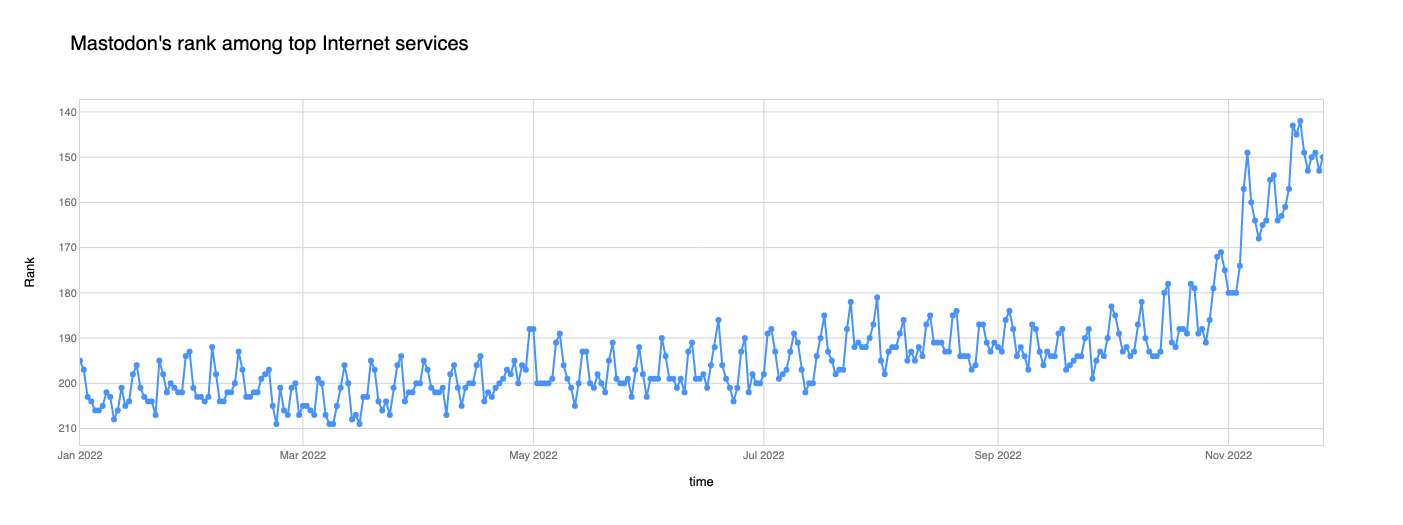

Nous n'avons évoqué que les plus populaires aujourd'hui, mais au cours de ces plus de 20 ans, le paysage des plateformes de réseau social a été plutôt dynamique, avec l'émergence régulière de nouveaux acteurs. Certains ont su s'implanter et rencontrer un succès certain, d'autres ont à peine marqué l'histoire d'Internet. Bien qu'il existe depuis 2016, Mastodon a émergé comme le dernier trublion potentiel dans cet espace. Dans ce paysage où les principales plateformes de réseau social fonctionnent de manière centralisée et en code propriétaire, Mastodon propose un logiciel en code ouvert et libre pour permettre à n'importe qui de mettre en place sa propre plateforme de réseau social, conçue autour d'une architecture décentralisée et facile à fédérer avec d'autres.

Avec les noms de domaine utilisés par les 400 principales instances Mastodon, ce regroupement a commencé l'année autour de la 200e place du classement total des services les plus populaires. Sa position dans l'ensemble des classements n'a eu de cesse de remonter pendant l'année, jusqu'à un point d'inflexion en novembre qui a placé la société en 60e position. Cette tendance semble motivée par une hausse soudaine de l'intérêt porté à Mastodon et de son utilisation, sur laquelle nous reviendrons plus en détail dans la section Adoption un peu plus tard.

Trafic bot

Le trafic bot désigne l'ensemble du trafic non humain vers un site Web ou une application. Certains bots sont utiles, c'est le cas de ceux qui surveillent la disponibilité des sites et des applications, ou des bots des moteurs de recherche qui indexent le contenu pour la recherche, et Cloudflare tient à jour une liste de bots vérifiés connus pour être utiles à ces services. Cependant, il est tout aussi important, si ce n'est plus, de disposer d'une certaine visibilité sur l'activité des autres bots, ceux qui ne sont pas vérifiés, car ils peuvent être utilisés pour exécuter des activités malveillantes, telles que l'intrusion dans des comptes d'utilisateurs ou l'analyse du Web à la recherche de vulnérabilités exposées à exploiter. Pour calculer les pourcentages de trafic correspondant à des bots, nous avons utilisé le score des bots attribué à chaque requête pour identifier celles effectuées par des bots ; nous avons ensuite divisé le nombre total de requêtes quotidiennes provenant de ces bots par le nombre total de requêtes quotidiennes. Ces calculs ont été effectués à la fois dans la globalité et par site. Le tracé figurant dans le graphique des tendances représente une moyenne sur les sept jours écoulés. Pour le graphique du top 10, nous avons calculé le pourcentage moyen de bots par mois et par site, puis nous avons classé les sites par pourcentage. Le graphique illustre le classement par mois et l'évolution de ce classement sur l'année.

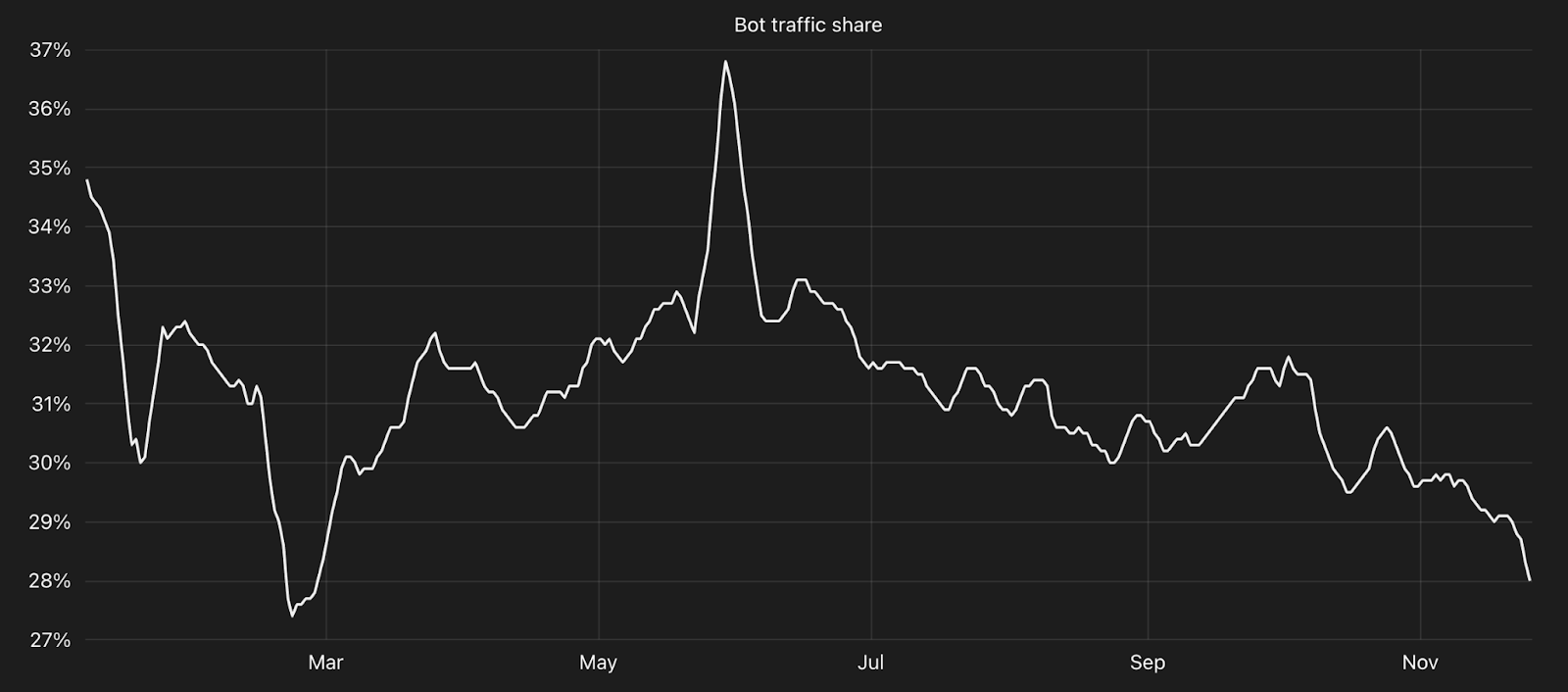

De manière globale, les bots ont généralement représenté entre 30 et 35 % du trafic au cours de l'année. Partant de 35 % en janvier, le pourcentage de trafic bot a chuté de près d'un quart à la fin du mois de février, avant de regagner du terrain et de se stabiliser juste au-dessus de 30 % jusqu'en octobre. Une légère tendance à la baisse est à noter au mois de novembre, liée à l'augmentation du trafic d'origine humaine tandis que celui des bots est resté plus ou moins le même. Hormis quelques pics et chutes nominaux, la tendance globale affiche une volatilité relativement faible tout au long de l'année.

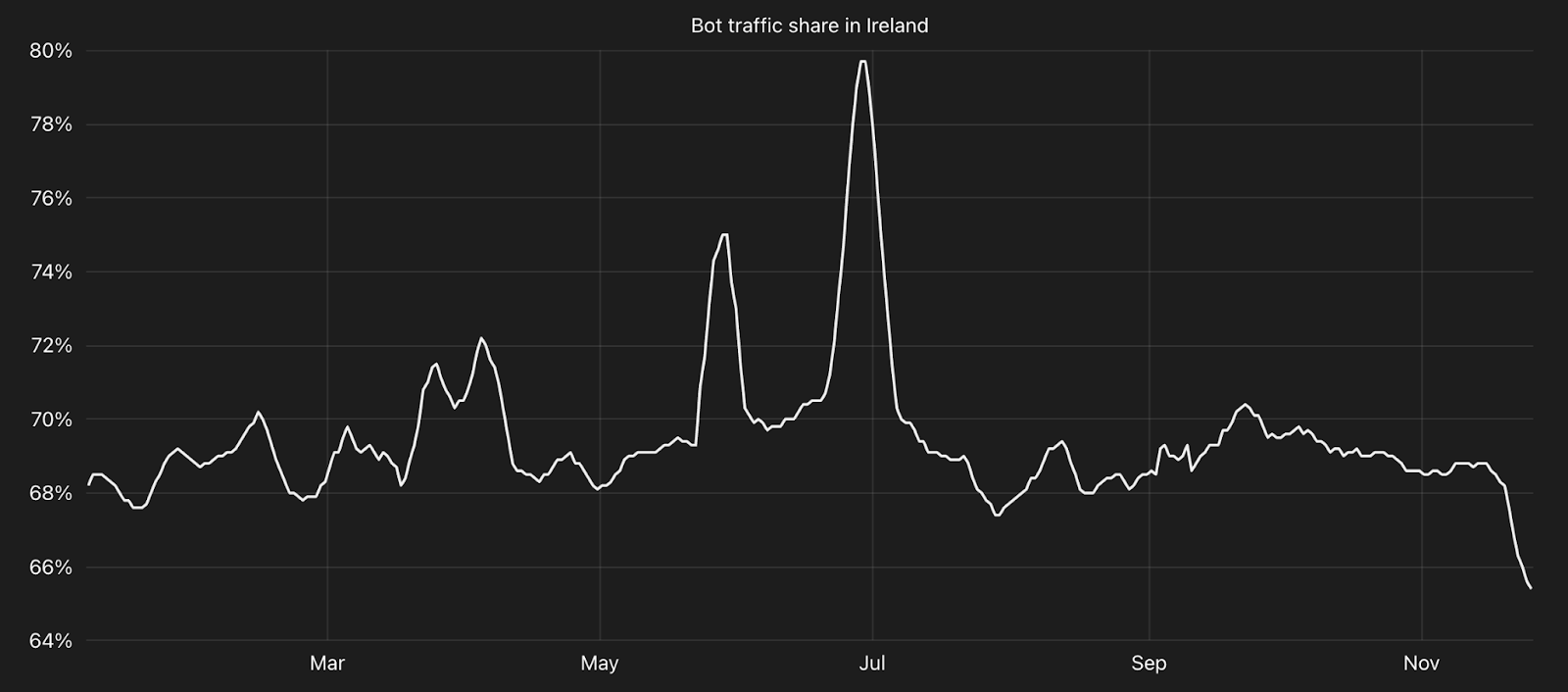

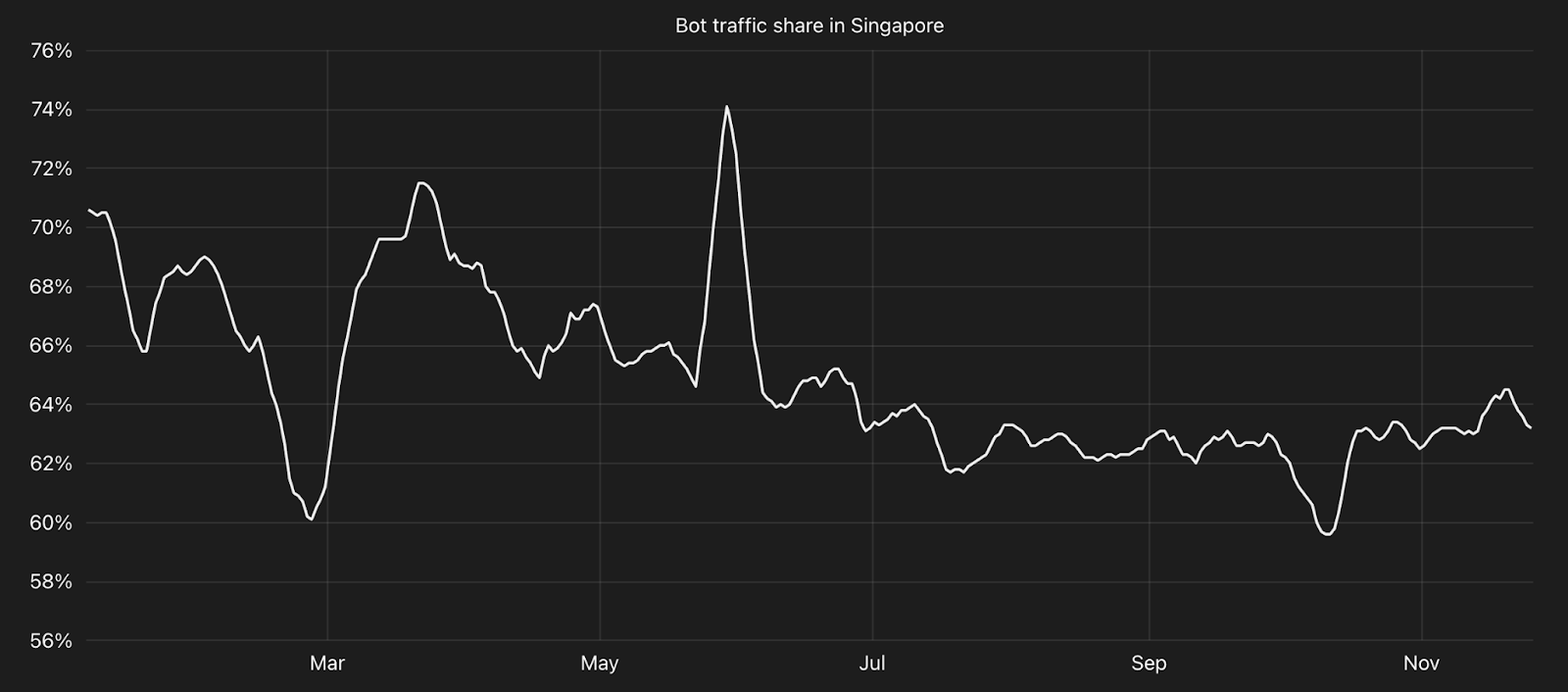

Si environ un tiers du trafic mondial provenait de bots, deux emplacements se sont distingués par des pourcentages de trafic bot qui étaient le double du niveau mondial. Exception faite de deux pics éphémères en milieu d'année, à peine moins de 70 % du trafic en provenance d'Irlande a été considéré comme provenant de bots. De la même façon, à Singapour, le trafic bot a oscillé entre 60 et 70 % tout au long de l'année. Si les bots occupent une part majeure du trafic en provenance de ces emplacements, cela tient à la présence de régions » locales de plusieurs fournisseurs de plates-formes de cloud computing dans chacun d'eux. Ces opérations étant faciles à automatiser et peu onéreuses, les attaquants créent fréquemment des instances éphémères dans ces clouds dans le but de lancer des attaques de grande envergure, comme nous avons pu l'observer avec l'attaque « Mantis » en juin. (L'analyse interne du trafic indique qu'une partie considérable du trafic correspondant à ces deux géographies provient des réseaux des fournisseurs de cloud et que l'immense majorité du trafic que nous observons de ces réseaux est classée comme trafic bot).

La liste des 10 emplacements affichant les pourcentages de trafic bot les plus élevés a pas mal évolué pendant le courant de l'année, avec quatre emplacements différents occupant la première place à certaines périodes de l'année. Notons toutefois que le Turkménistan a été le plus souvent premier. Globalement, 17 emplacements ont figuré parmi les 10 premiers à un certain moment de l'année 2022, majoritairement en Europe et en Asie.

Pannes d'Internet

Les mesures comprises dans le bilan de l'année 2022 représentent le trafic Internet vers Cloudflare depuis des réseaux et emplacements dans le monde entier, des périodes de perturbation du trafic sont toutefois à déplorer. Ces interruptions peuvent être liées à un grand nombre de causes potentielles, dont les catastrophes naturelles, les conditions météorologiques extrêmes, les coupures de câbles de fibre optiques et les pannes de courant. Toutefois, elles peuvent également se produire lorsque des régimes autoritaires ordonnent l'arrêt de la connectivité Internet au niveau d'un réseau, d'une région ou d'un pays.

Nous avons vu des exemples de ces types d'interruption, entre autres, en 2022, et nous les traitons de manière globale dans les articles de blog des bilans trimestriels. Avec le lancement de Radar 2.0 en septembre, nous avons également commencé à les répertorier dans le Cloudflare Radar Outage Center. Ces interruptions sont le plus souvent repérables à des chutes du volume de trafic dans un réseau, une région ou un pays donné. Le site Web 2022 Year In Review indique les lieux ont ces interruptions ont eu lieu pendant l'année. Certaines pannes importantes observées pendant 2022 sont mises en évidence ci-dessous.

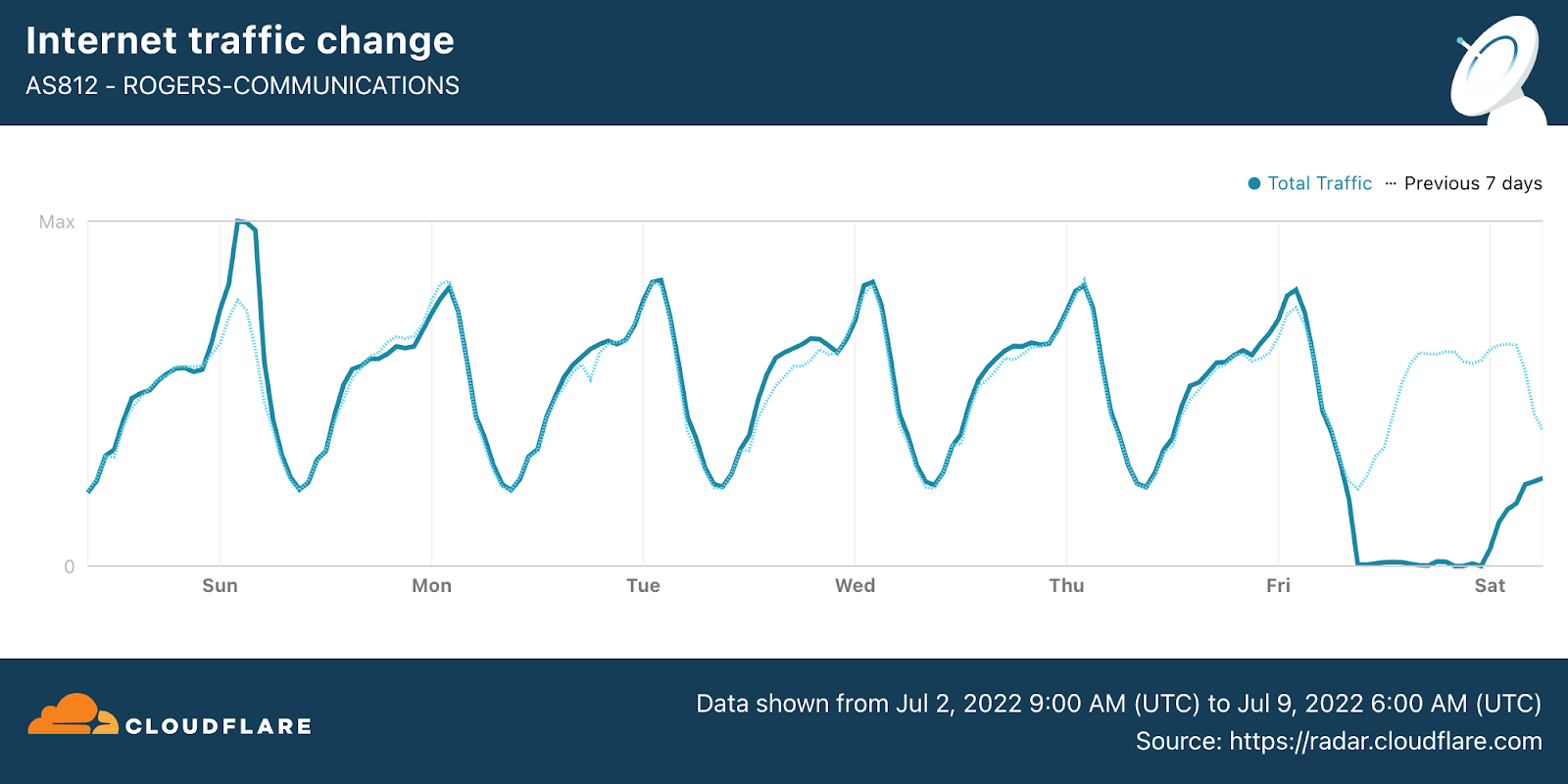

L'une des interruptions d'Internet les plus graves de l'année a eu lieu sur AS812 (Rogers), un des plus grands fournisseurs d'accès Internet au Canada. Dans la matinée du 8 juillet, un arrêt quasi total du trafic a été observé et il a fallu attendre presque 24 heures pour que les volumes du trafic ne reviennent à des niveaux normaux. Un article de blog avait couvert en temps réel la panne de Rogers tandis que le fournisseur essayait de restaurer la connectivité. D'après les données de l'APNIC, on estime à 5 millions le nombre d'utilisateurs qui ont été concernés directement, tandis que la presse indiquait que la panne avait également touché les systèmes téléphoniques, les systèmes de commerce de détail, les guichets automatiques et les services bancaires en ligne. D'après une communication publiée par le PDG de Rogers, la panne serait liée à « une défaillance du système réseau à la suite d'une mise à jour de maintenance de notre réseau principal, ayant entraîné un dysfonctionnement de certains de nos routeurs ».

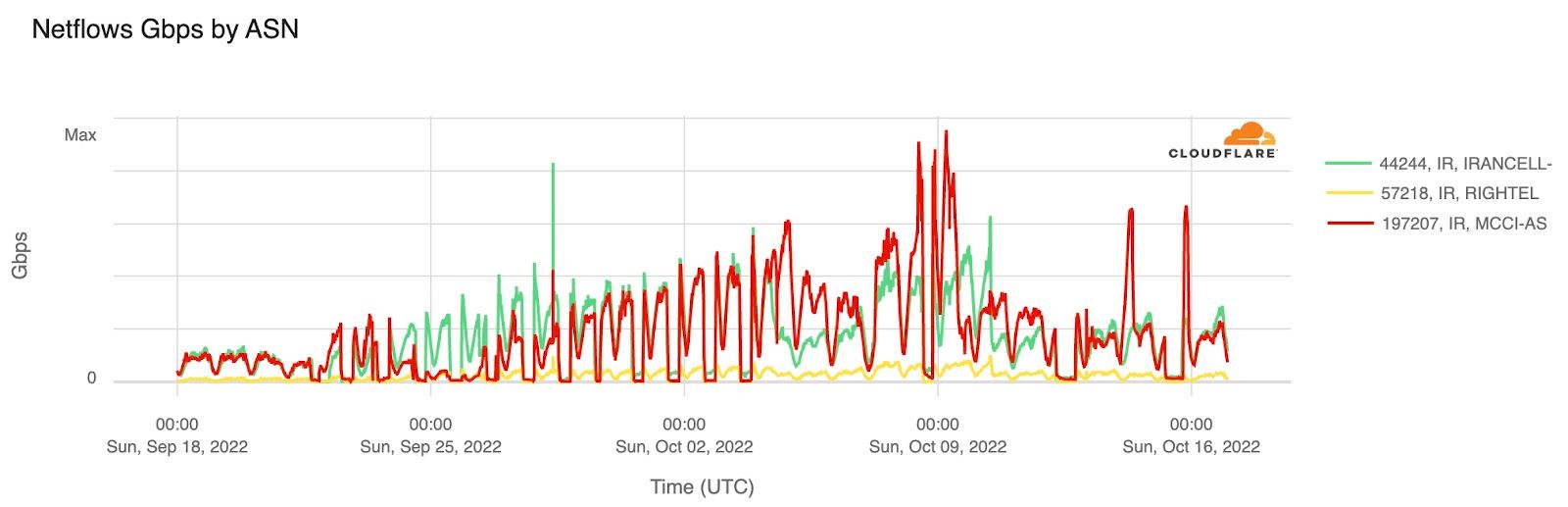

À la fin du mois de septembre, des protestations et des manifestations ont éclaté en Iran en réaction à la mort de Mahsa Amini. Amini était une jeune femme de 22 ans originaire de la province du Kurdistan en Iran. Elle a été arrêtée le 13 septembre à Téhéran par la police des mœurs, une unité qui veille au respect d'un code vestimentaire strict pour les femmes. Elle est morte le 16 septembre tandis qu'elle était en garde à vue. Le gouvernement iranien est un habitué des coupures d'Internet dans le but de limiter la communication avec le reste du monde et, en réponse à ces protestations et manifestations, l'internet a connu plusieurs vagues d'interruptions dans tout le pays.

Trois des principaux opérateurs de réseau mobile (AS44244 (Irancell), AS57218 (RighTel) et AS197207 (MCCI)) ont mis en place des « couvre-feux » quotidiens sur Internet à partir du 21 septembre, appliqués généralement entre 16 h 00 et minuit heure locale (12 h 30 et 20 h 30 UTC), mais les heures de début ont été variables certains jours. Ces interruptions régulières ont duré jusque début octobre, suivies de plusieurs autres perturbations ponctuelles survenues en milieu de mois, ainsi que d'autres coupures plus localisées de la connectivité Internet. Si l'on se base uniquement sur le nombre d'abonnés de MCCI, plus de 75 millions d'utilisateurs ont été touchés par ces interruptions.

Les coupures de câbles sont également des causes fréquentes de panne d'Internet ; une blague a d'ailleurs circulé longtemps parmi les ingénieurs réseau, elle suggérait que les tractopelles étaient le pire ennemi naturel d'Internet. Si les tractopelles sont une menace pour les câbles en fibre optique terrestre, les catastrophes naturelles font des ravages sur les câbles sous-marins.

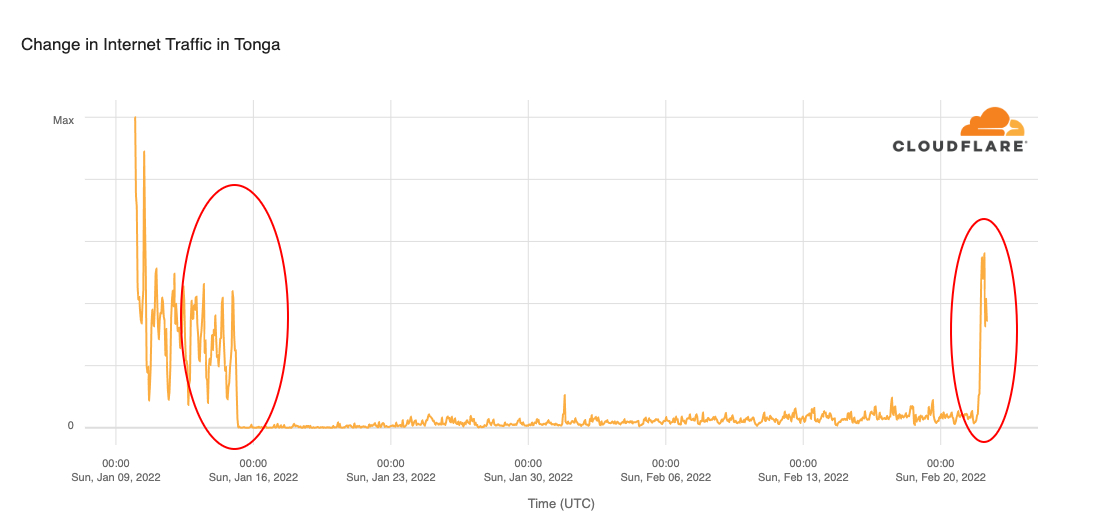

Citons comme premier exemple l'éruption volcanique Hunga Tonga–Hunga Ha'apai qui a mis les îles de Tonga hors ligne en début d'année. Elle a endommagé le câble sous-marin qui relie les Tonga aux îles Fidji, entraînant une coupure d'Internet de 38 jours. Après l'éruption du 14 janvier, seul un trafic Internet minimal (via des services satellitaires limités) était observable depuis Tonga. Le 22 février, Digicel a annoncé que les travaux de réparation du câble sous-marin étaient terminés et que l'île principale était de retour en ligne, mais le délai de réparation des câbles domestiques, reliant les îles périphériques pourrait prendre six à neuf mois supplémentaires. Nous avons constaté une croissance rapide du trafic en provenance des îles de Tonga une fois les réparations initiales du câble terminées.

La guerre en Ukraine dure depuis maintenant dix mois, et pendant toute la durée de celle-ci, de nombreux réseaux dans tout le pays ont connu des pannes. En mars, nous avons observé des pannes à Mariupol et dans d'autres villes où avaient lieu des combats. Fin mai, une interruption prolongée d'Internet a commencé à Kherson, au moment où AS47598 (Khersontelecom) commençait à acheminer le trafic par le biais d'un fournisseur de réseau russe AS201776 (MIranda), à la place d'un opérateur ukrainien. Et en octobre, des pannes de courant généralisées ont perturbé la connectivité Internet à Kharkiv, Lviv, Kiev, Poltova Oblast et Zhytomyr. Ces pannes, ainsi que d'autres sont expliquées de manière plus détaillée dans les articles de blog présentant un aperçu trimestriel des perturbations d'Internet, et dans d'autres articles de blog consacrés à l'Ukraine.

Adoption

Cloudflare travaille avec des millions de sites Web et d'applications auxquels des milliards de personnes accèdent et fournit en même temps un service de résolution DNS à la pointe du marché, c'est ce qui lui confère une perspective unique sur l'adoption des principales technologies et plateformes. SpaceX Starlink a souvent figuré parmi les sujets d'actualité cette année, et nous avons observé une multiplication par 15 du trafic du fournisseur d'accès Internet par satellite. La plateforme de réseau social Mastodon a aussi été un sujet d'actualité cette année, et elle a connu un fort regain d'intérêt également.

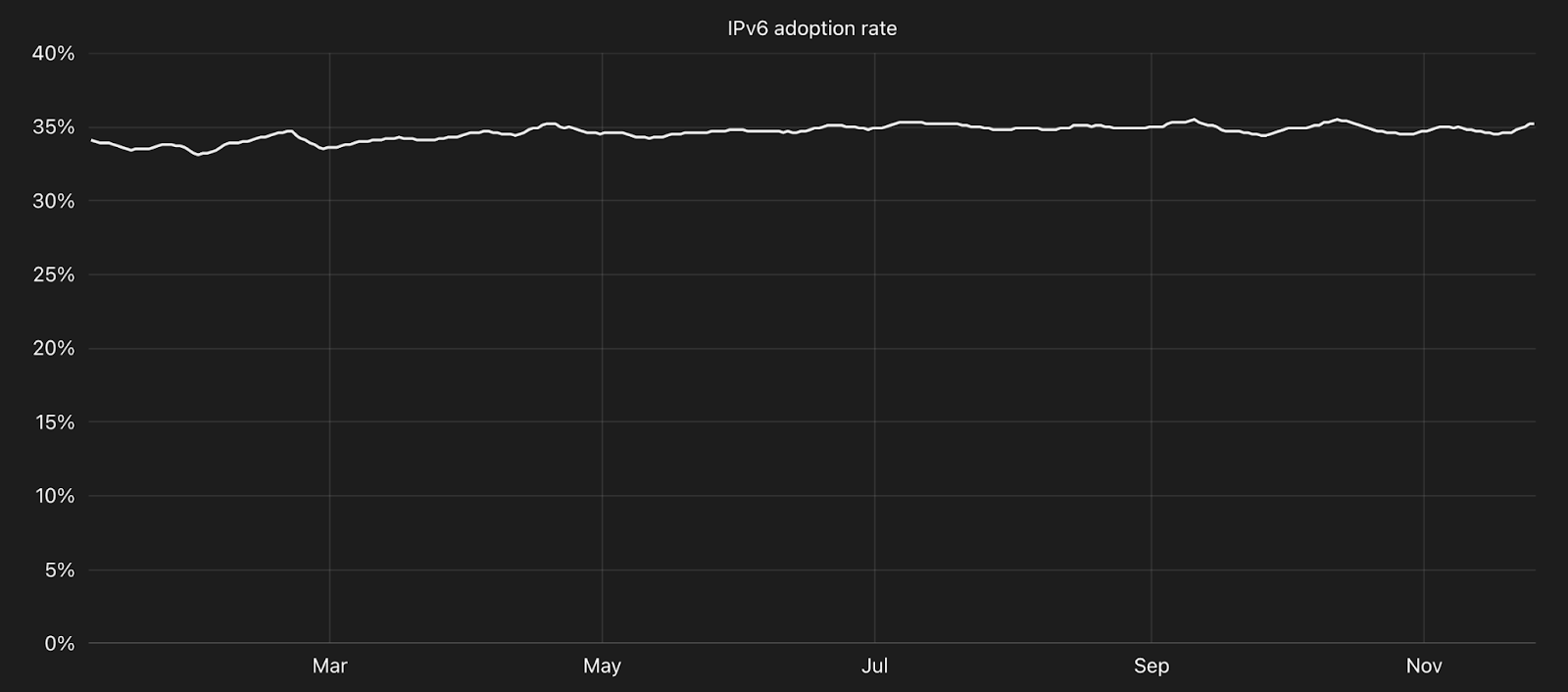

IPv6 reste de plus en plus important, car la croissance des appareils connectés au cours de la dernière décennie a épuisé l'espace d'adressage IPv4 disponible, mais l'adoption au niveau mondial est restée autour de 35 % au cours de l'année. Et à mesure que la population d'internautes continue de croître, nombreux sont ceux qui utilisent des appareils mobiles comme moyen de connexion principal. C'est pourquoi nous allons étudier les tendances en matière d'utilisation des appareils mobiles tout au long de l'année.

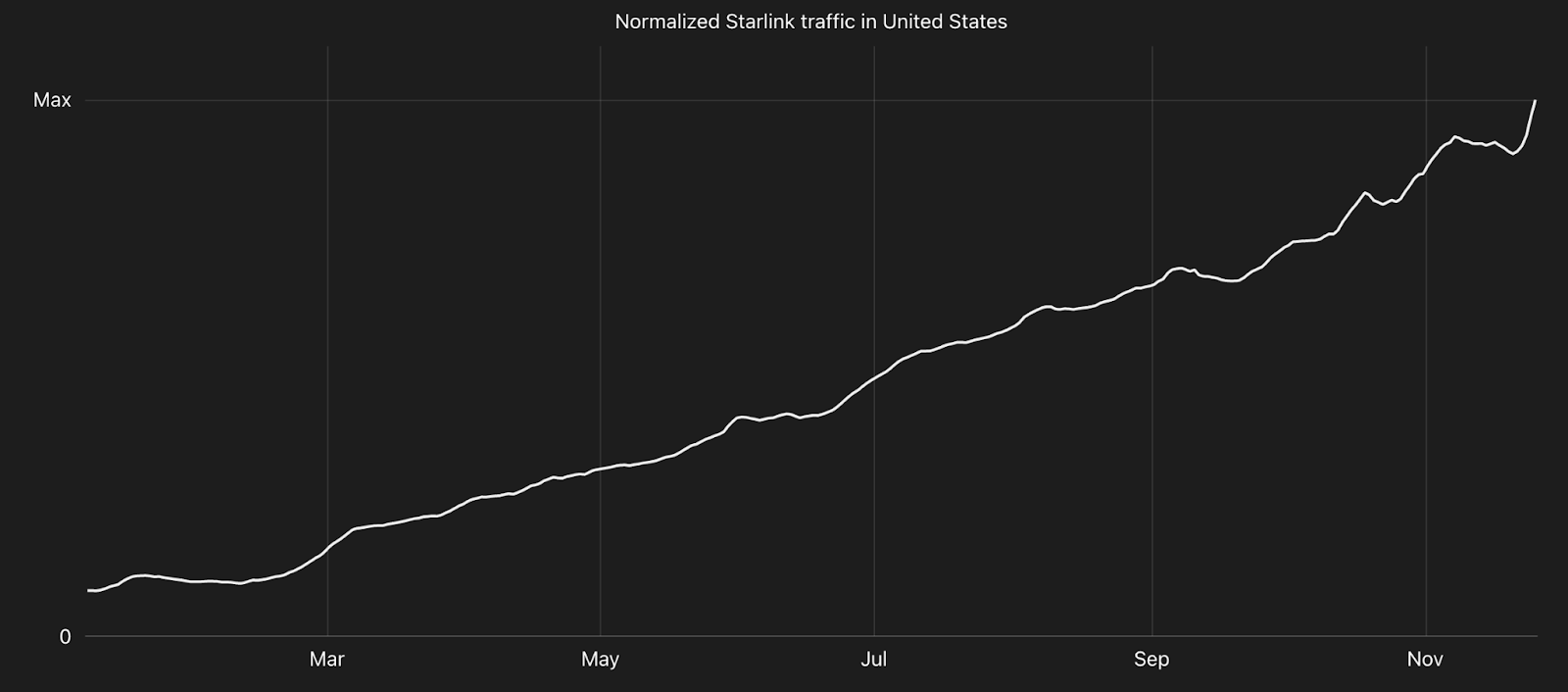

Adoption de Starlink

La connectivité Internet par le biais des satellites orbite géostationnaire (GEO) existe depuis un certain nombre d'années, mais les services ont toujours été marqués par une latence élevée et une vitesse lente. Cependant, le lancement du service Internet par le satellite en orbite terrestre basse (LEO) de SpaceX Starlink en 2019 et l'élargissement de la constellation de satellites qui a suivi ont mis à disposition des connexions hautement performantes dans de nombreux endroits qui étaient auparavant mal desservis, voire pas du tout, par le débit à large bande filaire ou sans fil traditionnel. Pour suivre l'évolution de l'utilisation et de la disponibilité du service de Starlink, nous avons analysé l'ensemble des volumes de trafic Cloudflare associés au système autonome du service (AS14593) tout au long de 2022. Certes Starlink n'est toujours pas disponible à l'échelle mondiale, toutefois, nous avons constaté une augmentation du trafic au travers d'un certain nombre de sites. Le volume de requêtes illustré par le tracé de tendance du graphique représente une moyenne sur sept jours écoulés.

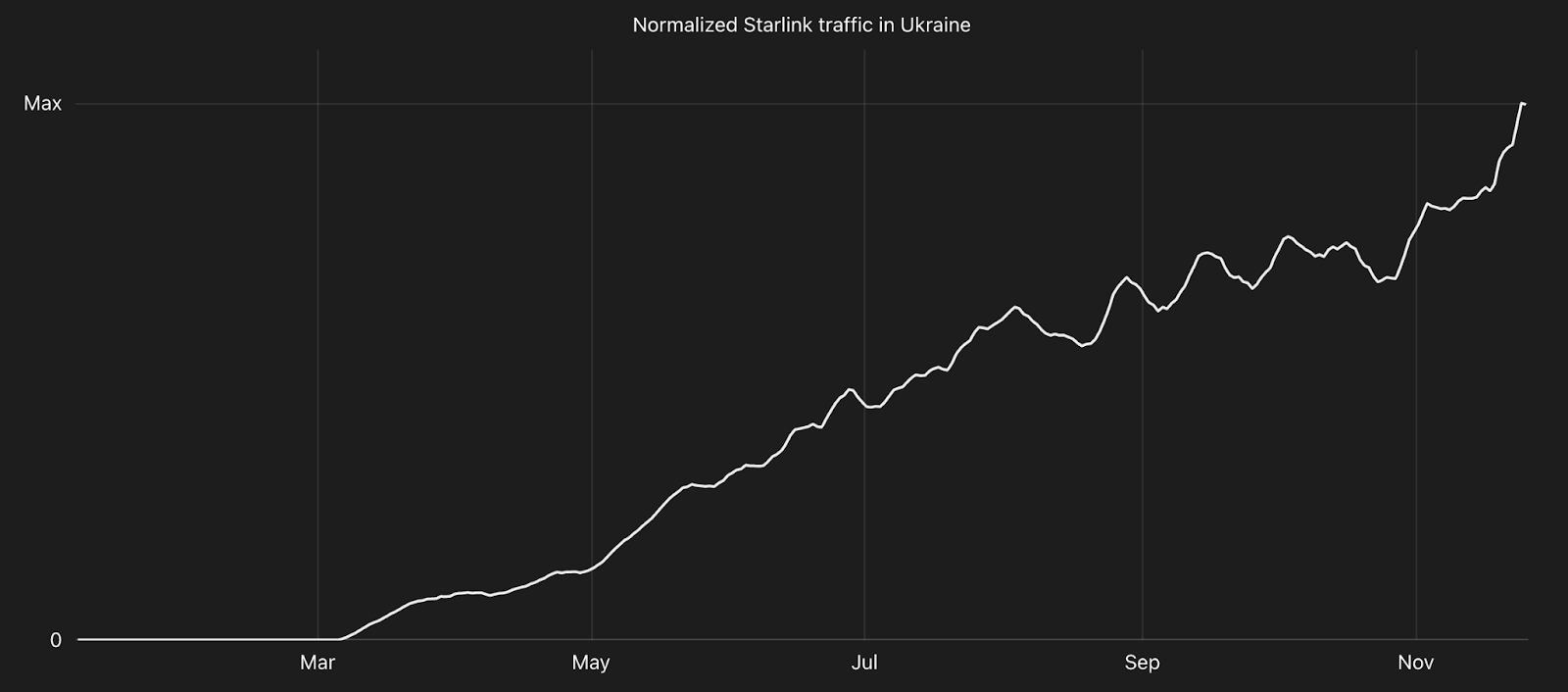

Les dommages de la guerre en Ukraine ont perturbé la connectivité Internet filaire et sans fil traditionnelle depuis l'invasion déclenchée à la fin du mois de février. Starlink a fait les titres de la presse ce même mois après que la société a mis en place un service au sein du pays, et les terminaux Internet satellite nécessaires sont devenus disponibles. En quelques jours, Cloudflare a commencé à observer le trafic de Starlink, et le volume n'a cessé d'augmenter tout au long de l'année.

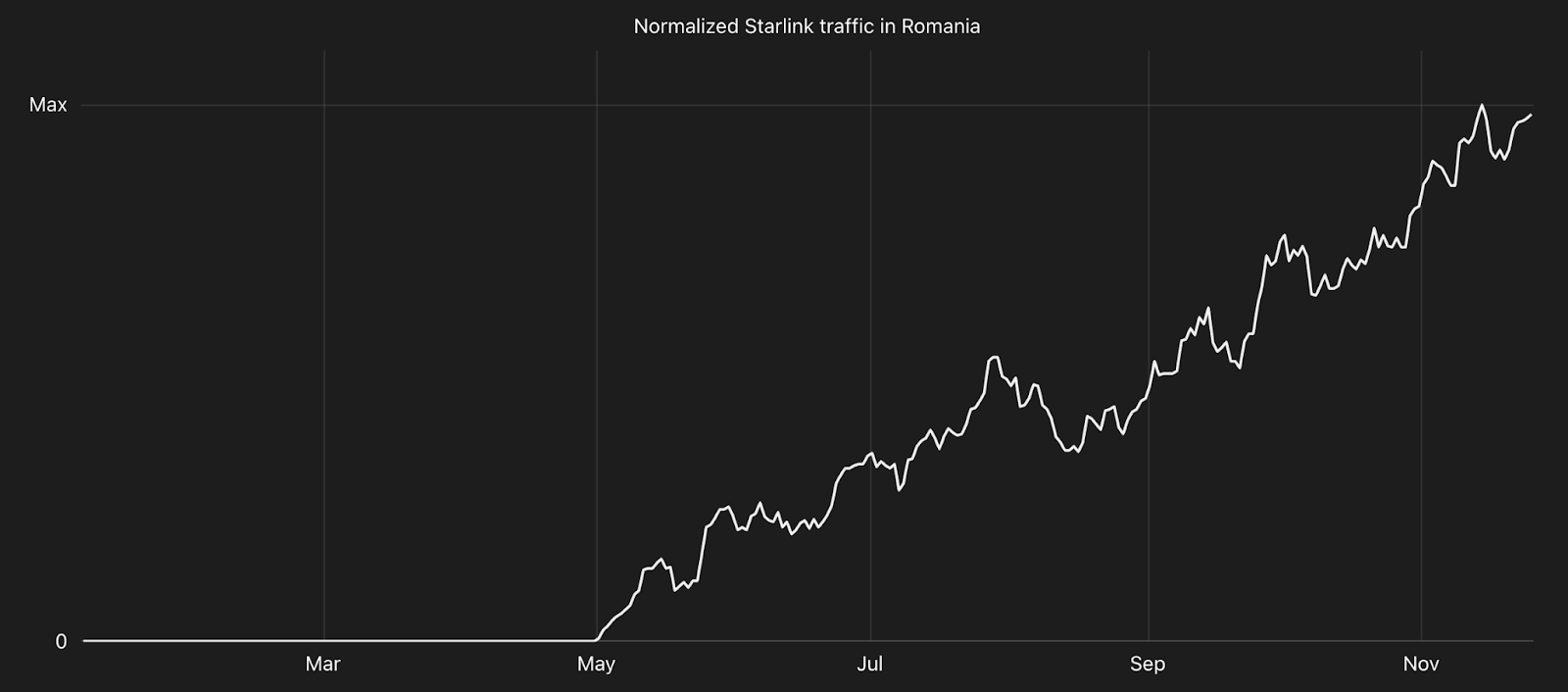

L'intérêt latent pour le service est également apparu dans un certain nombre de régions où le trafic s'est intensifié rapidement après l'annonce de la mise à disposition de Starlink. Ce fut le cas de la Roumanie par exemple, qui était concernée par l'annonce faite en mai par Starlink à propos de l'élargissement de la couverture du service et dont le trafic a rapidement augmenté après l'annonce.

Et aux États-Unis, où Starlink propose un service depuis le lancement, le trafic a décuplé jusqu'à la fin du mois de novembre. Les améliorations de service annoncées au cours de l'année, telles que la possibilité de se connecter depuis des véhicules, bateaux et avions en mouvement risquent d'intensifier encore davantage le trafic à l'avenir.

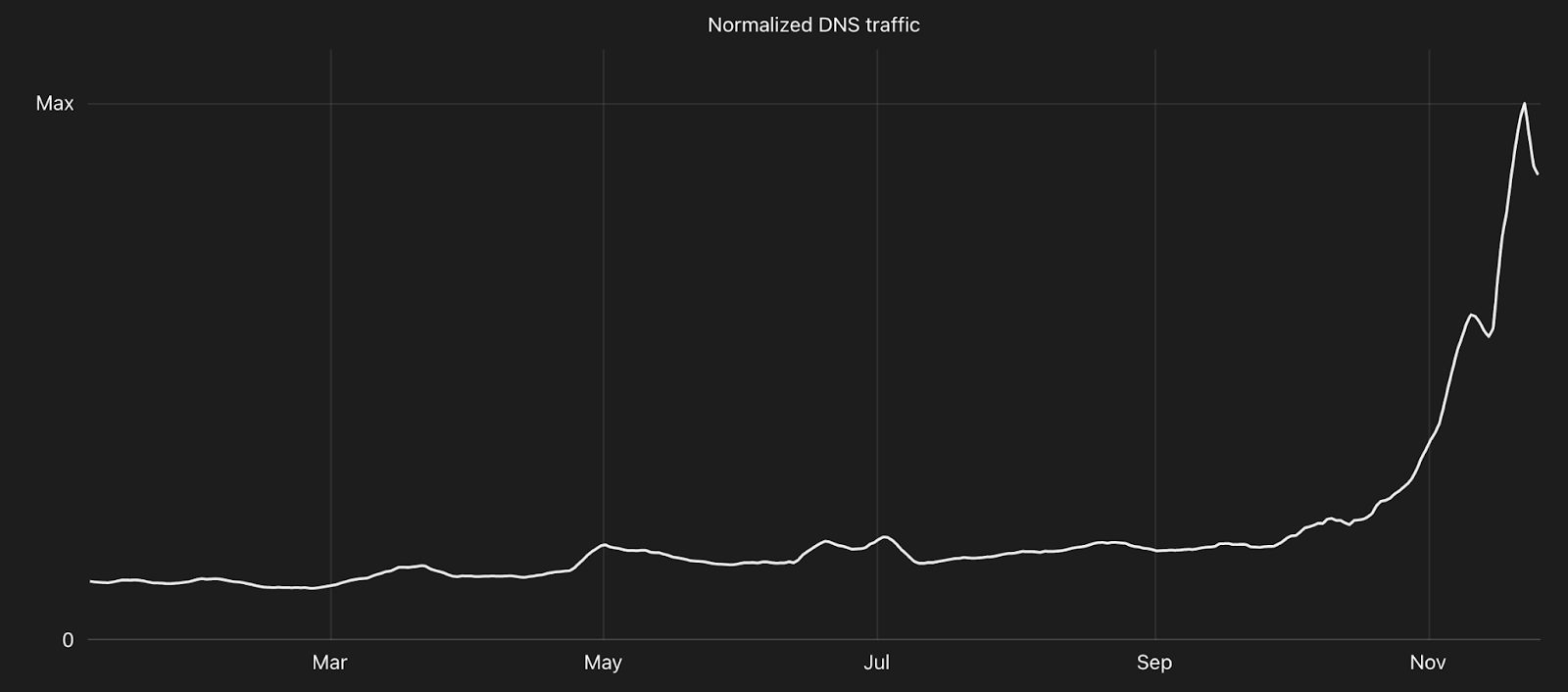

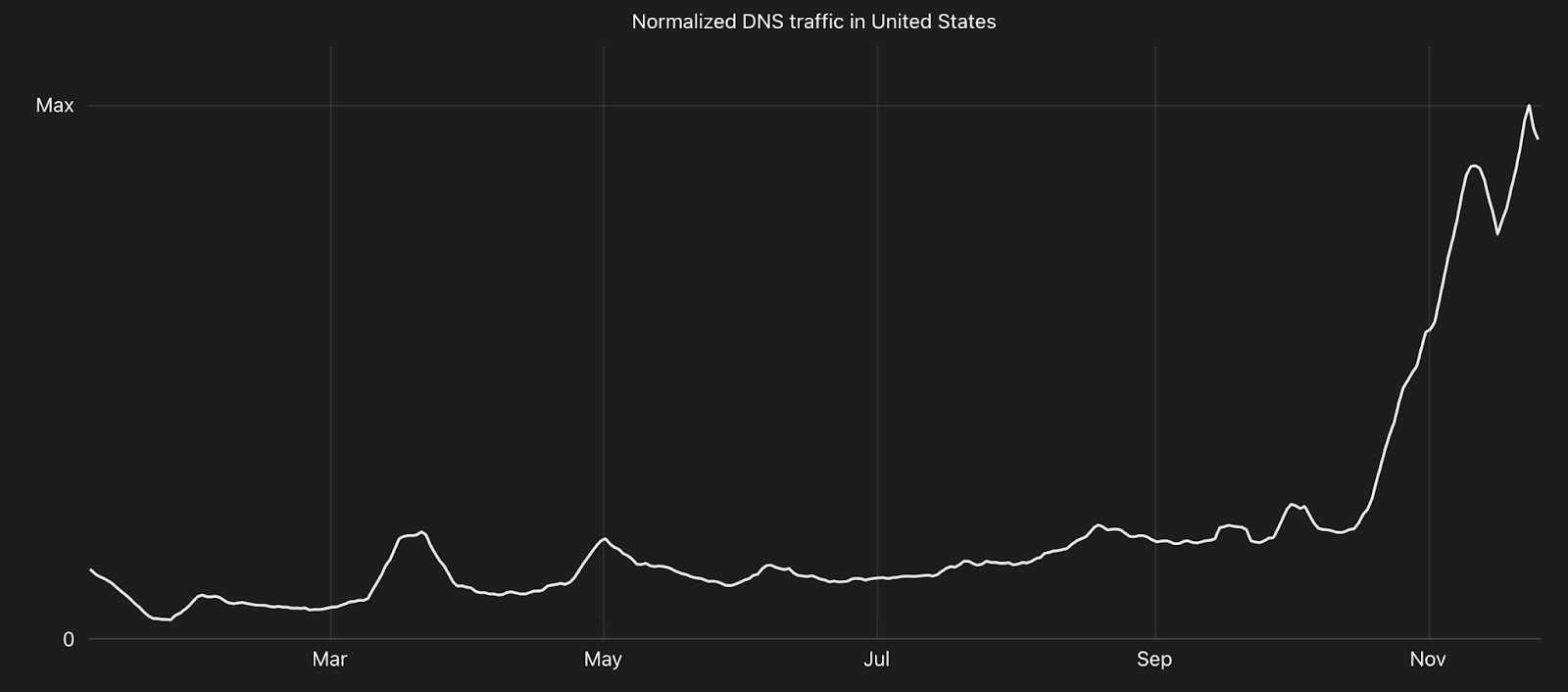

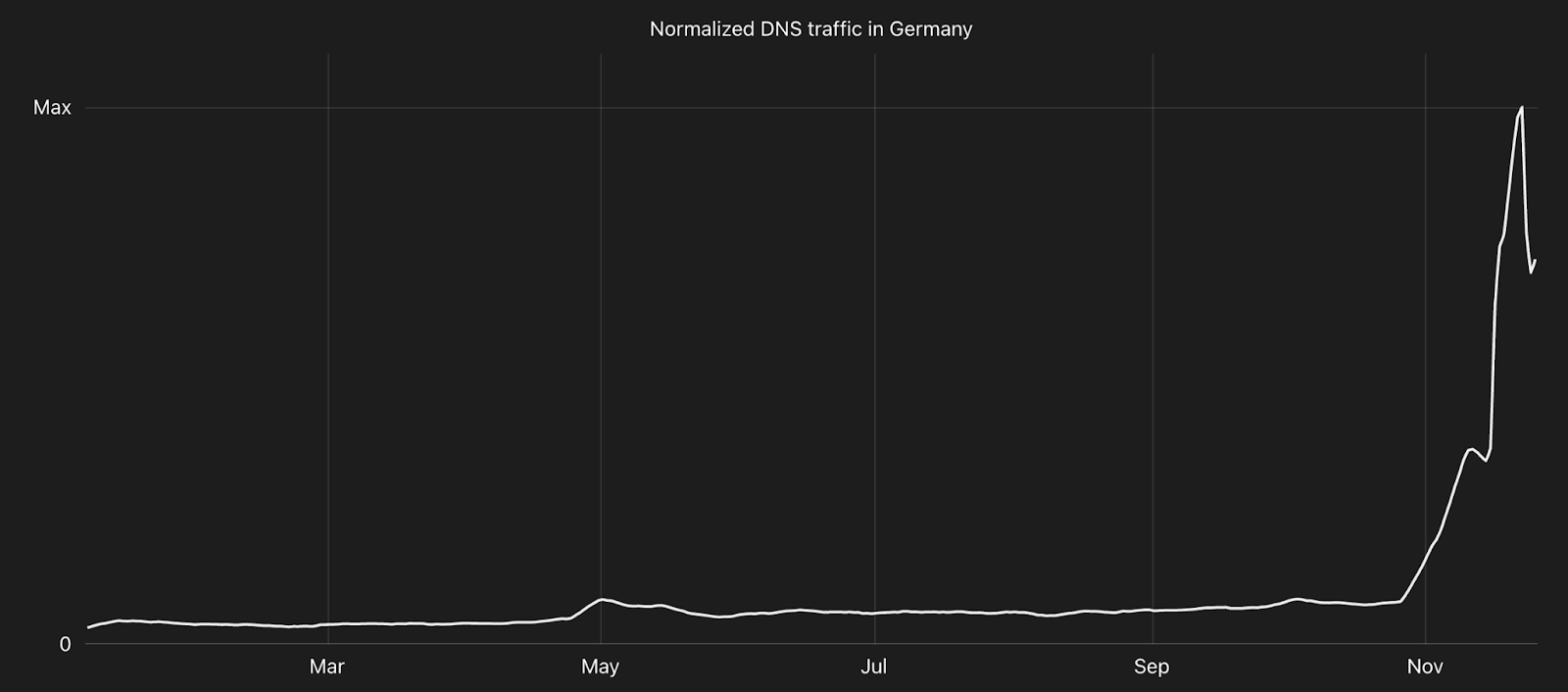

L'intérêt porté à Mastodon

Nous avons montré ci-dessus que Mastodon a atteint un point d'inflexion dans sa popularité au cours des quelques derniers mois de 2022. Pour mieux comprendre l'évolution de l'intérêt pour Mastodon au cours de l'année 2022, nous avons analysé les données relatives au volume global des requêtes 1.1.1.1 pour les noms de domaines associés aux 400 principales instances de Mastodon, en étudiant le volume global de requêtes par emplacement. Le volume de requêtes illustré par le tracé du graphique correspond à une moyenne sur 7 jours écoulés.

L'intérêt pour le Mastodon s'est clairement intensifié au cours des derniers mois de l'année, il était toutefois inégalement réparti dans le monde, car à de nombreux emplacements nous avons constaté un trafic faible, voire nul. Les graphiques concernant ces emplacements ne figurent pas dans le site Web du bilan annuel. Cependant, Mastodon existe depuis 2016 et s'était forgé une base de premiers utilisateurs au cours de six années précédentes avant d'être mis sous les feux des projecteurs en 2022.

Ces premiers utilisateurs sont visibles au niveau mondial, en effet nous constatons un volume constant de trafic de résolution pour les noms de domaines de l'instance Mastodon au cours des neuf premiers mois de l'année, avec une augmentation visible à la fin du mois d'avril, au moment de l'annonce d'un accord de rachat de Twitter conclu par Elon Musk pour 44 milliards de dollars. La courbe a clairement changé d'orientation en octobre tandis que l'imminence du rachat devenait évidente, avec une augmentation supplémentaire en novembre lorsque l'accord a été entériné. Cette hausse du trafic est probablement associée à une combinaison de comptes Mastodon existants mais dormants qui sont redevenus actifs et à un afflux de nouveaux utilisateurs.

Le modèle de trafic observé pour les États-Unis semble assez semblable à ce qu'il est à l'échelle mondiale, avec la même hausse du trafic lié à un ensemble d'utilisateurs existants à partir de la fin octobre.

Bien que le logiciel de base de Mastodon ait été développé par un programmateur résidant en Allemagne et que l'organisation associée soit constituée en société allemande à but non lucratif, il ne semble pas qu'elle ait bénéficié d'un avantage à domicile. Le volume de requêtes pour l'Allemagne a été relativement faible la plus grande partie de l'année, et n'a commencé à augmenter qu'à la fin du mois d'octobre, à l'instar de ce qui a été observé dans un grand nombre de pays.

Adoption d'IPv6

Si IPv6 fait partie du décor depuis près d'un quart de siècle, son adoption a été relativement lente pendant cette période. En revanche, avec l'épuisement de l'espace d'adressage IPv4 et la multiplication des appareils mobiles et connectés, IPv6 a un rôle essentiel à jouer dans l'avenir d'Internet. Cloudflare a permis à ses clients de transmettre du contenu sur IPv6 dès notre premier anniversaire, en 2011, et nous avons fait évoluer la prise en charge de plusieurs façons depuis lors. L'analyse du trafic vers le réseau Cloudflare nous informe sur l'adoption d'IPv6 dans tout Internet.

À l'échelle mondiale, l'adoption d'IPv6 s'est maintenue autour de 35 % tout au long de l'année, avec une croissance nominale bien visible sur le tracé de tendance du graphique. Certes il est encourageant de constater qu'une requête sur trois de contenu Dual stack est transmise sur IPv6, le taux d'adoption révèle toutefois une nette marge d'amélioration possible.

Pour calculer l'adoption IPv6 pour chaque emplacement, nous avons identifié l'ensemble des zones de clientèle pour lesquelles IPv6 était activé (zones « Dual stacked ») depuis 2022, puis nous avons divisé le nombre de requêtes quotidiennes sur IPv6 par la somme quotidienne de requêtes IPv4 et IPv6 pour les zones, en éliminant dans les deux cas le trafic bot. Le tracé des tendances dans le graphique correspond à une moyenne sur les sept jours écoulés. Pour le graphique des top 10, nous avons calculé le niveau moyen d'adoption d'IPv6 sur une base mensuelle et par région, puis nous avons classé les régions selon le pourcentage. Le graphique illustre le classement par mois et l'évolution de ces classements au cours de l'année.

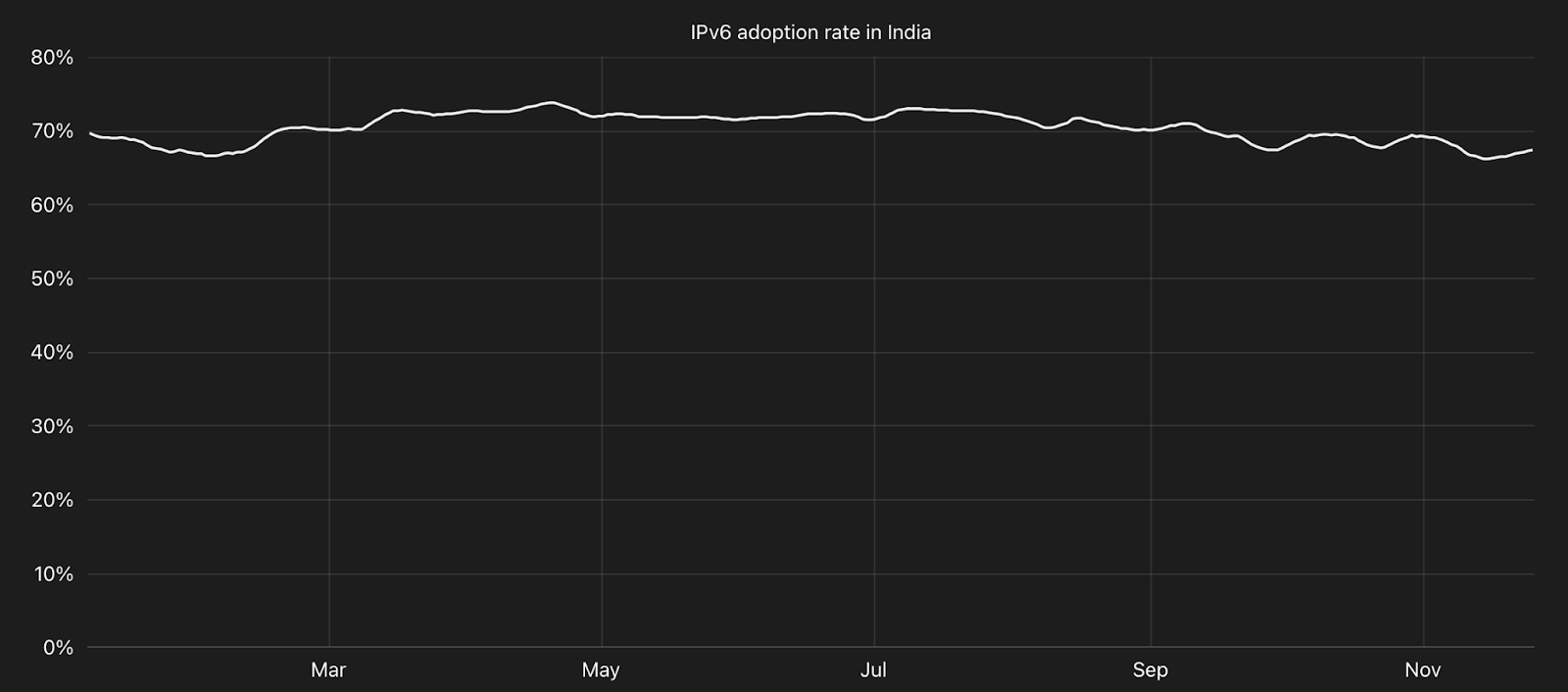

L'Inde fait partie des régions qui ont saisi cette opportunité et elle a enregistré le taux d'adoption d'IPv6 le plus élevé tout au long de l'année. Après avoir affiché un taux d'adoption supérieur à 70 % jusqu'en juillet, celui-ci a légèrement baissé à la fin de l'été, perdant quelques points de pourcentage au cours des mois qui ont suivi.

L'un des principaux moteurs qui place l'Inde en tête dans ce domaine vient de la prise en charge d'IPv6 par Jio, le plus grand opérateur de réseau mobile en Inde, qui est aussi un fournisseur de connectivité haut débit. Ils se sont engagés vers IPv6 à la fin de l'année 2015, et désormais une grande partie de l'infrastructure du réseau centrale de Jio repose uniquement sur IPv6, tandis que les connexions mobiles et en fibre optique à destination des clients sont en Dual Stack.

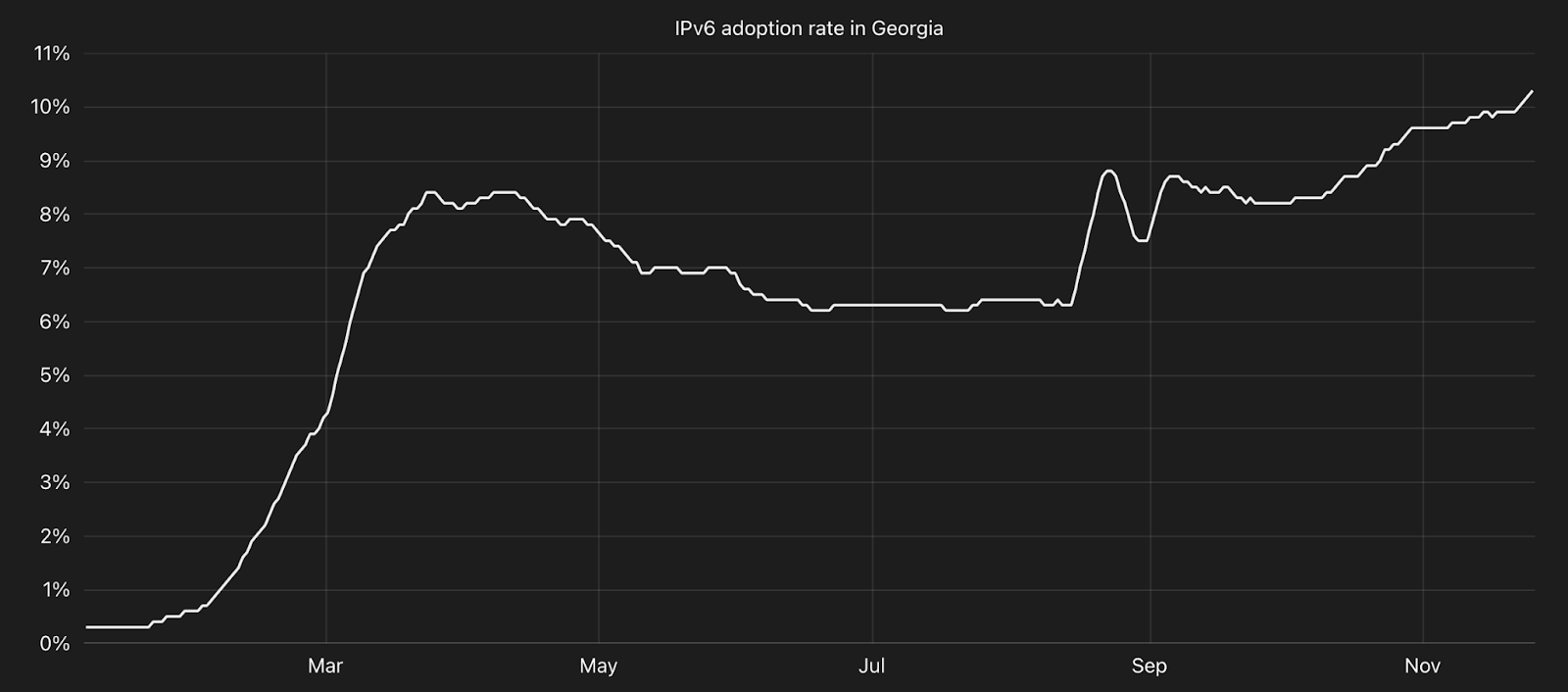

Les plus que 60 emplacements qui dans le monde ont vu leur taux d'adoption d'IPv6 plus que doubler cette année vont également dans la bonne direction. Une des plus fortes augmentations a été observée en Europe, en Géorgie, où la croissance a été de plus de 3 500 % pour terminer l'année avec un taux d'adoption de 10 % grâce à une augmentation rapide en février et mars chez Magticom, un fournisseur majeur de télécommunications géorgien.

De nombreux autres emplacements de ce groupe ont également connu de fortes hausses en peu de temps, probablement liés à la possibilité donnée par un fournisseur réseau local de prendre en charge IPv6. Les hausses significatives observées dans plus d'un quart des régions étudiées sont certainement un signe positif, il convient toutefois de souligner le fait que plus de la moitié n'arrive pas à 10 % d'adoption, et que plus de la moitié d'entre elles restent bien en dessous de 1 %, quand bien même l'adoption a doublé. Les fournisseurs d'accès Internet du monde entier continuent d'ajouter ou d'améliorer la prise en charge d'IPv6 pour leurs abonnés, mais beaucoup affichent des taux d'adoption faibles quand ils ne sont pas inexistants, la marge de progression pour l'avenir est donc considérable.

Comme il a été précisé précédemment, c'est en Inde que le niveau d'adoption d'IPv6 a été le plus élevé en 2022. Pour ce qui est du reste de la liste top 10, l'Arabie Saoudite et la Malaisie ont interverti leurs places à plusieurs reprises pendant l'année entre le deuxième et le troisième taux d'adoption les plus élevés, avec respectivement un peu de moins 60 % et 55 %. Les États-Unis ont fait une apparition en bas du Top 10 pendant le premier trimestre, avant de descendre plus bas le reste de l'année. La Belgique s'est avérée plus constante, gardant la quatrième place de mars à novembre, avec environ 55 % d'adoption IPv6. Au total, 14 pays ont figuré dans le top 10 à un moment de l'année.

Utilisation d'appareil mobile

On assiste tous les ans à un essor de plus en spectaculaire des appareils mobiles qui deviennent de plus en plus puissants et de plus en plus utilisés comme accès direct principal à Internet à de nombreux endroits. En réalité, dans certaines parties du monde, les fameux appareils « de bureau » (qui comprennent les ordinateurs portables) sont une exception dans les accès à Internet.

L'analyse des informations comprises dans chaque demande de contenu nous permet de classer le type d'appareil (mobile ou de bureau) utilisé pour effectuer la requête. Pour calculer le pourcentage d'utilisation des appareils mobiles par emplacement, nous avons divisé le nombre de requêtes émises par des appareils mobiles au cours d'une semaine par le nombre total de requêtes observées cette semaine-là, après avoir éliminé le trafic des bots dans les deux cas. Pour le graphique du top 10, nous avons classé les emplacements en fonction du pourcentage calculé. Le graphique illustre le classement par mois, et l'évolution de ce classement au cours de l'année.En observant le graphique du top 10, nous constatons que l'Iran et le Soudan ont occupé les deux premières places pendant la majeure partie de l'année, suivis par le Yémen en janvier et la Mauritanie en novembre. Les places suivantes sont cependant marquées par une importante volatilité tout au long de l'année. Toutefois, ce mouvement reste concentré autour d'une plage de pourcentages relativement limitée, avec un delta de cinq à dix points de pourcentage seulement entre les emplacements les mieux classés et ceux les moins bien classés, en fonction des semaines. Pour les emplacements les mieux classés, 80 à 85 % du trafic enregistré provient généralement d'appareils mobiles, tandis que pour les emplacements les moins bien classés les appareils mobiles représentent 75 à 80 % du trafic.

Cette analyse souligne plus encore l'importance de la connectivité mobile en Iran, ce qui explique pourquoi les fournisseurs de réseaux mobiles ont été la cible de coupures de l'Internet en septembre et octobre, comme il est évoqué plus haut. (Et les coupures expliquent à leur tour pourquoi l'Iran disparaît des top 10 du classement après septembre.)

Sécurité

L'amélioration de la sécurité sur Internet est un aspect moteur dans la volonté de Cloudflare de contribuer à bâtir un Internet meilleur. Pour atteindre cet objectif, nous protégeons les sites Web, applications et infrastructures réseau de nos clients contre le trafic et les attaques malveillants. Les acteurs malveillants ayant recours à des techniques et méthodes souvent variées pour lancer leurs attaques, nous disposons d'un certain nombre de produits dans notre portefeuille de solutions de sécurité qui offrent aux clients une certaine souplesse dans la manière de réagir à ces attaques. Ci-dessous, nous examinons les informations récoltées grâce à l'atténuation des attaques que nous effectuons pour le compte des clients, y compris la manière dont nous atténuons les attaques, les types de sites Web et d'applications ciblés par les attaques, et la provenance vraisemblable de ces attaques. En outre, grâce à l'acquisition d'Area 1 au début de l'année 2022, nous sommes en mesure de présenter des informations concernant l'origine des courriers électroniques malveillants. L'analyse de ces données montre qu'il n'existe pas de solution de sécurité unique et polyvalente, car les attaquants utilisent une grande variété de techniques et passent souvent de l'une à l'autre. Il est donc essentiel pour les RSSI et les directeurs informatique de disposer d'un portefeuille de solutions de sécurité à la fois large et flexible.

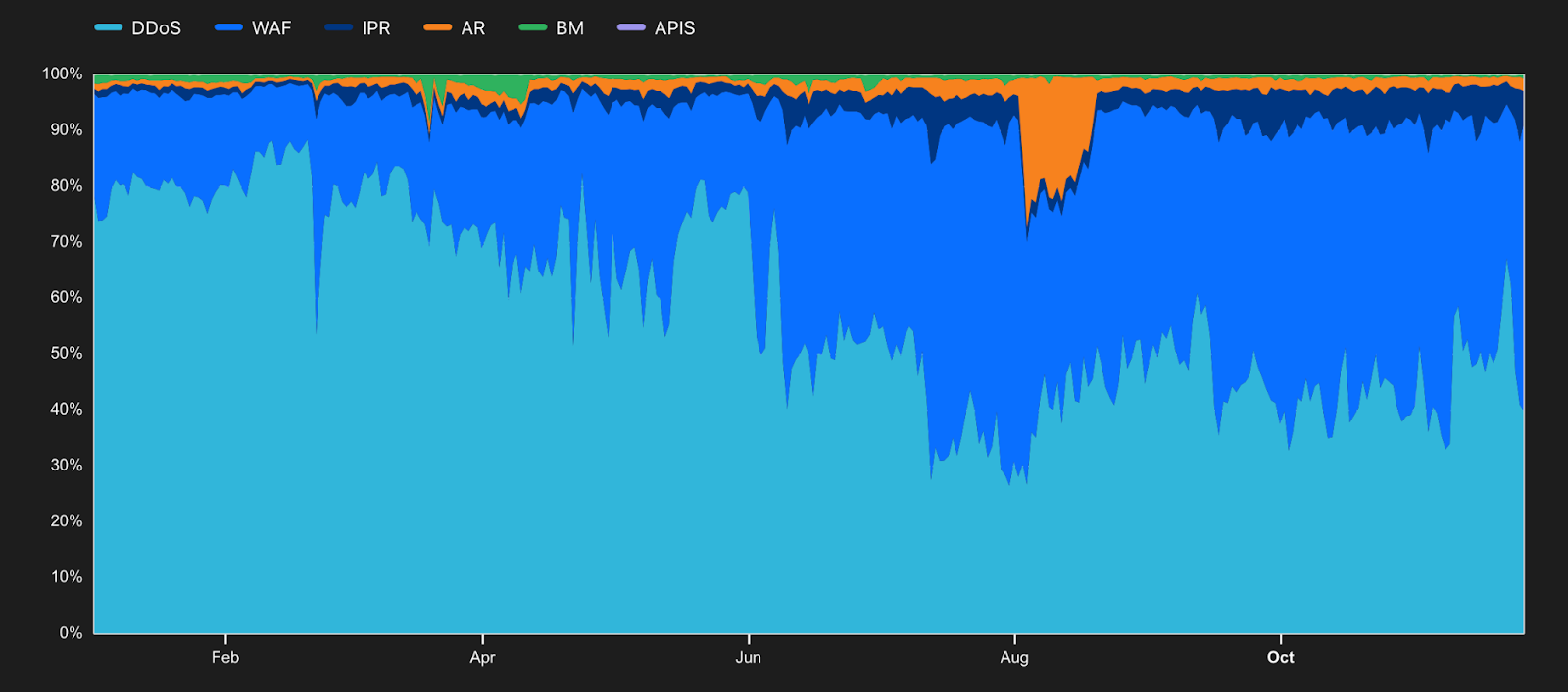

Sources d'atténuation

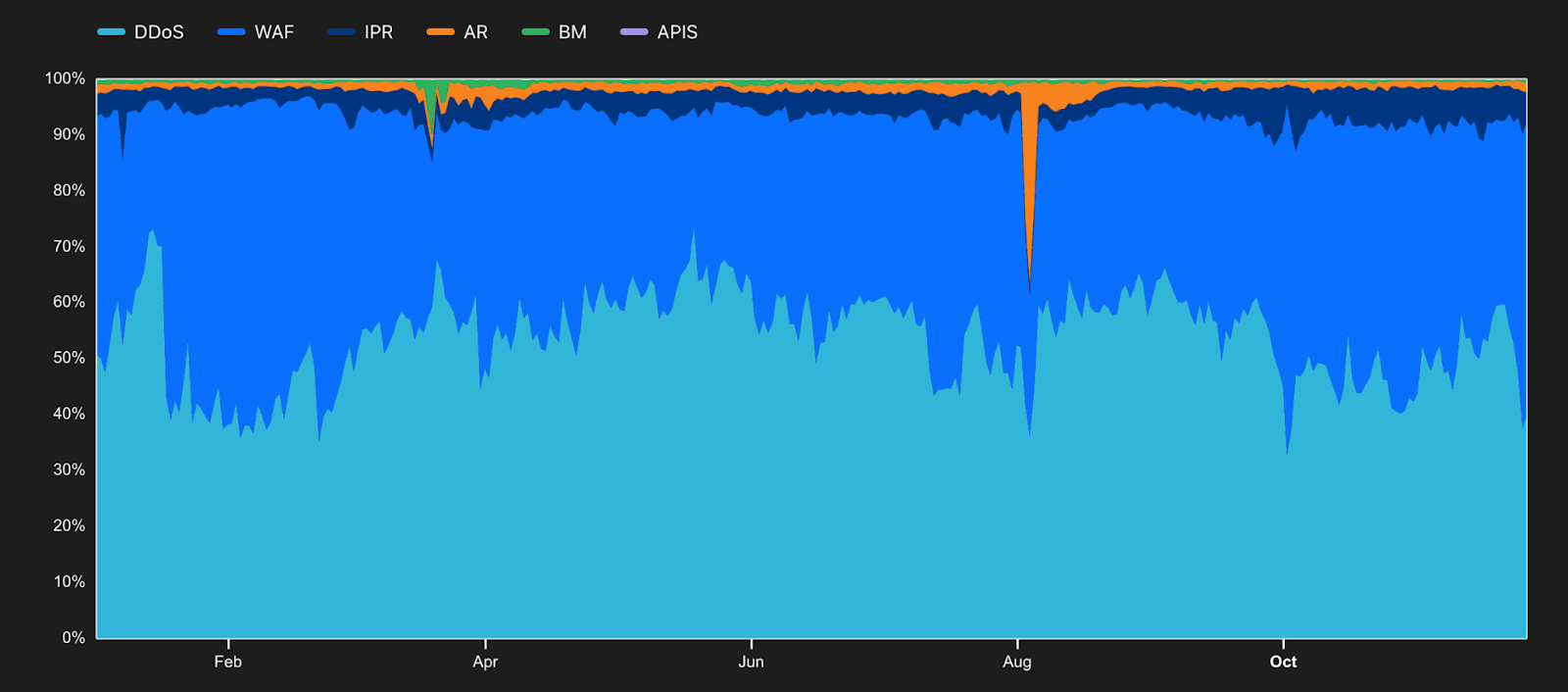

Selon la méthode adoptée par un attaquant, et le type de contenu ciblé, il peut être préférable de procéder à l'atténuation d'une attaque en utilisant une technique plutôt qu'une autre. C'est ce que chez Cloudflare nous appelons les « sources d'atténuation », elles sont associées à des outils et techniques populaires telles que le pare-feu applicatif web (WAF) et l'atténuation des attaques DDoS (DDoS), mais également d'autres moins connues telles que IP Reputation (IPR), Access Rules (AR), Gestion des bots (BM) et API Shield (APIS). L'examen de la répartition des sources d'atténuation appliquées par emplacement peut nous aider à mieux comprendre les types d'attaques provenant de ces emplacements. Pour calculer le pourcentage de trafic atténué associé à chaque source d'atténuation par emplacement, nous avons divisé le nombre total de requêtes atténuées en une journée pour chaque source par le nombre total de requêtes atténuées constatées ce jour-là. Le trafic bot est compris dans ces calculs étant donné que de nombreuses attaques proviennent de bots. Une requête unique peut être atténuée par plusieurs techniques, et nous prenons en compte ici la dernière technique ayant atténué la requête.

Nombreux sont les emplacements où IP Reputation, Gestion des bots et Access Rules n'ont représenté qu'une faible quantité du trafic atténué au cours de l'année, les volumes variant selon les pays. Cependant pour d'autres emplacements, IP Reputation et Access Rules ont permis d'atténuer des volumes plus importants de trafic, ce qui pourrait indiquer tout simplement qu'un volume plus important de trafic y était bloqué. Dans un certain nombre de pays, le volume de trafic ayant fait l'objet d'une atténuation des attaques DDoS a augmenté de manière rapide et significative au mois de janvier, jusqu'à atteindre 80 à 90 % avant de dégringoler à 10 à 20 %. Dans le même ordre d'idées, les pourcentages d'atténuation des attaques DDoS et de WAF ont souvent connu des pics, avec seulement quelques périodes durables de pourcentages relativement constants.

Dans l'ensemble, l'atténuation des attaques DDoS et le WAF ont été les deux techniques les plus fréquemment utilisées pour réagir à ces attaques. C'est à la mi-janvier que la part de la première technique au niveau mondial a été la plus élevée, atteignant presque 80 %, tandis que la dernière a affiché un pic d'utilisation en février, représentant alors presque 60 % du trafic atténué. Access Rules fait une percée dans les pourcentages d'utilisation en août, que l'on peut associer à des pics constatés aux États-Unis, aux Émirats arabes unis et en Malaisie.

Certes Access Rules a représenté jusqu'à 20 % du trafic atténué en provenance des États-Unis en août, toutefois son utilisation a été beaucoup plus faible le reste de l'année. L'atténuation des attaques DDoS a été la principale technique utilisée pour atténuer le trafic en provenance des États-Unis, responsable de plus de 80 % du trafic pour le premier trimestre, malgré un déclin en août. Utilisé comme technique complémentaire, le WAF n'est à l'origine que de 20 % du trafic atténué en début d'année, mais le volume a régulièrement augmenté, jusqu'à tripler en août. Il est intéressant de noter que la hausse de l'utilisation d'Access Rules a suivi une croissance rapide, puis un déclin tout aussi rapide du WAF, ce qui peut suggérer que des règles plus ciblées ont été mises en œuvre pour enrichir les règles gérées appliquées par le pare-feu applicatif web contre les attaques provenant des États-Unis.

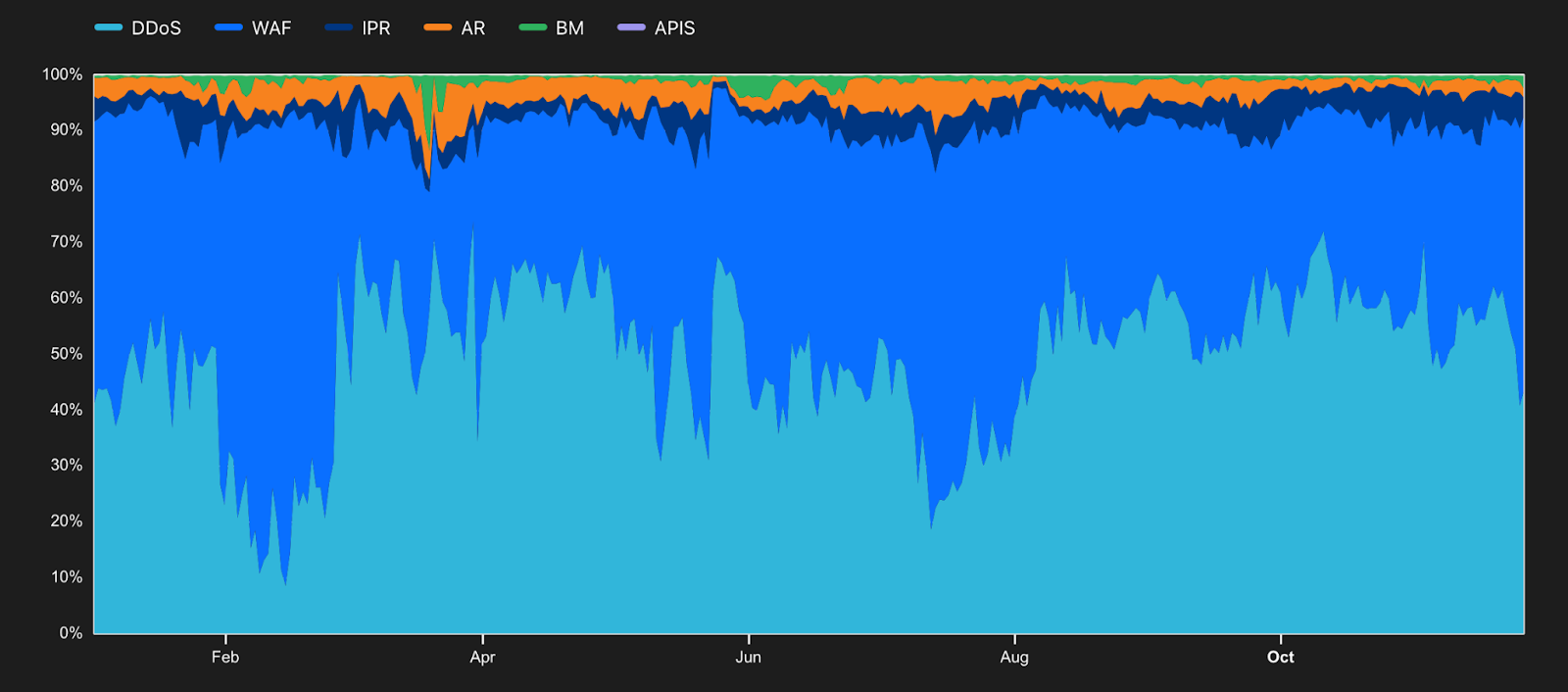

Access Rules et IP Reputation ont été appliqués plus fréquemment pour atténuer le trafic d'attaque en provenance d'Allemagne, la gestion des bots ayant également été la plus utilisée en février, mars et juin. Toutefois, exception faite des périodes de février et juin, c'est à l'atténuation des attaques DDoS que l'on doit la majeure partie du trafic atténué, dans des proportions se situant généralement entre 60 et 80 %. L'atténuation par le WAF a été clairement la plus importante en février, avec 70 à 80 % du trafic atténué et en juillet avec environ 60 %.

Concernant l'atténuation des attaques DDoS en provenance du Japon, il est intéressant de constater plusieurs pics notables dans l'utilisation de la gestion des bots. En mars, elle a été temporairement responsable de plus de 40 % du trafic atténué, avec un autre pic moitié moins important en juin. Access Rules a également affiché une présence constante dans le graphique, avec environ 5 % du trafic atténué jusqu'en août et un pourcentage légèrement moindre pour les mois suivants. En ce qui concerne le trafic d'attaque japonais, le WAF et l'atténuation des attaques DDoS se sont régulièrement échangé la position de principal source de trafic atténué, selon un schéma imprécis et sans suivre de cycle apparent. Les deux ont atteint 90 % de traffic atténué à un moment de l'année ; le WAF en février et l'atténuation des attaques DDoS en mars. Les périodes de domination de l'atténuation des attaques DDoS ont eu tendance à plus s'inscrire dans la durée, parfois plusieurs semaines, mais ont été ponctuées de brefs pics d'utilisation du WAF.

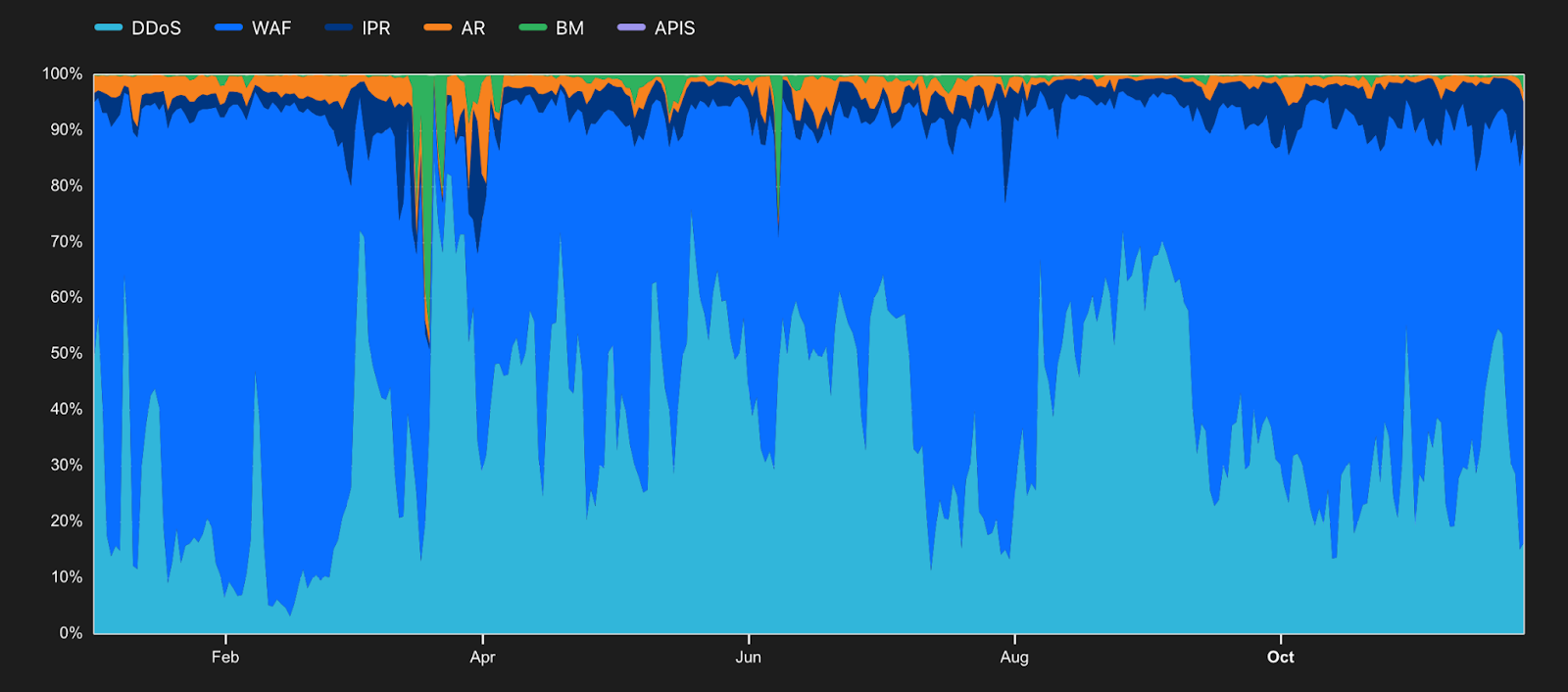

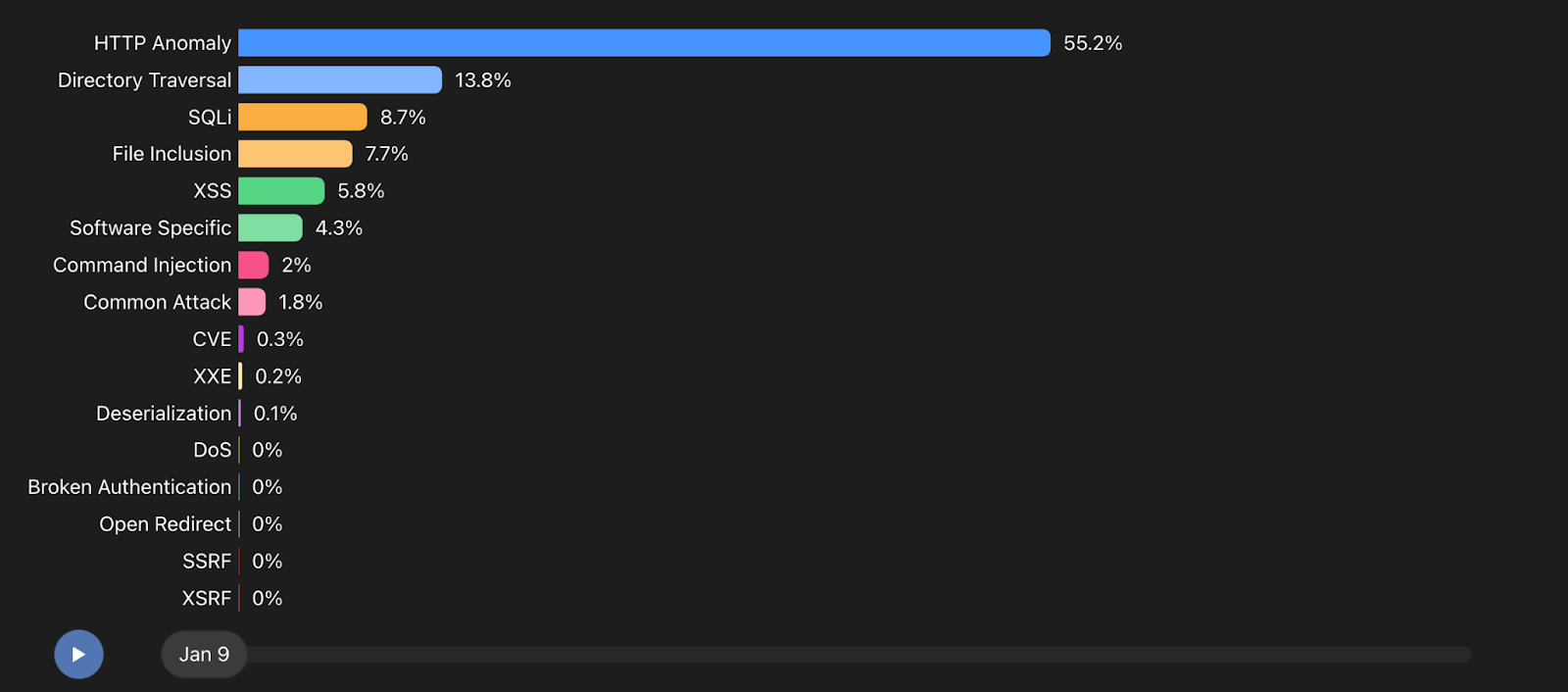

Règles WAF

Comme il a été mentionné précédemment, le WAF de Cloudflare est fréquemment utilisé pour atténuer les attaques sur la couche applicative. Des centaines de règles gérées individuellement peuvent être appliquées par le WAF en fonction des caractéristiques de la requête atténuée, mais ces règles se rejoignent sous une douzaine de types différents. En examinant la répartition des règles WAF par emplacement, il est possible de mieux comprendre les techniques utilisées par les attaques provenant de cet emplacement. (Par exemple, les attaquants essaient-ils d'injecter du code SQL dans un champ de formulaire, ou d'exploiter une vulnérabilité CVE publiée) ? Pour calculer la répartition du trafic atténué par le WAF à travers l'ensemble des types de règles pour chaque emplacement, nous avons divisé le nombre de requêtes atténuées par un type particulier de règle WAF observées au cours d'une semaine par le nombre total de requêtes atténuées par le WAF observées au cours de cette même semaine. Une requête unique peut être atténuée par plusieurs règles et nous prenons en compte ici la dernière règle d'une séquence qui a permis d'atténuer la requête. Le graphique illustre l'évolution au cours de l'année de la répartition des requêtes atténuées entre les types de règles sélectionnés. Le trafic bot est pris en compte dans ces calculs.

Au niveau mondial, au cours des quelques premiers mois de l'année, environ la moitié des requêtes HTTP bloquées par nos règles WAF gérées contenaient des anomalies HTTP telles que des noms de méthodes erronés, des caractères d'octets nuls dans les en-têtes, des ports non standard ou une longueur de contenu de zéro avec une requête POST. Pendant cette période, les règles concernant les attaques par traversée de répertoire (Directory Traversal) et par injection SQL (SQLi) ont également toutes les deux représenté un peu plus de 10 % des requêtes atténuées. Les attaquants ont commencé à varier davantage leur approche en mai, les règles concernant les attaques de type Script de site à site (XSS) et Inclusion de fichier (File Inclusion) ont augmenté jusqu'à représenter 10 % des atténuations, tandis que les anomalies HTTP sont descendues à moins de 30 %. Le recours à des règles spécifiques en fonction du logiciel (Software Specific) est passé au-dessus de 10 % en juillet, tandis que les attaquants semblaient redoubler d'efforts pour exploiter des vulnérabilités propres aux fournisseurs. Les règles concernant les défaillances d'authentification (Broken Authentication) et injections de commande (Command Injection) ont connu également une activité croissante au cours des quelques derniers mois, ce qui révèle une intensification des efforts des attaquants à la recherche de vulnérabilités dans les systèmes d'authentification ou de connexion pour pour pouvoir exécuter des commandes sur des systèmes vulnérables afin de tenter d'y accéder.

Certes la règle HTTP Anomaly apparaît comme la règle la plus fréquemment appliquée lorsque les mesures d'atténuation sont regroupées au niveau mondial, toutefois, en un certain nombre d'emplacements elle n'a occupé la première place que brièvement, voire pas du tout, comme c'est évoqué ci-dessous.

Les attaques en provenance d'Australie ont été atténuées par le WAF à l'aide d'un certain nombre d'ensembles de règles, ceux les plus appliqués changeant fréquemment au cours de la première période de l'année. Contrastant avec le scénario global, HTTP Anomaly a été l'ensemble de règles le plus utilisé pendant une semaine seulement, lorsqu'il a représenté un peu plus de 30 % des atténuations. Par ailleurs, les attaques ont le plus fréquemment été atténuées par les règles Software Specific, Directory Traversal, File Inclusion et SQLi, représentant généralement 25 à 35 % des atténuations. Cette tendance s'est toutefois inversée à partir de juillet, lorsque les attaques de type Directory Traversal sont devenues les plus courantes, et ce jusqu'à la fin de l'année. Après avoir atteint un pic en juin, les attaques SQLi sont devenues nettement moins courantes, avant de chuter rapidement pour rester en dessous de 10 % des atténuations.

Les atténuations par le WAF des attaques provenant du Canada ont également affiché une évolution différente du scénario observé à l'échelle mondiale. Si l'ensemble de règles HTTP Anomaly a commencé l'année en représentant environ les deux tiers des requêtes atténuées, il n'en représentait plus que la moitié à la fin du mois de janvier, et a connu une grande volatilité pendant le reste de l'année. Les atténuations SQLi du trafic australien ont connu une tendance opposée, commençant l'année sous les 10 % des atténuations avant d'augmenter rapidement, jusqu'à représenter au moins 60 % du trafic atténué à plusieurs reprises au cours de l'année. Il est intéressant de relever que les attaques SQLi en provenance du Canada ont eu tendance à se produire par vagues de plusieurs semaines, ce qui en faisait l'ensemble de règles le plus appliqué pendant ces vagues, avant qu'il ne cède du terrain pendant une brève période.

Concernant les attaques en provenance de Suisse, l'ensemble de règles HTTP Anomaly n'a jamais été le plus fréquemment invoqué, même s'il est resté parmi les cinq premiers tout au long de l'année. Ce sont plutôt les règles Directory Traversal et XSS qui ont été les plus fréquemment utilisées, représentant jusqu'à 40 % des atténuations. La règle Directory Traversal a occupé la première place de manière constante, à l'exception du mois d'août durant lequel les attaques XSS ont été les plus fréquentes. Les attaques SQLi ont connu des pics en avril, juillet/août, puis à nouveau fin novembre. L'ensemble de règles Software Specific a également affiché une forte croissance en septembre, atteignant jusqu'à 20 % des requêtes atténuées.

Catégories de cibles

Nous avons expliqué précédemment dans quelle mesure la répartition du trafic selon un ensemble de catégories offrait un aperçu des types de contenus qui suscitent le plus d'intérêt chez les utilisateurs. En effectuant une analyse semblable sous l'angle de l'atténuation, nous pouvons obtenir des informations sur les types de sites Web et d'applications qui sont le plus souvent ciblés par les attaquants. Pour calculer la répartition du trafic atténué dans l'ensemble des catégories pour chaque emplacement, nous avons divisé le nombre de requêtes atténuées pour les domaines associés à une catégorie donnée observées au cours d'une semaine par le nombre total de requêtes associées à cette catégorie au cours de cette même semaine. Le graphique illustre l'évolution de la répartition des requêtes mitigées parmi chaque catégorie au cours d'une année. (raison pour laquelle la somme des pourcentages n'est pas égale à 100 %). Le trafic bot est compris dans ces calculs. Le pourcentage de trafic atténué et considéré comme une attaque varie largement selon les secteurs et les origines géographiques. Dans certains endroits, un pourcentage nominal de trafic dans toutes les catégories a été atténué, tandis que dans d'autres, des pics de trafic atténué ont été observés dans plusieurs catégories à plusieurs moments de l'année 2022.

Si l'on regroupe les données au niveau mondial, on constate des variations importantes au cours de l'année dans les catégories de secteurs qui ont fait l'objet de plus d'attaques par rapport à leur trafic global. En janvier et février, les sites de la catégorie Technology (technologie) ont enregistré le plus grand pourcentage de requêtes atténuées, entre 20 et 30 %. Par la suite, diverses catégories se sont relayées à la première place, mais aucune ne l'a conservée pendant plus de quelques semaines. Le plus gros pic d'attaques concernait les sites de la catégorie Travel (voyages) à la mi-avril, période au cours de laquelle plus de la moitié du trafic de cette catégorie a dû être atténué. Pile au moment du début de la Coupe du monde 2022, la dernière semaine de novembre, les sites de la catégorie Gambling et Entertainment (jeux d'argent et loisirs) ont affiché les pourcentages les plus élevés de trafic atténué.

En ce qui concerne les attaques provenant du Royaume-Uni, les sites de la catégorie Technology ont constamment affiché environ 20 % de trafic atténué tout au long de l'année. Pendant les périodes où cette catégorie n'était pas la plus atténuée, une demi-douzaine d'autres catégories étaient en haut de liste. Les sites de la catégorie Travel ont connu deux importantes vagues d'attaques, ce qui a valu une atténuation de près de 60 % du trafic en avril, et près de 50 % en octobre. D'autres catégories, dont Government & Politics (gouvernement et politique), Real Estate (immobilier), Religion (religion) et Education (éducation), ont enregistré les plus grandes parts de trafic atténué à différents moments de l'année. Les attaques en provenance du Royaume-Uni contre les sites Entertainment ont fait un bond significatif fin novembre, avec 40 % du trafic atténué à la fin du mois.

À l'instar des tendances observées au niveau mondial, les sites de la catégorie Technology ont représenté en janvier et février le pourcentage le plus élevé d'attaques atténuées en provenance des États-Unis à savoir 30 à 40 %. Après cela, les attaquants ont changé de cible et se sont intéressés à d'autres catégories d'industrie. À la mi-avril, plus de 60 % des requêtes des sites de la catégorie Travel ont fait l'objet d'une atténuation après des attaques. En revanche, à partir du mois de mai, ce sont les sites Gambling qui étaient en haut du classement des pourcentages de trafic atténué, la plupart du temps entre 20 et 40 %, avec un pic à 70 % fin octobre début novembre.

Le trafic en provenance du Japon a connu quant à lui des pourcentages beaucoup plus faibles d'atténuation d'attaques tout au long de l'année 2022, et ce dans toutes les catégories examinées. Dans la plupart des catégories, le pourcentage d'atténuation était inférieur à 10 %, même si quelques brefs pics ont observés à certains moments. À la fin du mois de mars, le trafic vers les sites de la catégorie Government & Politics a brièvement affiché 80 % d'atténuation, tandis que les sites Travel ont enregistré un pic de près de 70 % de requêtes d'attaques atténuées, un scénario semblable à celui observé dans d'autres régions. Fin juin, les sites de la catégorie Religion ont connu une proportion d'atténuation du trafic de plus de 60 % et quelques mois plus tard, les sites Gambling ont affiché une augmentation rapide du trafic atténué, atteignant un peu plus de 40 %. Ces attaques visant les sites Gambling ont ensuite diminué pendant quelques mois avant de repartir vigoureusement à la hausse en octobre.

Sources des e-mails d'hameçonnage

Le but ultime des e-mails d'hameçonnage est de tromper les utilisateurs afin qu'ils fournissent aux attaquants leurs identifiants de connexion à des applications ou à sites Web importants. Pour le consommateur, il peut s'agir d'un site de commerce électronique ou une application bancaire, tandis que pour les entreprises, cela peut concerner des référentiels de codes ou des systèmes d'informations sur les employés. Pour les clients protégés par la solution de sécurité des e-mails Cloudflare Area 1, nous pouvons identifier l'emplacement d'origine des e-mails d'hameçonnage. La géolocalisation de l'adresse IP permet d'identifier l'emplacement d'origine, et le nombre total d'e-mails concerne uniquement les e-mails traités par Area 1. Pour le graphique du top 10, nous avons comptabilisé le nombre d'e-mails d'hameçonnage observés sur la base d'une semaine par emplacement, puis nous avons classé les emplacements par volume d'e-mails d'hameçonnage. Le graphique illustre le classement par semaine, et l'évolution de ce classement au cours de l'année.

La liste des top 10 nous indique que les États-Unis ont été la principale source d'e-mails d'hameçonnage observée par Area 1 au cours de l'année 2022. Ils sont restés en haut du classement pendant presque toute l'année, ne cédant la première place qu'une seule fois à l'Allemagne en novembre. Le reste du top 10 a connu une grande volatilité dans le temps, 23 emplacements étant apparus dans le classement pendant au moins un mois au cours de l'année. Ces emplacements étaient bien répartis géographiquement entre les Amériques, l'Europe et l'Asie, ce qui montre bien que les menaces ne viennent pas d'une région plus que d'une autre. Une méfiance excessive ou le rejet systématique des e-mails provenant de ces emplacements n'est évidemment pas une réaction envisageable dans la pratique, mais il convient de faire preuve d'une plus grande vigilance pour contribuer à la sécurité de votre organisation et d'Internet.

Conclusion

Il est tout sauf facile de tenter de résumer de manière concise nos observations concernant le « Bilan de l'année », d'autant plus que dans cet article de blog nous n'avons examiné les tendances que pour une petite partie des presque 200 emplacements concernés par les visualisations du site Web. Cela étant dit, nous laissons à votre appréciation les réflexions suivantes :

- Le trafic d'attaques vient de tous les horizons, avec des cibles en constante évolution et il fait appel à des techniques très variées. Choisissez un fournisseur de solutions de sécurité qui propose un portefeuille complet de services destinés à vous aider à garantir la sécurité de vos sites, applications et infrastructures.

- Les fournisseurs d'accès Internet du monde entier doivent améliorer la prise en charge d'IPv6, il ne s'agit plus d'une « nouvelle » technologie, et l'espace disponible pour les adresses IPv4 va devenir à la fois de plus en plus rare et de plus en plus cher. La prise en charge d'IPv6 doit devenir la norme par défaut à l'avenir.

- Les interruptions d'Internet sont de plus en plus utilisées par des gouvernements souhaitant limiter les communications au sein d'un pays, et entre le pays et le reste du monde. Comme il est précisé dans un rapport des Nations unies de mai 2022, « les coupures générales en particulier engendrent par leur nature même des conséquences inacceptables pour les droits humains et ne devraient jamais être imposées. »

Comme nous l'avons écrit en introduction, nous vous invitons à consulter le site Web complet du bilan de l'année 2022 de Cloudflare Radar et à étudier les tendances qui se dégagent pour les emplacements et les secteurs qui vous concernent, en réfléchissant à l'incidence que cela peut avoir sur votre organisation afin que vous soyez correctement préparé pour 2023.

Si vous avez des questions, vous pouvez contacter l'équipe Cloudflare Radar à l'adresse [email protected] ou sur Twitter à @CloudflareRadar.

Remerciements

Il a véritablement fallu tout un village pour produire ce Bilan de l'année 2022 de Cloudflare 2022, nous manquerions à nos obligations si nous ne reconnaissions pas les contributions de nos collègues qui ont été déterminants dans la concrétisation de ce projet. Merci à : Sabina Zejnilovic, Carlos Azevedo, Jorge Pacheco (Data Science) ; Ricardo Baeta, Syeef Karim (Design) ; Nuno Pereira, Tiago Dias, Junior Dias de Oliveira (Développement front-end) ; João Tomé (Services Internet les plus populaires) ; et Davide Marques, Paula Tavares, Celso Martinho (Gestion de projet/Ingénierie).