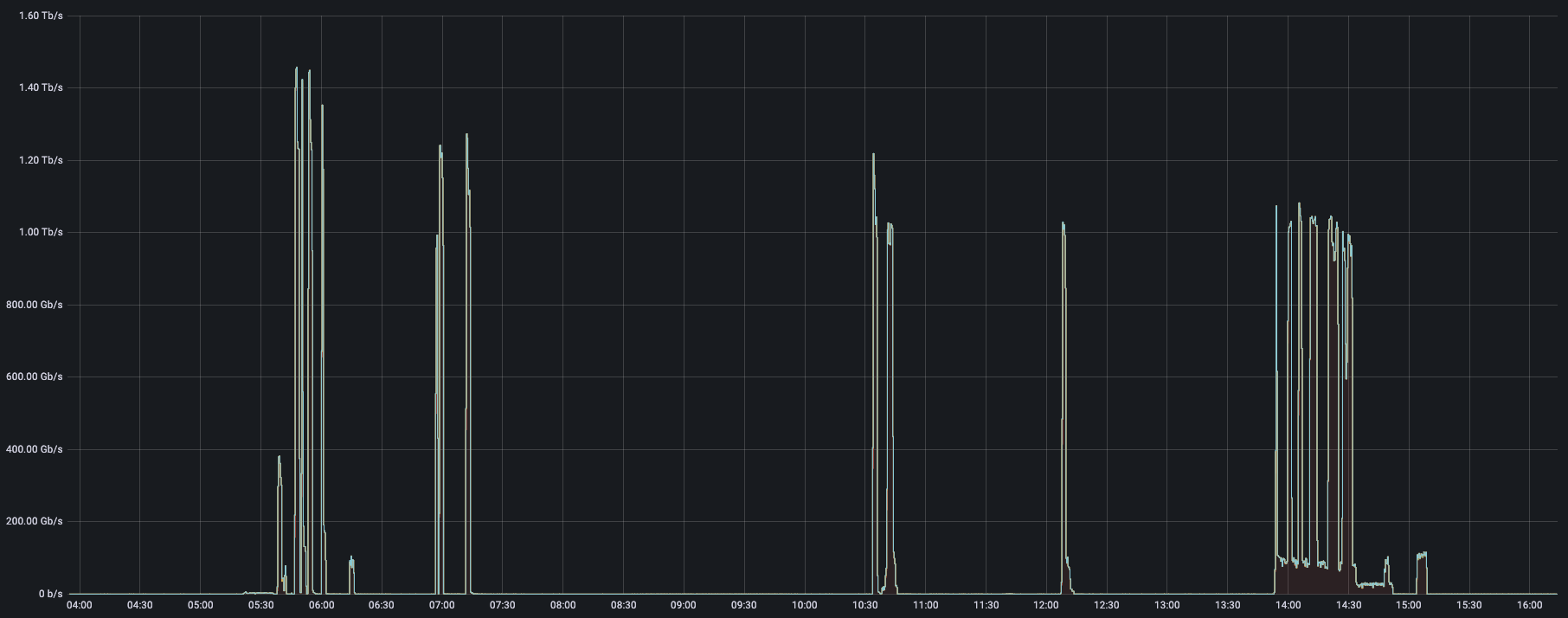

今週初め、CloudflareはDDoS攻撃を自動的に検知し、軽減しました。ピーク時の攻撃は2 Tbpsに迫り、これまでで最大規模のものとなりました。この攻撃は、DNS増幅攻撃とUDPフラッドを組み合わせたマルチベクトル攻撃でした。攻撃全体はわずか1分間で終了しました。この攻撃は、IoTデバイスとパッチが適用されていないGitLabインスタンス上でオリジナルのMiraiコードの亜種を実行する約15,000のボットから開始されました。

ネットワーク層DDoS攻撃は44%増

前四半期には複数のテラビット級のDDoS攻撃が確認されており、今回の攻撃もこの増加傾向を踏襲するものです。2021年第3四半期におけるDDoS攻撃の傾向で判明した別の重要な傾向は、実際のネットワーク層DDoS攻撃が前四半期比で44%増加したことです。第4四半期はまだ終わっていませんが、Cloudflareのお客様を標的としたテラビット級の攻撃が複数発生しています。

CloudflareはどのようにDDoS攻撃を阻止したか?

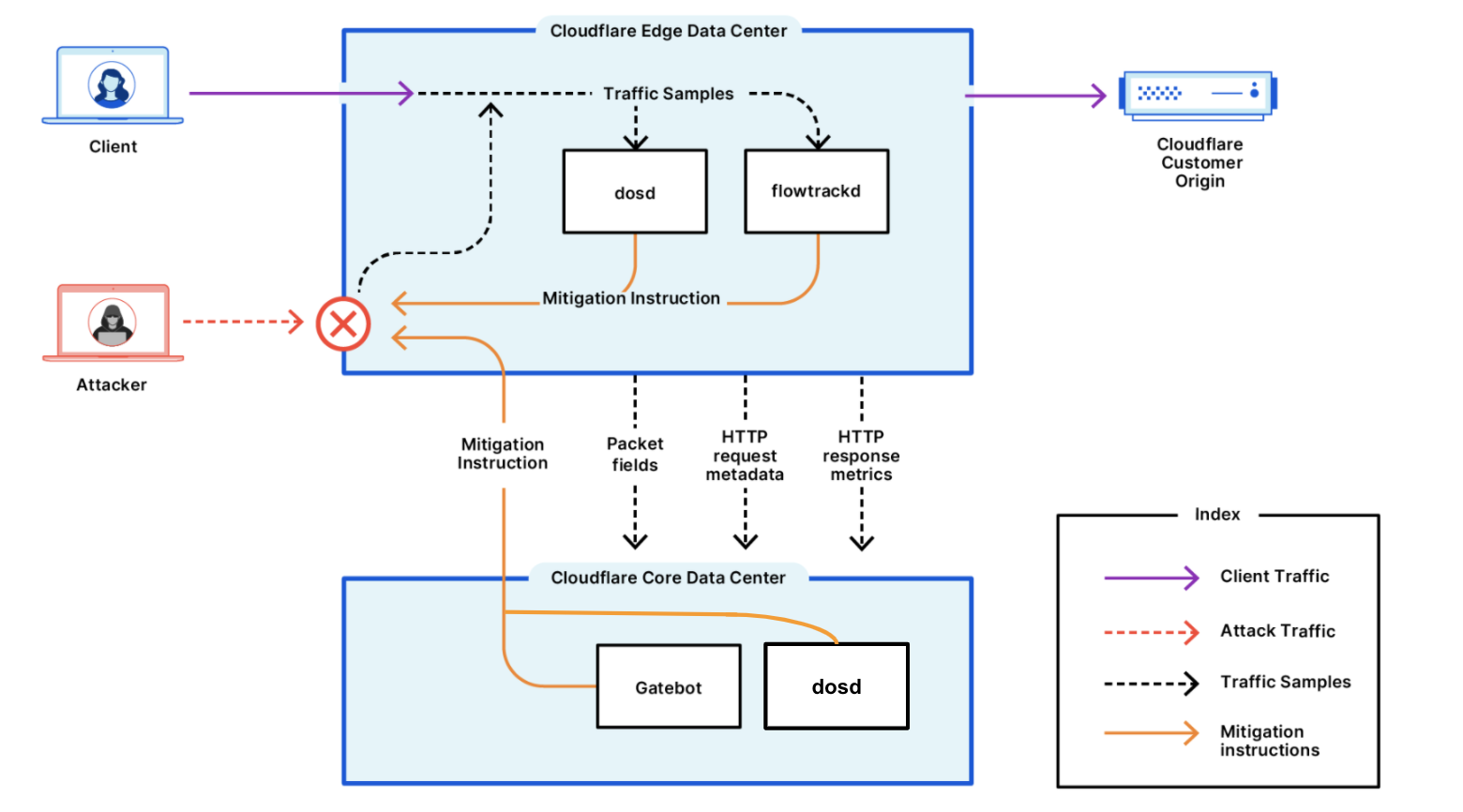

まず、当社のシステムはトラフィックサンプルを常に「パス外」で分析しているため、遅延の原因となったり、パフォーマンスへ影響したりすることなく、非同期にDDoS攻撃を検知することが可能です。攻撃トラフィックが検知されたとき(1秒未満)、システムは、攻撃パターンと正確に一致したトラフィックにリアルタイムのシグネチャを生成し、正規のトラフィックに影響を与えることなく攻撃を軽減しました。

フィンガープリントが生成されると、一時的な攻撃軽減ルールとしてCloudflareエッジの最適な場所に伝達され、コスト効率良く軽減します。このケースでは、ほとんどのL3/4 DDoS攻撃と同様に、ルールはLinuxカーネルのeXpress Data Path (XDP) にインラインでプッシュされ、攻撃パケットを速攻でドロップします。

CloudflareのDDoS攻撃対策システムについての詳細をご覧ください。

より良いインターネットの構築を支援

Cloudflareのミッションは、誰にとっても安全で、高速かつ信頼性の高い、より良いインターネットの構築を支援することです。DDoSチームが掲げるDDoS攻撃の影響を過去のものにするというビジョンは、このミッションに基づいています。Merisボットネット (史上最大級のHTTP DDoS攻撃を仕掛けた)、最近のVoIPプロバイダーに対する攻撃、インターネットプロパティにDDoS攻撃を仕掛けた今回のMiraiの亜種のいずれに対しても、CloudflareのネットワークはDDoS攻撃を自動で検出し、軽減します。Cloudflareでは、すべての種類のインターネットプロパティ向けに、安全かつ信頼性が高く、高パフォーマンスでカスタマイズ可能なプラットフォームを提供しています。

CloudflareのDDoS攻撃対策に関する詳細につきましては、こちらにお問い合わせください。また、CloudflareのFreeプランをお試しになりたい場合は、 こちらのサイトからお申し込みいただけます。