2023年第2版となるDDoS脅威レポートをお読みいただきありがとうございます。分散サービス妨害攻撃、つまりDDoS攻撃はサイバー攻撃の一種であり、ウェブサイト(およびその他のインターネットプロパティ)を混乱させ、処理能力を超えるトラフィックで圧倒することにより、正規のユーザーが利用できないようにすることを狙ったものです。

当社ネットワークは世界100カ国300都市以上にまたがる世界最大級のもので、当社ではあらゆる種類と規模のDDoS攻撃を数多く認識しています。このネットワーク上で、ピーク時には毎秒6,300万を超えるHTTPリクエスト、1日当たり2兆を超えるDNSクエリに対応しています。この膨大な量のデータを取り扱うからこそ得られる視点で、当社は洞察に満ちたDDoSトレンドをコミュニティに提供できるのです。

いつもご愛読いただいている読者の皆様は、このレポートのレイアウトの変化に気づかれたかもしれません。以前までは、決まったパターンに従ってDDoS攻撃に関する洞察や傾向を共有してきました。しかし、DDoS攻撃がより強力かつ巧妙になりDDoS 脅威の状況が変化したため、調査結果の提示方法を変える時期が来たと考えるに至りました。そこで、まずは世界的な概要について簡単に説明した後、DDoS攻撃において世界で見られる大きな変化について掘り下げていくことにします。

備考:本レポートのインタラクティブ版は、Cloudflare Radarでもご覧いただけます。さらに、各国・各地域の攻撃活動をより深く掘り下げることができるインタラクティブ・コンポーネントも新たに追加しました。

DDoS概況:世界でのパターンの見定め

2023年第2四半期は、さまざまな場面において、練り上げられ、個別のケースに合わせた、そして持続的に展開されるDDoS攻撃作戦が特徴となりました:

- 親ロシアのハクティビストグループであるREvil、Killnet、Anonymous Sudanが共謀した、欧米関連ウェブサイトに対する複数の DDoS攻撃。

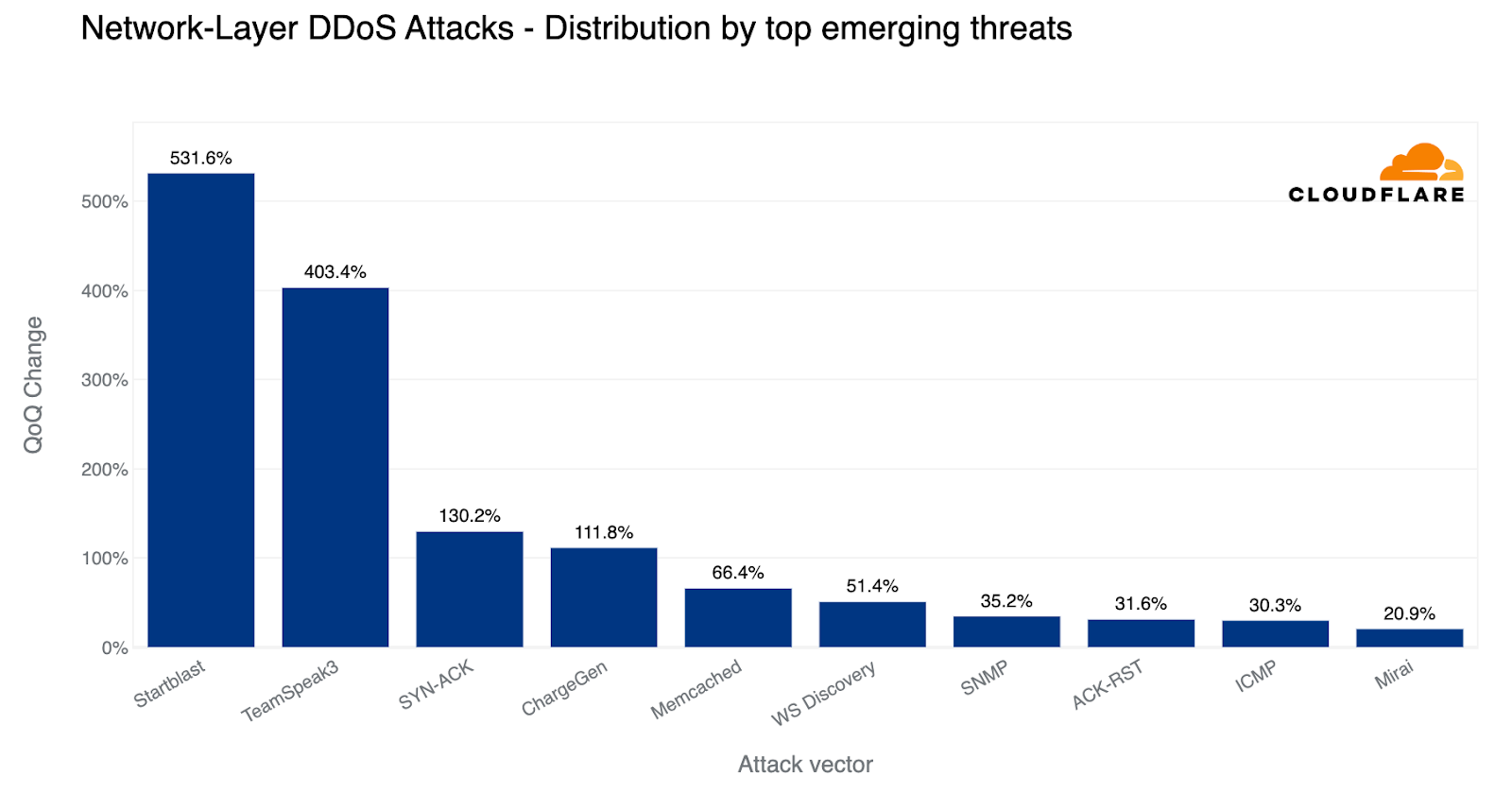

- Mitelの脆弱性(CVE-2022-26143)を悪用したDDoS攻撃が532%急増したのに加え、意図的に組み上げられた標的型DNS攻撃の増加。Cloudflareは昨年、このzero-day脆弱性の特定に貢献しています。

- 暗号通貨企業を標的とした攻撃が600%増加、HTTP DDoS 攻撃は15%増加。 このうち、この後詳述する、攻撃の巧妙さが驚くほどエスカレートしていることが観察されています。

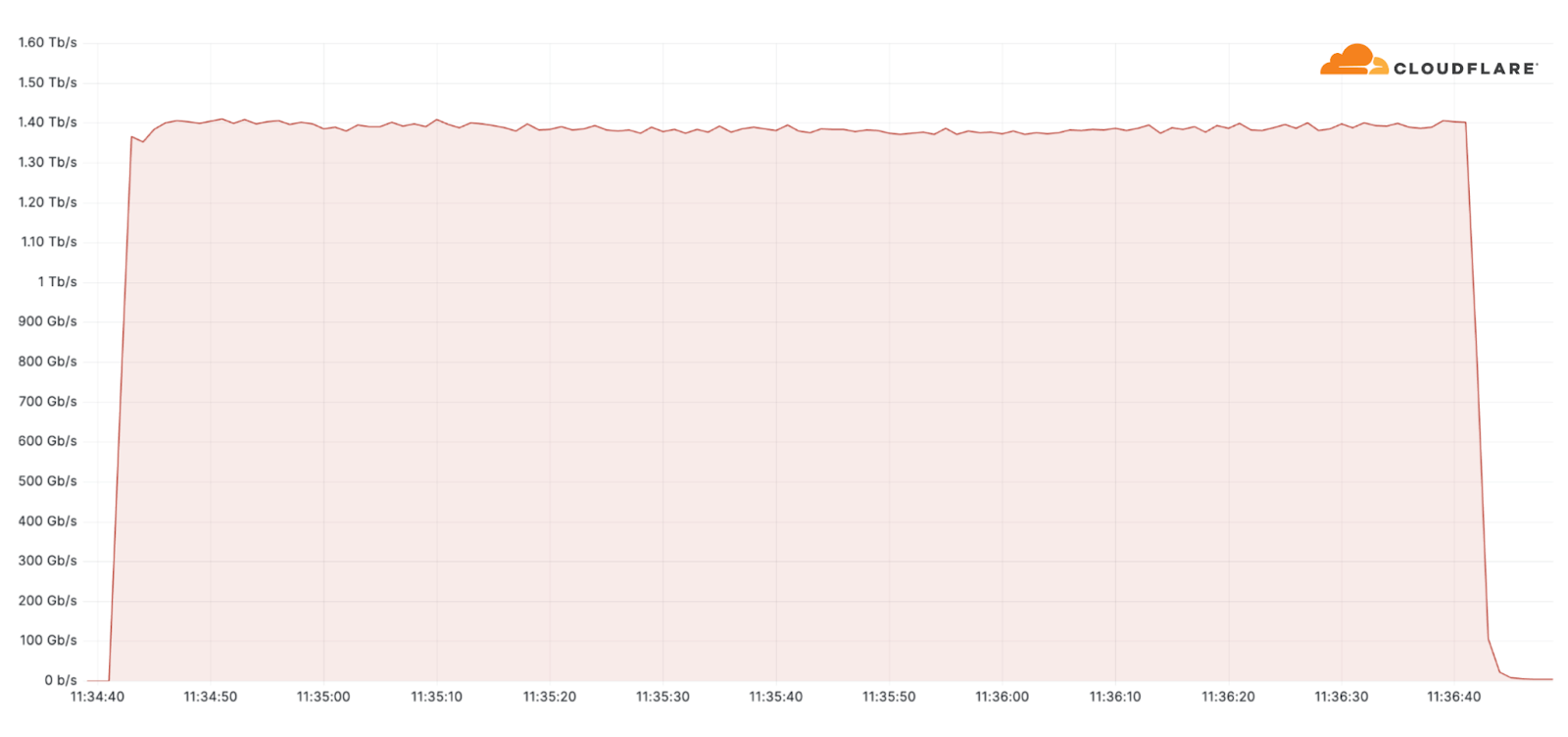

さらに、今四半期に見られた最大級の攻撃は、約11K IP アドレスから構成されるMirai型ボットネットからのACKフラッドDDoS攻撃でした。この攻撃は、米国のインターネット・サービス・プロバイダーを標的としたものでした。攻撃のピークは1.4テラビット/秒(Tbps)となり、Cloudflareのシステムによって自動的に検出され、軽減されました。

全体的な攻撃時間は概して増加を示したにもかかわらず、ほとんどの攻撃は短時間であり、今回の攻撃も同様でした。この攻撃は、わずか2分間のものでした。しかし、より広範には、3時間を超える攻撃は前四半期比で103%増加しています。

概要を押さえたところで、DDoSに見られるこれらの変化について、さらに深く掘り下げてみましょう。

「Darknet Parliament」と呼ばれるハクティビスト同盟、欧米の銀行とSWIFTネットワークを狙う

6月14日、親ロシアのハクティビスト集団であるKillnet、REvilとAnonymous Sudanは、欧米の銀行や米連邦準備制度理事会を含む欧米の金融システムに対する「大規模」なサイバー攻撃を実行するために手を組んだとことを発表しました。「Darknet Parliament」と名乗るこの集団の目的の筆頭は、SWIFT(世界銀行間金融通信協会)を麻痺させることだと宣言しています。SWIFTは金融機関がグローバルな金融取引を行うために利用する主サービスであり、DDoS攻撃が成功すれば悲惨な結果を招く可能性があります。

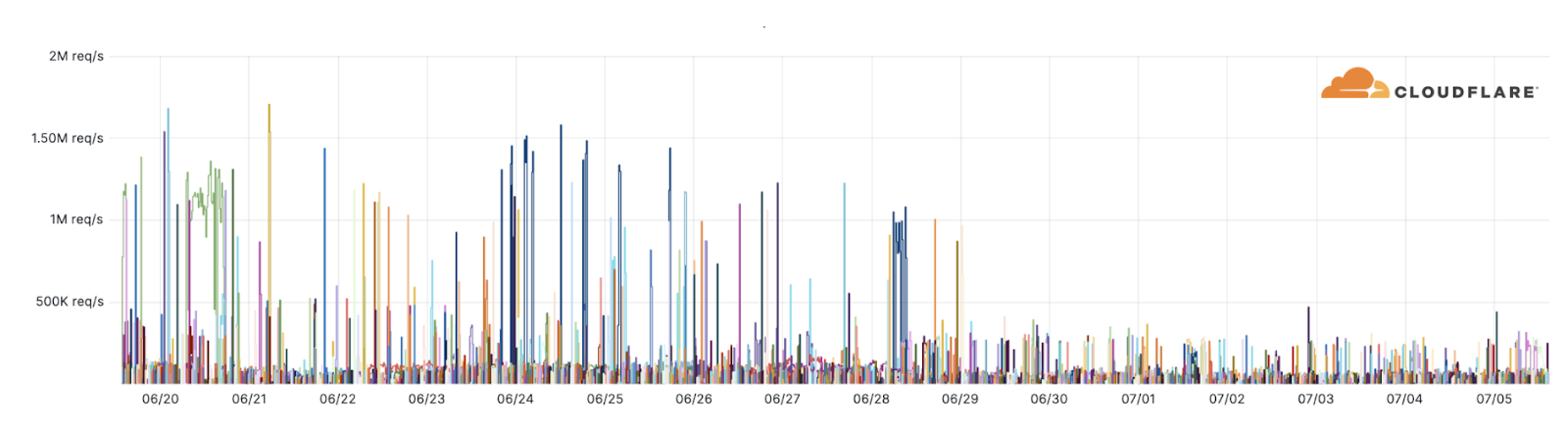

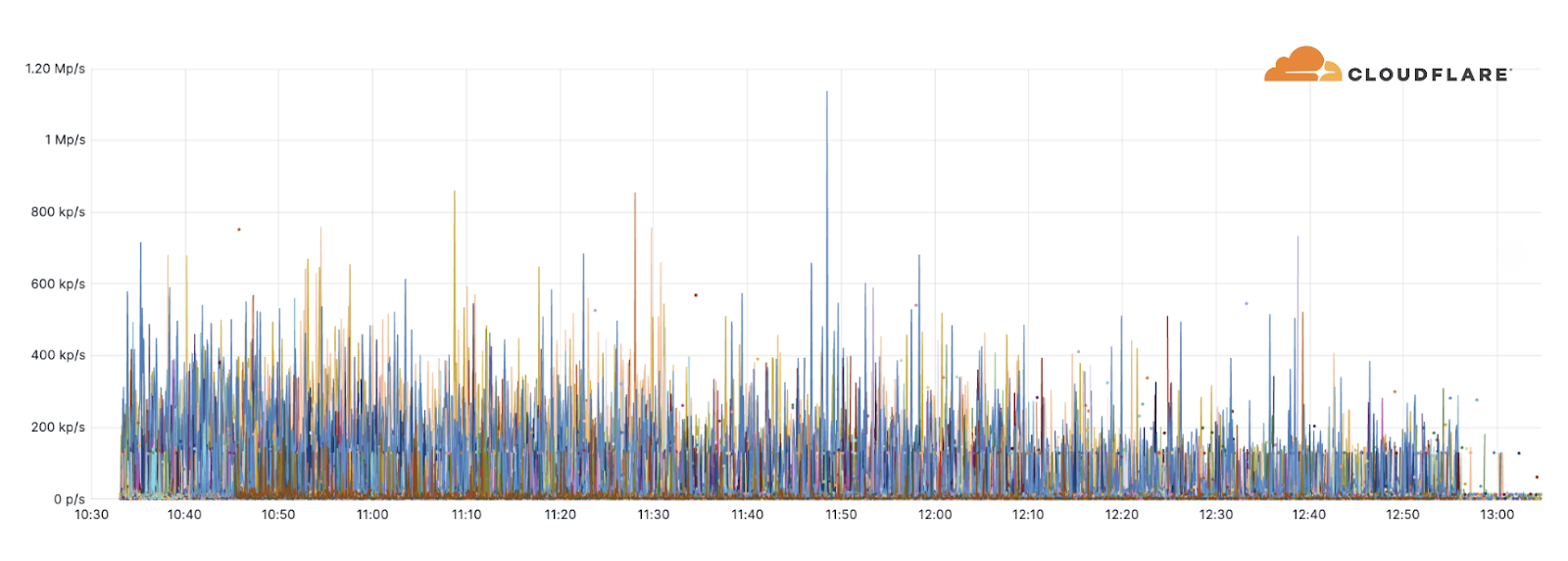

メディアによって報道されたマイクロソフトの障害のようなほんの一握りの公表された出来事以外、当社の顧客を標的とした新たなDDoS攻撃や混乱は観察されていません。当社のシステムは、このキャンペーンに関連する攻撃を自動的に検出し、軽減しています。過去数週間にわたり、Cloudflareが保護するウェブサイトに対し、Darknet Parliamentによって1万件ものDDoS攻撃が行われています(以下のグラフを参照)。

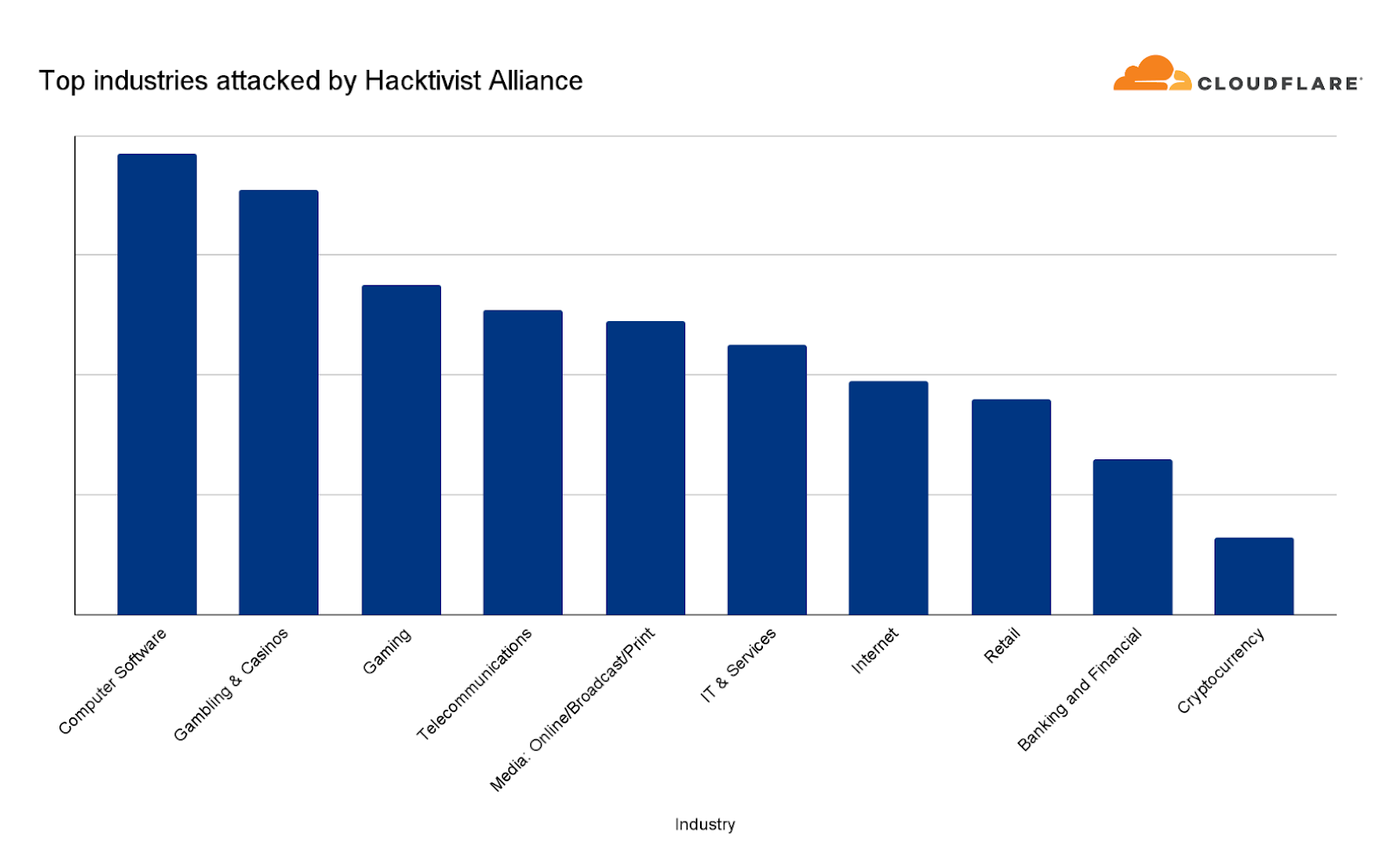

このキャンペーンにおける当社の顧客に対する攻撃の観察では、ハクティビストたちの声明にもかかわらず、銀行および金融サービスウェブサイトは9番目に攻撃された業種に過ぎませんでした。

最も攻撃を受けた産業は、コンピュータ・ソフトウェア、ギャンブルおよびカジノ、ゲーミングでした。テレコミュニケーションとメディアはそれぞれ4位と5位でした。全体として、このキャンペーンで観察された最大の攻撃は、ピークで毎秒170万リクエスト(rps)で、平均は65,000rpsでした。

参考までに、当社は今年初め、史上最大の7,100万rpsを記録した最大級の攻撃を軽減しました。これらの攻撃はCloudflareにとってのスケールとしては非常に小さいものであるものの、平均的なウェブサイトにとっては必ずしもそうとは限りません。したがって、保護されていない、あるいは設定が最適化されていないウェブサイトにおける被害の可能性を過小評価すべきではありません。

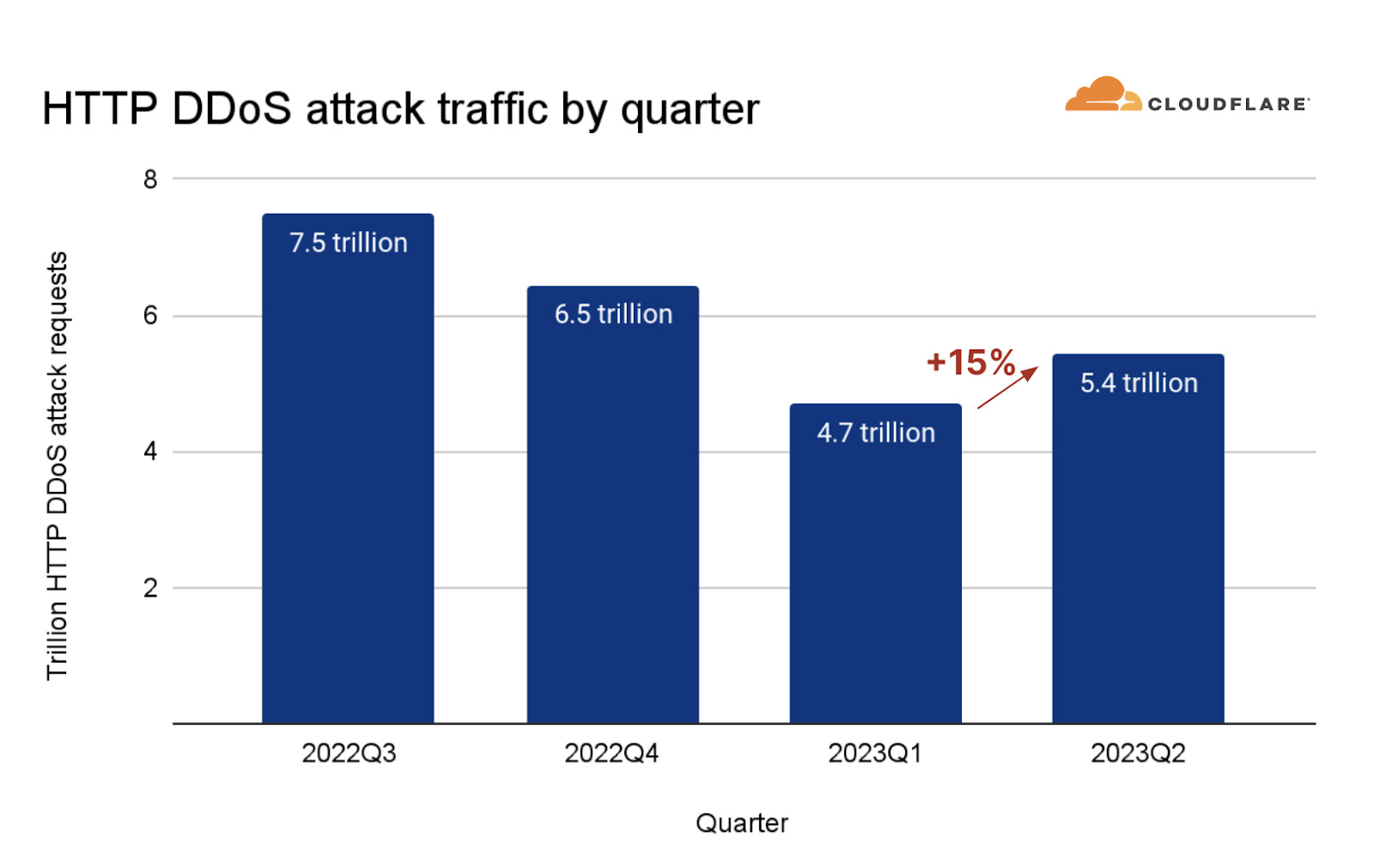

洗練されたHTTP DDoS攻撃

HTTP DDoS攻撃とは、ハイパーテキスト転送プロトコル(HTTP)上でのDDoS攻撃です。WebサイトやAPIゲートウェイなどのHTTPインターネットプロパティが標的となります。過去四半期において、HTTP DDoS攻撃は前年同期比で35%減少したにもかかわらず、前四半期比(QoQ)では15%増加しています。

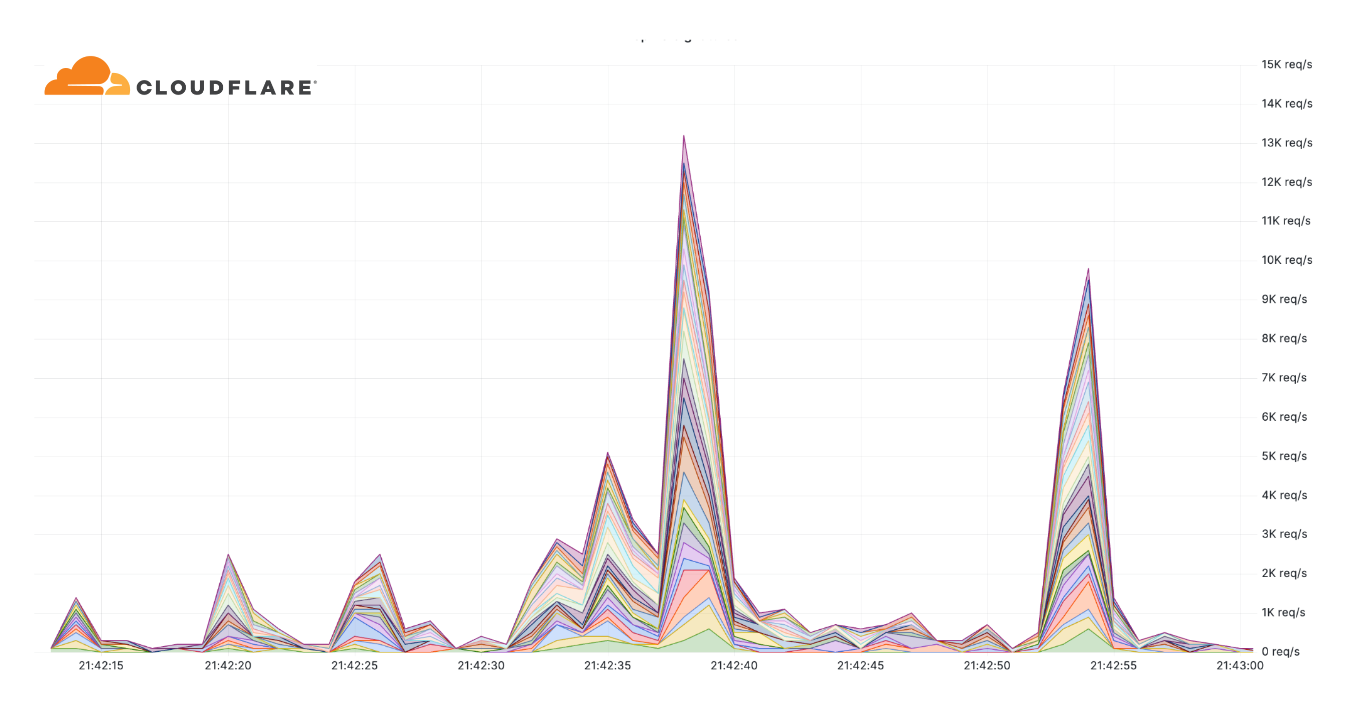

さらに、ここ数ヶ月の間に、高度にランダム化されかつ巧妙なHTTP DDoS攻撃が憂慮すべき勢いで増加していることが確認されています。このような攻撃を行う脅威アクターは、ブラウザの挙動を巧みに正確に模倣し、場合によってはユーザーエージェントおよびJA3フィンガープリントなどの様々なプロパティに高度なランダム性を導入することで、軽減システムを上回ろうと意図的に攻撃を仕掛けているように見えます。こうした攻撃の例を、以下に示します。異なる色は、別々のランダム化機能を表しています。

さらに、これらの攻撃の多くでは、脅威アクターが1秒あたりの攻撃レートを比較的低く保ち、検出を回避し、正当なトラフィックの中に隠れようとしているようです。

このレベルの巧妙さは、以前は国家レベルや国家に支援された脅威アクターに見られたものでしたが、今ではサイバー犯罪者が自由に使えるようになったようです。その攻撃はすでに、大手VoIPプロバイダー、大手半導体企業、大手決済・クレジットカードプロバイダーなど、著名な企業を標的としています。

ウェブサイトを乞うみょなHTTP DDoS攻撃から保護するには、脅威インテリジェンス、トラフィックのプロファイリング、機械学習/統計分析を活用しトラフィックとユーザートラフィックを区別できる、自動化されスピードの速いインテリジェントな保護策が必要になります。さらに、攻撃トラフィックがオリジンに影響を与えるリスクを低減するため、必要に応じキャッシングを増やすことさえも必要になります。DDoS攻撃対策のベストプラクティスの詳細はこちらこちらをご覧ください。

DNSロンダリングDDoS攻撃

ドメインネームシステム、つまりDNSは、インターネットの電話帳の役割を果たしています。DNSは、人間にとって使いやすいWebサイトのアドレス(例えば www.cloudflare.com)を機械に優しいIPアドレス(例えば104.16.124.96)に変換します。DNSサーバーを妨害することで、攻撃者はパソコンがWebサイトに接続する能力を阻害し、ユーザーがウェブサイトを利用できなくなります。

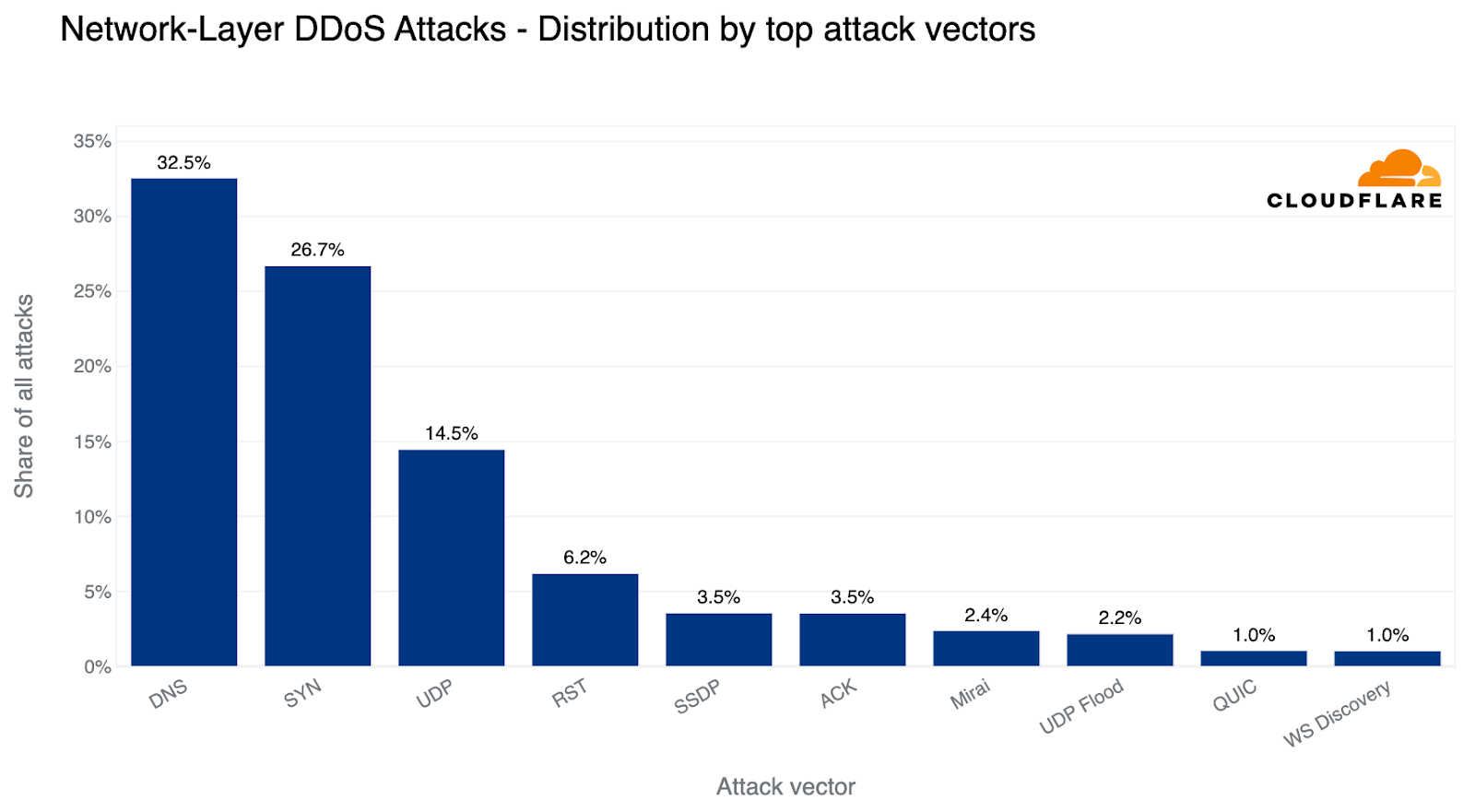

この四半期に最も多かった攻撃ベクトルは、DNSベースのDDoS攻撃であり、DDoS攻撃の32%がDNSプロトコル経由のものでした。その中でも特に増加しているのがDNSロンダリング攻撃であり、独自の権威DNSサーバーを運営する組織に深刻な問題をもたらす可能性があります。

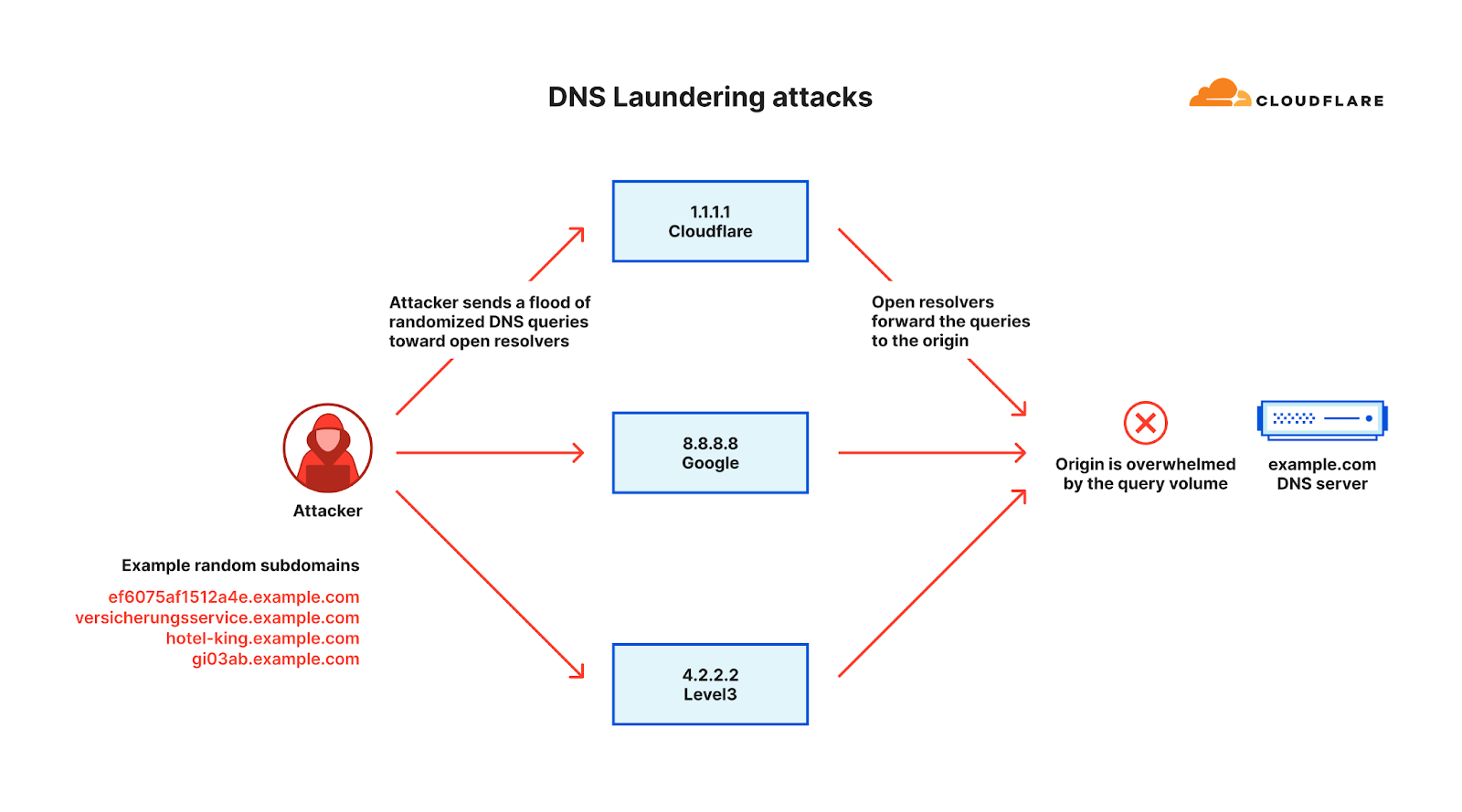

DNS「ロンダリング」攻撃という語にある「ロンダリング」という語は、「ダーティマネー」と呼ばれる違法に得た収益を合法に見せかける、悪意のあるプロセスであるマネーロンダリングと類義です。同様に、DDoSの世界でのDNSロンダリング攻撃とは、信頼できる再帰的DNSリゾルバーを経由することで悪意のあるトラフィックを善意の正統的なトラフィックへとロンダリングするものです。

DNSロンダリング攻撃では、脅威アクターが被害者のDNSサーバーが管理するドメインのサブドメインを照会します。サブドメインを定義するプレフィックスはランダム化され、攻撃において1~2度以上使われることはありません。ランダム化要素により、再帰DNSサーバーはキャッシュされたレスポンスを持つことはなく、被害者となる権威DNSサーバーにクエリを転送する必要があります。権威DNSサーバーは膨大なクエリにさらされることになり、正当なクエリに対応できなくなるか、あるいはクラッシュすることとなります。

攻撃ソースには、Googleの8.8.8.8やClouflareの1.1.1.1のような信頼のおける再帰DNSサーバーが含まれており、DNS管理者は保護の観点から攻撃ソースをブロックすることができません。管理者はまた、正当なクエリへのアクセスを維持したいため、攻撃されたドメインへのすべてのクエリをブロックすることはできません。

上記の要因により、正当なクエリと悪意のあるクエリを区別することは非常に困難となります。アジアの大手金融機関や北米の DNS プロバイダーが、最近このような攻撃を受けています。こうした攻撃の例を、以下に示します。

DNSサーバーの保護にも、正確で高速かつ自動化されたアプローチが必要です。Cloudflareが提供するマネージドDNSサービスまたはDNSリバースプロキシなどを活用することで、攻撃トラフィックを吸収・軽減できます。より巧妙なDNS攻撃に対しては、履歴データの統計的分析を活用し、正当なクエリと攻撃クエリを区別できるよりインテリジェントなソリューションが必要となります。

仮想マシンボットネットの台頭

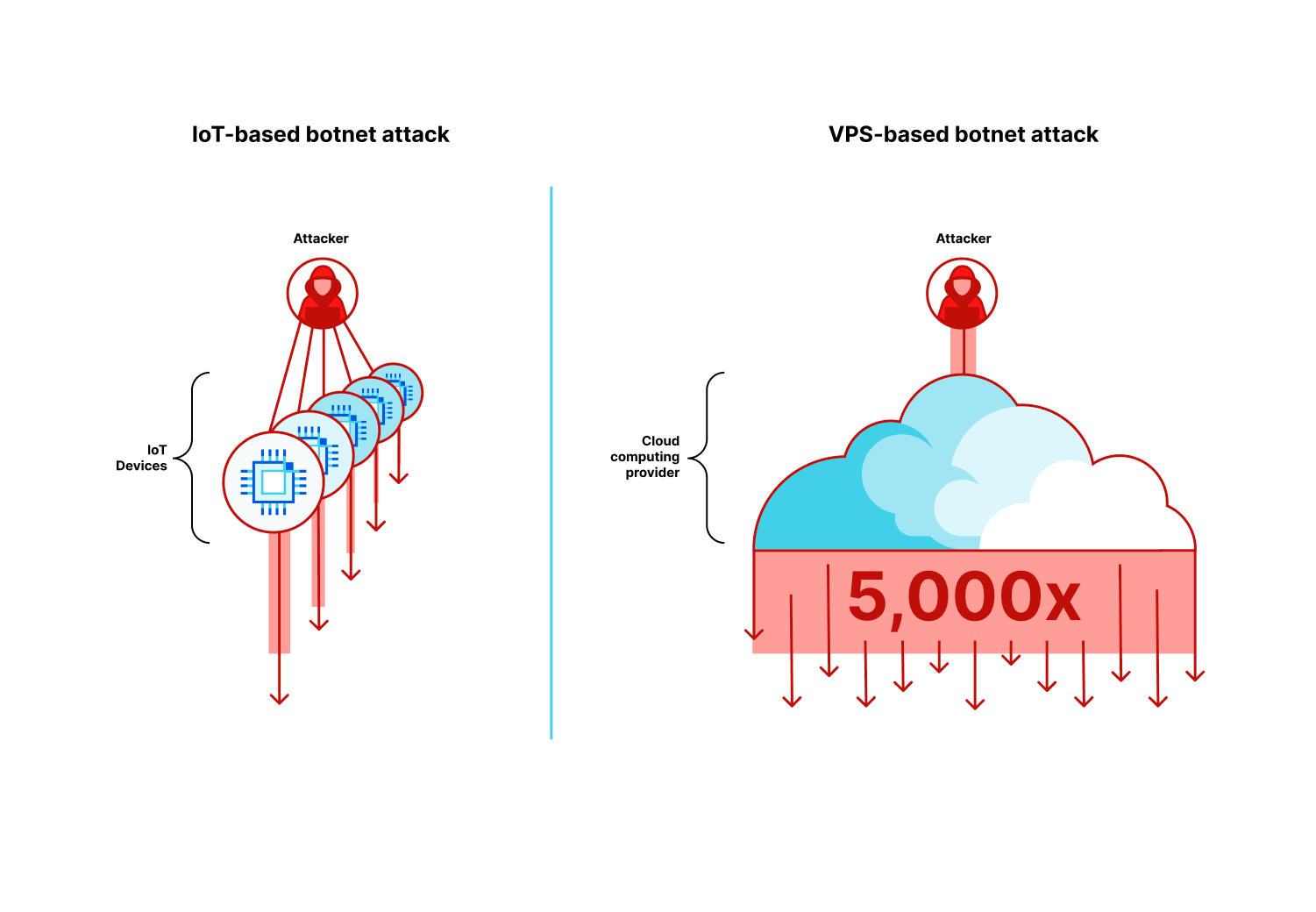

以前当社が公開したように、当社ではボットネットDNAの進化を目の当たりにしています。VMベースのDDoSボットネットの時代が到来し、それとともにハイパーボリューメトリックDDoS攻撃が登場しました。これらのボットネットは、モノのインターネット(IoT)デバイスというよりは仮想マシン(VM、または仮想プライベート・サーバー、VPS)で構成されており、最大5,000倍もの強力さを持っています。

これらのVMベースのボットネットは計算資源と帯域幅のリソースを自由に使えるため、IoTベースのボットネットに比べはるかに小規模な構成で帯域幅超高消費型攻撃を生成できます。

これらのボットネットは、毎秒7,100万リクエストのDDoS攻撃の記録を含めた最大規模のDDoS攻撃を行っています。業界大手のゲーミング・プラットフォーム・プロバイダーを含む複数の組織が、すでにこの新世代のボットネットに狙われているのです。

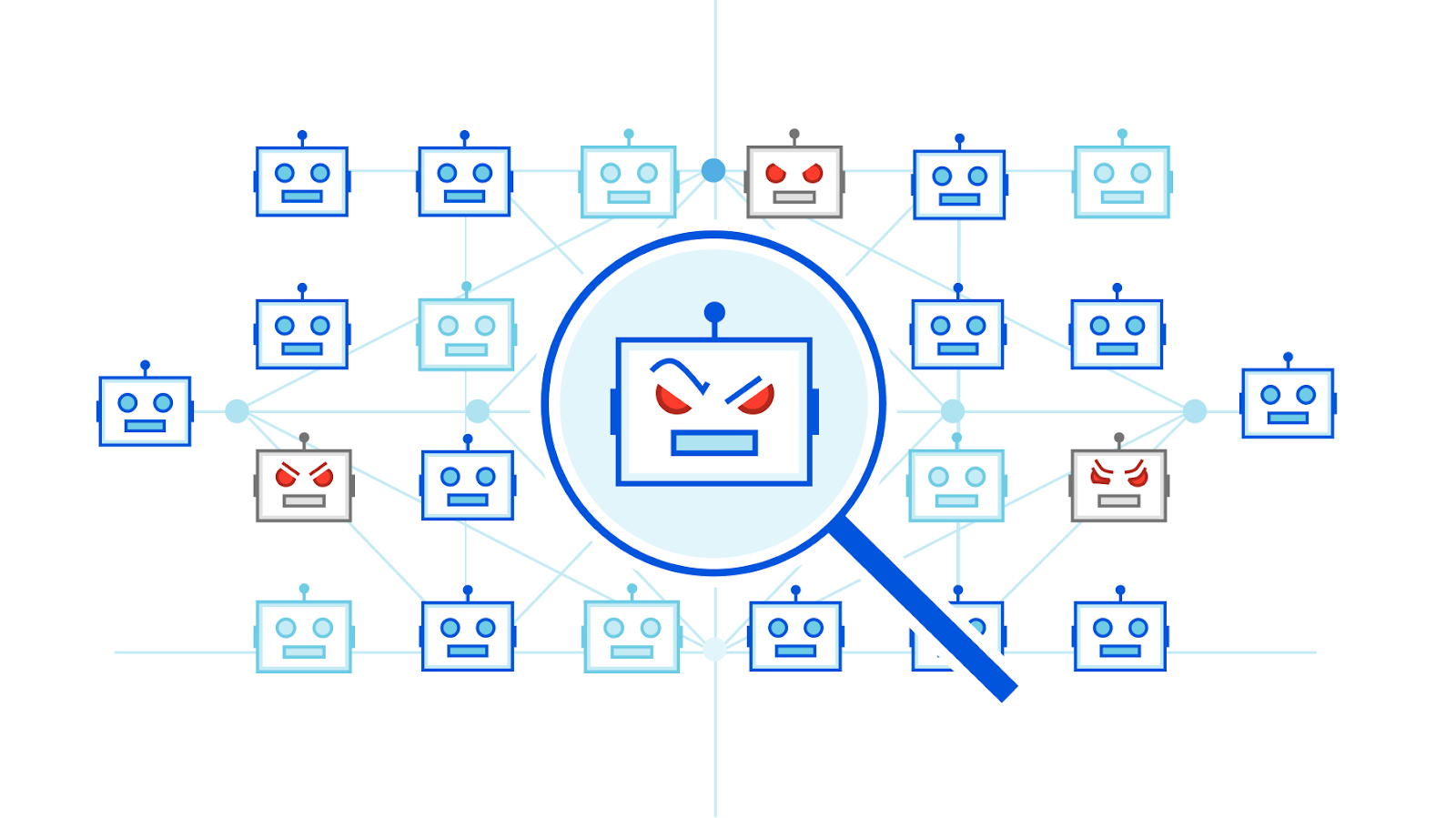

Cloudflareは、こうした新しいボットネットに対抗するため、著名なクラウドコンピューティング・プロバイダーと積極的に協力しています。これらのプロバイダーの迅速かつ積極的な行動により、これらのボットネットの重要な構成要素は無力化されています。この介入以来、帯域幅超高消費型攻撃はまだ観察されておらず、当社のこの協業の信頼性が証明されています。

当社はすでに、大規模な攻撃を特定した際のボットネット対応に当たり、サイバーセキュリティ・コミュニティと実りある提携関係を築いている一方、当社はこのプロセスをさらに合理化・自動化することを目指しています。クラウドコンピューティング・プロバイダー、ホスティング・プロバイダー、その他一般的なサービス・プロバイダーに対し、Cloudflareの無料ボットネット脅威フィードへの参加を呼びかけています。これにより、各プロバイダーのネットワーク内で発生した攻撃を可視化することができ、ボットネットの無力化を目指す当社の集合的取り組みへの貢献となります。

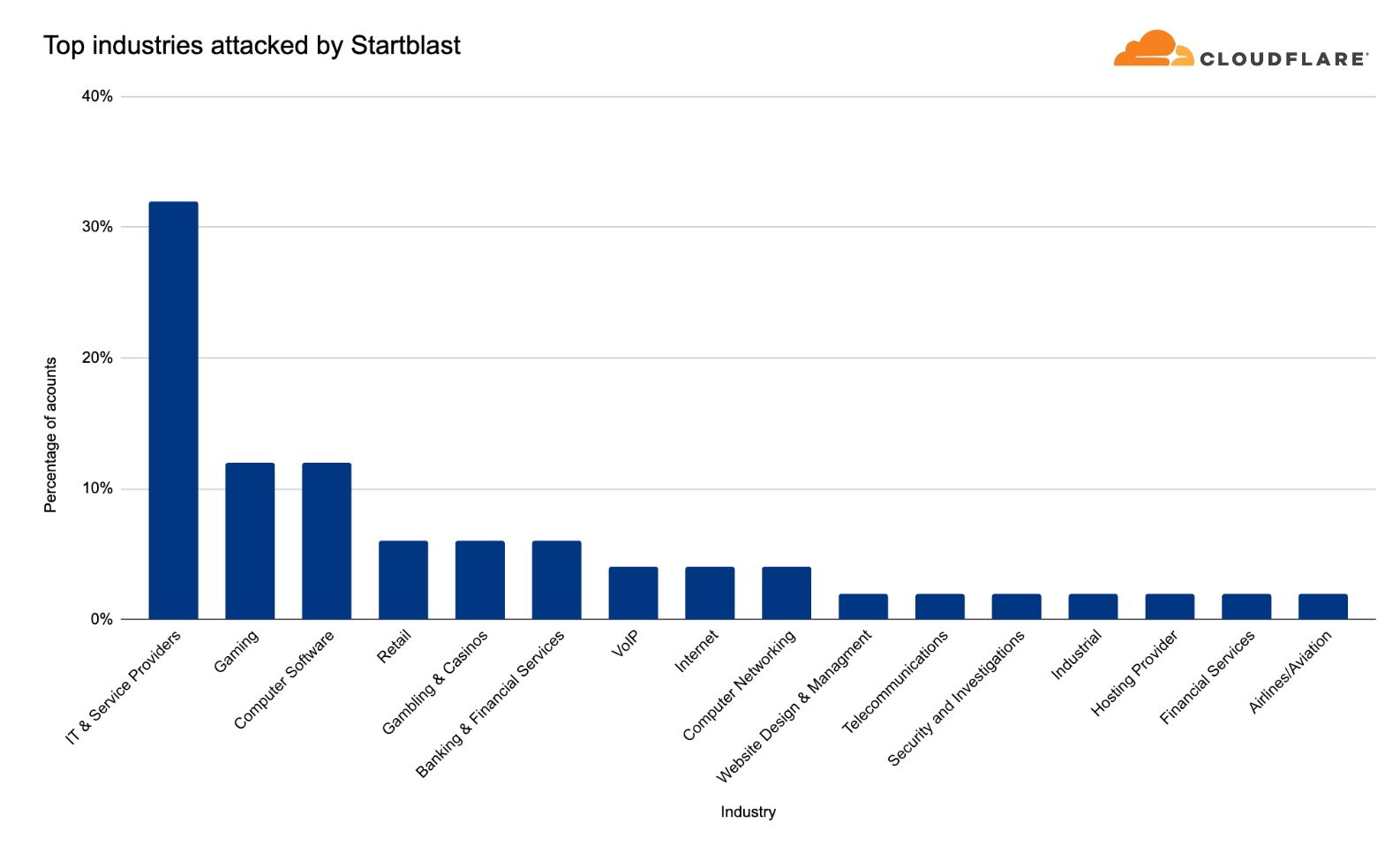

Startblast:Mitelの脆弱性を悪用するDDoS

当社は2022年3月、システムをUDPアンプリフィケーションDDoS攻撃にさらす、Mitel MiCollab法人電話システムで定義されるTP240PhoneHomeとの名のzero-dayの脆弱性を開示(CVE-2022-26143)しました。

この脆弱性の悪用では、脆弱なサーバーからトラフィックを反射させ、その過程でトラフィックを2,200億パーセントもの高倍率で増幅させます。この脆弱性は、認証されていないインターネット( UDP )のポートが公開されていることに起因しており、悪意のある行為者が『startblast』デバッグ・コマンドを発行し、システムをテストするために矢継ぎ早に呼び出せる可能性があります。

その結果、各テストコールにつき、2つのUDPパケットを発行者に送信し、攻撃者はこのトラフィックを任意のIPとポート番号に向け、DDoS攻撃を増幅することができます。脆弱性があるにもかかわらず、これらのデバイスのうち数千台しかエクスポーズされていないため、潜在的な攻撃規模は限定的なものとなり、各デバイスは1度に1回のみの攻撃しかできなくなり、連続的に攻撃を行わればならなくなります。

全体としてこの四半期、TeamSpeak3プロトコルを悪用したDDoS攻撃など新たな脅威が発生しています。この攻撃ベクトルはこの四半期、403%という驚異的な伸びを示しました。

TeamSpeakは、UDP上で動作し、ゲーマーが他のゲーマーとリアルタイムで会話できる独自のボイスオーバー・インターネット・プロトコル(VoIP)を提供しています。チャットのみならず、会話ができることでゲーミングチームの効率性と勝利の確率が劇的に向上します。DDoS TeamSpeakサーバーをターゲットにした攻撃は、リアルタイムマルチプレーヤーゲーム中の通信経路を妨害し、チームのパフォーマンスに影響を与えようとするライバルグループによって行われる可能性があります。

DDoSホットスポット:攻撃のオリジン

全体として、HTTP DDoS攻撃は前年同期比では35%減少したものの、前四半期比では15%増加しています。さらに、ネットワークレイヤーのDDoS攻撃は今四半期、約14%減少しました。

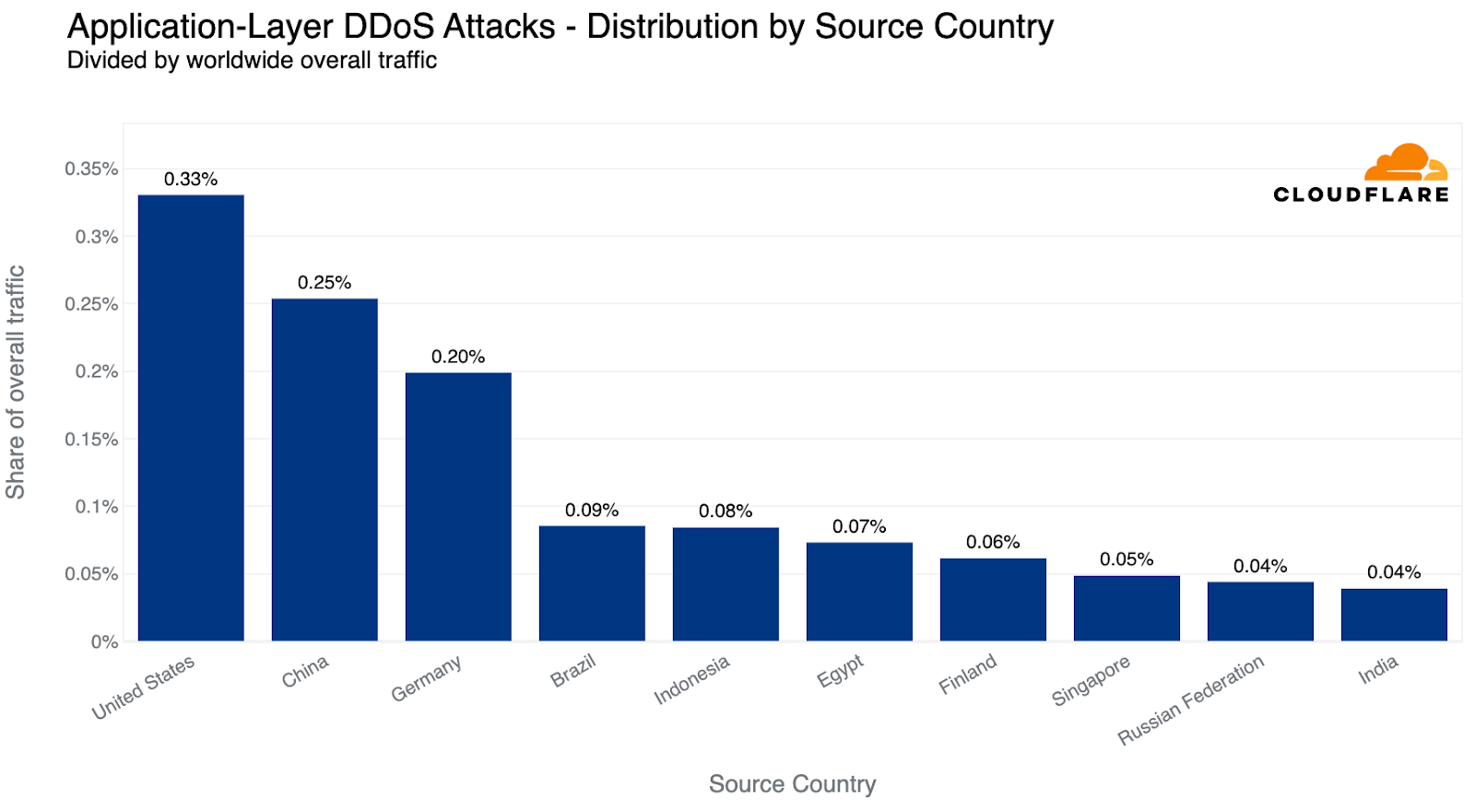

攻撃トラフィックの総量では、米国がHTTP DDoS攻撃の最大の発信元となっています。当社が調査した内、1,000件のリクエスト当たり3件が、米国から発信されたHTTP DDoS攻撃の一部でした。2位は中国、3位はドイツとなっています。

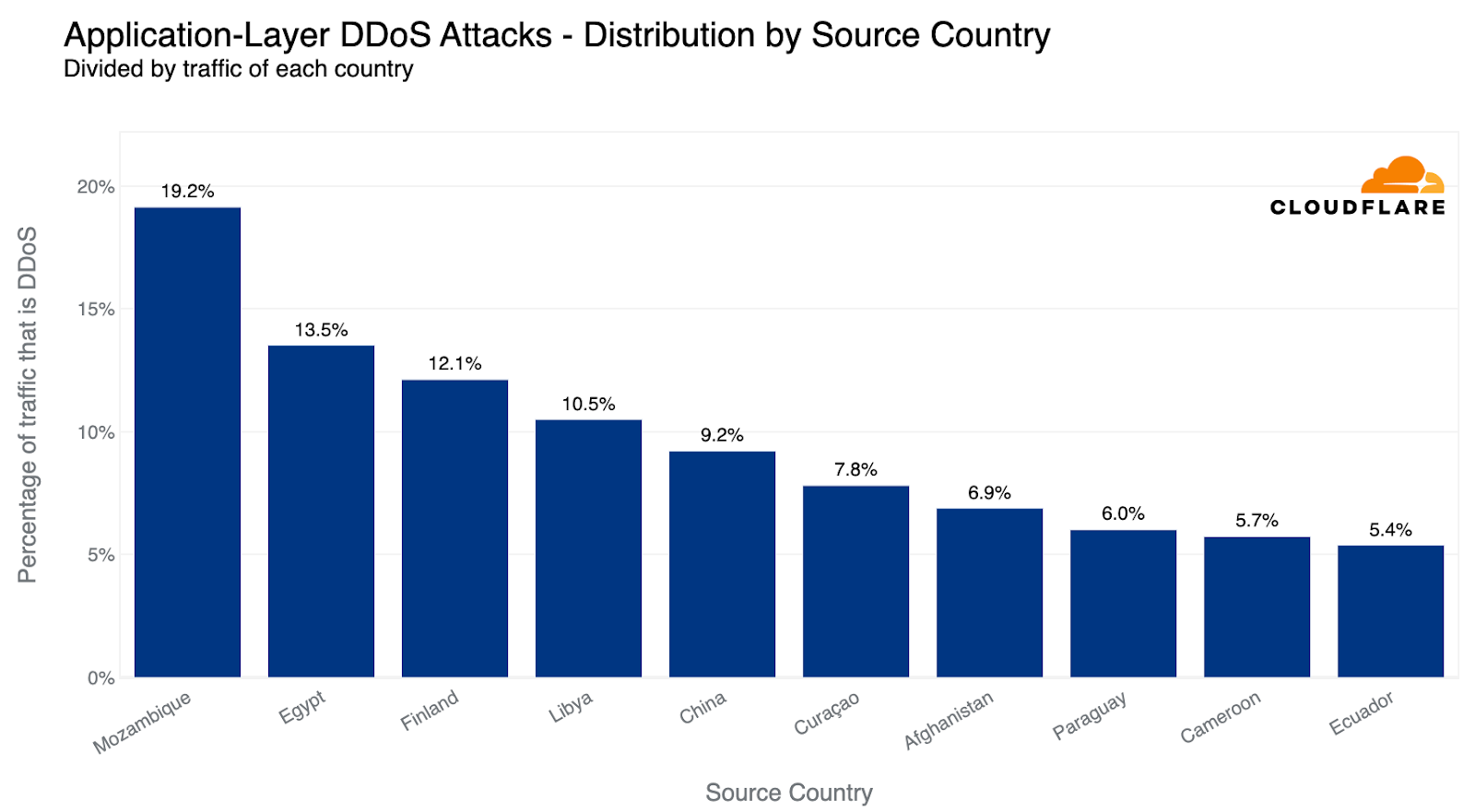

市場規模などさまざまな要因から、一部の国ではより多くのトラフィックを受け、より多くの攻撃を受けることになってもおかしくはありません。したがって、ある国から発信された攻撃トラフィックの総量を把握することは興味深いことである一方、攻撃トラフィックをある国への全トラフィックで平準化することでバイアスを取り除くことも有効となります。

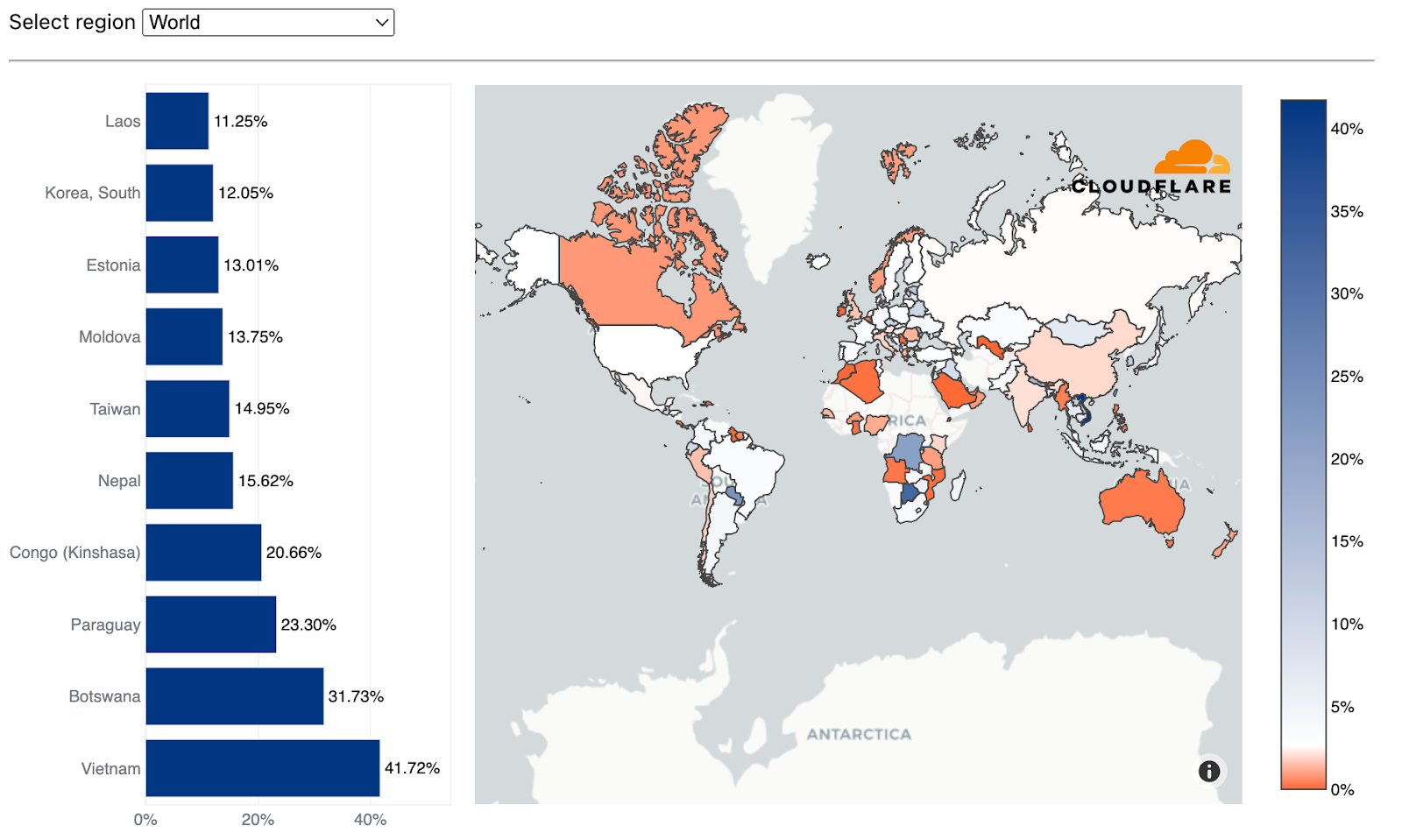

そうすることで、異なったパターンが見えてくきます。アメリカは、上位10か国にすら入っていないのです。代わりに、全トラフィックに比して最も多くのHTTP DDoS攻撃トラフィックの送信元となるのは、モザンビーク、エジプト、フィンランドとなります。モザンビークIPのアドレスから発信されたHTTPトラフィックのほぼ5分の1は、DDoS攻撃の一部となっていました。

同じ計算方法でバイト数に基づき計算した場合、ベトナムが2四半期連続でネットワークレイヤーDDoS攻撃(L3/4 DDoS攻撃)の最大の発生源となっており、その量は前四半期比で58%増加しています。Cloudflareのベトナム・データセンターで検出された全バイトの41%以上が、L3/4 DDoS攻撃の一部でした。

攻撃を受けている産業:DDoS攻撃目標の検証

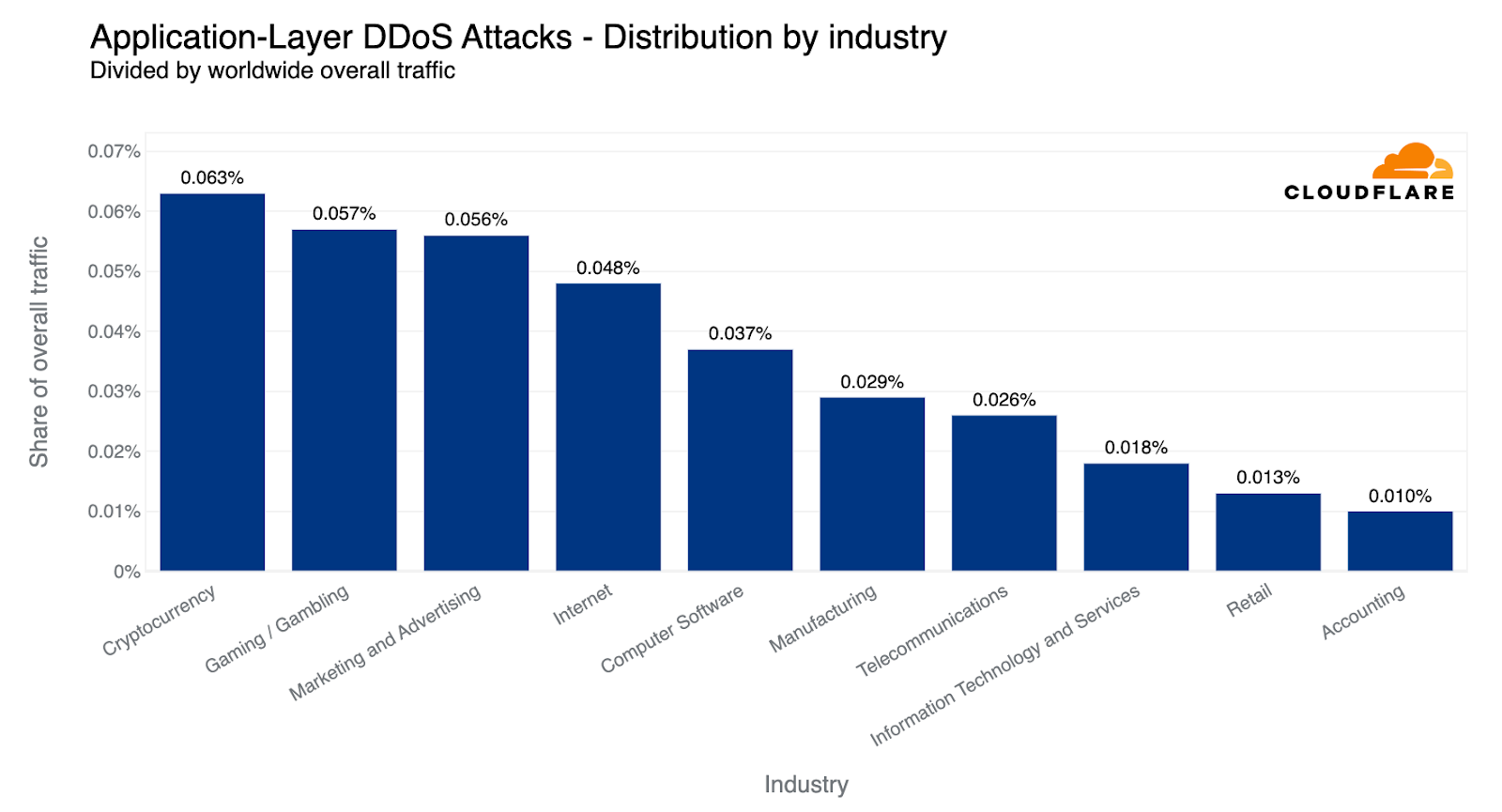

第2四半期のHTTP DDoS攻撃活動を調査したところ、HTTP DDoS攻撃のトラフィック量が最も多かった対象は、暗号通貨ウェブサイトでした。攻撃対象となった暗号通貨企業のうちCloudflareが関係していたもので、HTTPリクエストの1万件に6件がこうした攻撃でした。これは、前四半期比で600%の増加となります。

暗号通貨に次いで、ゲーミングとギャンブルウェブサイトへの攻撃割合がが前四半期比で19%増加し、2位となりました。マーケティングおよび広告ウェブサイトは、僅差で3位となり、攻撃対象としての割合にほとんど変化はありませんでした。

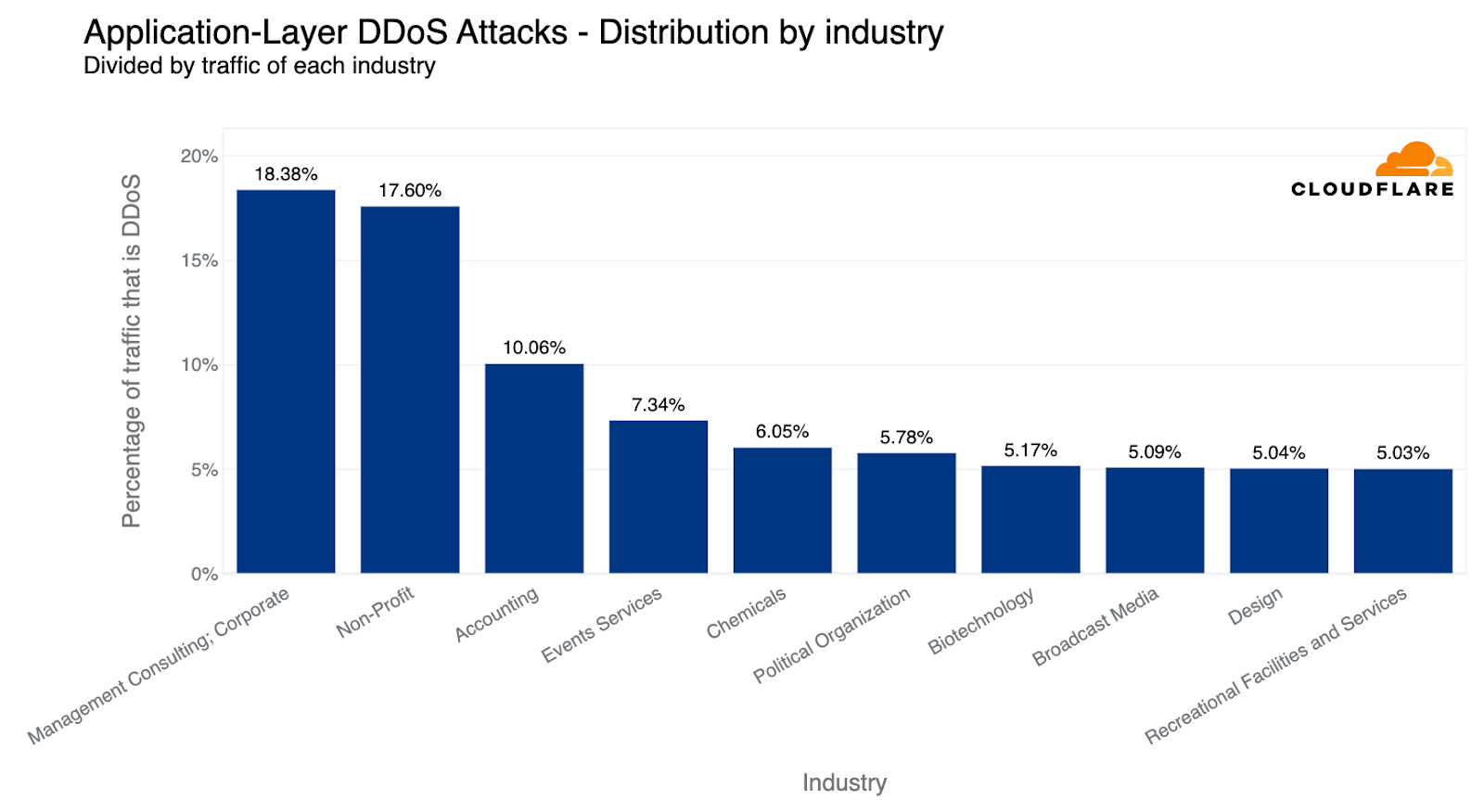

しかし、すべての業種ごとの全トラフィックに対する攻撃トラフィックの量を見ると、その数値は異なる様相を呈しています。前四半期は、非営利団体が最も攻撃されており、非営利団体へのトラフィックの12%がHTTP DDoS攻撃でした。Cloudflareは、今年9年目を迎えるプロジェクト・ガリレオの一環として、111カ国の2,271以上の非営利組織を保護しています。過去数ヶ月間、非営利団体を標的にしたサイバー攻撃は、1日平均で6,770万件でした。

全体として、非営利団体に対するDDoS攻撃は全体で46%増加し、攻撃トラフィックの割合は17.6%に達しました。しかし、この増加にもかかわらず、トラフィックの18.4%がDDoS攻撃となった経営コンサルティング業界が1位となりました。

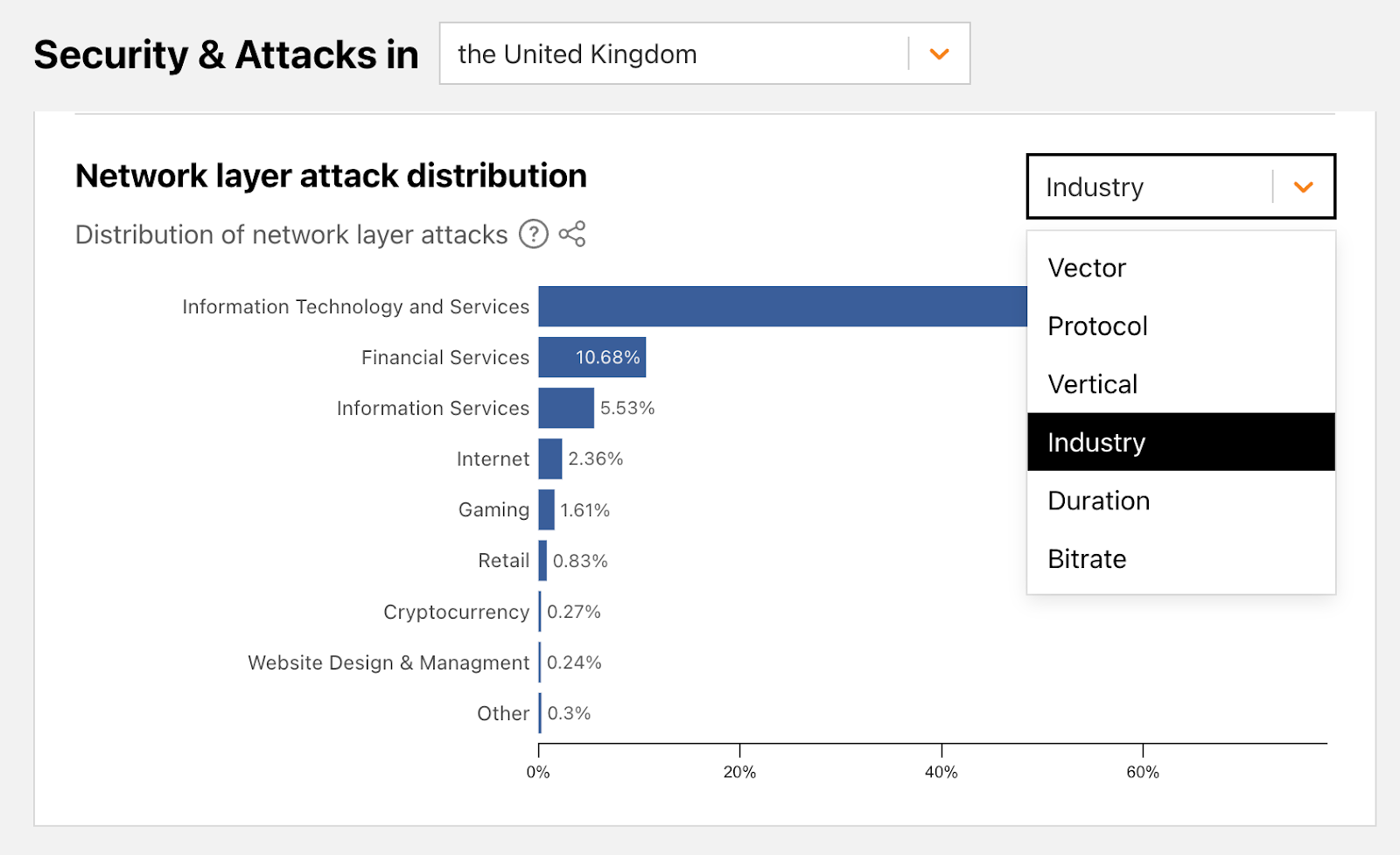

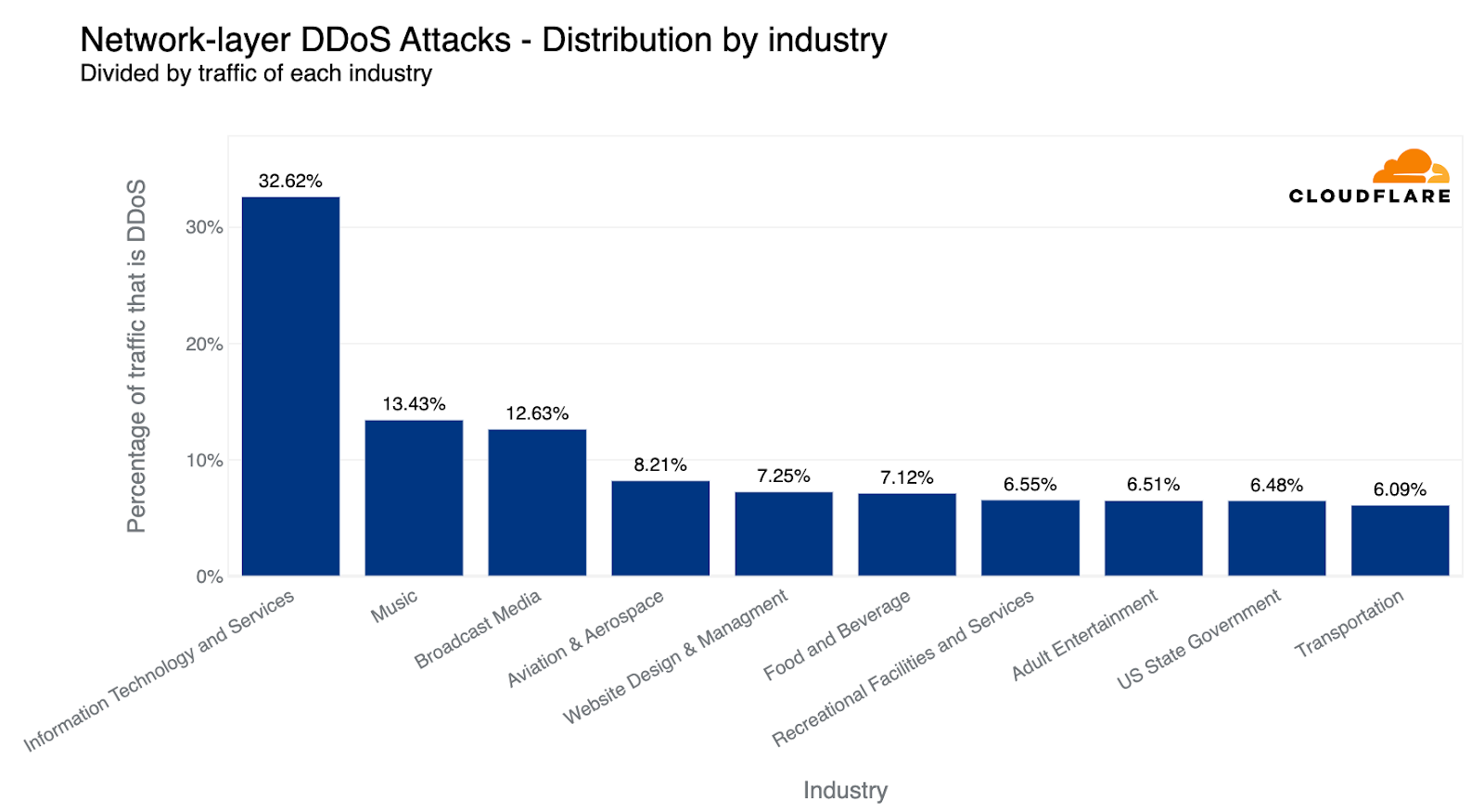

OSI参照モデルのさらに下層では、最も標的とされたインターネット・ネットワークは情報技術およびサービス業界でした。これらのネットワークにルーティングされたバイトのほぼ3分の1が、L3/4 DDoS攻撃の一部でした。

意外なことに、音楽業界の企業が2番目に多く、次いで放送メディア、航空・宇宙産業となっています。

攻撃対象産業上位:地域による分別

暗号通貨ウェブサイトは世界中で最も多くの攻撃を受けており、総トラフィックを考慮すると経営コンサルティングと非営利セクターが最も標的となっています。ただし、地域別に見ると、状況は少し異なります。

アフリカ

電気通信業界は、アフリカで2四半期連続で最も攻撃されている業界となっています。2番目に攻撃されているのは、銀行・金融サービス・保険(BFSI)業界です。攻撃トラフィックの大半は、アジア(35%)とヨーロッパ(25%)から発信されています。

アジア

過去2四半期、アジアで最も標的とされた産業はゲーミングおよびギャンブル産業でした。しかし、第2四半期には、ゲーミングとギャンブル産業が第2位に転落し、暗号通貨産業が最も攻撃された産業として首位になりました(~50%)。攻撃トラフィックのかなりの部分が、アジア自体(30%)と北米(30%)から発信されています。

欧州

ゲーミングおよびギャンブル産業は3四半期連続で、欧州で最も攻撃を受けている産業となっています。2番目と3番目に攻撃を受けているのは、ホスピタリティ業界と放送メディア業界でます。攻撃トラフィックの大半は、ヨーロッパ内(40%)とアジア(20%)からのものとなりました。

中南米

以外ですが、ラテンアメリカを狙った攻撃トラフィックの半分は、スポーツ用品業界を狙ったものでした。前四半期、最も攻撃を受けたのはBFSIとなりました。攻撃トラフィックの約35%はアジアから、さらに25%はヨーロッパから発信されています。

中東

中東で最も攻撃を受けたのは、メディアおよび新聞業界新聞業界でした。攻撃トラフィックの大部分はヨーロッパから発信されています(74%)。

北米

北米で最も攻撃されたのは、2四半期連続でマーケティングおよび広告会社となりました(約35%)。2位は製造業、3位はコンピュータ・ソフトウェア会社でした。攻撃トラフィックの主な発信源は、ヨーロッパ(42%)と米国(35%)でした。

オセアニア

今四半期、最も攻撃を受けたのはバイオテクノロジー業界となりました。以前は、ヘルス& ウェルネス業界となっていました。攻撃トラフィックのほとんどは、アジア(38%)とヨーロッパ(25%)から発信されています。

攻撃を受けている国と地域:DDoS攻撃目標の検証

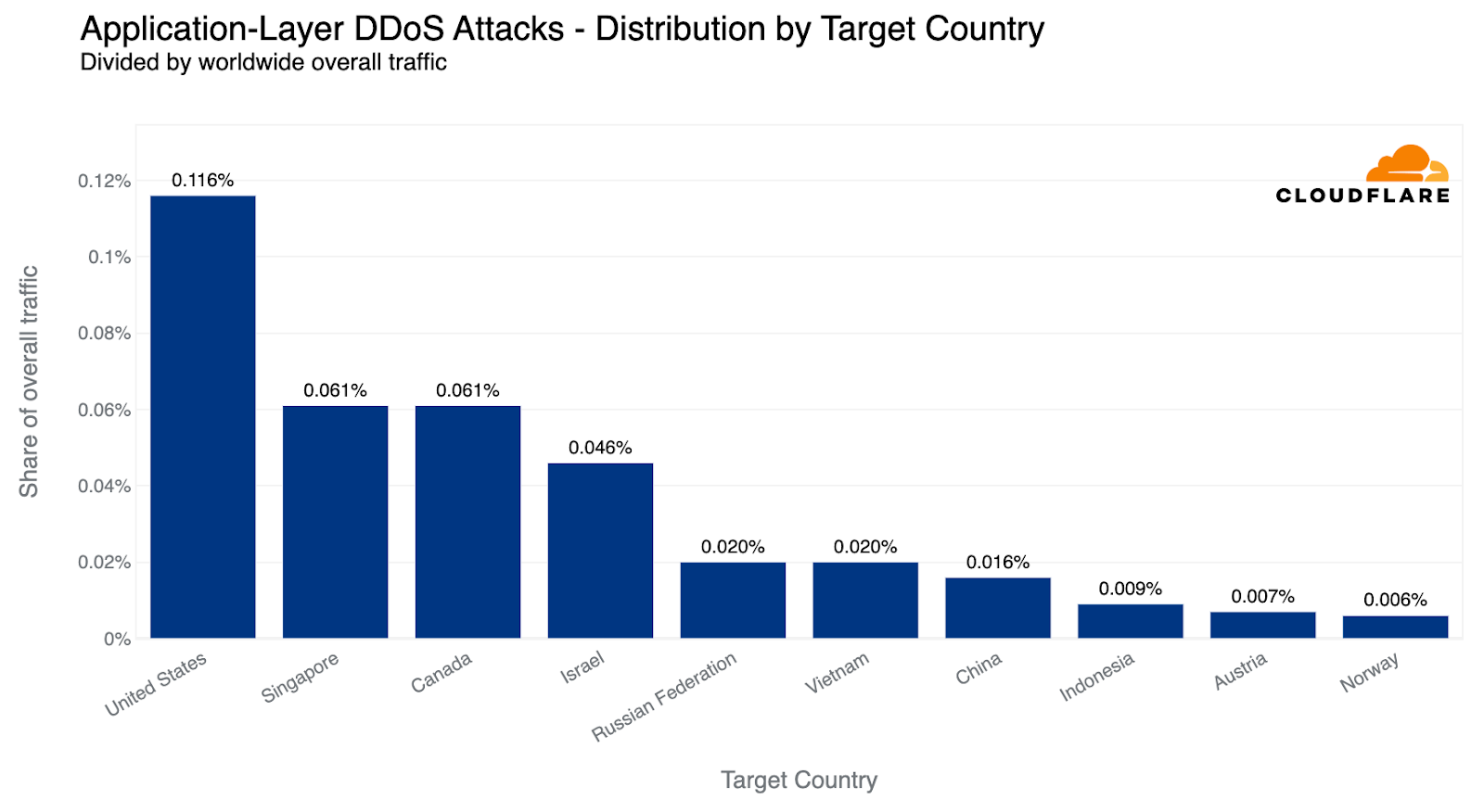

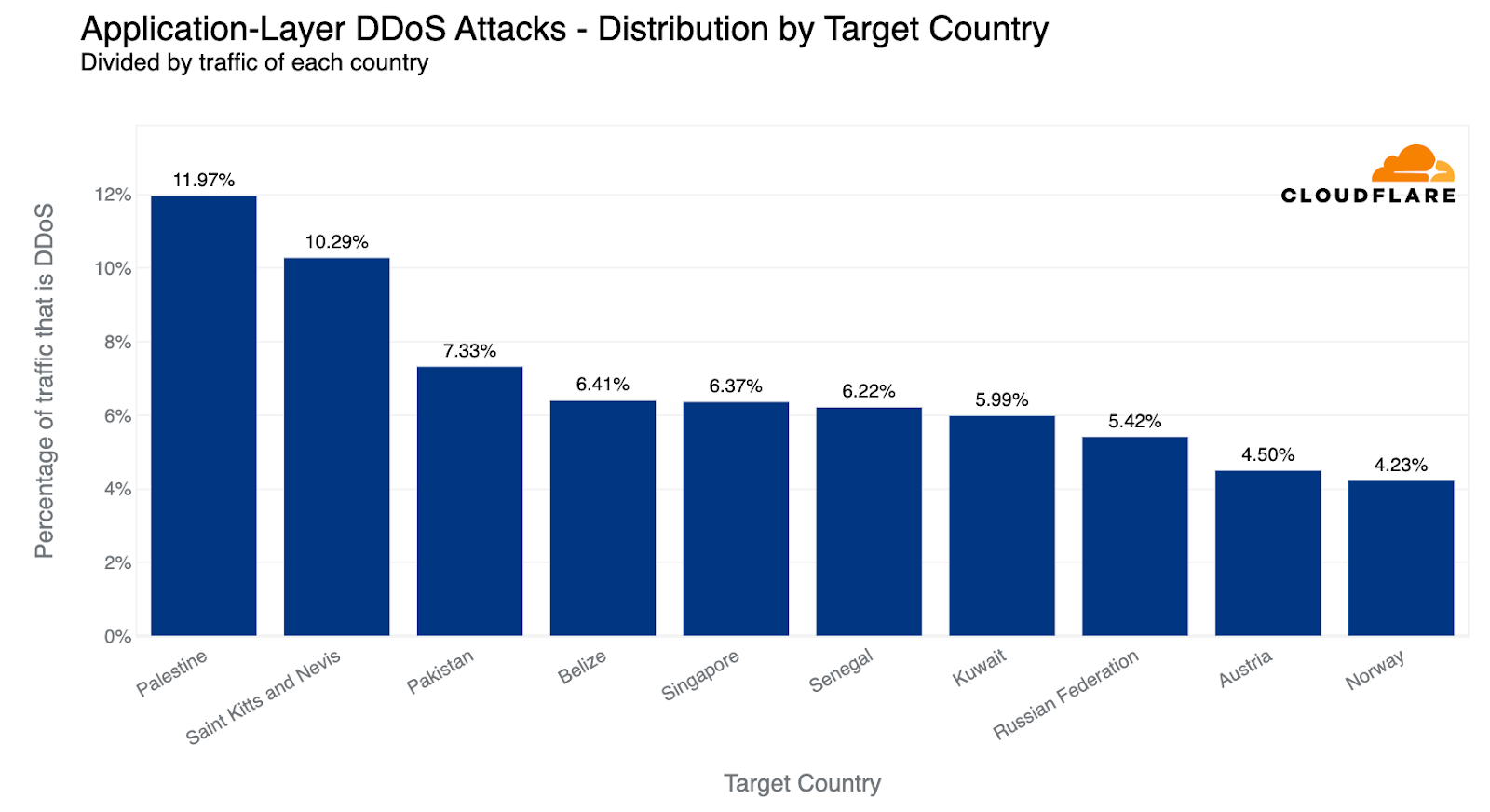

攻撃トラフィックの総量を調べると、前期に最も攻撃された国はイスラエルがトップでした。今期、イスラエルのWebサイトを狙った攻撃は33%減少し、4位となりました。最も攻撃された国にはアメリカが再びトップとなり、カナダ、シンガポールがそれに続いています。

国や地域ごとにデータを平準化し、攻撃トラフィックを総トラフィックで割ると、また違った様相が見えてきます。最も攻撃された国として、パレスチナが1位となりました。パレスチナのウェブサイトへのトラフィックのほぼ12%が、HTTP DDoS攻撃となっています。

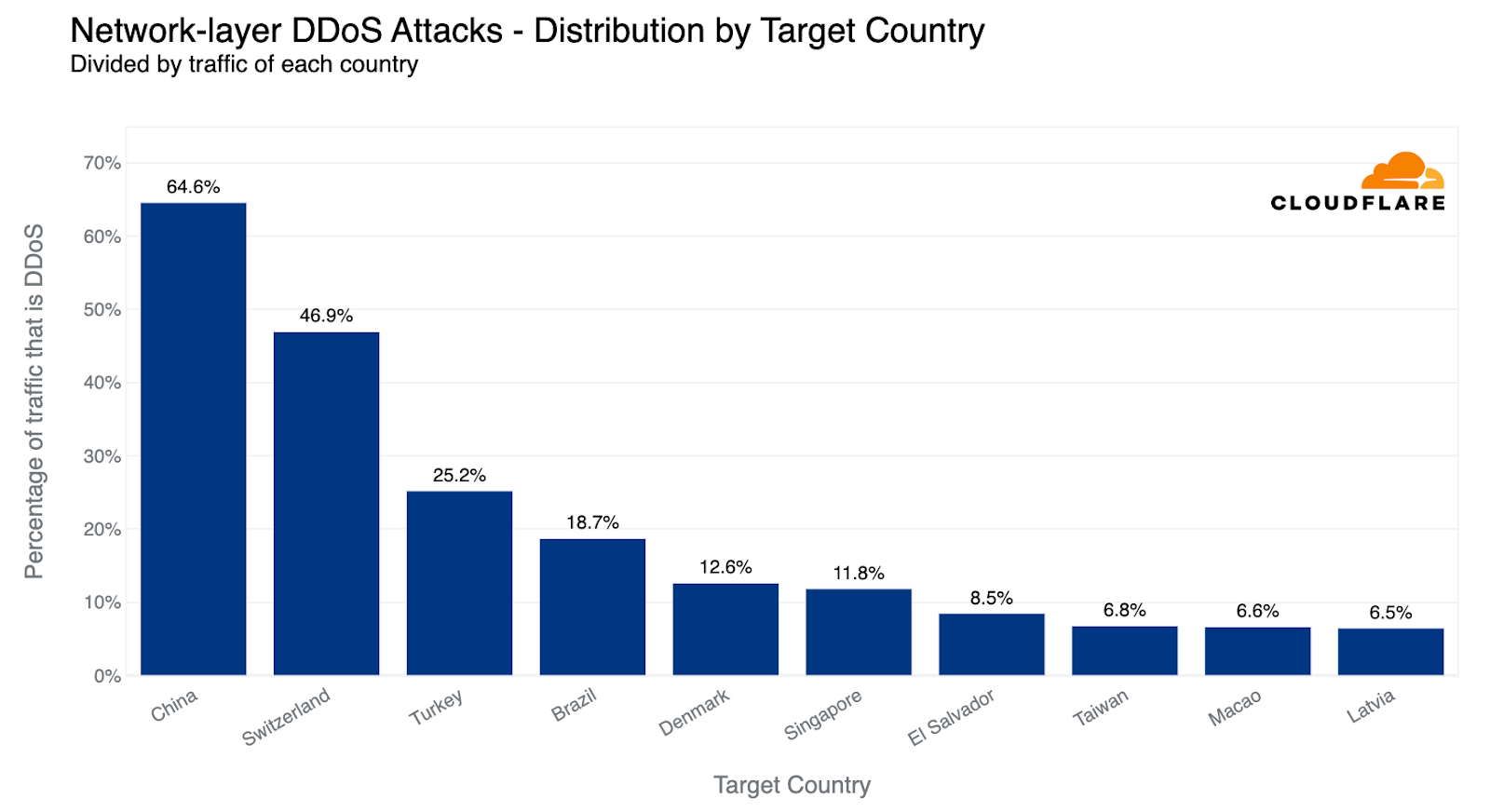

前四半期、Cloudflareのシールド下にあるフィンランドのネットワークが顕著な標的として浮上し、ネットワーク層で顕著な乖離が観察されました。この急増は、フィンランドのNATOへの正式な加盟に関する外交交渉と相関していると見られます。フィンランドへの全アクセス・トラフィックのおよそ83%がサイバー攻撃であり、中国では68%を攻撃トラフィックが占め、僅差で2位となりました。

しかし、今四半期はまったく違った様相を呈しています。フィンランドはトップ10に入らず、Cloudflareの保護下にある中国のインターネットネットワークが1位に浮上しました。Cloudflareによって保護された中国のネットワークに向かうバイトストリームのほぼ3分の2が、悪意のあるものでした。中国に次いで、スイスは受信するトラフィックの半分が攻撃であり、トルコが3位となり、受信トラフィックの4分の1が敵対的なトラフィックでした。

ランサムDDoS攻撃

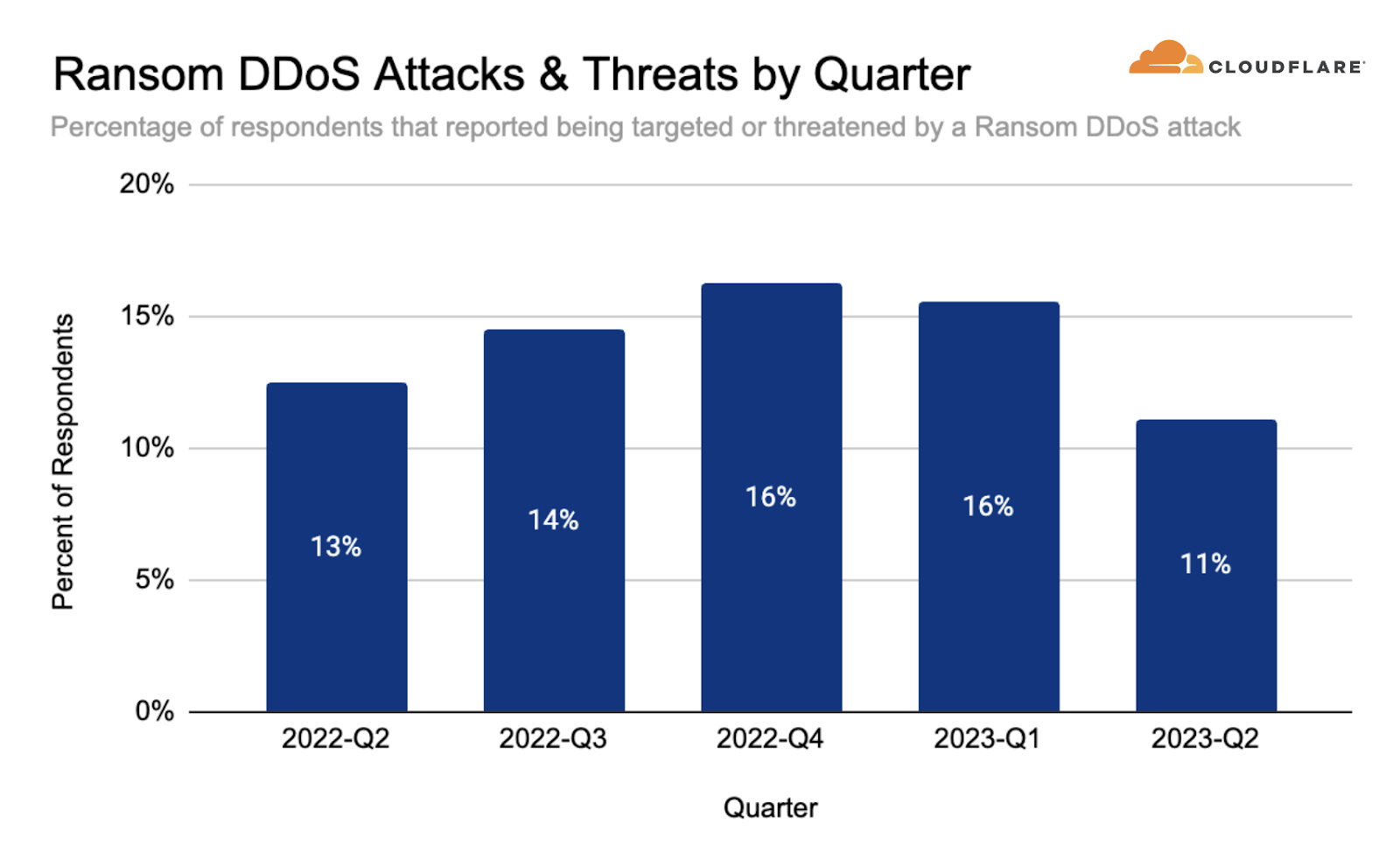

時折、身代金の支払いを強要する目的でDDoS攻撃が行われます。当社は3年以上に渡りCloudflareの顧客を調査し、身代金目的のDDoS攻撃の発生状況を追跡してきました。

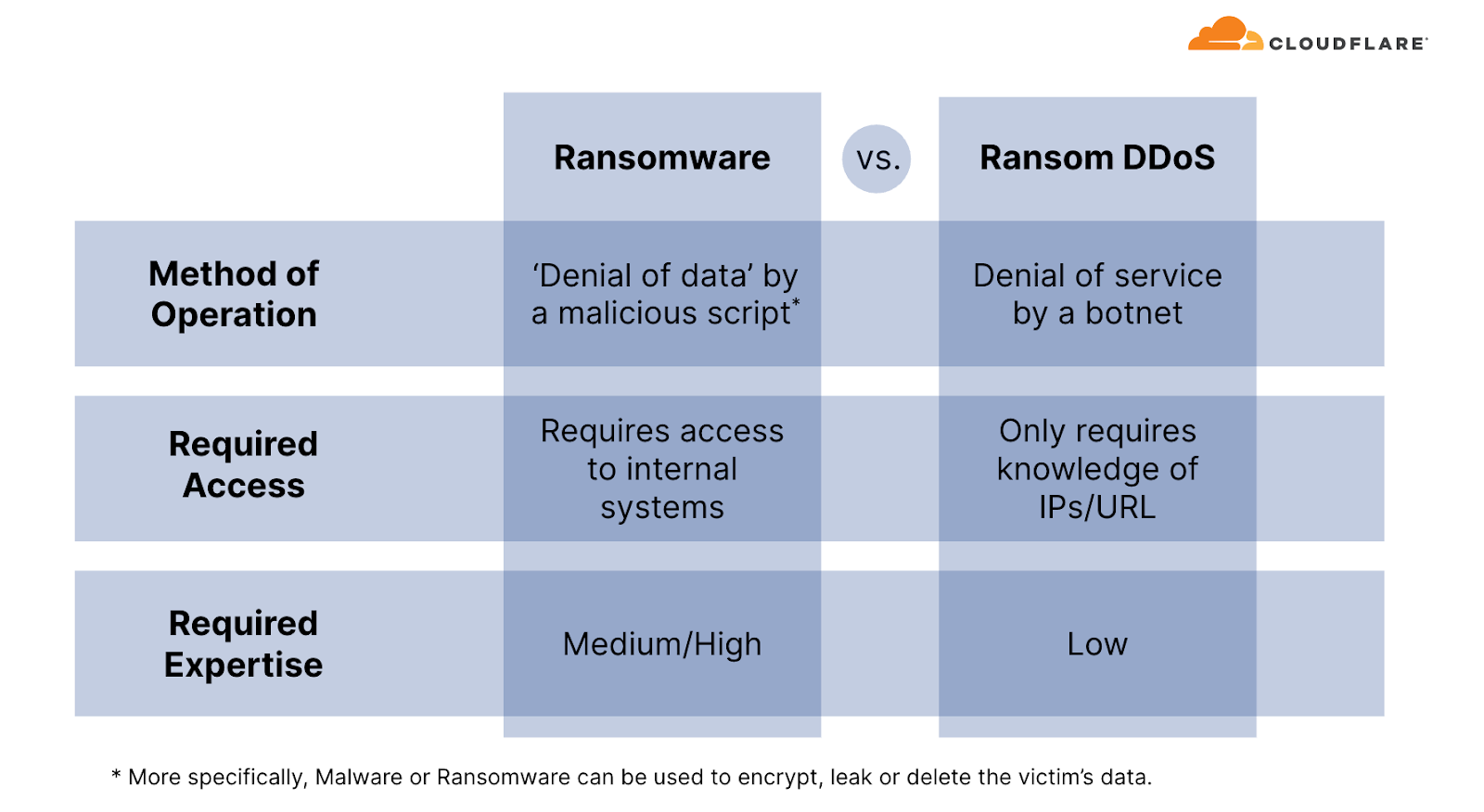

悪意のあるファイルをダウンロードしたり危険な電子メールのリンクをクリックしたりして被害者となり、身代金が支払われるまでファイルをロック、削除、漏えいさせられる通常のランサムウェア攻撃とは異なり、身代金目的のDDoS攻撃では脅威アクターによる攻撃の実行がはるかに単純となり得ます。身代金目的のDDoS攻撃では、被害者を誘い込んで怪しげな電子メールを開かせたり、詐欺的なリンクをクリックさせたりするような欺瞞的戦術を必要とせず、ネットワークへの侵入や企業リソースへのアクセスを必要としません。

以前までの四半期では、身代金 DDoS 攻撃の報告は減少していました。回答者の10人に1人が、身代金を要求するDDoS攻撃を受けたり、脅迫されたりしたと報告しています。

まとめ:進化し続けるDDoS脅威のランドスケープ

ここ数カ月、DDoS攻撃の巧妙さが驚くほどエスカレートしています。そして、これまで当社が見てきたような最大かつ最も洗練された攻撃でさえ、数分あるいは数秒しか続かないものもあります。PagerDutyのアラートが送信される前に攻撃が終わり、被害が拡大する可能性があるのです。DDoS攻撃からの回復にかかる時間は、ちょうどボクサーがほんの一瞬の顔面へのパンチから立ち直るのに時間がかかるのと同じく、攻撃自体の時間よりはるかに長くなることがあります。

セキュリティとは、単一の製品、または一度のボタンをクリックではなく、影響のリスクを軽減するための複数の防御層で構成されるプロセスです。Cloudflareの自動化されたDDoS防御システムは、一貫して当社のクライアントをDDoS攻撃から守り、中核となる業務に集中できるようにしています。これらのシステムは、衝撃のリスクの削減に貢献するファイアウォール、ボット検出、API保護そしてキャッシングなどの膨大なCloudflareの持つ能力によって補完されています。

DDoS脅威の状況は進化しており、ますます複雑になっており、場当たり的な対処以上の対応が求められています。Cloudflareの多層防御と自動DDoS攻撃対策により、当社の顧客は自信を持ってこれらの課題に対処できています。当社の使命は、より良いインターネットの構築に貢献することであり、すべての人々にとってより安全で信頼できるデジタル領域を確保するために、当社は監視を続けています。

統計手法

ランサムDDoS攻撃のインサイトの算出方法について

Cloudflareのシステムはトラフィックを常時分析し、DDoS攻撃を検知すると自動的に被害軽減措置を適用するシステムです。攻撃の被害に遭われたお客様には、攻撃の性質や軽減措置の効果をよりよく理解するために、自動化されたアンケートをお願いしています。Cloudflareでは2年以上前から、攻撃を受けたお客様を対象にアンケート調査を実施しています。アンケートの質問の1つに、脅威や身代金要求メッセージを受け取ったかどうかを尋ねるものがあります。過去2年間の平均では、四半期あたり164件の回答が集まりました。本アンケートの回答は、ランサムDDoS攻撃の比率を算出するために使用されます。

地理的・業種的なインサイトの算出方法について

配信元の国

アプリケーション層ではIPアドレスをスプーフィング(改ざん)することができないため、攻撃元の国の把握に攻撃元のIPアドレスを使用しましたが、ネットワーク層では送信元IPアドレスのスプーフィングが可能なため、送信元の把握にIPアドレスを使用するのではなく、攻撃パケットが取り込まれたデータセンターの所在地を利用することにしました。当社がカバーする世界285か所を超える拠点により、私たちは地理的な精度を確保することが可能です。

標的国

アプリケーション層とネットワーク層の両方のDDoS攻撃について、攻撃とトラフィックをお客様の請求先国別にグループ化しています。これにより、どの国がより多くの攻撃を受けるかを把握することができます。

標的業種

アプリケーション層とネットワーク層のDDoS攻撃については、当社の顧客関係管理システムに従って、攻撃とトラフィックを顧客の業種ごとにグループ化しています。これにより、どの業種がより多くの攻撃を受けるかを把握することができます。

総量対パーセンテージ

ソースとターゲットの両方のインサイトについて、すべてのトラフィックと比較した攻撃トラフィックの総量を1つのデータポイントとして見ています。さらに、特定の国に向けた、または特定の国からの攻撃トラフィックの割合、または特定の業界への攻撃トラフィックの割合も見ています。これにより、特定の国や業界の「攻撃活動率」が得られ、その総トラフィックレベルで正規化されます。したがって、通常トラフィックの多い国や業界、したがって攻撃トラフィックも多いというバイアスを取り除くことが可能です。

攻撃特性の算出方法について

攻撃サイズ、攻撃時間、攻撃ベクトル、そして台頭する脅威の計算では、攻撃をバケット化した後、各種別が総量に占める各バケットの割合を求めています。新しいRadarコンポーネントでは、これらの傾向は代わりにバイト数で計算され導き出されます。攻撃のバイト数はそれぞれ大きく異なる可能性があるため、レポートとRadarコンポーネントの間で傾向が異なる可能性があります。

一般的な免責事項および言明

攻撃の発信源や標的として「上位国」と表現した場合、必ずしもその国が国として攻撃されたわけではなく、その国を請求国としている組織が攻撃の標的になったという意味となります。同様に、ある国から発信された攻撃は、その国が攻撃を仕掛けたという意味ではなく、その国にマッピングされたIPアドレスから攻撃が行われたことを意味します。脅威アクターは、世界中にノードを持つグローバルなボットネットを運用しており、多くの場合、VPNやプロキシを使用して、真の位置を分かりにくくすることもできます。そのため、発信元の国とは、その国の中に出口ノードやボットネットのノードがその国にあることを示す可能性があります。