Aktualizacja z 24 czerwca 2022 r.: Botnetowi, który przeprowadził ten atak, nadaliśmy nazwę „Mantis”, ponieważ jest zupełnie jak ustonóg (ang. mantis shrimp) — niewielki, a bardzo potężny. Mantis był szczególnie aktywny minionego tygodnia, kiedy to przeprowadził ataki DDoS na zasoby internetowe typu VoIP oraz powiązane z kryptowalutami z użyciem nawet 9 milionów żądań HTTP na sekundę.

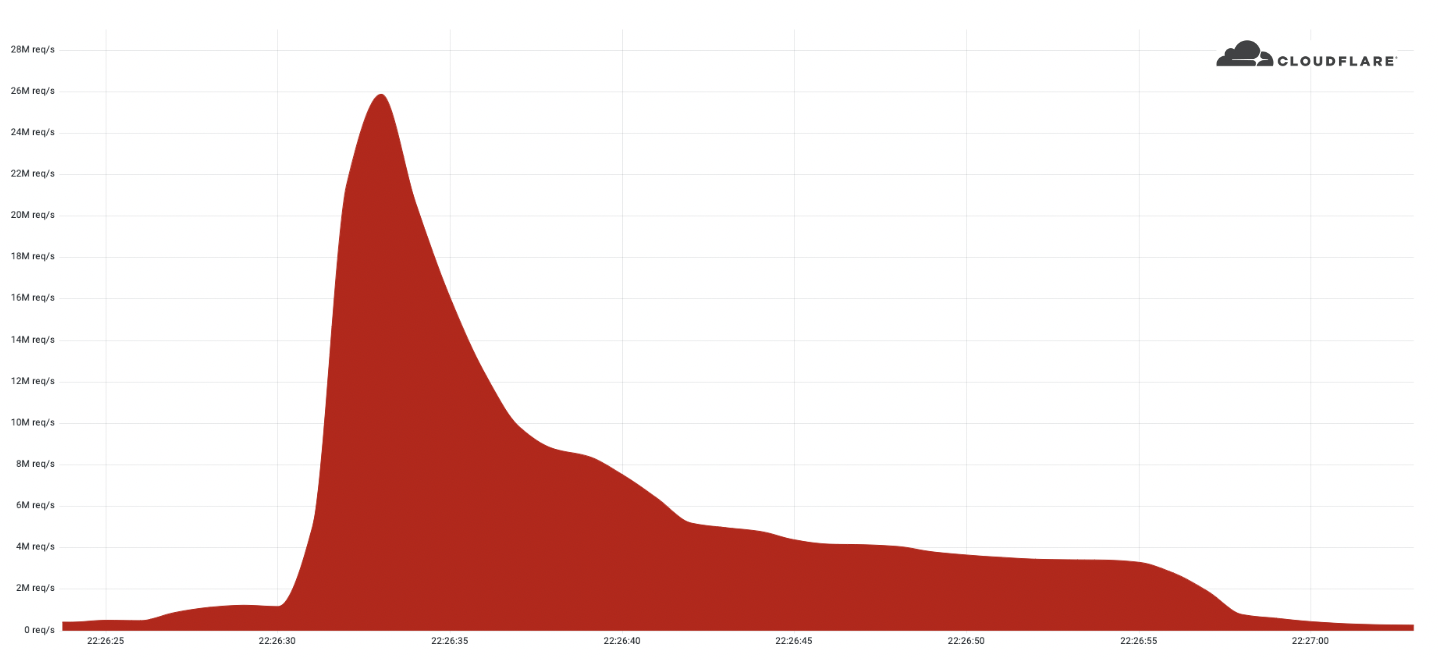

W zeszłym tygodniu Cloudflare automatycznie wykryło i osłabiło atak DDoS wysyłający 26 milionów żądań HTTPS na sekundę — największy tego typu atak w historii.

Atak wymierzono w stronę internetową jednego z naszych klientów, który korzysta z darmowego planu ochrony. Podobnie jak wcześniejszy atak generujący 15 milionów RPS (żądań na sekundę), i ten pochodził głównie od dostawców usług w chmurze, a nie dostawców domowych usług internetowych. To wskazuje, że wykorzystano w nim przejęte maszyny wirtualne i potężne serwery — a nie znacznie słabszych urządzeń Internetu rzeczy.

Rekordowe ataki

W ciągu ostatniego roku przeprowadzono kolejne rekordowe ataki. W sierpniu 2021 roku ujawniliśmy atak DDoS generujący 17,2 miliona żądań HTTP na sekundę, a w kwietniu 2022 roku atak DDoS z 15 milionami żądań HTTPS na sekundę. Wszystkie zostały automatycznie wykryte i zminimalizowane przez zarządzany zestaw reguł DDoS HTTP, wykorzystujący nasz autonomiczny system ochrony krawędzi przed DDoS.

Niewielki, ale potężny botnet składający się z 5067 urządzeń przeprowadził atak generujący 26 milionów żądań na sekundę. To oznacza, że średnio każdy węzeł wysyłał nawet 5200 RPS. Dla porównania — śledzimy także znacznie większy, ale mniej potężny botnet, utworzony przez ponad 730 000 urządzeń. Ten większy botnet nie był w stanie wygenerować więcej niż miliona żądań na sekundę, co daje średnio 1,3 RPS na jedno urządzenie. Innymi słowy, mniejszy botnet był średnio 4000 razy silniejszy — dzięki wykorzystaniu maszyn wirtualnych i serwerów.

Warto również zauważyć, że atak przeprowadzono z wykorzystaniem HTTPS. Takie ataki wymagają więcej zasobów obliczeniowych ze względu na wyższy koszt ustanowienia bezpiecznego połączenia szyfrowanego za pomocą protokołu TLS. Są więc kosztowniejsze dla sprawcy, jak i dla ofiary ograniczającej skutki ataku. W przeszłości zaobserwowaliśmy bardzo duże ataki przez niezaszyfrowane HTTP, ale ten atak wyróżnia się spośród innych właśnie ze względu na zasoby wymagane przy tej skali.

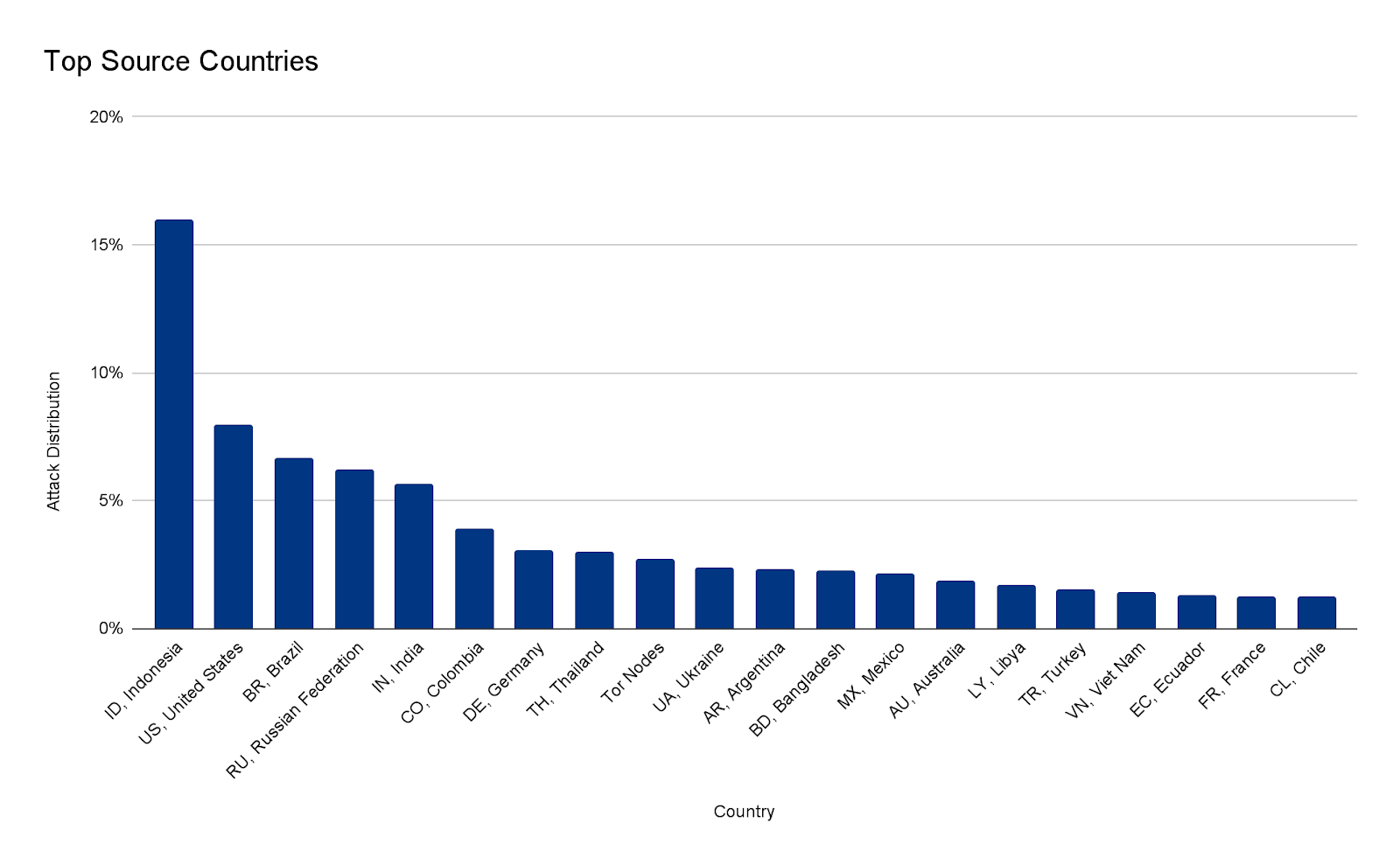

W ciągu mniej niż 30 sekund ten botnet wygenerował więcej niż 212 milionów żądań HTTPS z ponad 1500 sieci w 121 krajach. Największy ruch pochodził z Indonezji, Stanów Zjednoczonych, Brazylii i Rosji. Około 3% ataku przeszło przez węzły sieci Tor.

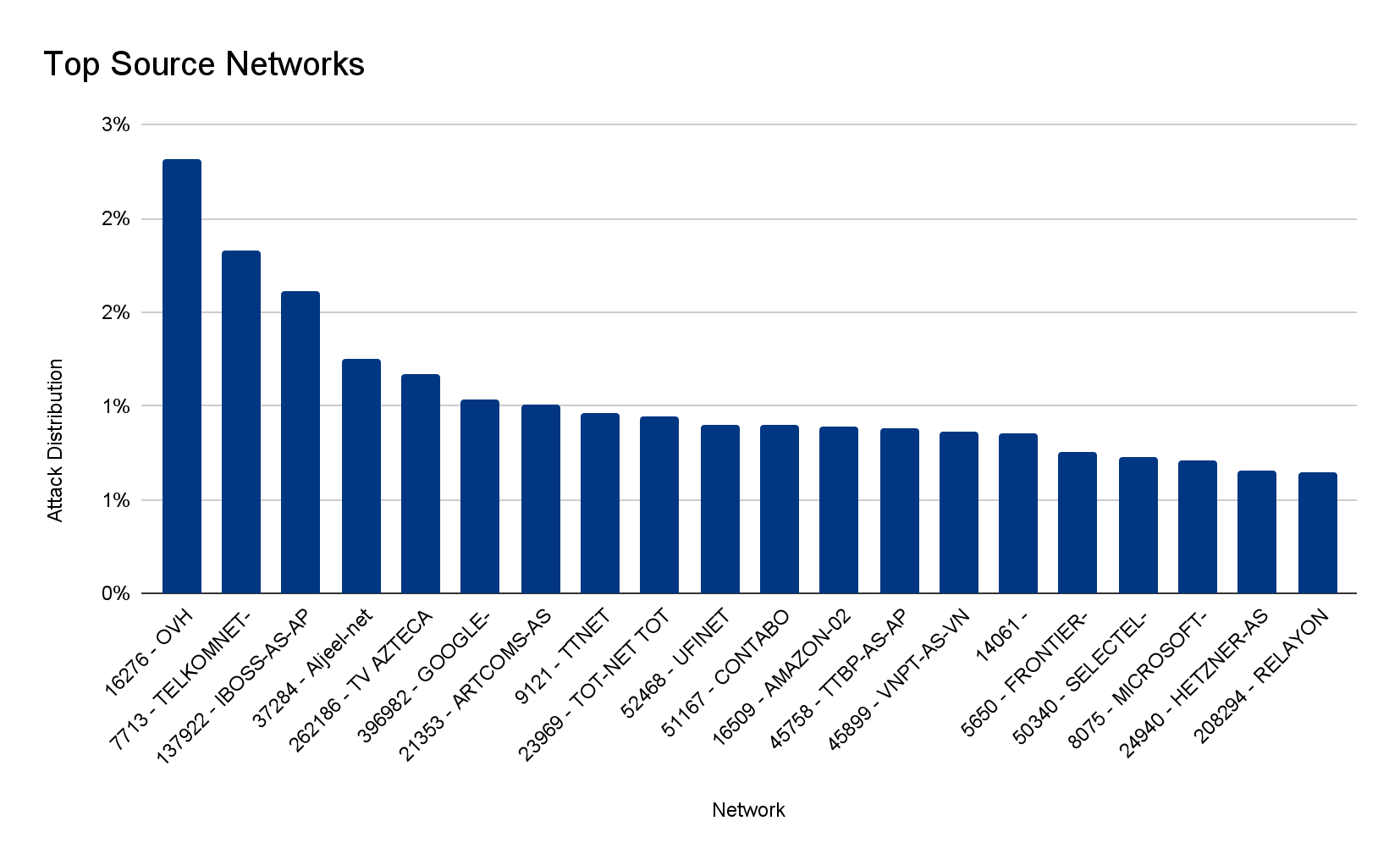

Najczęściej wykorzystywanymi sieciami były francuska OVH (numer systemu autonomicznego: 16276), indonezyjska Telkomnet (numer SA 7713), amerykańska iboss (numer SA: 137922) i libijska Ajeel (numer SA: 37284).

Rozmiar zagrożeń DDoS

Myśląc o ochronie przed DDoS, należy zrozumieć zagrożenia, z jakimi mamy do czynienia. Jak wskazuje nasz raport na temat trendów DDoS, większość przypadków to niewielkie ataki, na przykład akty cyberwandalizmu. Jednak nawet mały atak może mieć poważny wpływ na niechronione zasoby internetowe. Jednocześnie duże ataki są coraz większe i częstsze, za to przeprowadzane szybko i nagle. To dlatego, że sprawcy skupiają moc botnetów, by wyrządzić szkody jednym mocnym ciosem, próbując uniknąć wykrycia.

Ataki DDoS są inicjowane przez ludzi, ale generują je maszyny. Zanim więc ofierze ataku uda się zareagować, może być już po wszystkim. A nawet, jeśli atak był szybki, następujące problemy w sieci i aplikacji mogą trwać jeszcze długo po nim — na czym ucierpią zarówno Twoje przychody, jak i reputacja. Z tego powodu zaleca się chronić zasoby internetowe zautomatyzowaną, zawsze aktywną usługą ochrony, która wykrywa i łagodzi ataki bez udziału ludzi.

Pomagamy budować lepszy Internet

Cloudflare we wszystkich działaniach kieruje się misją budowania lepszego Internetu. Wizją zespołu odpowiedzialnego za ochronę przed DDoS jest sprawienie, by ryzyko tego typu ataków przeszło do historii. Dlatego oferowana przez nas ochrona jest nieograniczona — obowiązuje bez względu na rozmiar, liczbę czy czas trwania ataków. Jest to szczególnie istotne w dzisiejszych czasach, ponieważ jak widzieliśmy, ataki są coraz większe i częstsze.

Nie korzystasz jeszcze z rozwiązań Cloudflare? Zacznij teraz i zabezpiecz swoje strony internetowe planem Free lub Pro, albo skontaktuj się z nami, by dowiedzieć się więcej o kompleksowej ochronie całej sieci przed atakami DDoS, którą zapewnia rozwiązanie Magic Transit.