วันนี้ เรารู้สึกตื่นเต้นกับการประกาศเปิดตัว Clientless Web Isolation เวอร์ชันเบต้าของ Cloudflare การเชื่อมต่อแบบใหม่สำหรับ Browser Isolation ที่มาพร้อมกับ Zero Trust Network Access (ZTNA) ที่มีประโยชน์ในการป้องกันการโจมตีแบบ Zero-day ฟิชชิ่ง และการรั่วไหลของข้อมูลจากการเรียกดูระยะไกลสำหรับผู้ใช้ในทุกอุปกรณ์และการเรียกดูเว็บไซต์ทั้งหมด ไม่ว่าจะเป็นแอปภายในหรือแอปพลิเคชัน SaaS เข้าถึงประโยชน์ทั้งหมดโดยไม่ต้องติดตั้งซอฟต์แวร์หรือกำหนดค่าใบรับรองใดๆ บนอุปกรณ์ปลายทาง

การเข้าถึงที่ปลอดภัยสำหรับอุปกรณ์ที่ได้รับการจัดการและไม่ได้รับการจัดการ

ในช่วงต้นปี 2021 Cloudflare ได้ประกาศการใช้งานทั่วไปของ Browser Isolation ซึ่งเป็นเบราว์เซอร์ระยะไกลที่รวดเร็วและปลอดภัยที่มาพร้อมกับแพลตฟอร์ม Zero Trust ของ Cloudflare แพลตฟอร์มนี้ — หรือที่เรียกว่า Cloudflare for Teams — เป็นแพลตฟอร์มที่รวมการเข้าถึงอินเทอร์เน็ตที่ปลอดภัยเข้ากับโซลูชันเว็บเกตเวย์ที่ปลอดภัยของเรา (เกตเวย์) และการเข้าถึงแอปพลิเคชันที่ปลอดภัยด้วยโซลูชัน ZTNA (การเข้าถึง)

โดยทั่วไปแล้ว ผู้ดูแลระบบจะใช้งาน Browser Isolation ด้วยการเปิดใช้ไคลเอ็นต์อุปกรณ์ของ Cloudflare บนอุปกรณ์ปลายทาง เพื่อให้ Cloudflare สามารถให้บริการเป็น DNS ที่ปลอดภัยและพร็อกซีอินเทอร์เน็ต HTTPS ได้ โมเดลนี้ช่วยป้องกันผู้ใช้และแอปพลิเคชันที่ละเอียดอ่อนเมื่อผู้ดูแลระบบจัดการอุปกรณ์ต่างๆ ของทีม และผู้ใช้ปลายทางจะได้สัมผัสกับประสบการณ์ที่ลื่นไหลเหมือนกำลังใช้งานเบราว์เซอร์บนอุปกรณ์ ผู้ใช้แทบจะไม่รู้สึกเลยว่าจริงๆ แล้วกำลังท่องเว็บอยู่บนอุปกรณ์ที่ปลอดภัยซึ่งทำงานอยู่ในศูนย์ข้อมูล Cloudflare บริเวณใกล้เคียง

การผสานรวมแบบครบวงจรของ Browser Isolation เข้ากับการเข้าถึงอินเทอร์เน็ตที่ปลอดภัยทำให้เป็นเรื่องง่ายสำหรับผู้ดูแลระบบที่จะใช้งาน Browser Isolation ภายในทีม โดยที่ผู้ใช้ไม่รู้สึกเลยว่ากำลังจริงๆ แล้วกำลังท่องเว็บอยู่บนอุปกรณ์ที่ปลอดภัยซึ่งอยู่ในศูนย์ข้อมูล Cloudflare บริเวณใกล้เคียง อย่างไรก็ตาม การจัดการไคลเอนต์ปลายทางอาจเพิ่มค่าใช้จ่ายในการกำหนดค่าสำหรับผู้ใช้อุปกรณ์ที่ไม่ได้รับการจัดการ หรือผู้รับเหมาบนอุปกรณ์ที่ได้รับการจัดการโดยองค์กรบุคคลที่สามได้

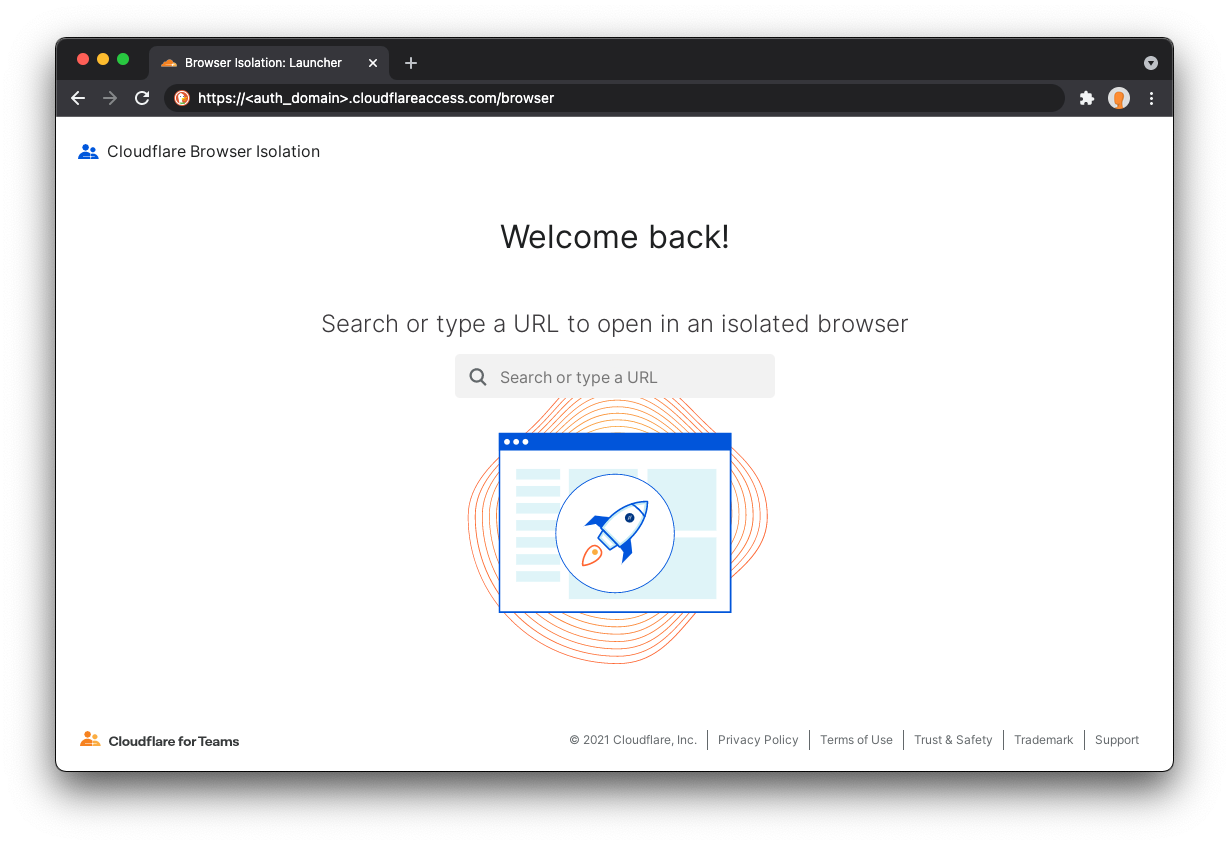

Clientless Web Isolation ของ Cloudflare จะช่วยเพิ่มประสิทธิภาพการเชื่อมต่อกับเบราว์เซอร์ระยะไกลผ่านไฮเปอร์ลิงก์ (เช่น https://<your-auth-domain>.cloudflareaccess.com/browser) เมื่อผู้ใช้ได้ยืนยันตัวตนผ่าน Cloudflare Access ที่รองรับ ผู้ให้บริการพิสูจน์และยืนยันตัวตนเบราว์เซอร์ของผู้ใช้จะใช้ HTML5 ในการสร้างการเชื่อมต่อที่มีเวลาแฝงต่ำกับเบราว์เซอร์ระยะไกลที่โฮสต์ในศูนย์ข้อมูล Cloudflare บริเวณใกล้เคียง โดยไม่ต้องติดตั้งซอฟแวร์ใดๆ ไม่มีเซิร์ฟเวอร์ที่ต้องจัดการหรือปรับขนาด หรือภูมิภาคที่ต้องกำหนดค่า

เรียกดูลิงก์ที่มีความเสี่ยงสูงได้อย่างปลอดภัย

เพียงการคลิกลิงก์ในอีเมลหรือเว็บไซต์ก็ทำให้เบราว์เซอร์ของคุณดาวน์โหลดและเรียกใช้เพย์โหลดของเนื้อหาเว็บที่ใช้งานอยู่ได้ ซึ่งสามารถทำให้เกิดภัยคุกคามแบบ Zero-day ที่ไม่รู้จักและสร้างช่องโหว่ให้กับอุปกรณ์ปลายทางได้

สามารถเริ่มใช้งาน Clientless Web Isolation ของ Cloudflare ได้ผ่าน URL ที่มีคำนำหน้า (เช่น https://<your-auth-domain>.cloudflareaccess.com/browser/https://www.example.com) เพียงแค่กำหนดค่าบล็อกเพจที่กำหนดเอง เกตเวย์อีเมล หรือเครื่องมือทิกเก็ตของคุณเพื่อใส่คํานําหน้าลิงก์ที่มีความเสี่ยงสูงด้วย Browser Isolation ก็จะเป็นการส่งการคลิกที่มีความเสี่ยงสูงไปยังเบราว์เซอร์ระยะไกลโดยอัตโนมัติ ซึ่งเป็นการป้องกันอุปกรณ์ปลายทางจากรหัสที่เป็นอันตรายที่อาจปรากฏในลิงก์เป้าหมาย

ที่ Cloudflare เราใช้ผลิตภัณฑ์ Cloudflare ในการปกป้อง Cloudflare และยังใช้วิธีการ Clientless Web Isolation นี้สำหรับกิจกรรมการตรวจสอบความปลอดภัยของเราเอง การใส่คำนำหน้าลิงก์ที่มีความเสี่ยงสูงด้วยโดเมนการตรวจสอบสิทธิ์ของเราจะทำให้ทีมความปลอดภัยของเราสามารถตรวจสอบเว็บไซต์ที่อาจเป็นอันตรายและและไซต์ฟิชชิ่งได้อย่างปลอดภัย

ยังไม่เคยมีรหัสที่มีความเสี่ยงเข้าถึงอุปกรณ์ของพนักงานได้ และเมื่อสิ้นสุดการตรวจสอบ ระบบจะยุติการใช้งานเบราว์เซอร์ระยะไกลและรีเซ็ตเป็นสภาพที่รับรู้ว่าปลอดภัยสำหรับการตรวจสอบครั้งถัดไป

การเข้าถึงแบบ Zero Trust ที่เชื่อมโยงกันทั้งระบบและการเรียกดูระยะไกล

ณ เวลาที่ข้อมูลของบริษัทมีการเข้าถึงจากเฉพาะอุปกรณ์ที่ได้รับการจัดการ ก็มีการผ่านเครื่องข่ายที่ควบคุมภายในไปเป็นเวลานานแล้ว องค์กรต่างๆ อาศัยการควบคุมสภาพของอุปกรณ์ที่เข้มงวดเพื่อตรวจสอบว่าการเข้าถึงแอปพลิเคชันที่เกิดจากเฉพาะอุปกรณ์ที่ได้รับการจัดการนั้นมีเครื่องมือบางอย่างในการสนับสนุนกลุ่มพนักงาน BYOD หรือผู้รับเหมา ก่อนหน้านี้ ผู้ดูแลระบบได้แก้ไขปัญหาด้วยการใช้งานสภาพแวดล้อมโครงสร้างพื้นฐานเดสก์ท็อปเสมือน (VDI) ที่ใช้ทรัพยากรและค่าใช้จ่ายสูงมาก

นอกจากนี้ เมื่อเป็นการรักษาความปลอดภัยการเข้าถึงแอปพลิเคชัน Cloudflare Access เป็นผู้เชี่ยวชาญในการใช้นโยบายการให้สิทธิ์ตามความจำเป็นที่กำหนดค่าเริ่มต้นเป็นปฏิเสธกับแอปพลิเคชันบนเว็บ โดยไม่ต้องติดตั้งซอฟต์แวร์ไคลเอ็นต์ใดๆ บนอุปกรณ์ผู้ใช้

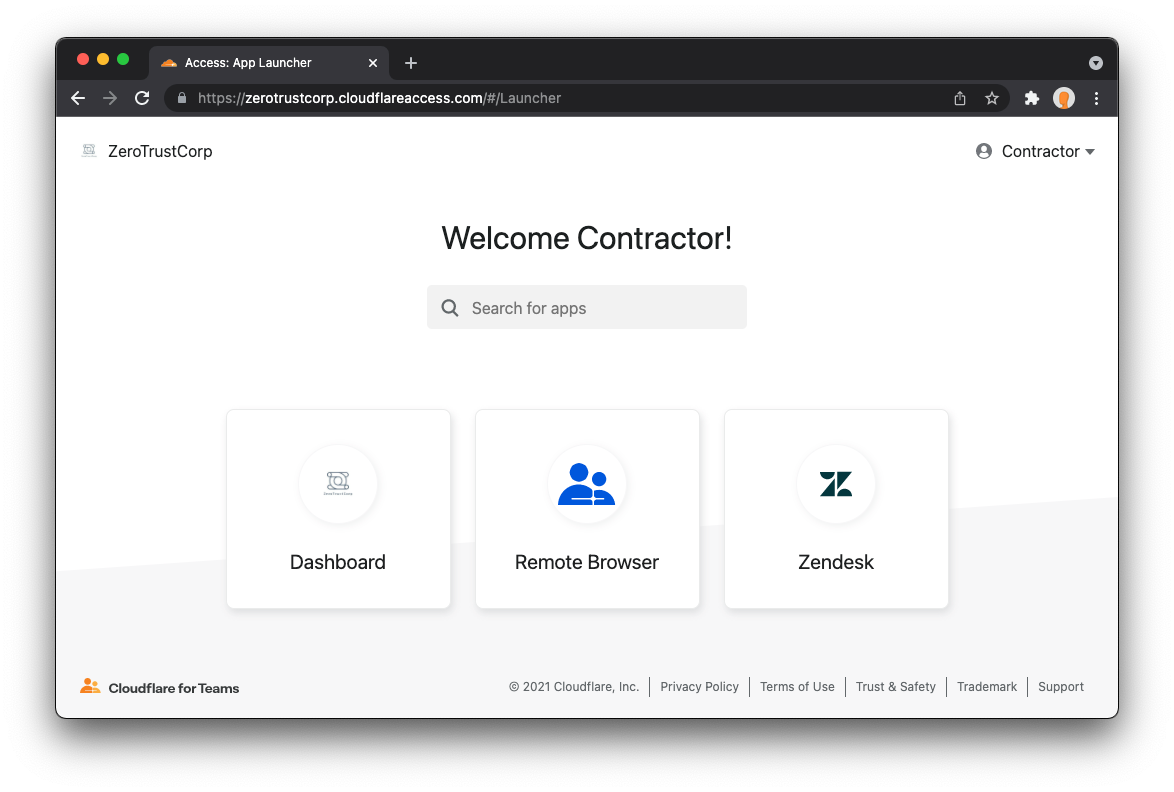

Clientless Web Isolation ของ Cloudflare จะแบ่งกลุ่มกรณีการใช้งาน ZTNA เพื่อให้แอปพลิเคชันได้รับการป้องกันโดยใช้ Access และ Gateway เพื่อใช้ประโยชน์จากการควบคุมการคุ้มครองข้อมูลของ Browser Isolation เช่น การควบคุมการพิมพ์บนอุปกรณ์ ข้อจำกัดการอัปโหลด / ดาวน์โหลดคลิปบอร์ดและไฟล์เพื่อป้องกันการถ่ายโอนข้อมูลที่ละเอียดอ่อนไปยังอุปกรณ์ที่ไม่ได้รับการจัดการ

สามารถเพิ่มลิงก์แบบแยกได้ที่ตัวเปิดใช้แอป Access ให้เป็นบุ๊กมาร์กได้อย่างง่ายดาย ทำให้ทีมของคุณและผู้รับเหมาเข้าถึงไซต์ต่างๆ ได้อย่างง่ายดายเพียงคลิกเดียว

และสุดท้าย เพียงเพราะเบราว์เซอร์ระยะไกลช่วยลดผลกระทบของช่องโหว่ ไม่ได้หมายความว่าควรมีการเข้าถึงอินเทอร์เน็ตที่ไม่ได้รับการจัดการ การรับส่งข้อมูลทั้งหมดจากเบราว์เซอร์ระยะไกลไปยังเว็บไซต์เป้าหมายนั้นปลอดภัย ได้รับการตรวจสอบ และได้รับการบันทึกโดยโซลูชัน SWG (Gateway) ของ Cloudflare เพื่อให้แน่ใจว่าภัยคุกคามที่ทราบได้รับการคัดกรองด้วยนโยบาย HTTP และ การสแกนการป้องกันไวรัส

ร่วมใช้งาน Clientless Web Isolation เวอร์ชันเบต้า

Clientless Web Isolation จะพร้อมใช้งานสำหรับผู้สมัครใช้บริการ Cloudflare for Teams ที่ได้เพิ่ม Browser Isolation ไปยังแผน เราจะเปิดให้มีการเข้าถึง Clientless Web Isolation ของ Cloudflare เวอร์ชันเบต้าในเร็วๆ นี้ หากคุณสนใจเข้าร่วม สมัครใช้งานที่นี่ เพื่อรับข่าวสารจากเราเป็นคนแรก

เรารู้สึกตื่นเต้นเกี่ยวกับกรณีการใช้งานของการเรียดูที่ปลอดภัยและการเข้าถึงแอปพลิเคชันสำหรับโมเดล Clientless Web Isolation ของเรา ขณะนี้ ทีมทุกขนาดสามารถส่งการเชื่อมต่อ Zero Trust ที่ราบรื่นไปยังอุปกรณ์ที่ไม่ได้รับการจัดการได้ทุกที่บนโลก