Setahun yang lalu, kami meluncurkan WARP for Desktop untuk memberikan akses Internet yang cepat dan pribadi kepada siapa pun. Untuk pelanggan bisnis kami, administrator TI dan keamanan juga dapat menggunakan agen yang sama dan mendaftarkan perangkat di organisasi mereka ke Cloudflare for Teams. Setelah terdaftar, anggota tim mereka memiliki akses yang cepat ke Internet di mana Cloudflare juga dapat menyediakan pemfilteran keamanan komprehensif dari fungsi firewall jaringan hingga browser jarak jauh.

Saat tahun lalu diluncurkan, kami mendukung mekanisme penerapan seluas mungkin dengan serangkaian opsi konfigurasi sederhana agar organisasi Anda terlindungi dengan cepat. Fokus kami adalah membantu organisasi menjaga keamanan pengguna dan data dengan pemfilteran HTTP dan DNS dari lokasi mana pun. Kami memulai dukungan untuk Mac, Windows, iOS, dan Android.

Sejak peluncurannya, agen telah diterapkan oleh ribuan organisasi untuk mengamankan anggota tim dan proses akhir mereka. Kami telah mendengar dari pelanggan yang tidak sabar untuk memperluas peluncurannya, tetapi membutuhkan dukungan OS dan kontrol konfigurasi yang lebih baik.

Hari ini, dengan senang hati kami umumkan bahwa agen zero trust kami sekarang memiliki kesamaan fitur di semua platform utama. Selain itu, Anda dapat mengontrol opsi baru untuk menentukan rute traffic dan administrator Anda dapat mengatur penerapan dalam skala besar. Dengan rilis hari ini, kami siap membantu Anda sepenuhnya membuang VPN lama dan alat keamanan jaringan yang tim TI Anda benci.

Dibangun untuk skala besar

Dua faktor terpenting dalam zero trust agen kami adalah keandalan di seluruh platform dan keandalan koneksi. Jika Anda pernah mengirimkan perangkat lunak pada skala ini, Anda akan tahu bahwa memelihara klien di semua sistem operasi utama adalah tugas yang menakutkan (dan rawan kesalahan).

Untuk menghindari perangkap platform, kami menulis inti agen di Rust agar 95% kode dapat dibagikan ke semua perangkat. Secara internal kami menyebut kode umum ini sebagai daemon bersama (atau layanan, untuk pengguna Windows). Implementasi umum berbasis Rust dapat membuat teknisi kami menghabiskan lebih sedikit waktu untuk menduplikasi kode di berbagai platform dengan memastikan sebagian besar peningkatan kualitas terjadi pada semua orang secara bersamaan.

Dalam hal keandalan koneksi, jika Anda berpengalaman dengan VPN tradisional, Anda akan tahu bahwa VPN tersebut rawan kesalahan dan lambat. Landasan jaringan kami dibangun di atas implementasi WireGuard kami sendiri yang disebut BoringTun. Tidak seperti VPN tradisional dan lambat, kami menggunakan UDP dan dioptimalkan untuk berbagai variasi pengguna infrastruktur Internet yang terhubung saat ini (mis., di pesawat, di kedai kopi, jaringan padat di kota, dll.). Terbukti dari tahun ke tahun dalam skala jutaan perangkat konsumen kami, BoringTun memastikan traffic Anda dienkripsi dan siap untuk kebijakan apa pun yang Anda putuskan.

Dengan skala kekuatan hingga keandalan, sekarang agen kami sepenuhnya mendukung sistem operasi berikut

- Windows 8.1, Windows 10, dan Windows 11

- macOS Mojave, Catalina, Big Sur, Monterey

- Termasuk dukungan M1

- ChromeBooks (Diproduksi setelah 2019) (Baru)

- Linux CentOS 8, RHEL, Ubuntu, Debian (Baru)

- iOS

- Android

Dibuat untuk memenuhi model penerapan Anda

Saat agen kami pertama kali diperkenalkan, fokusnya adalah mengenkripsi semua traffic perangkat ke jaringan Cloudflare dan membuat admin dapat membuat kebijakan HTTP dan DNS seputar traffic tersebut. Kami juga tahu bahwa pelanggan sedang dalam proses untuk bermigrasi ke model Zero Trust. Terkadang transformasi itu perlu terjadi selangkah demi selangkah.

Kami telah menghabiskan waktu untuk membangun fitur yang tidak hanya mengganti sepenuhnya solusi lama Anda, tetapi juga menjalankan perangkat lunak kami bersama dengan solusi lama tersebut untuk memastikan migrasi yang lebih lancar.

- Domain-Based Split Tunneling - Terkadang, Anda tidak perlu mengirimkan semua traffic melalui layer keamanan Anda. Kami sudah mendukung pengecualian berbasis IP, tetapi sekarang kami mempermudah pembuatan aturan Split Tunnel dengan nama domain (mis., *.example.com atau example.com) daripada memaksa Anda mencari alamat IP CIDR untuk domain tertentu.

- Include-Only Split Tunnels - Agen kami awalnya dibangun berdasarkan premis bahwa semua traffic perangkat harus dienkripsi dan dikirim ke jaringan kami. Hal ini memastikan traffic tidak diintai dan membuat admin dapat mempertahankan visibilitas. Namun, terkadang, Anda hanya ingin mengirim beberapa traffic ke Cloudflare dan mengecualikan sisanya secara default. Include-Only Split Tunnels melakukannya sehingga Anda dapat memilih rute individual yang ingin Anda tuju ke jaringan kami. Jika Anda memerlukan penggantian VPN lama yang cepat untuk terhubung ke sumber daya Cloudflare Tunnel atau hanya ingin memastikan traffic ke infrastruktur Anda yang paling sensitif sesuai dengan inspeksi HTTP, gunakan aturan Include-Only Split Tunnels.

- Domain Pribadi yang Ditingkatkan - Beberapa organisasi memulai migrasi mereka dengan menjalankan produk Zero Trust Cloudflare bersama VPN pihak ketiga yang ada. Sebelumnya, agen kami mendukung konfigurasi ini dengan membuat administrator dapat menyetel ulang resolusi nama domain untuk mengirim kueri DNS untuk kasus penggunaan tertentu melalui VPN. Namun, itu bersifat global dan pengiriman kueri tidak dapat dikendalikan. Sekarang kami telah menambahkan kemampuan untuk menentukan server DNS mana yang harus merespons domain pribadi, dan seperti yang dibahas di awal minggu ini, kompatibel dengan kemampuan jaringan Zero Trust baru kami.

- Mode postur saja (segera hadir) — Kami telah berbicara sebelumnya tentang pentingnya postur perangkat dan kemampuan kami. Pada kuartal pertama tahun 2022, kami akan mengirimkan kemampuan agen kami untuk berjalan dalam mode postur saja. Artinya, klien kami tidak akan memproses permintaan DNS apa pun atau mengirim traffic lainnya kepada kami. Ini memungkinkan Anda untuk menerapkan kebijakan postur Cloudflare Access tanpa mengaktifkan inspeksi HTTP untuk pengguna Anda.

Dibangun untuk konfigurasi yang mulus

Menerapkan agen apa pun ke puluhan ribu pengguna dapat menjadi rintangan logistik. Kami membangun agen Cloudflare for Teams agar mudah digunakan dalam skala besar di tim Anda. Pengumuman hari ini memberi Anda lebih banyak opsi untuk meluncurkan agen ke seluruh organisasi Anda dengan kontrol berbasis API dan Terraform.

Mengotomatiskan tugas administratif adalah cara terbaik untuk membuatnya tetap konsisten. Di Cloudflare, kami membangun UI kami di atas serangkaian RESTful API berdasarkan permintaan HTTPS dan respons JSON. API yang sama ini dalam hal manajemen perangkat kami kemudian diekspos ke pengguna melalui Dokumentasi API kami dan sebagai tambahan melalui penyedia Terraform kami. Semua yang diekspos dalam versi web https://dash.teams.cloudflare.com/ tersedia melalui salah satu antarmuka ini.

Sebagai contoh bagaimana Anda dapat melakukan otomatisasi, kami akan melihat domain-based split tunneling kami. Untuk referensi, berikut adalah Dokumentasi API dan Terraform yang setara.

Untuk membuat aturan penyertaan berbasis domain untuk example.com:

curl -X PUT "https://api.cloudflare.com/client/v4/accounts/699d98642c564d2e855e9661899b7252/devices/policy/include" \

-H "X-Auth-Email: [email protected]" \

-H "X-Auth-Key: c2547eb745079dac9320b638f5e225cf483cc5cfdda41" \

-H "Content-Type: application/json" \

--data '[{"host":"*.example","description":"Include all traffic to example.com in the tunnel"}]'

Aturan yang sama dapat dibuat di Terraform dengan ini:

# Including *.example.com in WARP routes

resource "cloudflare_split_tunnel" "example_split_tunnel_include" {

account_id = "699d98642c564d2e855e9661899b7252"

mode = "include"

tunnels {

host = "*.example.com",

description = "Include all traffic to example.com in the tunnel"

}

}

Tugas umum lainnya adalah membuat laporan perangkat yang terdaftar. Menggunakan Device List API, contoh berikut menunjukkan cara membuat daftar semua perangkat Windows yang terdaftar di organisasi Anda:

curl -X GET "https://api.cloudflare.com/client/v4/accounts/699d98642c564d2e855e9661899b7252/devices?type=windows" \

--header 'Authorization: Bearer 8M7wS6hCpXVc-DoRnPPY_UCWPgy8aea4Wy6kCe5T' \

-H "Content-Type: application/json"

Menjalankan perintah itu akan mengembalikan JSON yang terlihat seperti ini:

{

"created": "2021-12-01T17:14:23.847538Z",

"device_type": "windows",

"gateway_device_id": "215f9adc-52ca-11ec-9ece-f240956bdf5f",

"id": "215f9adc-52ca-11ec-9ece-f240956bdf5f",

"ip": "150.111.29.1",

"key": "0mS9vj2gk0KNcXoi50pwfuL49WT0rLGAcX2gVze3ixA=",

"last_seen": "2021-12-01T17:14:30.110663Z",

"mac_address": "00:0c:29:6f:11:93",

"model": "VMware7,1",

"name": "MYVMWin10",

"os_version": "10.0.19042",

"serial_number": "VMware-56",

"updated": "2021-12-01T17:14:30.110663Z",

"user": {

"email": "[email protected]",

"id": "6a8e079d-8a33-4677-b610-a5e361c0c959"

},

"version": "2021.11.278"

},

{

"created": "2021-11-08T23:59:37.621164Z",

"device_type": "windows",

"gateway_device_id": "ee02da10-40ef-11ec-bb68-6a56f426bb46",

"id": "ee02da10-40ef-11ec-bb68-6a56f426bb46",

"ip": "98.247.211.1",

"key": "DhUI8nqeVrXL1JFhYbeCFmkeu/XEkkEjVmcZ8UraTDI=",

"last_seen": "2021-11-08T23:59:37.621164Z",

"model": "Latitude 7400",

"name": "CloudBox",

"os_version": "10.0.19043",

"serial_number": "7CHR3Z2",

"updated": "2021-11-23T20:03:12.046067Z",

"user": {

"email": "[email protected]",

"id": "39663a0d-9f7c-4a24-ae7f-f869a8cf07f1"

},

"version": "2021.11.34"

},

Dibangun untuk dikelola siapa saja

Termasuk dari rilis hari ini, kami juga mengumumkan kemitraan dengan penyedia MDM sebagai mekanisme yang dapat Anda gunakan untuk menerapkan perangkat lunak dengan pengguna Anda. Kami juga mengetahui bahwa beberapa organisasi belum memiliki MDM atau memiliki administrator yang mengelola penerapan yang lebih memilih antarmuka pengguna visual.

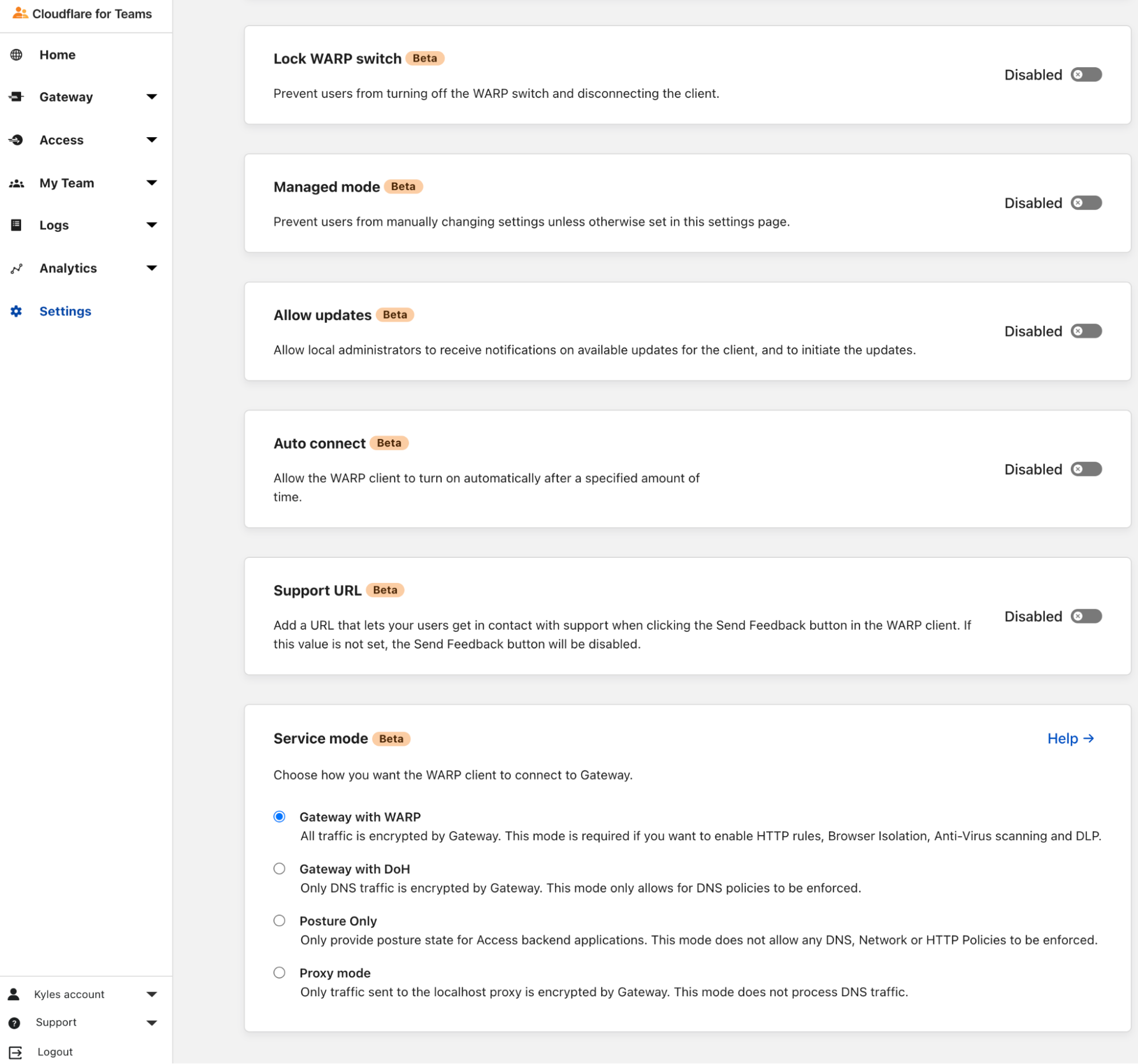

Dalam beberapa minggu ke depan, kami akan mengaktifkan kemampuan untuk mengelola aspek perilaku klien langsung dari dasbor, dalam versi beta. Hal ini agar Anda dapat untuk segera membuat perubahan pada konfigurasi klien tanpa harus mendorong versi baru klien.

Apa yang akan terjadi selanjutnya?

Tahun depan adalah waktu yang luar biasa bagi klien saat kami benar-benar akan menggandakan dukungan dan fleksibilitas klien setelah diterapkan. Beberapa fitur yang sangat ingin kami berikan adalah:

- Pengaturan perangkat oleh Pengguna/Grup di mana Anda akan dapat menentukan pengaturan klien (mis., siapa yang diizinkan untuk memperbarui, aturan split tunnel, dll.) untuk pengguna yang berbeda

- Mode postur saja membuat Anda dapat mengaktifkan kontrol postur Cloudflare Access tambahan jika Anda belum siap untuk Cloudflare Gateway

- Dukungan distro Linux tambahan sehingga semua orang di organisasi Anda dapat dilindungi

- Telemetri dan Analytics tentang bagaimana kinerja perangkat di organisasi Anda terkait dengan klien kami dan traffic yang mengalir ke jaringan Cloudflare

Terhubung Sekarang

Anda dapat menemukan unduhan untuk semua klien kami yang tercantum di bawah ini:

| Windows | Unduh Beta | Unduh Rilis |

|---|---|---|

| macOS | Unduh Beta | Unduh Rilis |

| Linux | Setup Repositori | Unduh Paket |

| iOS | Unduh Rilis | |

| Android/Chrome | Unduh Rilis |