“Nunca confie, sempre verifique”

Quase todos com quem falamos hoje em dia entendem e concordam com esse princípio fundamental de Zero Trust. Então, o que está impedindo as pessoas? A maior reclamação que ouvimos é que elas simplesmente não sabem por onde começar. As ferramentas de segurança e a infraestrutura de rede já existem há anos, e uma jornada de implementação obscura envolvendo aplicativos nos quais as pessoas confiam para fazer seu trabalho todos os dias pode parecer intimidante.

Embora não haja uma resposta universal, vários de nossos clientes concordaram que descarregar os principais aplicativos de sua VPN tradicional para uma solução de acesso à rede Zero Trust (ZTNA) nativa de nuvem, como o Cloudflare Access, é um ótimo ponto de partida, fornecendo uma atualização acessível e importante para sua empresa.

Na verdade, a GartnerⓇ previu que “até 2025, pelo menos 70% das novas implantações de acesso remoto serão atendidas predominantemente por ZTNA em vez de serviços de VPN, contra menos de 10% no final de 2021.”1 Ao priorizar um projeto de ZTNA, os executivos de TI e segurança podem proteger melhor suas empresas contra ataques como ransomware e, ao mesmo tempo, melhorar os fluxos de trabalho diários de seus funcionários. A concessão entre segurança e experiência do usuário é uma visão antiquada do mundo; as organizações podem realmente melhorar ambos se seguirem a rota ZTNA.

Você pode começar aqui com o Cloudflare Access gratuitamente e, neste guia, mostramos por que e como.

Por que ninguém gosta de sua VPN

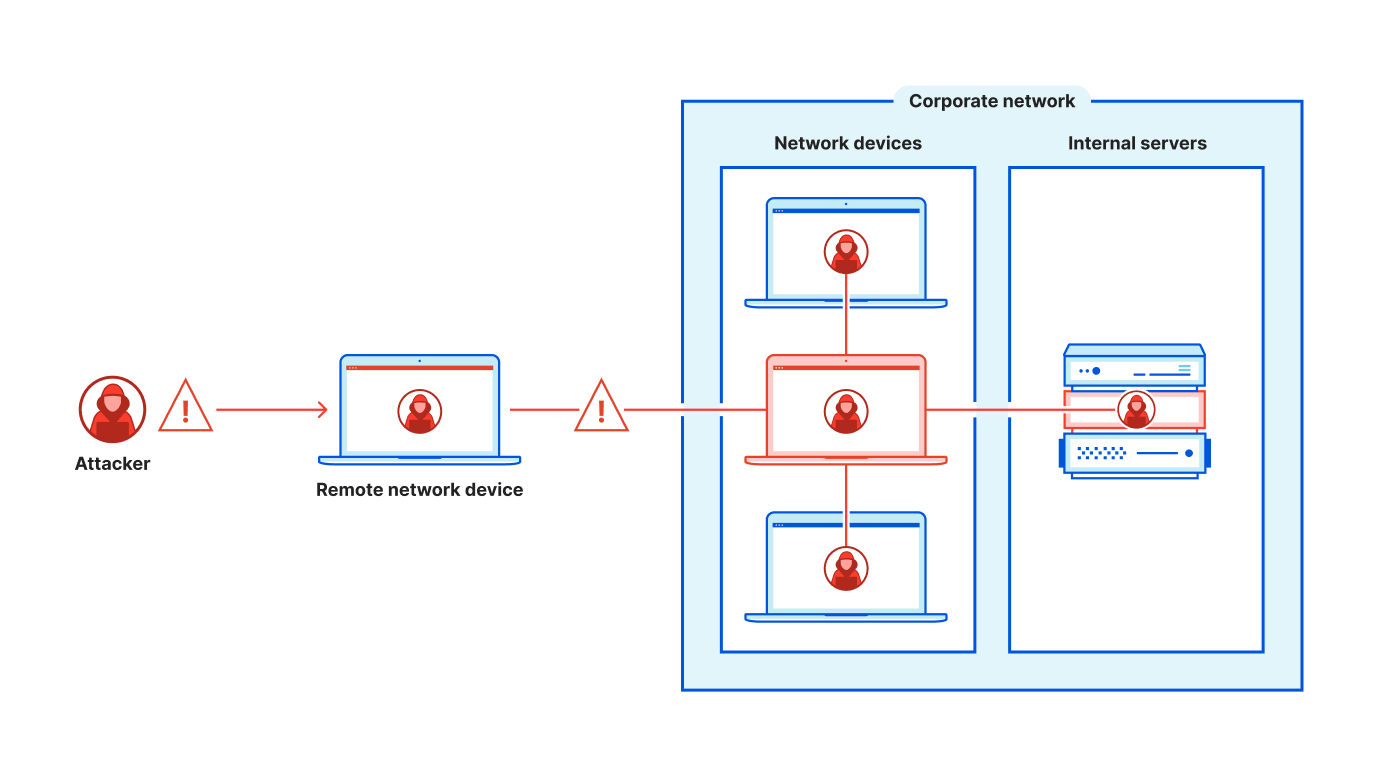

O acesso no nível da rede e a confiança padrão concedida pelas VPNs criam brechas de segurança evitáveis, encorajando a possibilidade de movimento lateral em sua rede. Os invasores podem entrar em sua rede por meio de um ponto de entrada menos sensível depois de roubar credenciais e, em seguida, cruzar para encontrar mais informações críticas da empresa para explorar. Diante dos ataques crescentes, a ameaça aqui é muito real, e o caminho para mitigar é muito simples, para ser ignorado.

Enquanto isso, o desempenho da VPN parece estagnado nos anos 90… mas não de uma forma divertida e nostálgica. Os funcionários sofrem com conexões lentas e não confiáveis que simplesmente não foram construídas para a escala atual de acesso remoto. Na era da “Grande Reestruturação” e do atual cenário de recrutamento, fornecer experiências abaixo do ideal baseadas em tecnologia legada para as equipes, não gera um grande ROI. Os profissionais de TI/segurança, que têm muitas outras oportunidades de trabalho disponíveis imediatamente, podem não querer aturar tarefas manuais desnecessárias por causa de uma pilha de tecnologia desatualizada. Do ponto de vista da segurança e da usabilidade, vale a pena buscar a substituição da VPN.

Torne o acesso com menor privilégio padrão

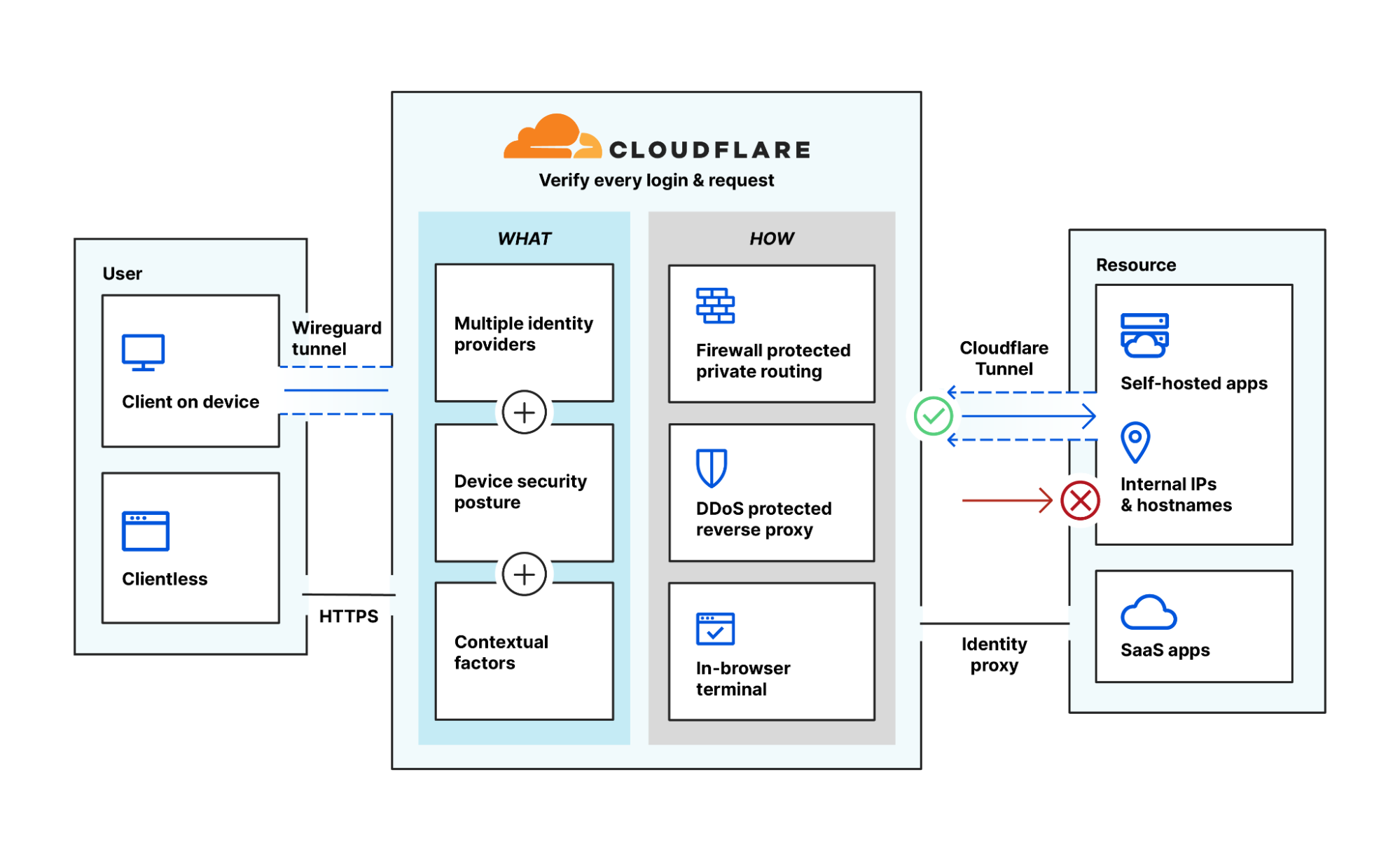

Em vez de autenticar um usuário e fornecer acesso a tudo em sua rede corporativa, uma implementação ZTNA ou “perímetro definido por software” autoriza o acesso por recurso, eliminando efetivamente o possível movimento lateral. Cada tentativa de acesso é avaliada em relação às regras Zero Trust com base na identidade, postura do dispositivo, geolocalização e outras informações contextuais. Os usuários são continuamente reavaliados conforme o contexto muda e todos os eventos são registrados para ajudar a melhorar a visibilidade em todos os tipos de aplicativos.

Como observou o cofundador da Udaan, Amod Malviya, “As VPNs são frustrantes e levam a incontáveis ciclos desperdiçados para os funcionários e a equipe de TI que os apoia. Além disso, as VPNs convencionais podem levar as pessoas a uma falsa sensação de segurança. Com o Cloudflare Access, temos uma solução muito mais confiável, intuitiva e segura que opera conforme o usuário e o acesso. Eu entendo isso como Autenticação 2.0, até mesmo 3.0".

A melhor segurança e experiência do usuário nem sempre coexistiram, mas a arquitetura fundamental do ZTNA realmente melhora ambas em comparação com as VPNs legadas. Quer seus usuários estejam acessando o Office 365 ou seu aplicativo de RH local personalizado, todas as experiências de login são tratadas da mesma forma. Com as regras Zero Trust sendo verificadas nos bastidores, de repente, todos os aplicativos parecem um aplicativo SaaS para seus usuários finais. Como nossos amigos da OneTrust disseram quando implementaram o ZTNA, “os funcionários podem se conectar às ferramentas de que precisam, as equipes, absolutamente, nem percebem que a Cloudflare está alimentando o back-end. Simplesmente funciona.”

Montar um plano de projeto ZTNA

As VPNs estão tão arraigadas na infraestrutura de uma organização que a substituição total de uma pode levar um tempo considerável, dependendo do número total de usuários e aplicativos atendidos. No entanto, ainda há um valor comercial significativo em fazer o progresso incremental. Você pode migrar da VPN no seu próprio ritmo e deixar o ZTNA e a VPN coexistirem por algum tempo, mas é importante começar, pelo menos.

Reflita sobre quais aplicativos por trás da VPN seriam mais valiosos para um piloto de ZTNA. Por exemplo um com reclamações conhecidas ou com vários tickets de suporte de TI associados a ele. Ou, considere aplicativos internos que são muito usados ou visitados por usuários, particularmente críticos ou de alto risco. Se você tiver atualizações de hardware futuras ou renovações de licença planejadas para as VPNs, os aplicativos por trás da infraestrutura de acompanhamento também podem ser uma opção sensata para um piloto de modernização.

Ao começar a planejar seu projeto, é importante envolver as partes interessadas adequadas. Para seu piloto de ZTNA, sua equipe principal deve envolver, no mínimo, um administrador de identidade e/ou administrador que gerencie os aplicativos internos usados pelos funcionários, além de um administrador de rede que entenda o fluxo de tráfego de sua organização no que se refere à VPN. Essas perspectivas vão ajudar a considerar, de forma holística, as implicações do lançamento do seu projeto, especialmente se o escopo for dinâmico.

Executar um plano de transição para um aplicativo piloto

Etapa 1: conectar seu aplicativo interno à rede da Cloudflare

O painel Zero Trust orienta você como configurar nosso conector de aplicativos através de algumas etapas simples, sem a necessidade de máquinas virtuais. Em minutos, você pode criar um túnel para o tráfego de seu aplicativo e encaminhá-lo com base em hostnames públicos ou em suas rotas de rede privada. O painel fornece uma sequência de comandos para copiar e colar em sua linha de comando facilitando as configurações iniciais de roteamento. A partir daí, a Cloudflare gerencia sua configuração automaticamente.

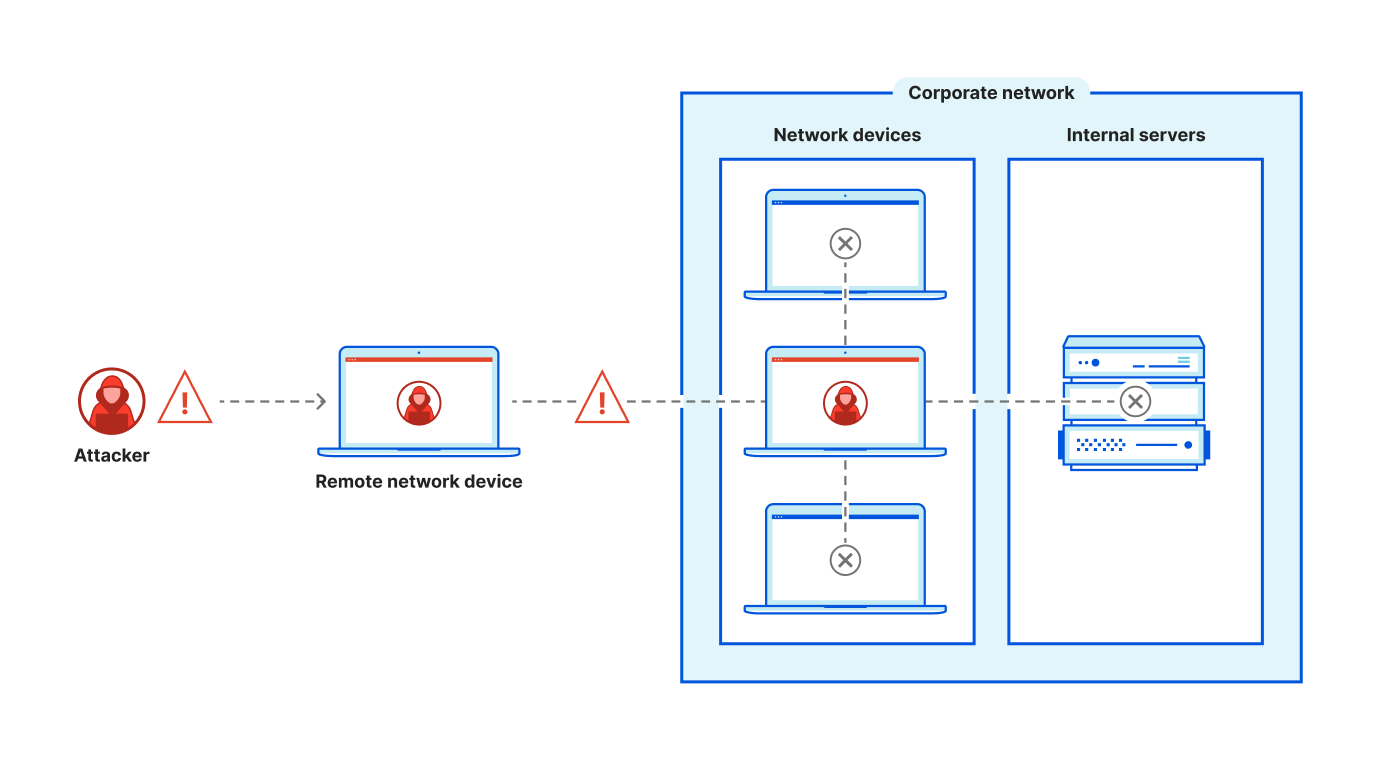

Um aplicativo web piloto pode ser o local mais adequado para começar, mas você também pode estender para SSH, VNC, RDP ou IPs e hostnames internos por meio do mesmo fluxo de trabalho. Com seu túnel instalado e funcionando, você cria os meios pelos quais seus usuários acessam seus recursos com segurança e essencialmente elimina a possibilidade do movimento lateral em sua rede. Seu aplicativo não fica visível para a internet pública, reduzindo significativamente sua superfície de ataque.

Etapa 2: integrar a proteção de identidade e de endpoints

O Cloudflare Access atua como uma camada de agregação para suas ferramentas de segurança existentes. Com suporte para mais de uma dúzia de provedores de identidade (IdPs), como Okta, Microsoft Azure AD, Ping Identity ou OneLogin, você pode vincular vários IdPs simultâneos ou locatários separados de um IdP. Isso pode ser particularmente útil para empresas que estão passando por fusões ou aquisições ou talvez passando por atualizações de conformidade, por exemplo, incorporando um inquilino FedRAMP separado.

Em uma implementação ZTNA, essa ligação permite que ambas as ferramentas usem seus pontos fortes. O IdP abriga os armazenamentos dos usuários e executa a verificação de autenticação de identidade, enquanto o Cloudflare Access controla as regras mais amplas de Zero Trust que, em última análise, decidem as permissões de acesso a uma ampla gama de recursos.

Da mesma forma, os administradores podem integrar provedores de proteção de endpoints comuns como Crowdstrike, SentinelOne, Tanium ou VMware Carbon Black para incorporar a postura do dispositivo em conjuntos de regras Zero Trust. As decisões de acesso podem incorporar pontuações de risco de postura do dispositivo para maior granularidade.

Você pode encontrar abordagens de atalho para esta etapa, caso planeje usar autenticação mais simples, como pins de uso único ou provedores de identidade social com usuários externos, como parceiros ou contratados. À medida que sua implementação de ZTNA amadurece, você pode incorporar IdPs adicionais ou provedores de proteção de endpoints a qualquer momento, sem alterar sua configuração básica. Cada integração apenas é adicionada à sua lista original de sinais contextuais conforme sua decisão.

Etapa 3: configurar as regras Zero Trust

Dependendo de seus níveis de garantia para cada aplicativo, você pode personalizar suas políticas Zero Trust para restringir adequadamente o acesso a usuários autorizados usando sinais contextuais. Por exemplo, um aplicativo de baixo risco pode simplesmente exigir endereços de e-mail que terminem em “@empresa.com” e um prompt bem-sucedido de autenticação multifator (MFA) por SMS ou e-mail. Aplicativos de alto risco podem exigir MFA de token físico especificamente, além de uma verificação de postura do dispositivo ou outra verificação de validação personalizada usando APIs externas.

A MFA, em particular, pode ser difícil de implementar com aplicativos locais legados nativamente usando ferramentas tradicionais de logon único. O uso do Cloudflare Access como um proxy reverso ajuda a fornecer uma camada de agregação para simplificar a implementação de MFA para todos os seus recursos, independentemente de onde residam.

Etapa 4: testar o acesso sem cliente imediatamente

Depois de conectar um aplicativo à Cloudflare e configurar o nível desejado de regras de autorização, os usuários finais, na maioria dos casos, podem testar o acesso à web, SSH ou VNC sem usar um cliente de dispositivo. Sem a necessidade de downloads ou implementações de gerenciamento de dispositivos móveis (MDM), isso pode ajudar a acelerar a adoção do ZTNA para os principais aplicativos e ser particularmente útil para permitir o acesso de terceiros.

Observe que um cliente de dispositivo ainda pode ser usado para desbloquear outros casos de uso, como proteger SMB ou aplicativos de cliente densos, verificar a postura do dispositivo ou ativar o roteamento privado. O Cloudflare Access pode lidar com qualquer tráfego arbitrário TCP ou UDP nas camadas 4-7 e, por meio de pontes para WAN como serviço, também pode descarregar casos de uso de VPN como ICMP ou tráfego de protocolo iniciado de servidor para cliente, como VoIP.

Nesta fase do aplicativo piloto, você já está funcionando com o ZTNA. Aplicativos de alta prioridade podem ser descarregados de sua VPN, um por vez, em qualquer ritmo que seja confortável para ajudar a modernizar sua segurança de acesso. Mas, aumentar e substituir totalmente uma VPN são duas coisas muito diferentes.

Rumo à substituição completa da VPN

Embora alguns dos principais candidatos a recursos para descarregamento de VPN possam ser claros para sua empresa, o escopo total pode ser esmagador, com potencialmente milhares de IPs e domínios internos a serem considerados. Você pode configurar as entradas de fallback de domínio local no Cloudflare Access para apontar para seu resolvedor de DNS interno para hostnames internos selecionados. Isso pode ajudá-lo a disseminar com mais eficiência o acesso aos recursos disponibilizados em sua intranet.

Também pode ser difícil para os administradores compreender granularmente o alcance total do uso atual da VPN. Possíveis problemas de visibilidade à parte, todo o escopo de aplicativos e usuários pode estar em fluxo dinâmico, especialmente em grandes organizações. Você pode usar o relatório de descoberta de rede privada no Cloudflare Access para avaliar passivamente o estado do tráfego em sua rede ao longo do tempo. Para aplicativos descobertos que exigem mais proteção, os fluxos de trabalho do Access ajudam a restringir as regras Zero Trust, conforme necessário.

Esses dois recursos podem ajudar a reduzir a ansiedade em relação à desativação total de uma VPN. Ao começar a construir sua rede privada na rede da Cloudflare, você aproxima sua organização de alcançar a segurança Zero Trust.

Nossos clientes estão percebendo o impacto nos negócios

Descarregar aplicativos de sua VPN e migrar para o ZTNA pode trazer benefícios mensuráveis para sua empresa, mesmo no curto prazo. Muitos de nossos clientes falam de melhorias na eficiência de sua equipe de TI, integração de novos funcionários mais rápida e menos tempo gasto com tickets de ajuda relacionados ao acesso. Por exemplo, depois de implementar o Cloudflare Access, o eTeacher Group reduziu o tempo de integração de seus funcionários em 60%, ajudando todas as equipes a se atualizarem mais rapidamente.

Mesmo que você planeje manter a VPN e realizar uma cadência de modernização mais lenta, ainda pode rastrear tickets de TI para os aplicativos específicos que cuja a transição foi feita para o ZTNA, para ajudar a quantificar o impacto. O número geral de tickets reduziu? O tempo para resolver diminuiu? Com o tempo, você também pode fazer parceria com o RH para obter feedback qualitativo por meio de pesquisas de engajamento de funcionários. Os funcionários estão se sentindo capacitados com seu conjunto de ferramentas atual? Eles sentem que sua produtividade melhorou ou que as reclamações foram atendidas?

É claro que as melhorias na postura de segurança também ajudam a mitigar o risco de violações de dados caras e seus efeitos prejudiciais persistentes à reputação da marca. Identificar relações estreitas de causa e efeito para os benefícios de custo de cada pequena melhoria pode parecer mais arte do que ciência, com muitas variáveis para contar. Ainda assim, reduzir a dependência da VPN é um grande passo para reduzir sua superfície de ataque e contribui para seu macro retorno sobre o investimento, por mais longa que sua jornada de Zero Trust possa ser.

Comece a contagem regressiva para substituir a VPN

Nossa obsessão com a simplicidade do produto já ajudou muitos de nossos clientes a desativar suas VPNs e estamos ansiosos para fazer mais.

Você pode começar aqui com o Cloudflare Access gratuitamente para iniciar a ampliação da sua VPN. Siga as etapas descritas acima com seus casos de teste de ZTNA priorizados e, para ter uma noção de tempo mais abrangente, você pode criar seu próprio roteiro Zero Trust e descobrir qual projeto deve vir a seguir.

Para obter um resumo completo da Cloudflare One Week e o que há de novo, assista nosso webinar de recapitulação.

___

1Nat Smith, Mark Wah, Christian Canales. (2022, April 08). Emerging Technologies: Adoption Growth Insights for Zero Trust Network Access. GARTNER é uma marca registrada e marca de serviços da Gartner, Inc. e/ou de suas afiliadas nos EUA e internacionalmente, sendo usada no presente mediante permissão. Todos os direitos reservados.