Nous sommes heureux de vous annoncer l'acquisition de Vectrix par Cloudflare !

Vectrix aide les équipes informatiques et de sécurité à détecter les problèmes de sécurité dans leurs applications SaaS. Nous examinons à la fois les données et les utilisateurs des applications SaaS afin d'alerter les équipes sur les problèmes tels que l'accès non autorisé d'utilisateurs et l'exposition de fichiers, ou encore les configurations erronées et le Shadow IT.

Nous avons construit Vectrix pour résoudre un problème qui nous terrifiait, en tant qu'ingénieurs en sécurité : comment savoir si les applications SaaS que nous utilisons ont déployé les contrôles adéquats ? Les données de notre entreprise sont-elles protégées ? Les outils SaaS facilitent l'exploitation des données et la collaboration au sein d'organisations de toute taille, mais cela rend également les données vulnérables.

Le problème croissant de la sécurité des solutions SaaS

Au cours de ces deux dernières années, l'adoption de l'architecture SaaS s'est accélérée bien plus rapidement que quiconque n'aurait pu l'imaginer, sans que l'on sache vraiment comment sécuriser cette nouvelle pile opérationnelle.

Google Workspace pour la collaboration. Microsoft Teams pour les communications. Workday pour les RH. Salesforce pour la gestion des relations client. La liste continue.

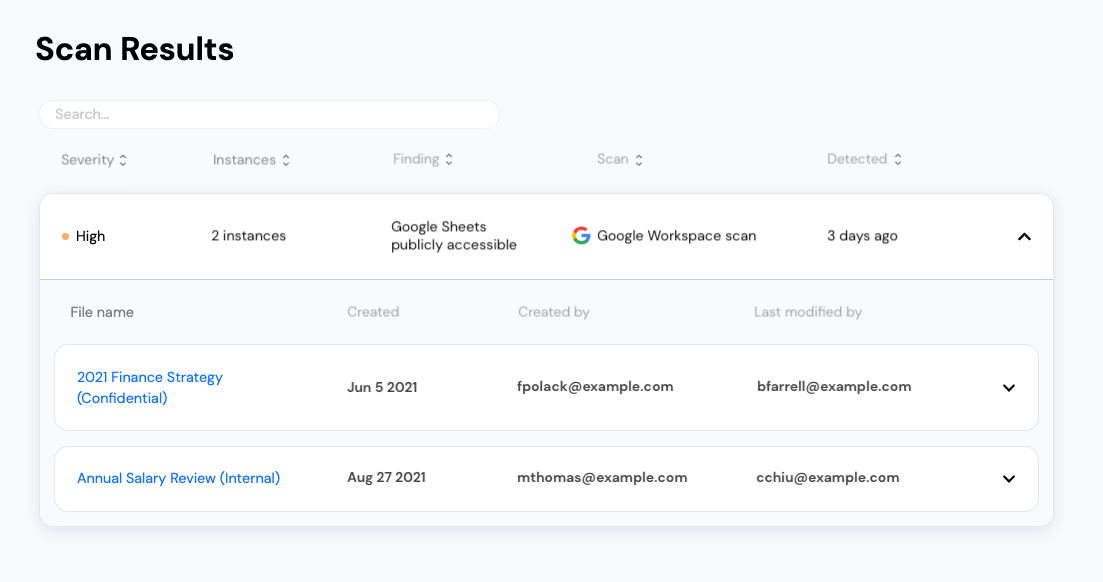

Avec cette nouvelle dépendance vis-à-vis des solutions SaaS, les équipes informatiques et de sécurité sont confrontées à une nouvelle série de problèmes, tels que la publication des fichiers et des dossiers sur Internet, l'accès d'utilisateurs externes à des canaux de discussion privés ou le téléchargement, par un employé, de toutes les données de clients depuis les outils de gestion des relations client.

Le défi consistant à sécuriser les utilisateurs et les données sur ne serait-ce qu'une poignée d'applications, comportant chacune un ensemble particulier de risques de sécurité et une manière unique de les protéger, est intimidant pour la plupart des équipes informatiques et de sécurité. Par où commencer ?

Une plateforme, de nombreuses solutions

C'est ici qu'entre en scène le courtier de sécurité d'accès au Cloud (CASB). Nous considérons un CASB orienté API comme une solution capable d'analyser, détecter et surveiller continuellement les problèmes de sécurité dans les applications SaaS approuvées par l'entreprise et gérées par le service informatique, à l'image de Microsoft 365, ServiceNow, Zoom ou Okta.

Les solutions CASB aident les équipes à gérer les éléments suivants :

- La sécurité des données – veiller à ce que le mauvais fichier ou dossier ne soit pas partagé publiquement via Dropbox.

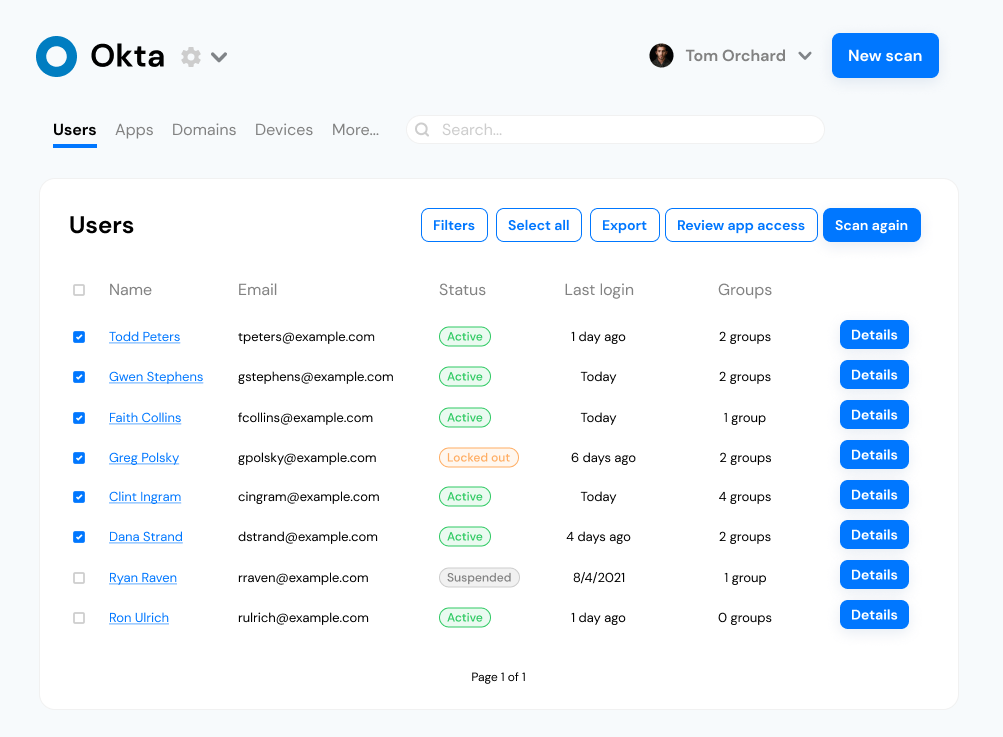

- L'activité des utilisateurs – alerter en cas de modification suspecte des autorisations d'un utilisateur dans Workday à 2 heures du matin.

- Les configurations erronées – empêcher que les enregistrements Zoom ne deviennent accessibles au public.

- La conformité – suivre et identifier les personnes qui ont modifié les permissions de branches Bitbucket.

- Shadow IT – détecter les utilisateurs qui se sont inscrits pour utiliser une application non approuvée avec leur adresse e-mail professionnelle.

Sécuriser les applications SaaS nécessite tout d'abord de savoir quels utilisateurs et données résident dans un service, puis de comprendre comment ils sont utilisés. Ensuite, des mesures de protection et de prévention (au sein de l'application SaaS et sur le réseau) peuvent être utilisées pour garantir la sécurité des données.

Il ne s'agit pas non plus toujours de choses extrêmement complexes. Un exemple très pertinent est celui de l'un des premiers clients de Vectrix, qui nous a demandé si nous pouvions détecter pour lui les calendriers publics de Google. Il avait récemment eu un problème : une personne de l'équipe avait partagé son calendrier, qui contenait plusieurs liens de réunions sensibles ainsi que des codes d'accès. Il aurait pu éviter cet incident s'il avait pu détecter le problème au préalable, et mieux encore, s'il avait été en mesure d'y remédier en quelques clics.

À l'ère des solutions SaaS, une chose aussi innocente qu'une invitation à consulter un calendrier peut introduire des risques auxquels les équipes informatiques et de sécurité doivent désormais réfléchir. C'est pourquoi nous sommes ravis de poursuivre notre développement, à Cloudflare, en aidant davantage d'équipes à garder une longueur d'avance.

Une configuration d'une simplicité déconcertante

Le système d'accès est une composante essentielle de l'approche orientée API. Il permet d'effectuer des intégrations via une application OAuth 2.0 ou une application de marketplace pour fournisseurs, afin d'offrir un accès aux services SaaS via une API sécurisée. Cela signifie que le CASB orienté API fonctionne « hors bande », c'est-à-dire hors du chemin direct du réseau ; il n'entraîne donc aucun ralentissement du réseau et ne nécessite aucune modification de la configuration de ce dernier.

En quelques clics seulement, vous pouvez intégrer en toute sécurité des applications SaaS depuis n'importe quelle source – sans agent, sans installation, sans téléchargement.

Le temps de boire un café, un administrateur de systèmes informatiques ou de sécurité peut connecter les applications SaaS vitales de son entreprise et commencer à obtenir immédiatement une visibilité sur les données et l'activité des utilisateurs. En réalité, il ne s'écoule généralement guère plus de 15 minutes entre la création d'un compte et la communication des premiers résultats.

Plus on est de fous...

L'intégration à un nombre croissant d'applications SaaS approuvées par l'organisation permet de commencer à détecter des motifs qui ne seraient pas visibles autrement.

Par exemple, être averti que Sam a tenté de désactiver l'authentification à deux facteurs dans plusieurs applications SaaS peut indiquer qu'il est nécessaire de prodiguer davantage de formations de sensibilisation à la sécurité. Ou encore, pouvoir détecter que de nombreux utilisateurs accordent des autorisations de comptes sensibles à une application tierce non approuvée peut révéler une possible tentative d’hameçonnage.

Plus vous protégez d'intégrations, meilleure devient la sécurité globale de votre solution SaaS.

Meilleurs ensemble avec l'approche Zero Trust

Toute l'équipe de Vectrix a rejoint Cloudflare et intégrera la fonctionnalité du CASB orienté API dans la plateforme Cloudflare Zero Trust, qui sera lancée plus tard dans l'année.

Cela signifie qu'un nombre déjà impressionnant de produits en pleine expansion tels que Access (ZTNA), Gateway (SWG) et l'isolation de navigateur deviendront encore meilleurs, ensemble. Mais ce qui est encore plus intéressant, toutefois, c'est que l'utilisation de tous ces services sera une expérience fluide, gérée depuis une plateforme et un tableau de bord Zero Trust unifiés.

Voici quelques exemples de ce que nous sommes impatients de développer ensemble :

- Shadow IT : utilisez Gateway pour détecter toutes vos applications SaaS en cours d'utilisation, bloquez celles qui ne sont pas approuvées et utilisez le CASB pour garantir la sécurité de vos données dans les applications approuvées.

- Accès sécurisé : utilisez Access pour vous assurer que seuls les utilisateurs correspondant à vos politiques relatives aux appareils sont autorisés à accéder aux applications SaaS et au CASB, et garantissez ainsi que l'application SaaS reste configurée uniquement pour votre méthode d'authentification approuvée.

- Contrôle des données : utilisez les contrôles de saisie de la fonction d'isolation de navigateur pour empêcher les utilisateurs de copier/coller ou d'imprimer des données et utilisez le CASB pour vous assurer que les données ne sont pas modifiées avant d'être partagées publiquement depuis l'application SaaS elle-même, pour un contrôle total.

Et ensuite ?

Vectrix sera intégré à la plateforme Cloudflare Zero Trust afin d'étendre la sécurité du réseau mondial de Cloudflare aux données stockées dans les applications SaaS depuis un plan de contrôle unique.

Si vous souhaitez bénéficier d'un accès anticipé à la bêta, cliquez ici pour rejoindre la liste d'attente. Nous enverrons les invitations dans l'ordre d'inscription dans lequel nous les avons reçues. Vous pouvez en apprendre davantage sur l'acquisition ici.