最新のダイナミックなアプリケーションの世界では、効率的な負荷分散が卓越したユーザーエクスペリエンスを提供する上で極めて重要な役割を果たします。一般的に、既存のインフラストラクチャリソースを可能な限り最良の方法で効率的に利用するために、負荷分散が活用されます。とはいえ、負荷分散は誰にとっても「画一的で、すぐに使える」解決策ではありません。トラフィックシェーピング要件の詳細が明らかになり、アーキテクチャが複雑になるにつれて、たとえば、データセンター間でのパブリックトラフィックのステアリング、プライベートIPを使用した重要な内部サービスの高い可用性の準備、単一のデータセンター内のサーバー間のステアリングの適用など多様な要件の達成のため、通常さまざまな種類の負荷分散が必要になります。この点に関し、当社より、Zero Trustと密接に統合されたローカル·トラフィック·マネジメント(LTM)が負荷分散ソリューションに新たに加わったことをお知らせいたします。

企業がよく陥る問題は、これらの要件をすべて満たせるプロバイダーがほとんどないことでしょう。その結果、トラフィックパイプラインを明確に把握するために、異種のデータソースを管理するベンダーのリストが増え、セットアップとメンテナンスが複雑でとてつもなく高価なハードウェアへの投資が必要になります。「解決までの時間」を短縮することになる単一の真実の情報源を持たず、物事が理想的な道筋の中で稼働していないときに協力し合えるパートナーをひとつも持たないことは、能動的で健全な成長を遂げる企業と、常に火消しに追われる受動的な企業を分けるよう言うんとなり得ます。後者の場合、優れた機能/サービスの開発が極端に遅れ、収益が減少し、ブランドの信頼が損なわれ、普及率の低下など、数え上きれないほどの望まれざる結果につながる可能性があります。

当社は8年間にわたり、世界中の何千もの顧客にトップクラスのグローバル·トラフィック負荷分散(GTM)機能を提供してきました。しかし、当社が保証するステアリング·インテリジェンス、フェイルオーバー、および信頼性が、指定したデータセンターのフロントドアにとどまり、パブリック·トラフィックでのみ動作すべき理由があるのかと考えました。その結果、当社ははさらに踏み込むべきだという結論に至りました。今日この日から、データセンター選択後のサーバー間で、トラフィックのステアリング、フェイルオーバー、セッションの永続化、SSL/TLSオフロードなどを可能にする一連の新機能をご利用いただけるようになります。トラフィックを送るべきサーバーを決めるのに、相対的な重み付けだけに頼るのではなく、最小未処理リクエストステアリングやハッシュステアリングなどの同じインテリジェント·ステアリングポリシーを、多数のデータセンターのすべてで導入できるようになりました。これはまた、負荷分散イニシアチブのすべてを担う単一のパートナーと、事業決定を行うための単一判断材料を持てることを意味します。Cloudflareは、負荷分散のためのプライベートIP負荷分散支援の強力な組み合わせをもたらし、とCloudflare Tunnelsおよびローカルト·ラフィック·マネジメントの強力な組み合わせをご紹介できることを嬉しく思います。

ロードバランサーとは

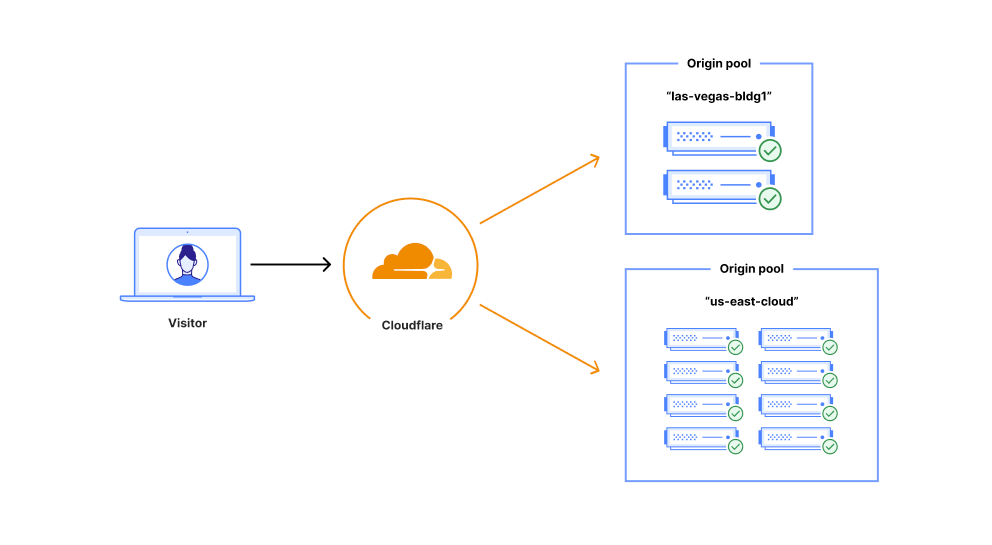

負荷分散 — 既存のインフラストラクチャリソースを活用するために過去30年間近く企業に用いられてきた機能です。負荷分散は、異常な配信元サーバーから能動的にトラフィックを誘導し、より高度なソリューションでは、さまざまなステアリングアルゴリズムに基づいてトラフィック負荷をインテリジェントに分散することで機能します。このプロセスにより、エラーがエンドユーザーに提供されないようにし、全体的な事業目標をトラフィック行動に緊密に結び付けることができます。Cloudflare Load Balancingにより、世界中の複数のデータセンターにまたがるトラフィックを安全かつ確実に管理することがよりシンプルかつ簡単になりました。Cloudflare Load Balancingでは、トラフィックの規模や、カスタマイズ可能なステアリング、アフィニティ、フェイルオーバーにより、トラフィックの発信元に関係なく、トラフィックが確実に転送されます。簡単に構成でき、トラフィックが別の場所にルーティングされるために特定のデータセンターに到達する必要がなく、単一障害点と強力な遅延速度が実現するため、物理ロードバランサーよりも明らかな利点があります。他のグローバルトラフィック管理ロードバランサーと比較すると、Cloudflareの負荷分散製品はセットアップが簡単で理解しやすく、すべてのロードバランシングニーズに対応する単一の製品としてCloudflareプラットフォームと完全に統合されています。

Cloudflare Tunnelとは

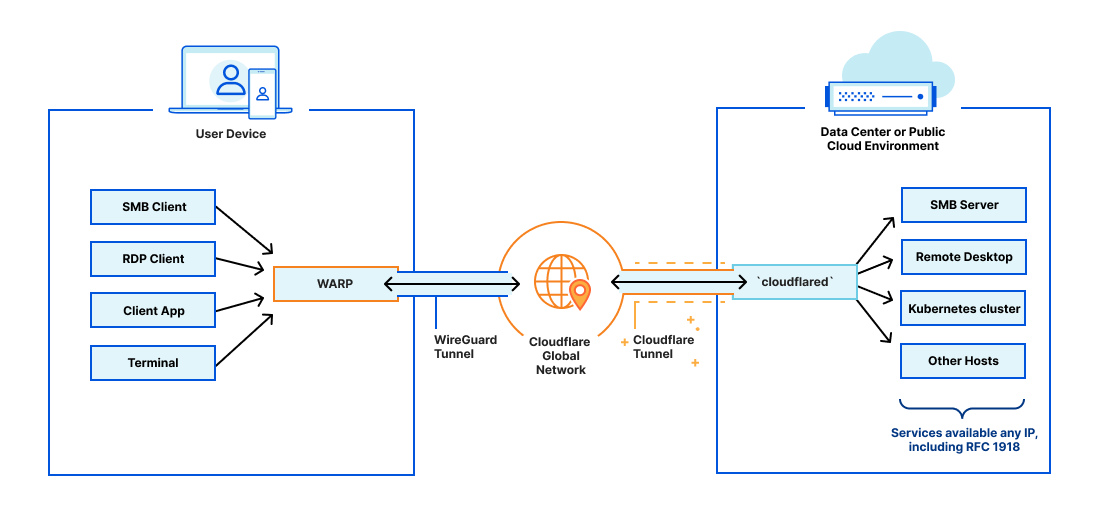

2018年Cloudflareは、顧客のデータセンターとCloudflare間のプライベートで安全な接続を実現するCloudflare Tunnelsを導入しました。これまで、インターネットプロパティがデプロイされた時点から、開発者はアクセス制御リスト、ローテーションIPアドレス、またはGREトンネルのようなより複雑なソリューションを通して、それをロックするために膨大な時間とエネルギーを費やしてきました。当社は、この負担の軽減を目指し、Tunnelを開発しました。Tunnelにより、公開されたインターネットに直接サービスをさらすことなく、または自社のデータセンターのファイアウォールに入ってくる接続を許可することなく、ユーザーは自らの配信元サーバーからCloudflareに直接プライベートリンクを作成できます。代わり、このプライベート接続は、お客様のデータセンターでcloudflaredという軽量デーモンを実行することで確立され、安全な送信専用接続を作り出します。つまり、Cloudflareを通過するように設定したトラフィックのみがプライベートオリジンに到達できます。

Cloudflare TunnelsでCloudflare Load Balancingの可能性を引き出す

Cloudflare TunnelsとCloudflareCloudflare Load Balancingを組み合わせることで、物理的なロードバランサーをデータセンターから削除し、Cloudflareロードバランサーを、ヘルスチェック、ステアリング、その他現在利用可能なすべての負荷分散機能を備えたプライベート IP アドレス経由で直接サーバーに到達させることができます。 各サービスを公開するためにオンプレミスのロードバランサーを設定し、さらにCloudflare ロードバランサーを更新する代わりに、単一の場所ですべてを設定ができます。つまり、エンドユーザーからリクエストを処理するサーバーに至るまで、すべてのコンフィギュレーションを一つの場所であるCloudflareダッシュボードで行うことができます。その上、数十万ドルの値が張るハードウェア機器、膨大な管理オーバーヘッド、提供される価値に期限があるソリューションへの投資はこれ以上不要になります。

負荷分散はオンラインサービスの中核として機能し、サーバーまたはデータセンター間でのシームレスなトラフィック分散を確立します。従来の負荷分散技術では、多くの場合、データセンターのパブリックIPアドレスでサービスを公開する必要があり、組織はセキュリティリスクや潜在的なデータ漏洩に対して脆弱な複雑な構成を作成する必要があります。Cloudflare Tunnelと組み合わせ負荷分散のためのプライベートIPサポートの力を活用することで、Cloudflareは企業がアプリを保護および最適化する在り方に革命をもたらしています。自社のプライベートネットワークをCloudflare Tunnel経由でCloudflareのネットワークに接続するためにCloudflareを搭載したエージェントをインストールするステップは明確であり、直接かつ安全な自社のデータセンターへのトラフィックのルーティングがこれまでになく簡単になりました。

プライベート·データセンターでサービス公開は複雑

プライベートデータセンター内の負荷分散は、コストがかかり、管理も難しくなります。セキュリティを第一に考えつつ、社内の従業員のために使いやすさと柔軟性を確保することのバランスを取るは、難しくなります。内部サービスを安全に公開する「方法」だけでなく、プライベートネットワーク内の1つの場所にあるサーバー間のトラフィックをどのように最適にバランスさせるかが重要になるのです。

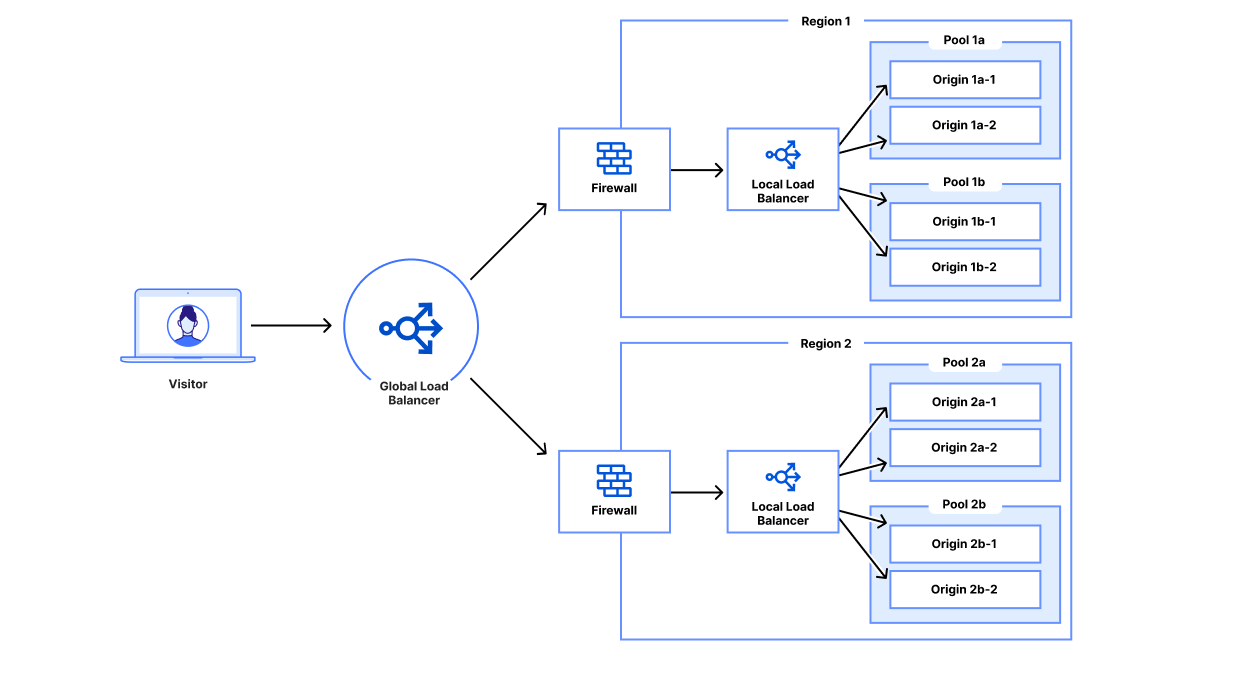

プライベート·データ·センターでは、非常にシンプルなWebサイトであっても、ネットワーキングやコンフィギュレーションがかなり複雑になることがあります。顧客のデバイスがWebサイトに接続する簡単な例を見てみましょう。顧客のデバイスが企業のWebサイトをDNSで検索し、顧客のデータセンターに対応するIPアドレスを受信します。その後、顧客はそのIPアドレスにHTTPSリクエストを行い、Server Name Indication(SNI)を介して元のホスト名を渡します。ロードバランサーは、そのリクエストを対応する配信元サーバーに転送し、その応答を顧客のデバイスに返します。

この例には高度な機能はなく、スタックのコンフィグもすでに難しいものとなっています:

- プライベートIPでサービスやサーバーを公開する。

- データセンターのネットワークを設定し、パブリックIPまたはIPの範囲でLBを公開する。

- ロードバランサーを、そのホスト名やパブリックIPに対するリクエストを、サーバーのプライベートIPに転送するように設定する。

- ロードバランサーのパブリックIPを指すように、ドメインのDNSレコードを設定する。

大規模な企業では、これらの設定変更のそれぞれで複数の利害関係者の承認を必要とし、異なるリポジトリ、Webサイト、およびプライベートWebインタフェースを通して修正される可能性が高くなります。ロードバランサーとネットワーキングのコンフィギュレーションは、多くの場合、Terraform、Chef、Puppet、Ansible、または同様のインフラストラクチャ·アズ·コード·サービスのための複雑なコンフィギュレーションファイルとして管理されます。これらの設定ファイルは構文チェックやテストはできるものの、デプロイ前に徹底的にテストされることはほとんどありません。それぞれのデプロイ環境はかなりユニークであることが多く、そのために必要な時間とハードウェアの要件を考えると、徹底的なテストは実現不可能なことが多くなります。つまり、これらのファイルを変更すると、データセンター内の他のサービスに悪影響を及ぼす可能性がでてきます。さらに、データセンターへの入口を開放することは、DDoS攻撃やデータ漏洩のようなさまざまなセキュリティリスクの攻撃対象領域を広げることになります。さらに悪いことに、各ベンダーのデバイスやサービスを設定するためのインターフェースやAPIはそれぞれ異なっています。例えば、XML APIしか持たないレジストラもあれば、JSON REST APIを持つレジストラもあります。各デバイスの設定には、異なるTerraformプロバイダーやAnsibleプレイブックがある場合もあります。その結果、統合や標準化が困難な複雑なコンフィギュレーションが長期にわたって蓄積され、必然的に技術的な負債を抱えることになります。

では、ここさらにオリジンを追加するとします。サービスのオリジンを追加するごとに、そのオリジンをセットアップして公開し、新しいオリジンを使用するように物理的なロードバランサーを設定する必要がでてきます。では、もうひとつデータセンターを追加するとします。今度は、データセンター全体に分散させる別のソリューションが必要になります。この結果、グローバルトラフィック管理システムとローカルト·ラフィック·マネジメントシステムが別々のものになります。過去、これらのソリューションは、異なるベンダーから提供されており、同じ目的を果たすはずの負荷分散であっても異なる方法で設定する必要がありました。このため、 Web のトラフィック管理が不必要に難しくなっていました。なぜ、2つの個別のロードバランサーでオリジンを設定しなければならないのでしょうか。なぜ、あるサービスのすべてのオリジンのトラフィックを同じ場所で管理できないのでしょうか?

よりシンプルに、より優れた結果を:Tunnelsでの負荷分散

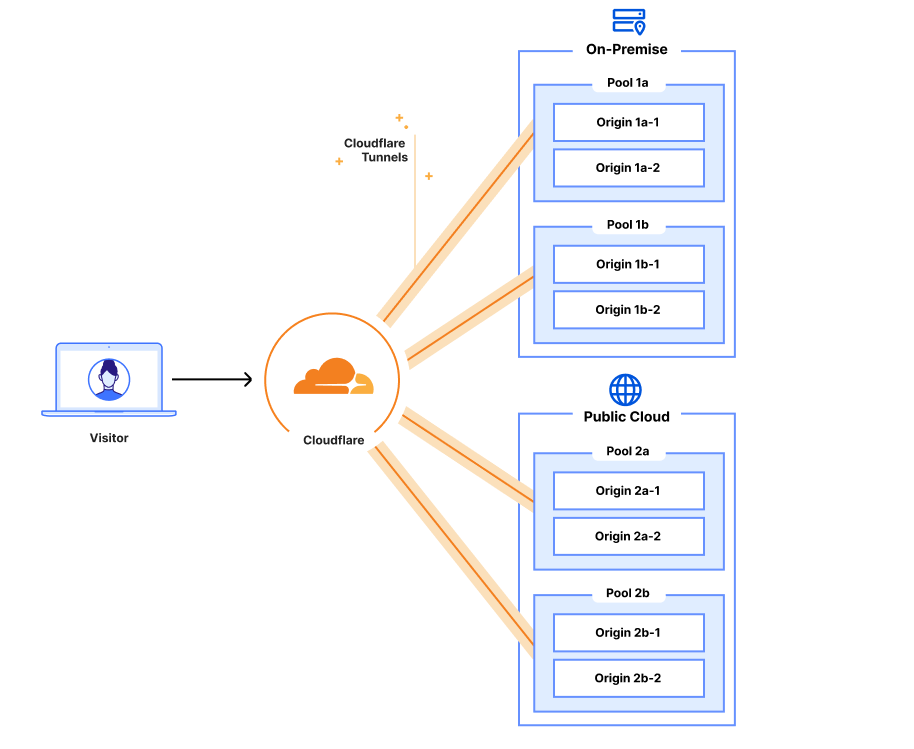

Cloudflare Load BalancingとCloudflare Tunnelにより、パブリックとプライベートのすべてのオリジンを単一の場所であるCloudflareダッシュボードで管理することができます。Cloudflare Load Balancingは、CloudflareダッシュボードまたはCloudflare APIで簡単に設定できます。パブリックサーバーやプライベートサーバーのロードバランサーの設定変更のために、SSHやリモートデスクトップを開く必要ありません。すべての設定はダッシュボードのUIまたはCloudflare APIから行え、両者の間で完全な互換性があります。

データセンターでCloudflare Tunnelをセットアップして実行すれば、お客様の配信元サーバーをCloudflareネットワークとロードバランサーに接続する準備がすべて整います。Cloudflare Tunnelはアウトバウンド接続のみで動作し、データセンター内の非公開サービスに安全にアクセスできるため、データセンターへのイングレスを設定する必要はありません。サービスをCloudflareに公開するために必要になるのは、そのトンネル上でルーティングされるようにプライベートIPの範囲を設定することのみです。次に、Cloudflareロードバランサーを作成し、対応するプライベートIPアドレスと仮想ネットワークIDをオリジンプールに入力します。その後、Cloudflareが貴社プライベートサーバー間のDNSと負荷分散を管理します。これでオリジンはCloudflare Tunnel経由のトラフィックのみを受信するようになり、物理的なロードバランサーは不要となるのです。

この画期的な統合により、企業はアプリを公開されたインターネットから安全に保護しながら、ロードバランサーをデプロイできます。顧客のトラフィックはCloudflareのデータセンターを通過するため、顧客はCloudflareのセキュリティとパフォーマンスサービスをフルに活用し続けることができます。また、Cloudflare Tunnelsを活用することで、Cloudflareと顧客のオリジン間のトラフィックは信頼できるネットワーク内で隔離されたままとなり、プライバシー、セキュリティ、安心感が強まります。

Cloudflare TunnelでのプライベートIPサポートの利点

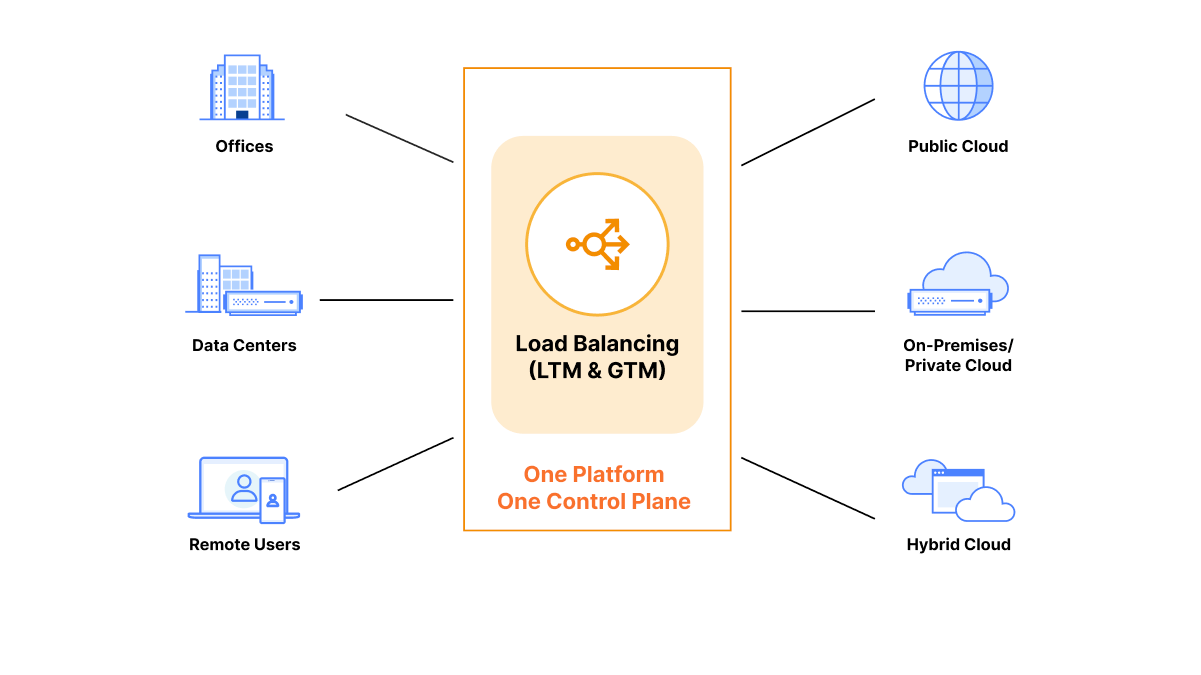

グローバルトラフィック管理とローカルト·ラフィック·マネジメントの組み合わせ:グローバルトラフィック管理のCloudflare Load Balancingに含まれるすべての機能と使いやすさは、ローカルト·ラフィック·マネジメントでも実現しています。複数のサービスやベンダーではなく、1つのダッシュボードでパブリックオリジンとプライベートオリジンを設定できます。即時のフェイルオーバー、データセンター間のカスタマイズ可能なステアリング、使いやすさ、カスタムルール、数秒での設定更新など、Cloudflare Load Balancingで知られる機能のメリットをすべてのプライベートオリジンで享受できます。また、最小接続ステアリング、最小未処理リクエストステアリング、ヘッダー別セッションアフィニティなど、新しい機能もご利用いただけます。これは負荷分散の広範囲な機能のほんの一部です。より多くの機能と提供の詳細については、開発ドキュメントをご覧ください。

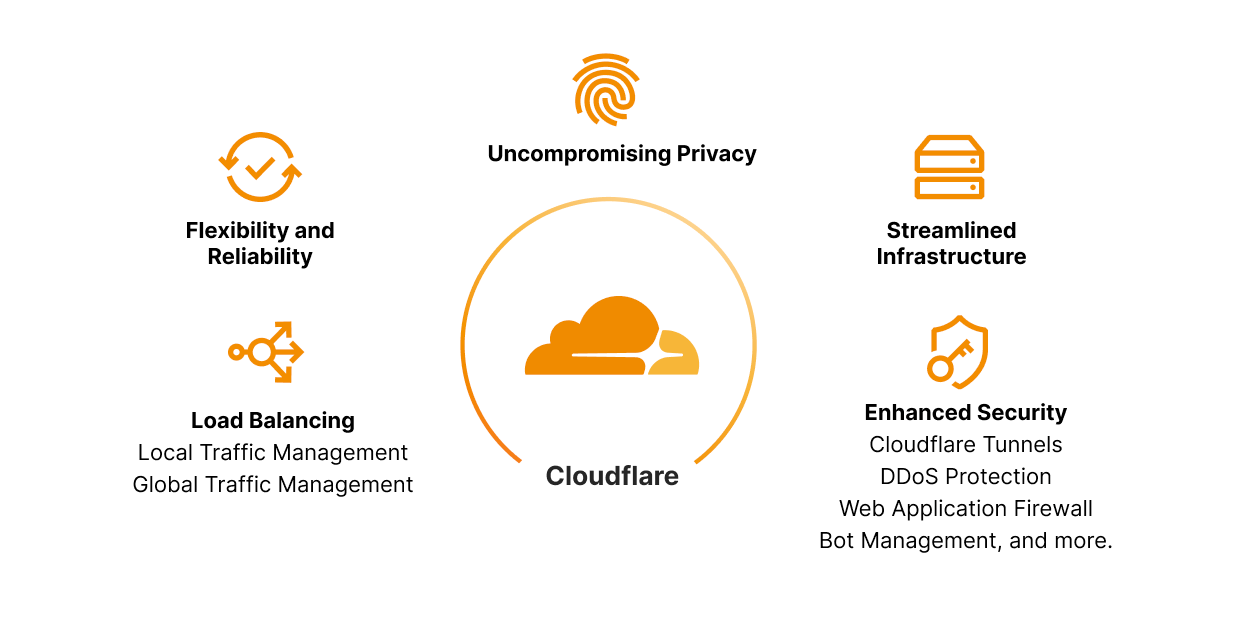

強化されたセキュリティ:プライベートIPサポートをCloudflare Tunnelと組み合わせることで、企業はセキュリティ体制と機密データの防御を固めることができます。Cloudflare TunnelがもたらすプライベートIPアドレスと暗号化された接続により、不正なアクセスや潜在的な攻撃のリスクが大幅に削減され、トラフィックは信頼できるネットワーク内にとどまります。Cloudflare Accessを設定することで、アプリへのシングルオンサポートを追加でき、アプリを一定数の権限を持つユーザー集団に制限できます。加えて、ファイアウォールルール、レート制限ルール、ボット管理、DDoS攻撃対策および現在ご利用いただけるその他すべてのCloudflare製品のメリットも得られ、包括的なセキュリティ設定が実現します。

妥協のないプライバシー:データプライバシーが引き続き注目される中、企業はユーザー情報の機密性を確保する必要があります。CloudflareのプライベートIPサポート(Cloudflare Tunnel)により、企業はアプリを分離し、機密データをプライベートネットワークの境界内に保持することができます。カスタムルールにより、特定のデバイスのトラフィックを特定のデータセンターに誘導することもできます。例えば、カスタムルールを使用し、東ヨーロッパと西ヨーロッパからのトラフィックをヨーロッパのデータセンターに向けることができます。これにより、外部組織へのデータの露出を最小限に抑え、ユーザーのプライバシーを保護し、異なる地域間の厳格なプライバシー規制を遵守することができます。

柔軟性と信頼性:規模と適応性は、優れた運営が行われる企業の主要な基盤の一部となります。今日の自社のニーズに合ったソリューションを導入するだけでは、十分とはなりません。顧客は、3年以上先のニーズを満たすソリューションを見つけなければなりません。当社のZero Trustソリューションにおける負荷分散とCloudflare Tunnelの融合は、まさに柔軟性と信頼性の定義に当てはまったものとなっています。ロードバランサーの設定変更は数秒で世界中に伝わり、ロードバランサーはインシデントに対応する効果的な手段となります。また、即時のフェイルオーバー、ヘルスモニタリング、ステアリングポリシーはすべて、アプリケーションの可用性を高く維持するのに役立ち、ユーザーが期待する信頼性を提供することができます。これに加え、Zero TrustセキュアWebゲートウェイ(SWG)、リモートブラウザ分離、ネットワークログ、データ損失防止など、深く統合された最高クラスの機能はそのままとなっています。

合理化されたインフラ:企業は、ネットワーク·アーキテクチャを統合し、分散化された環境にまたがるセキュアな接続を確立することができます。この統合により、複雑さが軽減され、運用上のオーバーヘッドが減少し、効率的なリソースの割り当てが容易になります。プライベートネットワーク内のデータセンター間でトラフィックをインテリジェントに誘導するためにグローバル·トラフィック·マネージャーを適用する必要がある場合でも、データセンターの選択後に特定のサーバー間でトラフィックを誘導する必要がある場合でも、トラフィックのソースまたは宛先がパブリックかプライベートかに関係なく、グローバルおよびローカルのトラフィックを管理するための明確な単一のレンズが存在します。高速で機動的な事業ユニットを実現し維持する上で、複雑さは大きな障壁となり得ます。Cloudflareのように、セキュリティ、信頼性、可観測性を提供する単一のプロバイダーに統合することで、コストを大幅に削減できるだけでなく、数年後には機能しなくなる可能性のあるインフラをつなぎ合わせるのとは対照的に、事業や重要なサービスを強化し優れた機能の開発に集中し、より迅速に行動することができます。手間のかかる作業は当社お任せいただくことで、御社と御社のチームは社員とエンドユーザーのために優れた体験の創造に集中できるようになります。

ローカルト·ラフィック·マネジメント用のハードウェア機器の機動性、柔軟性、無駄のない運用の欠如は、CPU、メモリ、電力、冷却などを管理する膨大なオーバーヘッドとともに、ハードウェアアプライアンスに費やされる数十万ドルを正当化する理由とはなりません。その代わりに、当社は企業における不要なオーバーヘッドを抽象化することでこのロジックをクラウドに移行し、チームが得意とすること、優れたエクスペリエンスの構築に集中できるようにしたいと考えています。CloudflareのLocal Traffic Managerをぜひお知りになっていただき、より多くの洞察、セキュリティ、コントロールをチームにもたらしながらアーキテクチャの複雑さを軽減する様子について、今後の更新情報にご期待ください。また、新しく発行した当社ホワイトペーパーもぜひ、ご覧ください。

未来への展望

Cloudflareのインパクトのあるソリューション、Zero Trustソリューションの一環としてのCloudflare TunnelでのプライベートIP負荷分散の支援をご覧いただければ、セキュリティ、プライバシー、パフォーマンスを優先した最先端のツールを提供するという当社のコミットメントの再確認となるに違いありません。IPのプライベートアドレスと安全なトンネルを活用することで、Cloudflareは事業のネットワークインフラストラクチャを強化すると同時に、規制要件への準拠を保証します。強化されたセキュリティ、妥協のないプライバシー、合理化されたインフラストラクチャにより、負荷分散は効率的で安全な公共または民間サービスの強力な推進力となります。

企業が成長し、システムがスケールアップするにつれ、Cloudflare Load Balancingの持つヘルスモニタリング、ステアリング、フェイルオーバーなどの機能が必要になります。需要の増大とエンドユーザーが期待する水準により可用性要件が高まるにつれ、顧客はヘルスチェックを追加し、障害が発生し始めた異常なサーバーにから正常なサーバーへの自動フェイルオーバーを有効にすることができます。企業が世界中からより多くのトラフィックを受け取り始めると、さまざまな地域に新しいプールを作成し、動的ステアリングを使用してユーザーとサーバー間の遅延を軽減できます。複雑なデータストアクエリーなどの集中的または長時間実行されるリクエストの場合、顧客は最少未解決リクエストステアリングを活用し、サーバーあたりの同時リクエストの数を減らすことができます。以前は、これはすべてパブリックにアドレスを指定できるIPを使用して実行できましたが、現在はパブリックIP、プライベートサーバー、またはその2つの組み合わせを備えたプールでも使用できるようになりました。プライベートIP負荷分散とローカルト·ラフィック·マネジメントが稼働し、すぐに使用できるようになりました。導入については、開発ドキュメントをご参照ください。

貴社レイヤー4トラフィック用のプライベートIPが実現するCloudflare TunnelへのSpectrumとWarpの新たな負荷分散オンランプサポートの追加について、更新情報をぜひご確認ください。貴社プライベートデータセンターでのTCPとUDPアプリケーションへの対応が実現します。