CloudflareのDLP(データ損失防止)サービスに2つの機能が加わり、強化されました。OCR(光学文字認識)のサポートと事前定義のソースコード検出です。たくさんの要望が寄せられた次の2つのDLP機能で、企業は機密データをきめ細かく保護し、漏洩や規制違反、風評被害のリスクを低減することができるようになります。

- OCRでは、画像やスキャンされた文書に含まれる機密情報を効率的に識別し、分類することが可能。

- 事前定義のソースコード検出機能では、インライントラフィックをスキャンして一般的なコード言語を探し、HTTPリクエストをブロックしてデータ漏洩を防止したり、Googleドライブなどのリポジトリへのコードの保存を検出することが可能。

これらの機能が、CloudflareのDLPエンジンで利用できるようになりました。Cloudflareのサービスには、ほかにもクラウドアクセスセキュリティブローカー(CASB)、Zero Trustネットワークアクセス(ZTNA)、セキュアWebゲートウェイ(SWG)、リモートブラウザ分離(RBI)、クラウドメールセキュリティなどのサービスがあり、企業は、Web、SaaS、プライベートアプリといったあらゆる場所でデータを保護するために利用できます。

OCR(光学文字認識)

OCRは、画像からテキストを抽出することができます。画像内のテキストを、(画像とは異なり)簡単に編集、検索、分析することができる可読性の高いテキストデータに変換します。

画像ファイルに機密データが表示されているケースは少なくありません。たとえば、従業員が本人確認や勤務資格を証明するために、身分証明書、パスポート、書類の画像の提出を求められることはよくあることです。これらの画像には、パスポート番号、運転免許証番号、生年月日、納税者番号といった個人を特定できる情報(PII)など、機密性が高く、規制対象に分類されるデータが数多く含まれている場合があります。

OCRをDLPポリシーと合わせて使用すれば、画像に含まれる機密情報の不正共有や漏洩を防ぐことができます。機密テキストコンテンツがクラウドストレージにアップロードされたり、他の通信チャネルで共有されたりしていることが検出されると、ポリシーでトランザクションをブロックしてデータ損失を防止することができます。これにより、データ保護とプライバシーに関連する規制要件への準拠を強化することができます。

ソースコードの検出

ソースコードは、独自のアルゴリズムや企業のインフラストラクチャに関する暗号化された機密など、価値の高い知的財産を含み、デジタルビジネスの加速には欠かせません。ソースコードがこれまでも、そして今後も外部の攻撃者による窃盗のターゲットであり続けるのは変わりませんが、組織は、内部ユーザーがこの情報を不用意に漏洩することへの懸念も強めています。たとえば、開発者が、一般に公開されているGitHubリポジトリやChatGPTのような生成AIツールに、誤ってソースコードをアップロードしてしまうかもしれません。これらのツールには、デバッグにAIを活用するなどの可能性もありますが、セキュリティチームは、これらのツールに行き来するデータをさらに可視化し、より精密に制御することを求めています。

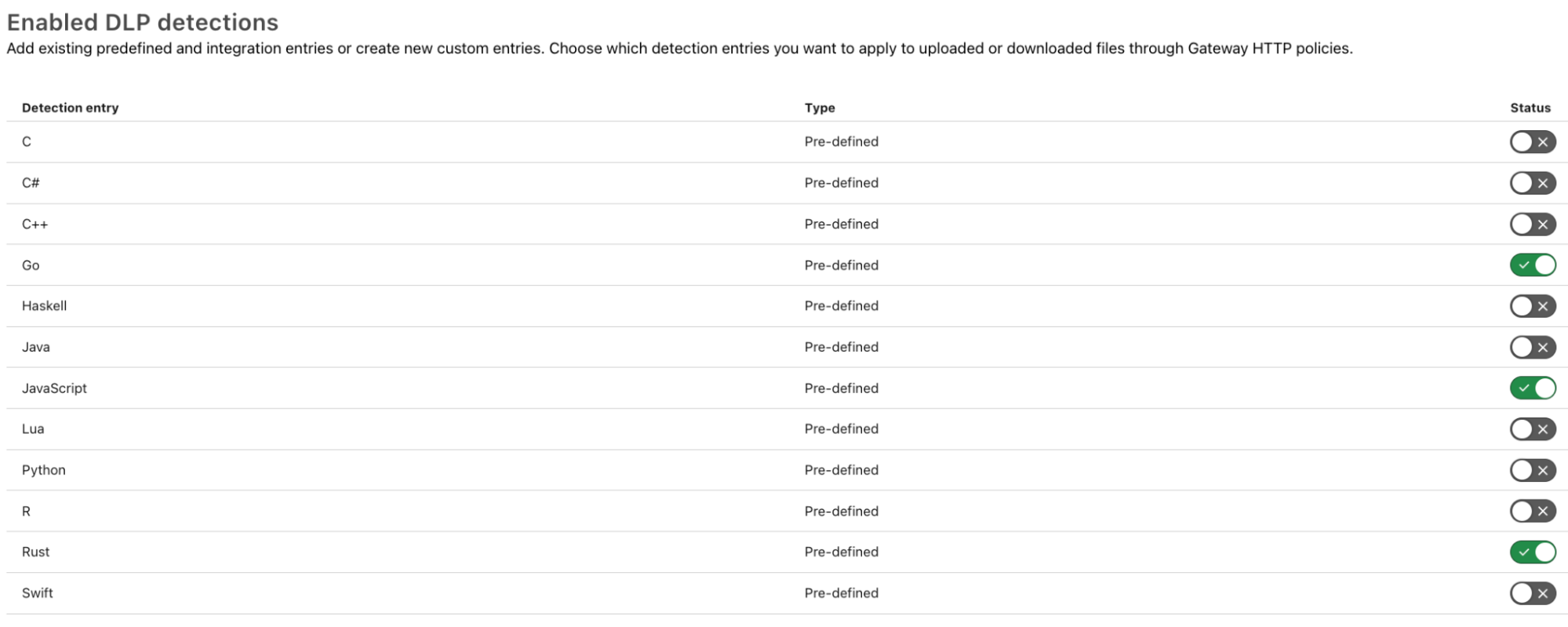

Cloudflareは、特にC、C++、C#、Go、Haskell、Java、Javascript、Lua、Python、R、Rust、Swiftといった一般的なコード言語に事前定義済みのDLPプロファイルを提供し、組織を支援しています。これらは機械学習をベースにした検出機能で、アルゴリズム開発のために公開リポジトリでトレーニングされ、最新の状態を維持しています。CloudflareのDLPがこれらのDLPプロファイルでリクエストのHTTP本文を検査し、セキュリティチームはその結果に応じてトラフィックをブロックして、データ漏洩を防ぐことができます。

これらの機能の使い方

組織は、CloudflareのDLPポリシーで、検出の対象になるデータを柔軟に決定することができます。一般的な種類の機密データや規制対象データ(資格情報、財務データ、健康データ、識別子など)に対して、Cloudflareが作成した定義済みのプロファイルを使用することも、独自のカスタム検出を作成することも可能です。

ソースコードのインラインブロッキングを実装するには、検出したい言語のDLPプロファイルを選択するだけです。たとえば、組織でRust、Go、JavaScriptを使用している場合は、これらの検出をオンにします。

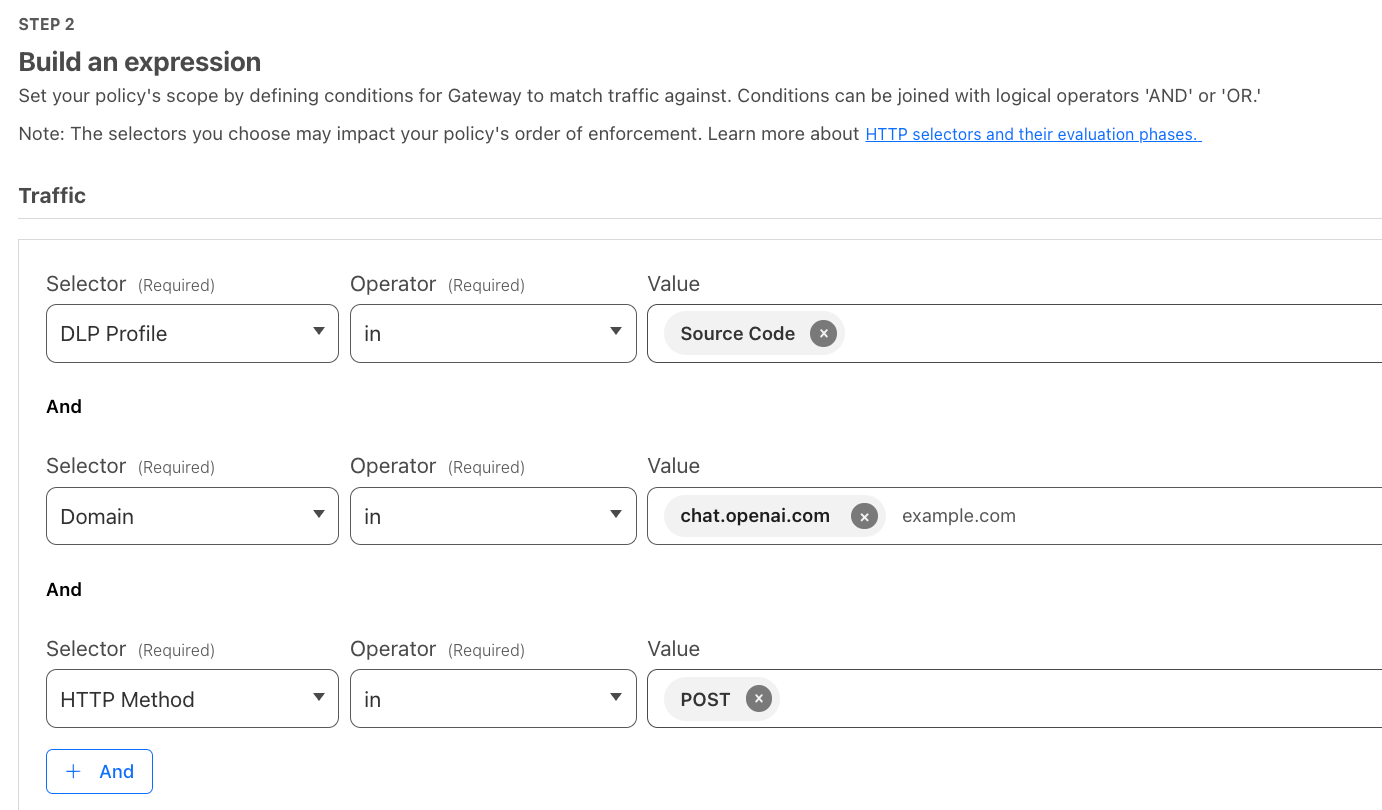

次に、CloudflareのセキュアWebゲートウェイ経由でブロックポリシーを作成し、ソースコードを含むトラフィックをブロックします。ここでは、ソースコードがChatGPTにアップロードされるのをブロックします。

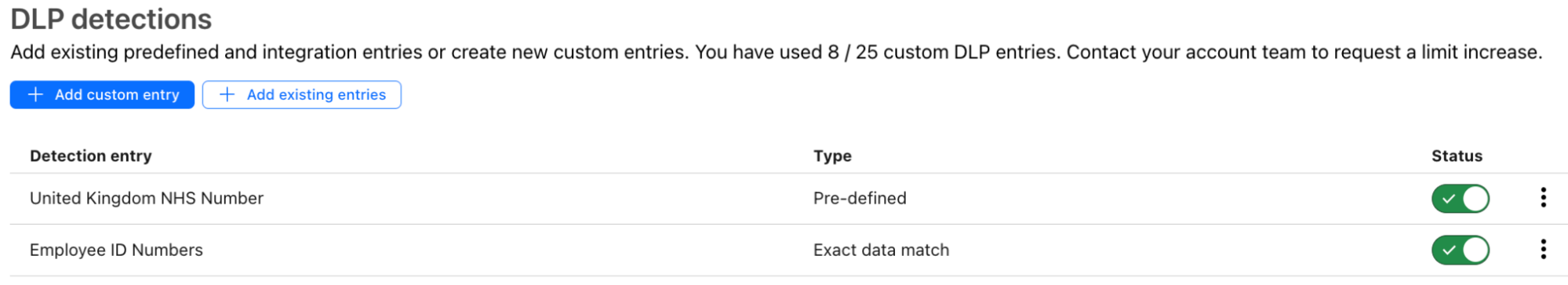

検出機能にOCRを追加するのも同様に簡単です。以下は、スキャンされたドキュメントに保存されているかもしれない機密データを探すプロファイルです。

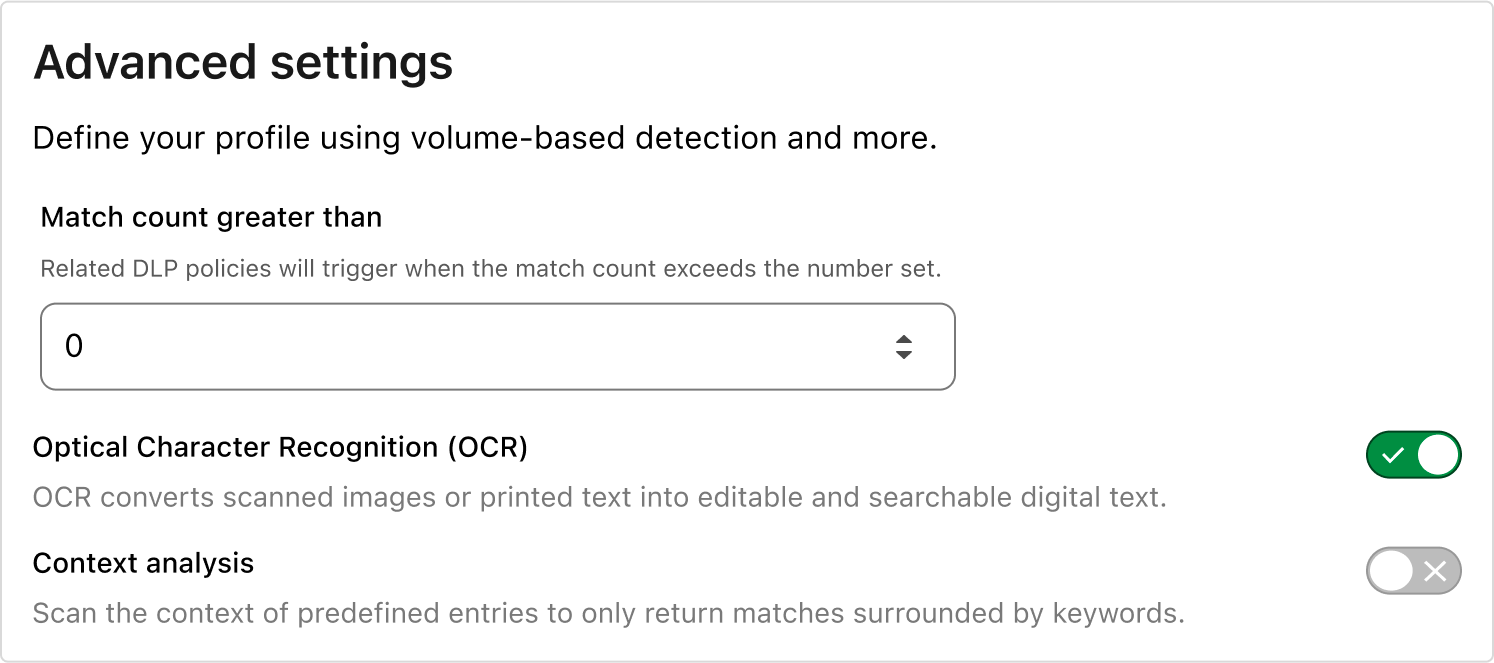

検出を選択し、OCRをオンにするだけで、DLP検査が適用されているあらゆる場所で、コンテンツ内の画像をスキャンして機密データが検出します。検出は、Matchカウントやコンテキスト分析を含め、画像でもテキストと同じように機能するため、追加のロジックや設定は必要ありません。

ユースケース全体での一貫性の確保は、DLPソリューションの中核です。そのため、これまでと同様、この機能は、保存データ(CASB経由で)と、転送中のデータ(ゲートウェイ経由で)の両方で利用可能です。

開始方法

DLPは、Cloudflare Oneの一部として、他のデータ保護サービスとともに利用できます。Cloudflare Oneは、Zero Trustセキュリティ&ネットワーク接続サービスを統合したCloudflareのSASE(セキュアアクセスサービスエッジ)プラットフォームです。コンサルタントにご連絡いただくか、アカウントマネージャーにご連絡いただき、機密データの保護を開始しましょう。