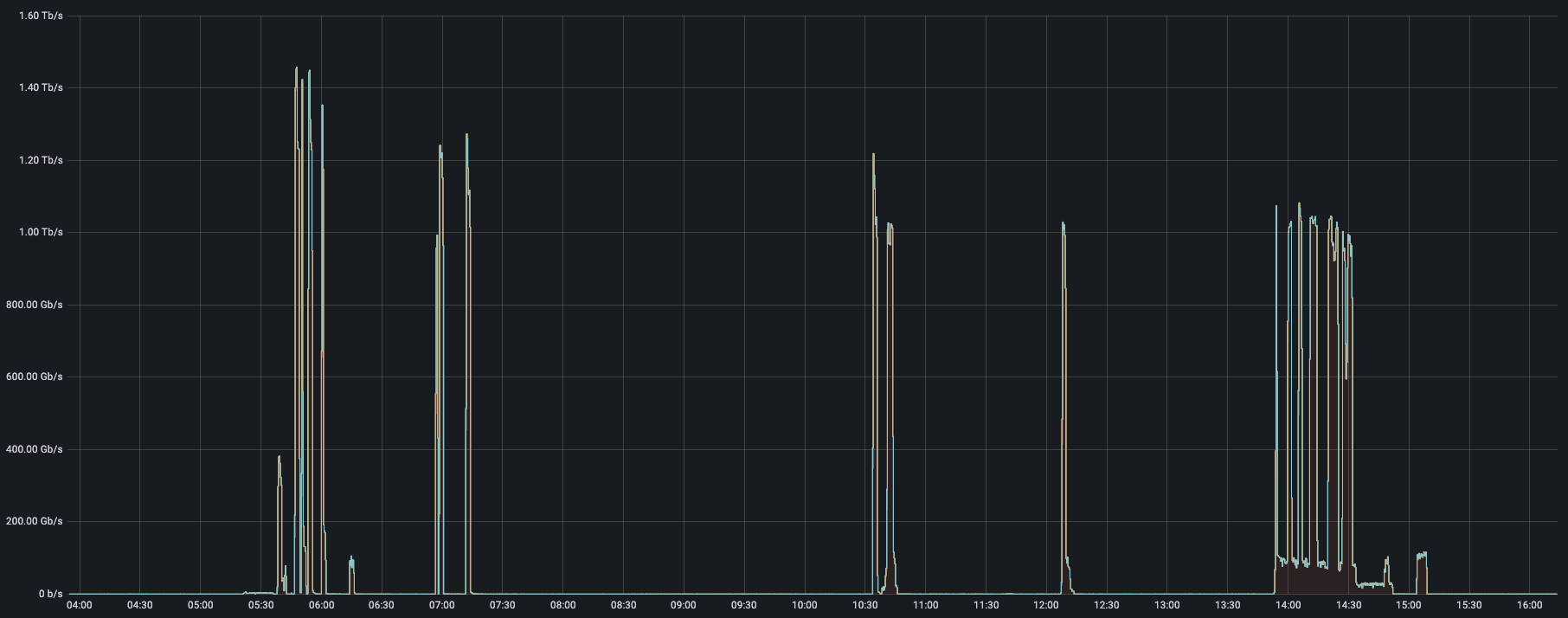

Anfang dieser Woche hat Cloudflare einen DDoS-Angriff automatisch erkannt und abgewehrt, der bei knapp 2 Tbit/s seinen Höhepunkt erreichte. Bei dieser größten von uns bislang jemals verzeichneten Attacke handelte es sich um einen Multi-Vektor-Angriff, bei dem DNS Amplification und UDP-Flooding kombiniert wurden. Dafür wurden rund 15.000 Bots eingesetzt, die eine Abwandlung des ursprünglichen Mirai-Codes auf IoT-Geräten und ungepatchten GitLab-Instanzen ausführten.

Zunahme der Angriffe auf Vermittlungsschicht um 44 %

Im vergangenen Quartal haben wir DDoS-Angriffe mit einem Umfang von mehreren Terabit beobachtet. Bei der jüngsten Attacke hat sich der Trend erhöhter Angriffsintensität fortgesetzt. Eine weitere wichtige Erkenntnis aus unserem Bericht zu den Trends bei DDoS-Angriffen: DDoS-Angriffe auf Vermittlungsschicht haben sich gegenüber den vorangegangenen drei Monaten um 44 % erhöht. Das vierte Quartal ist zwar noch nicht abgeschlossen, doch wir haben bereits jetzt erneut Angriffe in einem Umfang von mehreren Terabit auf Cloudflare-Kunden registriert.

Wie hat Cloudflare diese Attacke durchkreuzt?

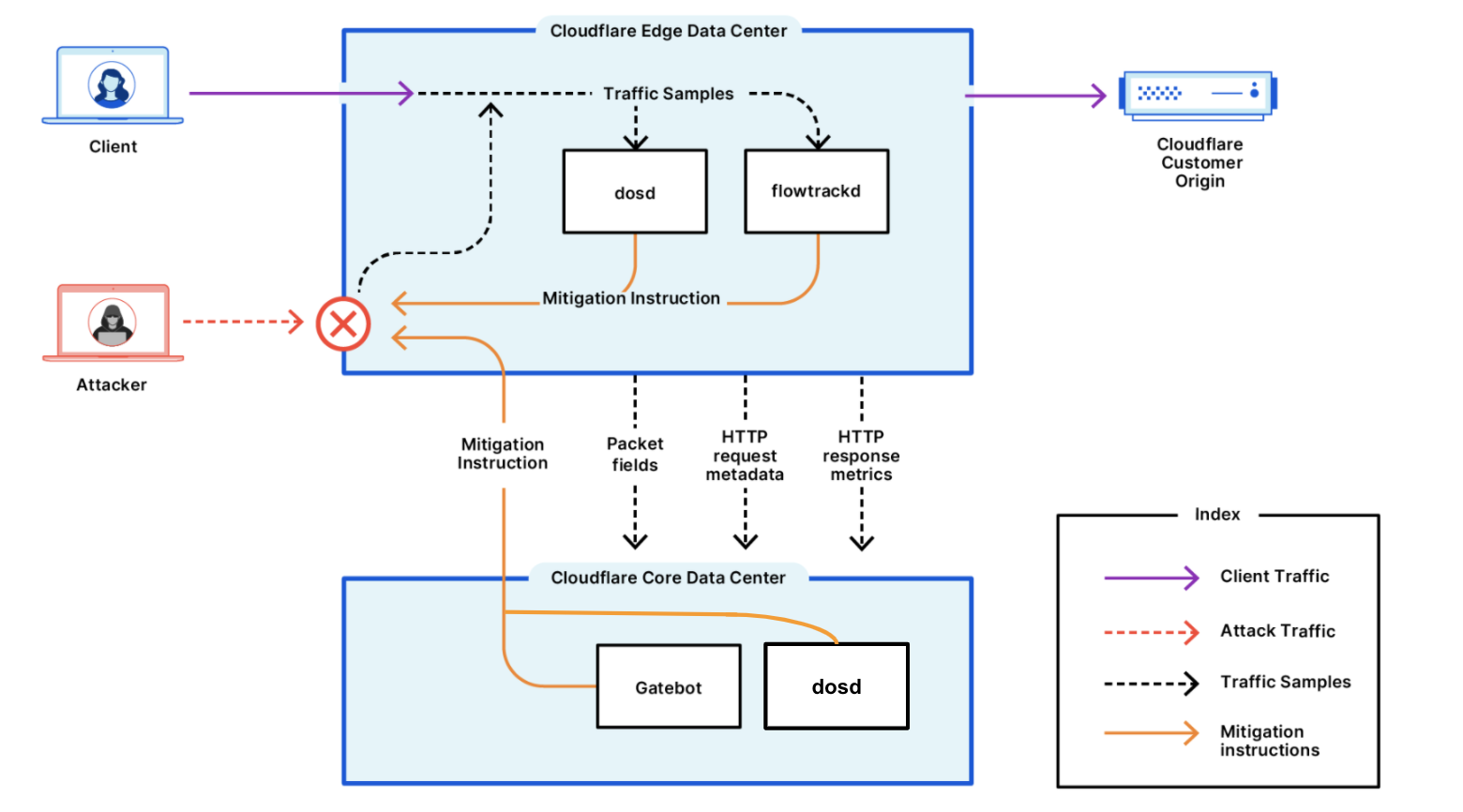

Zunächst einmal analysieren unsere Systeme kontinuierlich Stichproben des Traffics außerhalb des Netzwerkpfads. Dadurch können wir DDoS-Angriffe asynchron erkennen, ohne Latenz zu verursachen oder die Performance zu schwächen. Nachdem der Angriffs-Traffic erkannt worden war (also innerhalb von Sekundenbruchteilen), haben unsere Systeme eine Echtzeit-Signatur erzeugt, die mit chirurgischer Präzision den Angriffsmustern zugeordnet wird. So kann die Attacke abgewehrt werden, ohne den regulären Datenverkehr zu beeinträchtigen.

Sind diese „Fingerabdrücke“ einmal generiert, werden sie in Form einer kurzlebigen Abwehrregel zur kosteneffizienten Bekämpfung an den am besten geeigneten Standort von Cloudflare übertragen. In diesem konkreten Fall wurde die Regel wie bei den meisten DDoS-Angriffen auf Schicht 3 und 4 innerhalb des Netzwerkspfads an den Linux-Kernel eXpress Data Path (XDP) übermittelte, damit das Angriffspaket unverzüglich verworfen wird.

Erfahren Sie mehr über die DDoS-Abwehrsysteme von Cloudflare.

Unser Ziel: ein besseres Internet

Cloudflare hat das Ziel, ein besseres Internet zu schaffen, dass für jedermann sicher, schneller und zuverlässiger funktioniert. Daraus speist sich die Vision unseres DDoS-Teams: Wir wollen DDoS-Angriffen ihren Schrecken nehmen. Das Cloudflare-Netzwerk erkennt und neutralisiert DDoS-Angriffe automatisch – ob diese das Meris-Botnetz einsetzen, mit dem eine der größten jemals verzeichneten HTTP-DDoS-Attacken ausgeführt wurde, sich wie in jüngster Zeit gegen VoIP-Anbieter richten oder eine Mirai-Variante nutzen, die Websites und Internetanwendungen mit Anfragen überzieht. Cloudflare stellt eine sichere, zuverlässige, leistungsstarke und anpassbare Plattform für verschiedenste Websites und Internetanwendungen bereit.Wenn Sie sich näher für den DDoS-Schutz von Cloudflare interessieren, wenden Sie sich an uns oder probieren Sie ihn mit unserem Free-Tarif hier kostenlos aus.