ตั้งแต่วันนี้เป็นต้นไป ทีมของคุณจะสามารถใช้ Cloudflare Access เพื่อสร้างกฎที่อนุญาตให้ผู้ใช้เชื่อมต่อแอปพลิเคชันจากอุปกรณ์ที่องค์กรของคุณจัดการได้เท่านั้น คุณสามารถรวมข้อกำหนดนี้กับกฎอื่นๆ ในแพลตฟอร์ม Zero Trust ของ Cloudflare ได้ ซึ่งรวมถึงการระบุตัวตน วิธีการแบบหลายขั้นตอน และภูมิศาสตร์

เนื่องจากองค์กรเริ่มหันมาใช้โมเดลความปลอดภัย Zero Trust ด้วย Cloudflare Access กันมากขึ้น เราจึงได้ยินเสียงตอบรับจากลูกค้าที่ต้องการป้องกันการเชื่อมต่อจากอุปกรณ์ที่ลูกค้าไม่ได้เป็นเจ้าของหรือจัดการ สำหรับธุรกิจบางแห่ง แรงงานที่ทำงานทางไกลเต็มรูปแบบก่อให้เกิดความเสี่ยงที่จะสูญเสียข้อมูลมากขึ้น เมื่อผู้ใช้สามารถเข้าสู่ระบบแอปพลิเคชันที่ละเอียดอ่อนได้จากแท็บเล็ตที่ไม่ได้รับการจัดการ องค์กรอื่นๆ ก็ต้องปฏิบัติตามข้อกำหนดใหม่ๆ ที่จำกัดให้ทำงานบนอุปกรณ์ขององค์กร

เรารู้สึกตื่นเต้นที่จะได้ช่วยทีมขนาดต่างๆ ปรับใช้โมเดลความปลอดภัยนี้ แม้ว่าองค์กรของคุณจะไม่มีแพลตฟอร์มการจัดการอุปกรณ์หรือตัวจัดการอุปกรณ์โทรศัพท์มือถือ (MDM) ในปัจจุบัน อ่านต่อเพื่อเรียนรู้วิธีที่ Cloudflare Access แก้ไขปัญหานี้ รวมถึงวิธีที่คุณสามารถเริ่มต้นการใช้งานได้

ความท้าทายของอุปกรณ์ที่ไม่ได้รับการจัดการ

องค์กรผู้เป็นเจ้าของอุปกรณ์ในองค์กรสามารถควบคุมอุปกรณ์เหล่านั้นได้ในระดับหนึ่ง ผู้ดูแลระบบสามารถมอบหมาย เรียกคืน ตรวจสอบหรือจัดการอุปกรณ์ที่อยู่ในรายการทรัพย์สินของพวกเขาได้ ไม่ว่าทีมจะใช้แพลตฟอร์มสำหรับการจัดการหรือสเปรดชีตธรรมดา ธุรกิจต่างๆ ก็สามารถจัดการอุปกรณ์ในองค์กรของพวกเขาเองได้

ความสามารถในการมองเห็นและจัดการนั้นไม่สามารถใช้ได้กับอุปกรณ์ส่วนบุคคล—และพวกเราต่างก็ดีใจที่เป็นเช่นนั้น แต่ทว่า ความพอใจเดียวกันนั้นกลับเป็นปัญหาเมื่อองค์กรมีความจำเป็นที่จะต้องจำกัดข้อมูลหรือการเข้าถึงแอปพลิเคชันต่างๆ ไว้เฉพาะสำหรับอุปกรณ์ในองค์กร ถ้าหากเราสามารถเข้าสู่ระบบและดาวน์โหลดข้อมูลผ่านอุปกรณ์ส่วนบุคคลได้ เราก็คงทำให้ฝ่าย IT และความปลอดภัยมีเรื่องปวดหัวเพิ่มขึ้นอย่างแน่นอน

ผู้ให้บริการการลงชื่อเข้าระบบครั้งเดียว (SSO) และแอปพลิเคชัน SaaS ทำให้ความผิดพลาดนั้นเกิดได้ง่ายขึ้น ไม่ว่าจะโดยตั้งใจหรือไม่ก็ตาม ผู้ใช้ต่างๆ สามารถเข้าสู่ระบบแอปพลิเคชันองค์กรได้เพียงแค่ใช้รหัสผ่านเดิมของพวกเขา แม้ว่าองค์กรจะบังคับใช้วิธีเพิ่มเติมอย่างการยืนยันตัวตนด้วยฮาร์ดคีย์ ผู้ใช้ก็ยังสามารถแค่นำฮาร์ดคีย์นั้นปลั๊กอินเข้ากับอุปกรณ์ส่วนบุคคลอยู่ดี

โซลูชันของ Cloudflare

พวกเราตื่นเต้นที่จะมอบความสามารถในการเป็นผู้ควบคุมข้อมูลต่อไปแก่ทุกทีมด้วยการทำให้มั่นใจว่าการควบคุมนั้นจะไม่หลุดจากอุปกรณ์ในองค์กรไปไหน Cloudflare Access เป็นแพลตฟอร์ม Zero Trust ที่เข้าใจง่ายซึ่งผู้ดูแลระบบทั้งหลายสามารถใช้สร้างกฎตามตัวตนและสัญญาณอื่นๆ ได้ ทีมต่างๆ สามารถสร้างกฎให้จัดการด้วยตนเองและแอปพลิเคชัน SaaS ได้ ทุกการร้องขอและการเข้าสู่ระบบจะถูกบันทึกไว้และทั้งหมดจะว่องไวขึ้นสำหรับผู้ใช้ปลายทางบนเครือข่ายทั่วโลกของ Cloudflare

คุณสามารถใช้แพลตฟอร์ม Zero Trust ของ Cloudflare เพื่อสร้างกฎแบบใหม่ได้แล้ว: กฎที่อนุญาตเฉพาะการเชื่อมต่อหรือการเข้าสู่ระบบจากอุปกรณ์ที่องค์กรเป็นเจ้าของเท่านั้น คุณสามารถใช้ระบบรายการทรัพย์สินของคุณเองได้ ไม่ว่าจะแบบสเปรดชีตธรรมดาหรือ API จากแพลตฟอร์ม MDM ตัวแทน Cloudflare สำหรับทีมของพวกเราทำงานบนอุปกรณ์และรวบรวมรายละเอียดเกี่ยวกับฮาร์ดแวร์ โดยนำไปเทียบกับรายการทรัพย์สินของคุณ และ Edge ของ Cloudflare จะตัดสินได้ทันที

วิธีการทำงาน

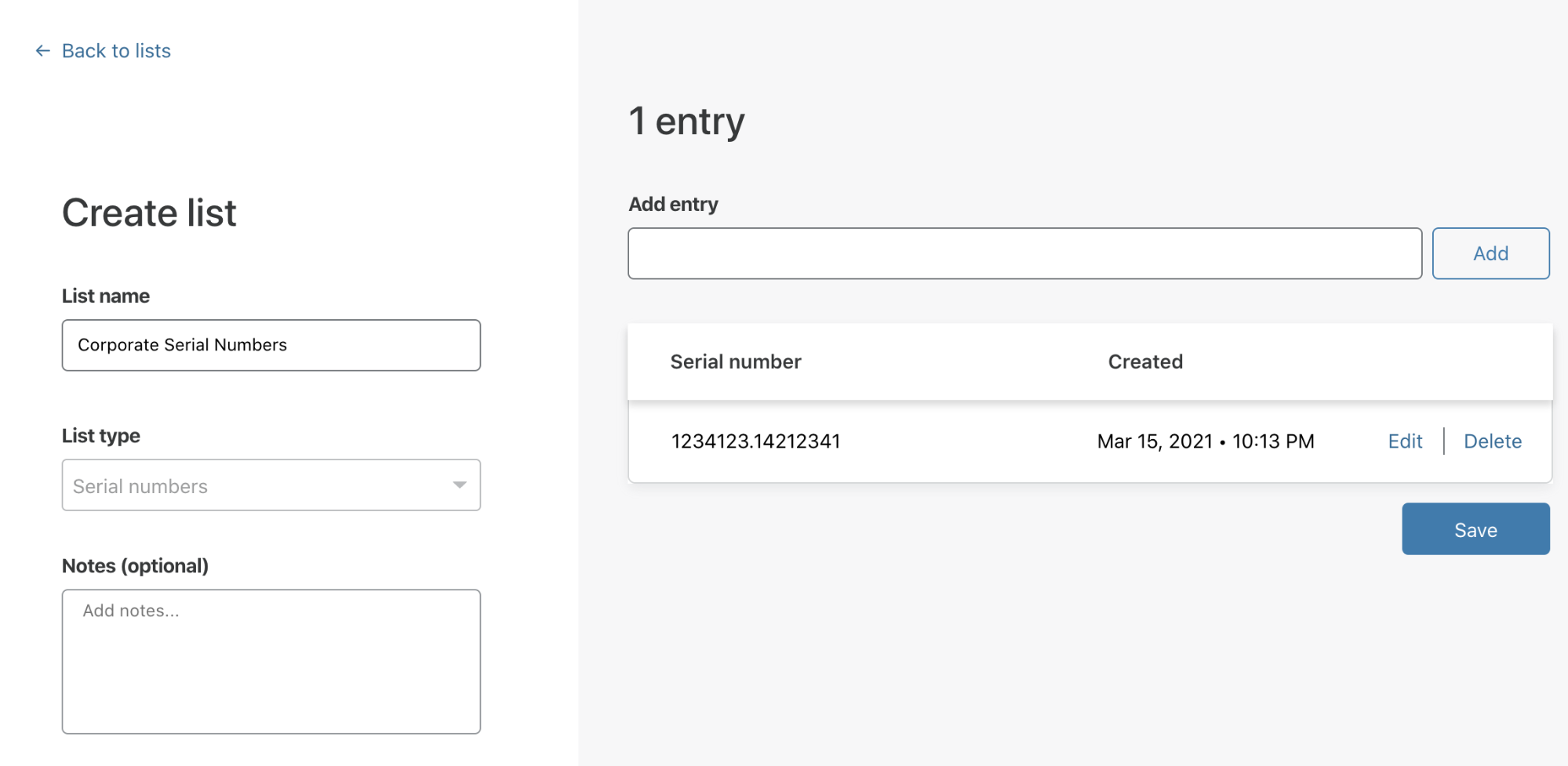

การบังคับใช้อุปกรณ์องค์กรใน Access ใช้เวลาประมาณ 20 นาทีในการติดตั้งและต้องการเพียงรายการหมายเลขประจำเครื่องของอุปกรณ์องค์กรเท่านั้น

ขั้นตอนแรก คือ การสร้างและนำเข้ารายการหมายเลขประจำเครื่องของอุปกรณ์ที่ได้รับการจัดการของคุณ โดยจะอัปโหลดรายการหมายเลขซีเรียลพร้อมกันหรือสร้างด้วยตัวเองโดยตรงใน Dashboard ของทีมก็ได้ มีเครื่องมือการจัดการรายการทรัพย์สินมากมายที่มีวิธีการส่งออกหมายเลขประจำเครื่องอย่างตรงไปตรงมา

คุณยังสามารถอัปโหลดหมายเลขประจำเครื่องใหม่ผ่าน API เพื่ออนุญาตให้อุปกรณ์ที่เพิ่งซื้อใหม่เป็นไปโดยอัตโนมัติได้

ขั้นตอนต่อไปคือการใช้งานไคลเอ็นต์ WARP บนอุปกรณ์องค์กรต่างๆ ของคุณ ผู้ใช้งานสามารถดาวน์โหลดและติดตั้งไคลเอ็นต์ได้ด้วยตนเองหรือผ่านโซลูชัน MDM

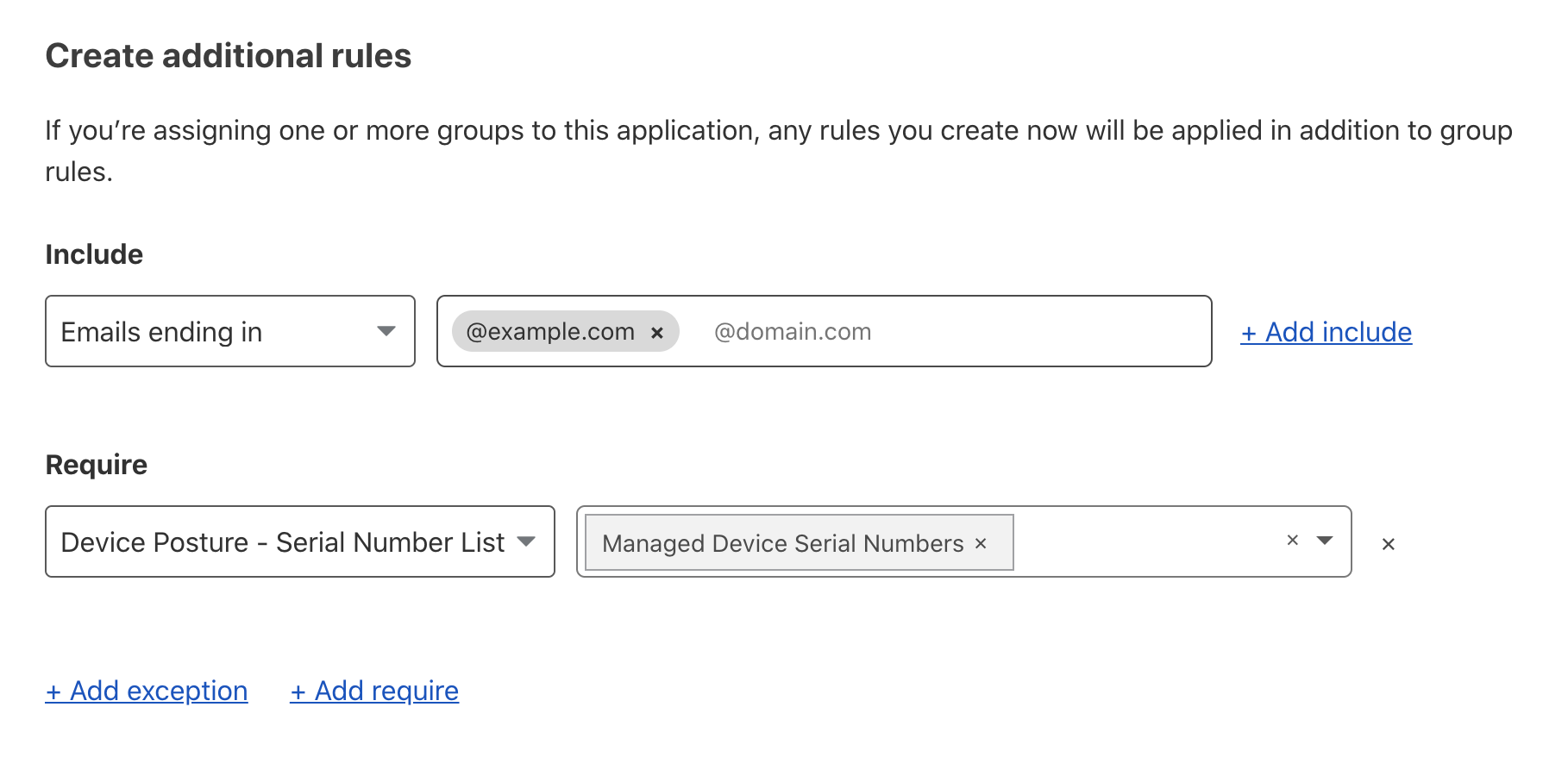

หมดแล้วสำหรับขั้นตอนการบังคับใช้ให้มีแค่อุปกรณ์ในองค์รที่สามารถเข้าถึง Zero Trust ได้! ตอนนี้คุณสามารถสร้างกฏการเข้าถึงที่คอยตรวจสอบว่าหมายเลขประจำเครื่องของอุปกรณ์นั้นอยู่ในรายการอุปกรณ์ที่ได้รับการจัดการหรือไม่

ตอนนี้แม้ว่าผู้ใช้จะย้ายฮาร์ดคีย์และติดตั้ง Warp บนอุปกรณ์ส่วนบุคคล พวกเขาก็จะยังถูกบล็อกเพราะพวกเขาไม่อยู่ในรายการหมายเลขประจำเครื่องของบริษัท

เริ่มต้นใช้งาน

ถ้าคุณต้องการเริ่มการเริ่มจำกัดแอปพลิเคชันต่างๆ ให้อยู่แต่ในอุปกรณ์องค์กรสมัครใช้งานบัญชีทีมที่มีได้มากถึง 50 ผู้ใช้งานโดยไม่เสียค่าใช้จ่าย หากคุณเป็นลูกค้าอยู่แล้ว สามารถใช้งานได้เลยวันนี้บน Dashboard ของทีมโดยสามารถติดตั้งได้ตามคู่มือนี้