ก่อนหน้านี้ในปีนี้ เรา ประกาศ ความสามารถในการสร้างเครือข่ายส่วนตัวบนเครือข่าย Cloudflare ด้วยการควบคุมการเข้าถึงที่ต้องใช้ข้อมูลระบุตัวตน เราตื่นเต้นที่จะแบ่งผันข้อมูลกับคุณว่า เร็วๆ นี้ คุณจะสามารถเพิ่มการควบคุมการเข้าร่วมและเข้าสู่ระบบภายในได้ด้วย

เครือข่ายส่วนตัวไม่สามารถปรับใช้ได้

เครือข่ายส่วนตัวเป็นเครือข่ายหลักของแอปพลเคชันบริษัทมาหลายปี ทีมความปลอดภัยใช้มันเพื่อสร้างขอบเขตความปลอดภัยที่เข้มงวดในแอปพลิเคชัน ในการเข้าถึงข้อมูลที่ละเอียดอ่อน ผู้ใช้ต้องอยู่บนเครือข่ายจริงทางกายภาพ หมายความว่าพวกเขาต้องอยู่ที่ออฟฟิศ และเชื่อมต่อโดยใช้อุปกรณ์ที่จัดการโดยบริษัท ซึ่งไม่ใช่สิ่งที่สมบูรณ์แบบ — การเข้าถึงเครือข่ายผ่านการเชื่อมต่อทางกายภาพหรือผ่าน Wi-Fi อาจทำให้เกิดการรั่วไหลของข้อมูลได้ แต่ก็มีเครื่องมืออย่างใบรับรองและไฟร์วอลทางกายภาพ ที่มีไว้เพื่อป้องกันภัยคุกคามเหล่านี้

ขอบเขตนี้เป็นความท้าทายเพราะการทำงานจากระยะไกลเริ่มเพิ่มมากขึ้นเรื่อยๆ ออฟฟิศสาขา ศูนย์ข้อมูล และพนักงานที่ทำงานจากระยะไกล ต้องมีการเข้าถึงแอปพลิเคชัน ดังนั้นองค์กรจึงเริ่มไว้วางใจเครือข่ายส่วนตัวเสมือน (VPN) เพื่อทำให้ผู้ใช้ระยะไกลอยู่บนเครือข่ายเดียวกันกับแอปพลิเคชัน

ในทางตรงกันข้ามกับปัญหาในการเชื่อมต่อผู้ใช้จากที่ไหนก็ได้ โมเดลความปลอดภัยของเครือข่ายส่วนตัวกลายเป็นปัญหาที่อันตรายยิ่งขึ้น เมื่อเข้าไปในเครือข่ายส่วนตัวแล้ว ผู้ใช้สามารถเข้าถึงทรัพยากรใดๆ บนเครือข่ายได้จากค่าเริ่มต้น เว้นแต่จะมีข้อห้ามไว้อย่างชัดเจน การควบคุมและบันทึกที่ต้องใช้ข้อมูลระบุตัวตนนั้นแทบจะเป็นไปไม่ได้ในการนำมาใช้

ยิ่งไปกว่านั้น เครื่อข่ายส่วนตัวก็มีค่าใช้จ่ายในการดำเนินการ เครือข่ายส่วนตัวเดินตามเส้นทาง RFC 1918 ของพื้นที่ IP ที่จองไว้ ซึ่งมีจำกัดและอาจทำให้มีการทับซ้อนหรือขัดแย้งกันของ IP address ผู้ดูแลระบบยังต้องพิจารณาโหลดทั้งหมดที่เครือข่ายส่วนตัวจะรับได้ โหลดที่อาจลดประสิทธิภาพลงได้โดยการที่พนักงานที่ใช้ VPN ใช้งานวิดีโอคอล หรือแม้แต่ดูวิดีโอในเวลางาน

ทางเลือกที่ทันสมัยก็ไม่สามารถแก้ไขกรณีการใช้งานได้ทั้งหมด

แอปพลิเคชัน SaaS และโซลูชันเครือข่าย Zero Trust อย่าง Cloudflare Access ทำให้การห้บริการความปลอดภัยโดยไม่ต้องใช้ VPN เป็นเรื่องง่ายขึ้น ผู้ดูแลระบบสามารถสร้างการควบคุม เช่น การยืนยันตัวตนหลายขั้นตอนและการแจ้งเตือนการเข้าสู่ระบบที่ผิดปกติสำหรับแต่ละแอปพลิเคชัน การควบคุมความปลอดภัยสำหรับแอปพลิเคชันสาธารณะได้ล้ำหน้าแอปพลิเคชันเครือข่ายส่วนตัวไปแล้ว

อย่างไรก็ตาม แอปพลิเคชันบางตัวก็ต้องใช้เครือข่ายส่วนตัวแบบดั้งเดิมมากกว่า กรณีการใช้งานที่รวมถึงลูกค้ารายใหญ่ภายนอกเบราว์เซอร์ หรือ TCP แบบกำหนดเอง หรือ โปรโตคอล UDP เข้ากันได้ดีกับโมเดลการเชื่อมต่อนอกเบราว์เซอร์

เราได้ยินลูกค้าที่ตื่นเต้นที่จะได้ใช้โมเดล Zero Trust แต่ก็ยังต้องสนับสนุนกรณีการใช้งานเครือข่ายส่วนตัวแบบคลาสสิกอยู่ ในการแก้ปัญหานี้ เราจึงประกาศความสามารถในการสร้างเครือข่ายส่วนตัวบนเครือข่ายทั่วโลกของเรา ผู้ดูแลระบบสามารถสร้างกฎ Zero Trust ไปยังคนที่เข้าใช้ IP และปลายทางที่เฉพาะเจาะจง ผู้ใช้ปลายทางเชื่อมต่อจากเอเจนต์ Cloudflare ตัวเดียวกันที่ขับเคลื่อนการเชื่อมต่อเข้ากับอินเทอร์เน็ตทั้งหมด แต่ก็ยังมีกฎอย่างหนึ่งขาดหายไป

การควบคุมการเข้าร่วมเครือข่ายส่วนตัวของ Cloudflare

เครือข่ายทั่วโลกของ Cloudflare ทำให้เป็นจริงได้และเร็วดุจสายฟ้า ขั้นตอนแรกคือการเชื่อมต่อเครือข่ายส่วนตัวของ Cloudflare ที่ปลอดภัย ซึ่งสามารถทำได้โดยกสร้างการรักษาความปลอดภัย tunnel ขาออกเท่านั้นโดยใช้ Cloudflare Tunnel หรือใช้วิธีการเชื่อมต่อแบบดั้งเดิม เช่น GRE หรือ IPSec tunnels

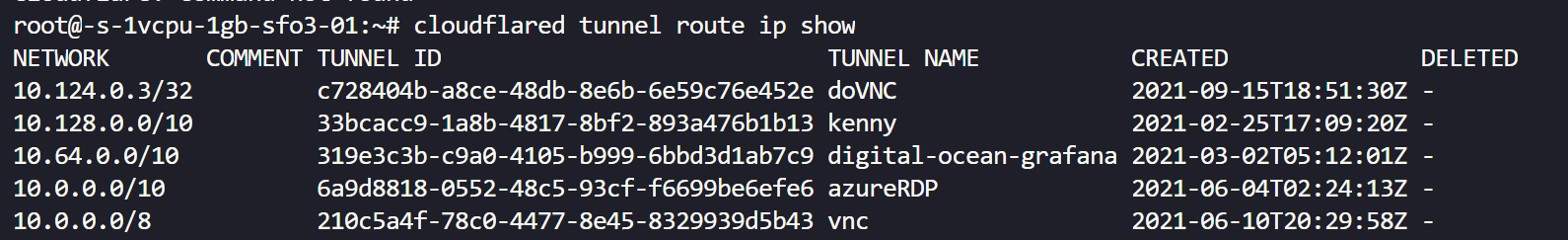

เมื่อได้สร้างการเชื่อมต่อ tunnel แล้ว ช่วง IP ส่วนตัวที่เฉพาะเจาะจงจะปรากฏบน Cloudflare ซึ่งทำได้ด้วยชุดคำสั่งเพื่อนำทาง tunnel ไปที่ CIDR block ของ IP address ในภาพหน้าจอข้างล่าง ช่วง CIDR ถูกนำทางไปที่ Cloudflare Tunnels อันโดดเด่น -- ซึ่งแต่ละอันก็มีตัวระบุและชื่อที่เป็นค่าเฉพาะของตัวเอง

เมื่อแอปพลิเคชันสามารถจัดการเครือข่าย Cloudflare ได้แล้ว ผู้ใช้ต้องการวิธีการในการเข้าถึง IP ส่วนตัวนี้ ตรงนี้คือจุดที่จะต้องใช้ VPN แบบดั้งเดิมเพื่อทำให้ผู้ใช้อยู่บนเครือข่ายเดียวกันกับแอปพลิเคชัน แต่ลูกค้า WARP ของ Cloudflare คุ้นเคยกับการเชื่อมต่อการรับส่งข้อมูลอินเทอร์เน็ตของผู้ใช้ไปที่เครือข่าย Cloudflare

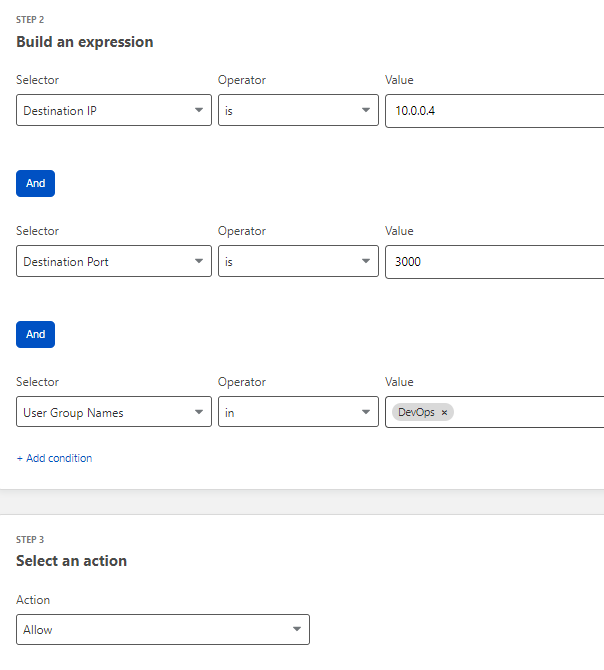

หลังจากนั้นผู้ดูแลระบบก็ต้องควบคุมการรับส่งข้อมูลจากอุปกรณ์ของผู้ใช้ โดยสามารถสร้างกฎ นโยบายยืนยันตัวตน เพื่อควบคุมการเข้าถึงแอปพลิเคชันเฉพาะของผู้ใช้บน IP ส่วนตัว หรือชื่อโฮสต์ ในเร็วๆ นี้

นี่เป็นก้าวที่ยิ่งใหญ่ของทีม IT และทีมความปลอดภัย เนื่องจากมันช่วยกำจัดปัญหาเวลาแฝง การจัดการและแบ็คฮาวล์ที่เกิดจาก VPN อย่างไรก็ตาม เมื่อผู้ใช้ยืนยันตัวตนแล้วครั้งหนึ่ง เขาจะสามารถเชื่อมต่อได้อย่างไม่จำกัด จนกว่าจะถูกเรียกคืน เรารู้ว่าลูกค้าบางรายต้องการให้บังคับการเข้าสู่ระบบทุกๆ 24 ชั่วโมง ตัวอย่างเช่น หรือให้ตั้งหมดเวลาหลังจากผ่านไปหนึ่งสัปดาห์ เราตื่นเต้นที่จะให้ลูกค้าทำอย่างนั้นได้

การเปิดตัวเวอร์ชันเบต้า ผู้ดูแลระบบสามารถเพิ่มกฎเซสชันในทรัพยากรที่มีในโมเดลเครือข่ายส่วนตัวได้ ผู้ดูแลระบบจะสามารถกำหนดระยะเวลาเซสชันโดยเฉพาะสำหรับนโยบายของพวกเขา และผู้ใช้ต้องยืนยันตัวตนอีกครั้งด้วยการยืนยันตัวตนหลายขั้นตอน

แล้วยังไงต่อ

การประกาศนี้เป็นเพียงส่วนหนึ่งของการทำให้เครือข่ายส่วนตัว Zero Trust ของ Cloudflare ทรงพลังยิ่งขึ้นเพื่อองค์กรของคุณ และสิ่งที่ประกาศออกมาในสัปดาห์นี้เช่นกันก็คือการรองรับ UDP ในโมเดลนี้ ทีมจะสามารถใช้งานชื่อเซิร์ฟเวอร์ DNS ส่วนตัวที่มีอยู่ได้เพื่อนำทางชื่อโฮสต์แอปพลิเคชันบนโดเมนในเครื่อง ซึ่งจะป้องกันปัญหาความขัดแย้งหรือความไม่ยั่งยืนของ IP address ส่วนตัวสำหรับแอปพลิเคชัน

เราตื่นเต้นที่จะเสนอเวอร์ชันนเบต้าของคุณลักษณะทั้งสองอย่างนี้ หากคุณต้องการทดลองใช้คุณลักษณะก่อนปีใหม่ กรุณาใช้ ลิงก์การสมัคร นี้ เพื่อรับการแจ้งเตือนเมื่อเวอร์ชันเบต้าพร้อมให้บริการ

หากคุณต้องการเริ่มใช้งานการควบคุม Zero Trust สำหรับเครือข่ายส่วนตัวของคุณ สำหรับผู้ใช้ 50 รายแรกสามารถใช้โซลูชันของ Cloudflare ได้ฟรี ไปที่ dash.teams.cloudflare.com เพื่อเริ่มใช้งาน!