В конце августа 2022 года служба поддержки клиентов Cloudflare начала получать жалобы на то, что сайты в нашей сети не работают в Австрии. Наша команда немедленно приступила к действиям, чтобы попытаться определить источник инцидента, который со стороны выглядел как частичный сбой Интернета в Австрии. Мы быстро поняли, что проблема была связана с местными австрийскими интернет-провайдерами.

Но перебои в обслуживании не были результатом технической проблемы. Как мы позже узнали из сообщений СМИ, то, что мы наблюдали, явилось результатом судебного решения. Без какого-либо уведомления в адрес Cloudflare австрийский суд обязал австрийских интернет-провайдеров (ISP) заблокировать 11 IP-адресов Cloudflare.

Попытка заблокировать в рамках судебной блокировки 14 веб-сайтов, которые, по мнению правообладателей, нарушали авторские права, привела к тому, что тысячи веб-сайтов оказались недоступными для обычных пользователей Интернета в Австрии в течение двухдневного периода. Но чем же провинились тысячи других сайтов? Ничем. Они стали временной жертвой неспособности создать средства правовой защиты и системы, отражающие реальную архитектуру Интернета.

Сегодня мы погрузимся в обсуждение блокировки IP-адресов: почему мы ее наблюдаем, что она собой представляет, что именно выполняет, какие аспекты затрагивает, и почему она является столь проблематичным способом адресации контента онлайн.

Побочные эффекты, большие и малые

Самое безумное то, что такого рода блокировки происходят регулярно по всему миру. Но до тех пор, пока такая блокировка не происходит в таком масштабе, какой имел инцидент в Австрии, или кто-то не решит привлечь к ней внимание, она, как правило, остается невидимой для внешнего мира. Даже Cloudflare с глубокими техническими знаниями и опытом, и пониманием того, как работает блокировка, не может регулярно определять моменты блокировки IP-адреса.

Для пользователей Интернета это еще более непрозрачно. Как правило, они не знают, почему они не могут подключиться к определенному веб-сайту, в чем заключается проблема с подключением, и как ее устранить. Они просто знают, что не могут получить доступ к сайту, который пытаются посетить. И это может затруднить документирование случаев, когда сайты становятся недоступными из-за блокировки IP-адресов.

Практика блокировки также широко распространена. В своем отчете "Freedom on the Net" («Свобода в сети») организация Freedom House недавно сообщила, что 40 из 70 исследованных ими стран — от таких, как Россия, Иран и Египет, до западных демократий, таких как Великобритания и Германия, — применяли ту или иную форму блокировки веб-сайтов. Хотя в отчете не рассматривается, как именно эти страны осуществляют блокировку, многие из них используют формы блокировки IP с такими же потенциальными последствиями для частичного отключения Интернета, как мы наблюдали в Австрии.

Хотя оценить размер сопутствующего ущерба от блокировки IP-адресов может оказаться непростой задачей, у нас есть примеры, когда организации пытались определить его количественно. В связи с делом в Европейском суде по правам человека Европейский институт информационного общества (некоммерческая организация со штаб-квартирой в Словакии) в 2017 году пересмотрел режим блокировки Россией веб-сайтов. Россия использовала исключительно IP-адреса для блокировки контента. Европейский институт информационного общества пришел к выводу, что блокировка IP-адресов привела к «сопутствующей блокировке веб-сайтов в массовом масштабе» и отметил, что по состоянию на 28 июня 2017 года «в России было заблокировано 6 522 629 интернет-ресурсов, из которых 6 335 850 (или 97 %) были заблокированы параллельно, то есть без законных оснований».

В Великобритании чрезмерно широкая блокировка побудила некоммерческую организацию Open Rights Group создать веб-сайт Blocked.org.uk. На этом веб-сайте есть инструмент, позволяющий пользователям и владельцам сайтов сообщать о чрезмерной блокировке и запрашивать у интернет-провайдеров удаление блокировок. У группы также есть сотни отдельных историй о влиянии блокировки на тех лиц, чьи веб-сайты были заблокированы ненадлежащим образом, от благотворительных организаций до владельцев малого бизнеса. Хотя не всегда ясно, какие методы блокировки используются, тот факт, что такой сайт необходим в принципе, говорит о степени чрезмерной блокировки. Представьте себе портного, часовщика или продавца автомобилей, которые хотят рекламировать свои услуги и привлекать потенциальных новых клиентов с помощью своего веб-сайта. Это не будет работать, если локальные пользователи не смогут получить доступ к сайту.

Возможная реакция может быть такой: «Просто убедитесь в отсутствии сайтов с ограниченным доступом, которые делят свой адрес с сайтами, не имеющими ограничений». Но, как мы обсудим более подробно далее, такой подход игнорирует серьезную разницу между количеством возможных доменных имен и количеством доступных IP-адресов, а также противоречит техническим спецификациям, обеспечивающим работу Интернета. Более того, определения ограниченного и неограниченного доступа различаются в разных странах, сообществах и организациях. Даже если бы можно было знать все ограничения, структура протоколов самого Интернета означает, что просто неосуществимо, если не сказать невозможно, удовлетворить ограничения каждого агентства.

Озабоченность в части юридических аспектов и соблюдения прав человека

Чрезмерная блокировка веб-сайтов является проблемой не только для пользователей: это имеет и юридические последствия. Из-за воздействия, которое такая блокировка может оказать на обычных граждан, желающих реализовать свои права в Интернете, государственные органы (как суды, так и регулирующие органы) несут юридическое обязательство следить за тем, чтобы их распоряжения были необходимыми и соразмерными, а не затрагивали без необходимости тех лиц, кто не причастен к причинению вреда.

Трудно представить, например, что суд в ответ на предполагаемые правонарушения будет слепо выдавать ордер на обыск или постановление, основываясь только на адресе с указанием улицы и номера дома, не учитывая при этом, принадлежит ли этот адрес одноквартирному жилому дому, шестиквартирному кондоминиуму или высотному зданию с сотнями отдельных помещений. Но применительно к IP-адресам такая практика представляется широко распространенной.

В 2020 году Европейский суд по правам человека (ЕСПЧ) — суд, осуществляющий надзор за выполнением Европейской конвенции Совета Европы о правах человека, — рассмотрел дело, касающееся веб-сайта, который был заблокирован в России не потому, что он стал объектом разбирательства со стороны российского правительства, а потому, что у него был общий IP-адрес с заблокированным веб-сайтом. Владелец веб-сайта подал иск о незаконной блокировке. ЕСПЧ пришел к выводу, что неизбирательная блокировка недопустима, постановив, что блокировка законного содержания сайта «приравнивается к произвольному вмешательству в права владельцев таких веб-сайтов». Другими словами, ЕСПЧ постановил, что правительство РФ неправомерно издает распоряжения, которые приводят к блокировке сайтов, не являющихся объектами разбирательства.

Использование инфраструктуры Интернета для решения проблем с контентом

Обычные пользователи Интернета мало задумываются о том, как им доставляется контент, к которому они пытаются получить доступ в Интернете. Они предполагают, что когда они вводят доменное имя в свой браузер, контент всплывает автоматически. А если это не происходит, то они склонны считать, что проблемы связаны с самим веб-сайтом, если только у них не нарушено полностью подключение к Интернету. Но такие базовые предположения игнорируют тот факт, что подключения к веб-сайту часто используются для ограничения доступа к онлайн-контенту.

Почему страны блокируют подключение к веб-сайтам? Возможно, они хотят запретить своим гражданам доступ к контенту, который они считают незаконным (например, азартные игры или откровенные материалы в Интернете), но который разрешен в других странах мира. Возможно, они хотят препятствовать просмотру иностранного источника новостей, который они считают в первую очередь дезинформацией. Или, может быть, они хотят поддержать правообладателей, стремящихся заблокировать доступ к веб-сайту, чтобы ограничить просмотр контента, который, по их мнению, нарушает их интеллектуальную собственность.

Следует пояснить, что блокировка доступа — это не то же самое, что удаление контента из Интернета. Существует множество юридических обязательств и полномочий, призванных обеспечить фактическое удаление незаконного контента. Действительно, во многих странах согласно законодательству предполагается, что блокировка является крайней мерой после того, как были предприняты попытки удалить контент из источника.

Блокировка просто не позволяет определенным пользователям, доступ в Интернет которых зависит от блокирующего интернет-провайдера, получить доступ к веб-сайтам. Сам же сайт продолжает существовать в Интернете и доступен всем остальным пользователям. Но когда контент исходит из другого места и не может быть легко удален, страна может рассматривать блокировку как лучший или единственный подход.

Мы признаем опасения, которые иногда побуждают страны внедрять блокировку. Но в целом мы считаем, что пользователям важно знать, когда веб-сайты, к которым они пытаются получить доступ, были заблокированы, и, насколько это возможно, кто заблокировал их для просмотра и почему. При этом крайне важно, чтобы любые ограничения в отношении контента были максимально сужены и направлены только на то, чтобы устранить причиняемый вред, во избежание нарушения прав других пользователей.

Блокировка IP-адреса методом последовательного перебора не позволяет это обеспечить. Такое решение полностью непрозрачно для пользователей Интернета. Данная практика имеет непреднамеренные, неизбежные последствия для другого контента. При этом сама структура Интернета подразумевает, что нет хорошего способа определить, какие другие веб-сайты могут быть затронуты до или во время блокировки IP-адреса.

Чтобы понять, что произошло в Австрии и что происходит во многих других странах по всему миру, которые стремятся блокировать контент с помощью слепого перебора IP-адресов, мы должны понять, что происходит «за кулисами». Для этого нам потребуется погрузиться в некоторые технические детали.

Идентификатор привязывается к именам, а не к адресам

Прежде чем мы начнем описывать технические реалии блокировки, важно подчеркнуть, что первый и лучший вариант работы с контентом — это обращение к источнику. Владелец веб-сайта или провайдера хостинга имеет возможность удалять контент на уровне детализации, не прибегая к закрытию всего веб-сайта. Что касается более технической стороны, то регистратор или реестр доменных имен потенциально может вообще изъять доменное имя и, следовательно, веб-сайт из Интернета.

Но как заблокировать доступ к веб-сайту, если по какой-либо причине владелец контента или источник контента не может или не хочет удалить его из Интернета? Есть только три возможные точки управления.

Первая — через систему доменных имен (DNS), которая преобразует доменные имена в IP-адреса, чтобы сайт можно было найти. Вместо того чтобы возвращать действительный IP-адрес для доменного имени, DNS-резолвер может предоставить ложный ответ, а именно код NXDOMAIN, означающий, что «такого имени нет». Лучшим подходом было бы использование одного из «честных» номеров ошибок, стандартизированных в 2020 году, включая ошибку 15 для заблокированных, ошибку 16 для отцензурированных, 17 для отфильтрованных или 18 для запрещенных веб-сайтов, хотя в настоящее время эти номера широко не используются.

Интересно, что точность и эффективность DNS в качестве точки управления зависит от того, является ли DNS-резолвер частным или общедоступным. Частные или «внутренние» DNS-резолверы управляются интернет-провайдерами и корпоративными средами для своих собственных известных клиентов, что означает, что операторы могут обеспечивать точность в применении ограничений контента. В противоположность этому, такой уровень точности недоступен для открытых или общедоступных резолверов, не в последнюю очередь потому, что маршрутизация и адресация являются глобальными и постоянно меняются на карте Интернета, что резко контрастирует с адресами и маршрутами на фиксированной почтовой карте или карте улиц. Например, частные DNS-резолверы могут иметь возможность блокировать доступ к веб-сайтам в определенных географических регионах, по крайней мере, с некоторой степенью точности, что недоступно для общедоступных DNS-резолверов. Это приобретает чрезвычайную важность, учитывая разрозненные (и непоследовательные) режимы блокировки по всему миру.

Второй подход заключается в блокировании индивидуальных запросов на соединение к ограниченному доменному имени. Когда пользователь или клиент хочет посетить веб-сайт, инициируется соединение со стороны клиента с именем сервера, то есть доменным именем. Если сетевое устройство или устройство на пути могут отслеживать имя сервера, то соединение может быть разорвано. В отличие от DNS здесь нет механизма, сообщающего пользователю о том, что доступ к имени сервера был заблокирован, и почему.

Третий подход — заблокировать доступ к IP-адресу, в котором можно найти доменное имя. Это немного похоже на блокирование доставки всей почты на физический адрес. Например, если этот адрес принадлежит небоскребу с множеством не связанных между собой, независимых жильцов. Прекращение доставки почты по адресу небоскреба наносит побочный ущерб, неизменно затрагивая всех лиц, проживающих по этому адресу. IP-адреса работают аналогичным образом.

Примечательно, что IP-адрес является единственным из трех вариантов, который не привязан к доменному имени. Доменное имя веб-сайта не требуется для маршрутизации и доставки пакетов данных; фактически оно полностью игнорируется. Веб-сайт может быть доступен на любом IP-адресе или даже на многих IP-адресах одновременно. При этом набор IP-адресов, на которых находится веб-сайт, может измениться в любое время. Набор IP-адресов не может быть окончательно известен путем запроса DNS, который может возвращать любой действительный адрес в любое время по любой причине, начиная с 1995-го года.

Идея о том, что адрес является репрезентативным факторам идентификатора, является недопустимой для структуры Интернета, поскольку отделение адреса от имени глубоко укоренилось в стандартах и протоколах Интернета, как объясняется далее.

Интернет — это набор протоколов, а не политика или перспектива

Многие до сих пор ошибочно полагают, что IP-адрес представляет единый веб-сайт. Ранее мы заявляли, что связь между именами и адресами понятна, учитывая, что самые ранние подключенные компоненты Интернета представляли собой один компьютер, один интерфейс, один адрес и одно имя. Такая привязка «один к одному» была артефактом экосистемы, в которой был развернут интернет-протокол, и удовлетворяла потребности того времени.

Несмотря на практику присвоения имен «один к одному» в раннем Интернете, всегда можно было присвоить серверу (или «хосту») более одного имени. Например, сервер часто конфигурировался (и конфигурируется до сих пор) с именами, отражающими предлагаемые им сервисы, такие как mail.example.com и www.example.com, но у них было общее базовое доменное имя. Было несколько причин иметь совершенно разные доменные имена, пока не возникла необходимость размещать абсолютно разные веб-сайты на одном сервере. Такая практика была упрощена в 1997 году заголовком Host в HTTP/1.1 — функция, сохраненная полем SNI в расширении TLS в 2003 году.

На протяжении всех этих изменений интернет-протокол и отдельно протокол DNS не только не отставали, но и оставались принципиально неизменными. Именно эти протоколы и являются той самой причиной, по которой Интернет смог масштабироваться и развиваться, поскольку они связаны с адресами, досягаемостью и отношениями произвольного имени к IP-адресу.

Структуры IP и DNS также полностью независимы, что только подтверждает, что имена отделены от адресов. Более внимательное изучение элементов структуры протоколов проливает свет на неправильное понимание политик, которое приводит к распространенной сегодня практике контроля доступа к контенту путем блокировки IP-адресов.

По умолчанию, IP-адрес предназначен для обеспечения доступности и ничего больше

Подобно тому как крупные общественные проекты гражданского строительства опираются на строительные нормы и правила и рекомендуемые методы, Интернет строится с использованием набора открытых стандартов и спецификаций, основанных на опыте и согласованных международным консенсусом. Интернет-стандарты, которые охватывают аппаратные средства и программные приложения, публикуются Инженерным советом Интернета (англ. Internet Engineering Task Force, IETF) в форме «Запросов на комментарии» или RFC — они названы так не вследствие предполагаемой неполноты, а для того, чтобы отразить тот факт, что стандарты должны иметь возможность развиваться вместе со знаниями и опытом. IETF и его RFC «зацементированы» в самой структуре коммуникаций, например, первый RFC 1 был опубликован в 1969 году. Спецификация интернет-протокола (IP) получила статус RFC в 1981-м году.

Наряду с организациями по стандартизации успеху Интернета способствовала основная идея, известная как сквозной принцип (e2e), кодифицированная также в 1981-м году на основе многолетнего опыта проб и ошибок. Сквозной принцип — это мощная абстракция, которая, несмотря на множество форм, воплощает ключевое понятие спецификации интернет-протокола: единственной обязанностью сети является обеспечение доступности, а любая другая возможная функция сопряжена с затратами или риском.

Идея «досягаемости» в интернет-протоколе также воплощена в структуре самих IP-адресов. Рассматривая спецификацию интернет-протокола, RFC 791, становится понятным, что следующая выдержка из раздела 2.3 явно указывает на то, что IP-адреса не связаны с именами, интерфейсами или какими-либо иными компонентами.

Addressing

A distinction is made between names, addresses, and routes [4]. A

name indicates what we seek. An address indicates where it is. A

route indicates how to get there. The internet protocol deals

primarily with addresses. It is the task of higher level (i.e.,

host-to-host or application) protocols to make the mapping from

names to addresses. The internet module maps internet addresses to

local net addresses. It is the task of lower level (i.e., local net

or gateways) procedures to make the mapping from local net addresses

to routes.

[ RFC 791, 1981 ]

Аналогично почтовым адресам небоскребов в физическом мире, IP-адреса — это не более чем адреса с указанием улицы и номера дома, написанные на листе бумаги. И точно так же, как и в отношении почтового адреса на бумаге, никогда нельзя быть уверенным в лицах или организациях, которые существуют за IP-адресом. В такой сети, как у Cloudflare, любой отдельный IP-адрес представляет тысячи серверов, и может иметь еще больше веб-сайтов и сервисов, в некоторых случаях исчисляемых миллионами, и именно потому, что интернет-протокол был разработан для того, чтобы это обеспечить.

Возникает интересный вопрос: можем ли мы или любой поставщик услуг передачи контента гарантировать, что каждый IP-адрес соответствует одному и только одному имени? Однозначный ответ — «нет», опять же из-за структуры протокола — в данном случае, DNS.

Количество имен в DNS всегда превышает доступные адреса

Взаимосвязь «один к одному» между именами и адресами невозможна, учитывая спецификации Интернета, по тем же причинам, по которым это невозможно в физическом мире. Не обращайте внимания на то, что люди и организации могут менять адреса. По сути, количество людей и организаций на планете превышает количество почтовых адресов. Мы не только хотим, но и нуждаемся в том, чтобы Интернет вмещал больше имен, чем адресов.

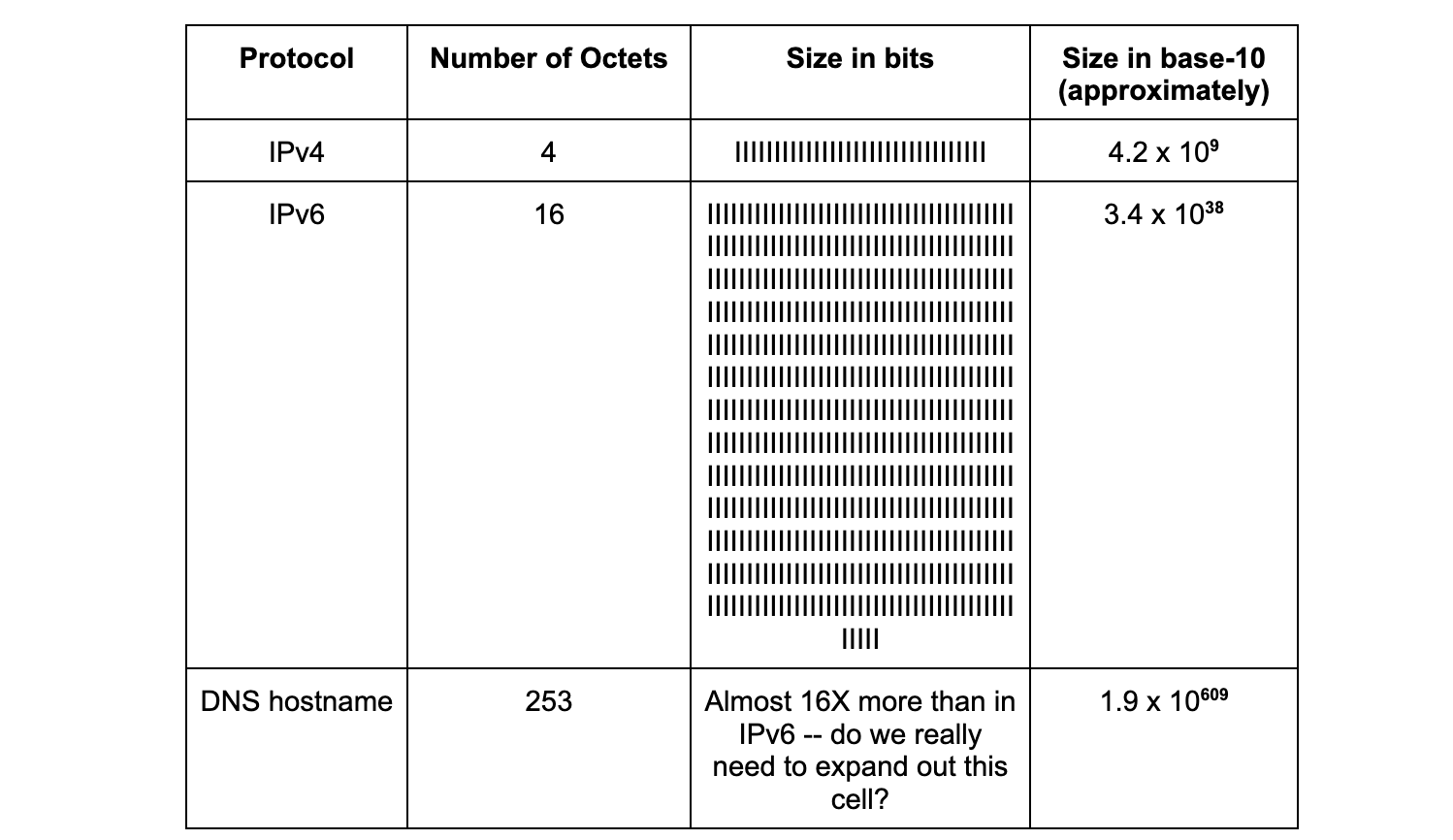

Разница в величине между именами и адресами также кодифицирована в спецификациях. Адреса IPv4 имеют 32 бита, а адреса IPv6 — 128 бит. Размер доменного имени, которое может быть запрошено DNS, составляет целых 253 октета, или 2024 бита (из раздела 2.3.4 в RFC 1035, опубликованном в 1987-м году). Приведенная ниже таблица помогает представить эти различия в перспективе:

15 ноября 2022 года Организация Объединенных Наций объявила, что население Земли превысило восемь миллиардов человек. Интуитивно мы понимаем, что такое количество почтовых адресов не может существовать и близко в принципе. Разница между количеством возможных имен на планете, и аналогичным образом в Интернете, фактически должна превышать количество доступных адресов.

Критерий истины — практика имена!

Теперь, когда есть понимание этих двух соответствующих принципов в отношении IP-адресов и DNS-имен в международных стандартах (что IP-адрес и доменные имена служат разным целям, и между ними нет отношений «один к одному») рассмотрение недавнего случая блокировки контента с использованием IP-адреса может помочь понять причины, по которым это является проблематичным. Возьмем, к примеру, инцидент с блокировкой IP-адресов в Австрии в конце августа 2022 года. Цель состояла в том, чтобы ограничить доступ к 14 целевым доменам, заблокировав 11 IP-адресов (источник: RTR.Telekom. Публикация через Архив Интернет) — несоответствие между этими двумя числами должно было стать флагом тревоги в отношении того, что блокировка IP-адреса может не иметь желаемого эффекта.

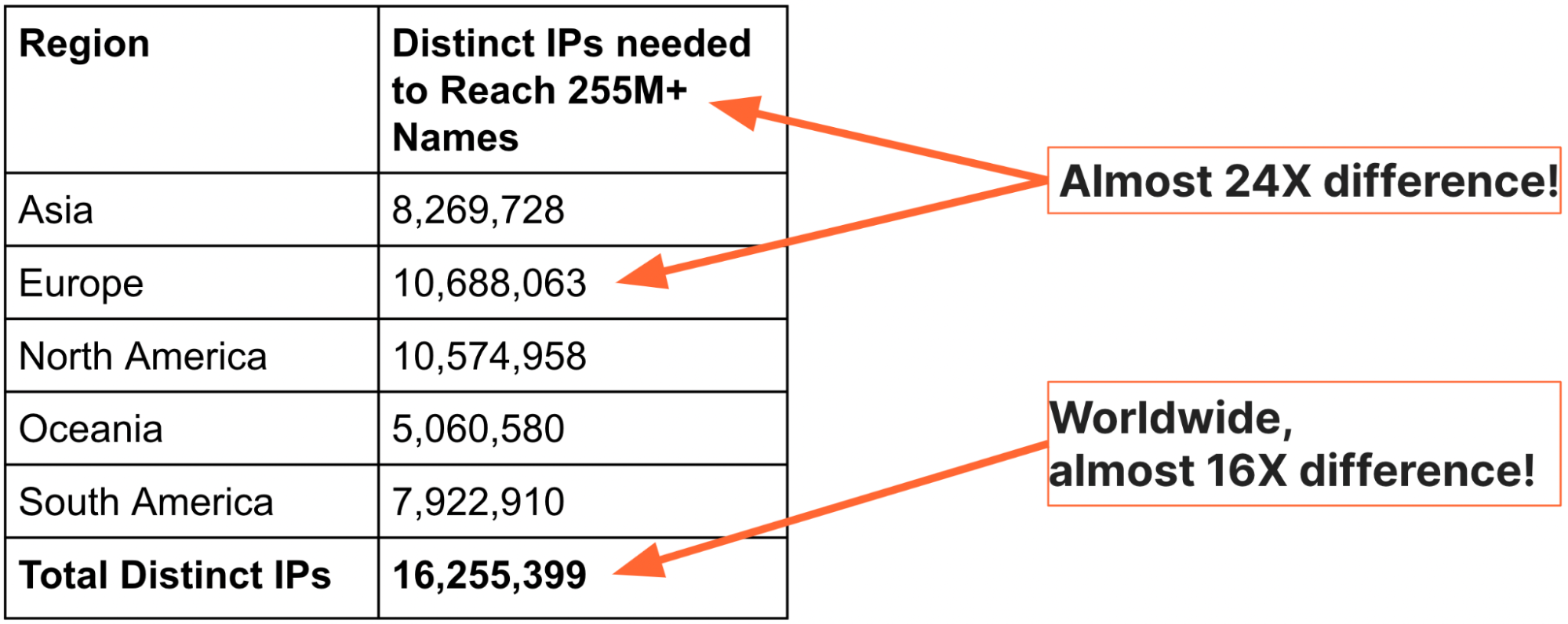

Аналогии и международные стандарты могут объяснить причины, по которым следует избегать блокировки IP-адресов, но мы можем осознать масштаб проблемы, рассмотрев данные в масштабе Интернета. Чтобы лучше понять и объяснить серьезность блокировки IP-адресов, мы решили создать глобальное представление о доменных именах и IP-адресах (благодарим стажера-исследователя, кандидата наук Судхиша Синганамалла за приложенные усилия). В сентябре 2022 года мы использовали файлы авторитетных зон для доменов верхнего уровня (TLD – от англ. "top-level domain") .com, .net, .info, и .org, вместе со списками сайтов, входящих в топ-1 млн, и нашли в общей сложности 255 315 270 уникальных имен. Затем мы запросили DNS из каждого из пяти регионов и записали набор возвращенных IP-адресов. В таблице ниже обобщены наши выводы:

Из приведенный выше таблицы понятно, что требуется не более 10,7 млн адресов, чтобы охватить 255 315 270 имен из любого региона планеты, а общий набор IP-адресов для этих имен со всего мира составляет около 16 млн, при этом соотношение имен к IP-адресам составляет почти 24 раза в Европе и 16 раз во всем мире.

Есть еще одна важная деталь о приведенных выше числах: IP-адреса представляют собой общую сумму адресов IPv4 и IPv6, а это означает, что для доступа ко всем 255 млн веб-сайтов требуется гораздо меньше адресов.

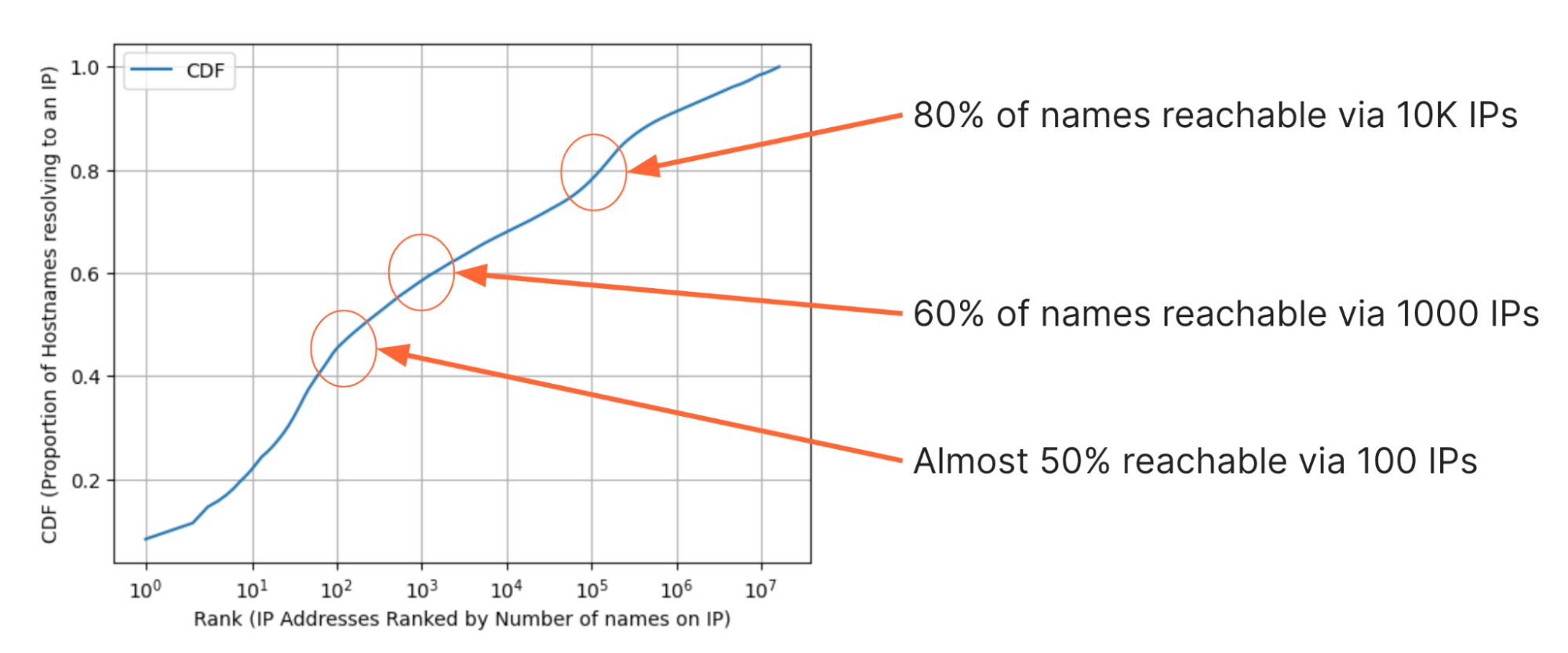

Мы также проверили данные несколькими методами, и это позволило нам сделать интересные наблюдения. Например, на рисунке ниже представлено кумулятивное распределение (CDF) доли веб-сайтов, которые можно посетить с каждым дополнительным IP-адресом. На оси Y указана доля веб-сайтов, к которым можно получить доступ с заданным количеством IP-адресов. На оси X 16 млн IP-адресов ранжированы от наибольшего количества доменов слева до наименьшего количества доменов справа. Обратите внимание, что любой IP-адрес в этом наборе является ответом от DNS, поэтому он должен иметь хотя бы одно доменное имя, но наибольшее количество доменов в IP-адресах в наборе исчисляется миллионами из 8 цифр.

Рассматривая CDF, можно сделать несколько впечатляющих наблюдений:

- для охвата 20 %, или примерно 51 миллиона доменов в наборе, требуется менее 10 IP-адресов;

- 100 IP-адресов достаточно для охвата почти 50 % доменов;

- 1000 IP-адресов достаточно для охвата почти 60 % доменов;

- 10 000 IP-адресов достаточно для охвата 80 %, или около 204 миллионов доменов.

Фактически, из общего набора в 16 миллионов адресов менее половины, 7,1 млн (43,7 %) адресов в наборе данных имели одно имя. По этому единственному пункту мы должны внести дополнительную ясность: мы не можем установить, имели ли эти адреса только одно и никаких других имен, поскольку существует гораздо больше доменных имен, чем содержится исключительно в .com, .org, .info. и .net. Эти адреса могут также содержать другие имена.

Помимо наличия нескольких доменов на одном IP-адресе, любой IP-адрес может со временем меняться для любого из этих доменов. Периодическая смена IP-адресов может быть полезна для обеспечения определенной безопасности, производительности и повышения надежности веб-сайтов. Одним из распространенных примеров, используемых в рамках многих операций, является балансировка нагрузки. Это означает, что DNS-запросы могут возвращать разные IP-адреса для одних и тех же веб-сайтов в разное время или в разных местоположениях. Это еще одна, отдельная причина, по которой блокировка на основе IP-адресов со временем не будет служить своей цели.

В конечном счете, нет надежного способа узнать количество доменов на IP-адресе без проверки всех имен в DNS из любого местоположения на планете в любой момент времени. Такое предложение является абсолютно невыполнимым.

Любое действие с IP-адресом должно, согласно самому определению протоколов, которые управляют и расширяют возможности Интернета, иметь побочные эффекты.

Отсутствие прозрачности при блокировке IP-адресов

Итак, если нам следует ожидать, что блокировка IP-адреса будет иметь побочные эффекты, и является общепризнанным тот факт, что неуместно или даже юридически недопустимо выполнять чрезмерную блокировку, блокируя IP-адреса, на которых имеется несколько доменов, почему это все еще имеет место? Трудно сказать наверняка, поэтому мы можем только предполагать. Иногда это отражает отсутствие технического понимания возможных последствий, особенно со стороны таких лиц, как судьи, которые не разбираются в технологиях. Иногда правительства просто игнорируют сопутствующий ущерб — как они это делают при отключении Интернета, — потому что считают, что блокировка отвечает их интересам. И когда присутствует сопутствующий ущерб, он, как правило, не очевиден для внешнего мира, поэтому внешнее давление для его устранения может быть весьма незначительным.

Стоит подчеркнуть этот момент. Когда IP заблокирован, пользователь просто видит неудачное соединение. Пользователю неизвестно, почему произошел сбой соединения, и кто его вызвал. С другой стороны, сервер, действующий от имени веб-сайта, даже не знает, что он заблокирован, пока не начнет получать жалобы на то, что он недоступен. В отношении чрезмерной блокировки практически отсутствует прозрачность или подотчетность. И владельцу веб-сайта может быть сложно, если не невозможно, оспорить блокировку или потребовать возмещения ущерба за ненадлежащую блокировку.

Некоторые правительства, включая правительство Австрии, публикуют списки активных блокировок, что является важным шагом для обеспечения прозрачности. Но по всем причинам, которые мы уже обсуждали, публикация IP-адреса не раскрывает всех сайтов, которые могли быть заблокированы непреднамеренно. И это не дает пострадавшим возможности оспорить чрезмерную блокировку. Опять же, возвращаясь к примеру с физическим миром, трудно представить судебное решение в отношении небоскреба, которое не было бы вывешено на двери. Но в виртуальном пространстве мы часто перешагиваем через такие требования в рамках надлежащей правовой процедуры и уведомления.

Мы считаем, что говорить о проблемных последствиях блокировки IP-адресов важнее, чем когда-либо, поскольку все больше стран настаивают на блокировке контента в Интернете. К сожалению, интернет-провайдеры часто используют блокировки IP-адресов для реализации таких требований. Возможно, отдельно взятый интернет-провайдер является более новым или менее надежным, чем более крупные аналоги, но более крупные интернет-провайдеры также используют эту практику, и это понятно, потому что блокировка IP-адресов требует наименьших усилий и легко выполнима с помощью большинства имеющихся устройств.

И по мере того, как все больше и больше доменов включаются в одно и то же количество IP-адресов, проблема будет только усугубляться.

Следующие шаги

Так что же мы можем сделать?

Мы считаем, что первым шагом является повышение прозрачности в отношении использования блокировки IP-адресов. Хотя нам неизвестно о каком-либо всеобъемлющем способе документирования сопутствующего ущерба, вызванного блокировкой IP, мы считаем, что можем предпринять некоторые шаги, чтобы расширить осведомленность о данной практике. Мы стремимся работать над новыми инициативами, которые учитывают эти аналитические сведения, как мы уже это сделали в рамках Cloudflare Radar Outage Center.

Мы также признаем, что это проблема в масштабе всего Интернета, и поэтому ее решение должно быть частью более широкого комплекса усилий. Значительная вероятность того, что блокировка по IP-адресу приведет к ограничению доступа к целому ряду несвязанных (и нецелевых) доменов, должна сделать ее неприемлемой для всех. Вот почему мы взаимодействуем с партнерами из гражданского общества и компаниями-единомышленниками, с тем, чтобы они высказывались против использования блокировки IP-адресов как способа решения проблем с контентом и указывали на сопутствующий ущерб, когда они его наблюдают.

Совершенно ясно, что для решения проблем, связанных с незаконным контентом в Интернете, странам нужны правовые механизмы, позволяющие удалять или ограничивать контент, соблюдая при этом права человека. Мы считаем, что обращение к источнику контента почти всегда является лучшим и обязательным первым шагом. Такие законы, как новый Закон ЕС о цифровых услугах или Закон об авторском праве в цифровую эпоху, предоставляют инструменты, которые можно использовать для устранения незаконного контента на уровне источника, соблюдая при этом важные принципы надлежащей правовой процедуры. Правительствам следует сосредоточиться на создании и применении правовых механизмов таким образом, чтобы они в наименьшей степени затрагивали права других людей, в соответствии с ожиданиями в области прав человека.

Очень просто: эти потребности не могут быть удовлетворены путем блокировки IP-адресов.

Мы и далее будем искать новые способы обсуждения сетевой активности и сбоев, особенно когда это приводит к ненужным ограничениям доступа. Посетите Cloudflare Radar, чтобы узнать больше о том, что мы наблюдаем в Интернете.