Tahun ini, kami mengumumkan kemampuan untuk membangun jaringan pribadi di jaringan Cloudflare dengan kontrol akses berbasis identitas. Kami dengan senang hati menyampaikan bahwa hal ini juga akan diterapkan ke sesi dan interval login.

Jaringan pribadi gagal beradaptasi

Jaringan pribadi selama bertahun-tahun menjadi tulang punggung untuk aplikasi perusahaan. Tim keamanan menggunakannya untuk membangun perimeter keamanan yang ketat pada aplikasi. Untuk mengakses data sensitif, pengguna harus secara fisik berada di jaringan. Ini artinya mereka harus berada di kantor, terhubung dengan perangkat yang dikelola perusahaan. Ini bukan solusi yang sempurna — akses jaringan dapat dibobol melalui koneksi fisik atau Wi-Fi, tetapi alat, seperti sertifikat dan firewall fisik, siap mencegah ancaman ini.

Batasan ini menjadi tantangan seiring bekerja jarak jauh makin jamak dilakukan. Kantor cabang, pusat data, dan karyawan jarak jauh membutuhkan akses ke aplikasi, jadi organisasi mulai mengandalkan Jaringan Pribadi Virtual (VPN) untuk memasukkan pengguna jarak jauh ke jaringan yang sama dengan aplikasi mereka.

Bersama masalah akibat pengguna yang terhubung dari berbagai tepat, model keamanan jaringan pribadi menjadi masalah yang makin berbahaya. Setelah berada di jaringan pribadi, pengguna dapat mengakses semua sumber daya secara default kecuali jika secara tegas dilarang. Kontrol dan log berbasis identitas dinilai sulit atau bahkan tidak mungkin diterapkan.

Selain itu, jaringan pribadi memiliki biaya overhead operasional. Jaringan pribadi dirutekan sesuai dengan ruang IP terdaftar RFC 1918, yang terbatas dan dapat menyebabkan alamat IP yang tumpang-tindih dan berbenturan. Administrator juga perlu mempertimbangkan total beban yang dapat ditampung jaringan pribadi mereka, beban yang makin berat karena karyawan melakukan panggilan video atau bahkan menonton video saat senggang dengan VPN aktif.

Alternatif modern tidak memecahkan semua kasus penggunaan

Aplikasi SaaS dan solusi Jaringan Zero Trust seperti Cloudflare Access memudahkan penyediaan pengalaman yang aman tanpa VPN. Administrator dapat mengonfigurasikan kontrol, seperti autentikasi multifaktor dan peringatan log untuk login yang janggal bagi setiap aplikasi. Kontrol keamanan untuk aplikasi yang dirilis ke publik telah jauh melampaui kontrol aplikasi di jaringan pribadi.

Namun demikian, beberapa aplikasi masih membutuhkan jaringan pribadi yang lebih tradisional. Kasus penggunaan yang melibatkan klien tebal di luar browser atau TCP arbitrer atau protokol UDP masih lebih cocok untuk model konektivitas yang berada di luar browser.

Kami mendengar bahwa ada pelanggan yang bersemangat menerapkan model Zero Trust, tetapi masih ingin mendukung kasus penggunaan jaringan pribadi yang lebih konvensional. Untuk memecahkannya, kami mengumumkan kemampuan untuk membangun jaringan pribadi di jaringan global kami. Administrator dapat menyusun aturan Zero Trust bagi mereka yang dapat mencapai IP atau tujuan tertentu. Pengguna akhir yang terhubung dari agen Cloudflare yang sama yang memberdayakan jaringan terbatas mereka ke Internet di seluruh dunia. Namun, satu aturan belum ada.

Membawa kontrol sesi ke jaringan pribadi Cloudflare

Jaringan global Cloudflare membuat hal ini dapat dilakukan dengan kecepatan tinggi. Langkah pertama adalah menghubungkan jaringan pribadi apa pun ke Cloudflare. Hal ini dapat dilakukan dengan membuat tunnel aman untuk koneksi keluar saja menggunakan Cloudflare Tunnel, atau menerapkan pendekatan koneksi yang lebih tradisional, seperti tunnel GRE atau IPSec.

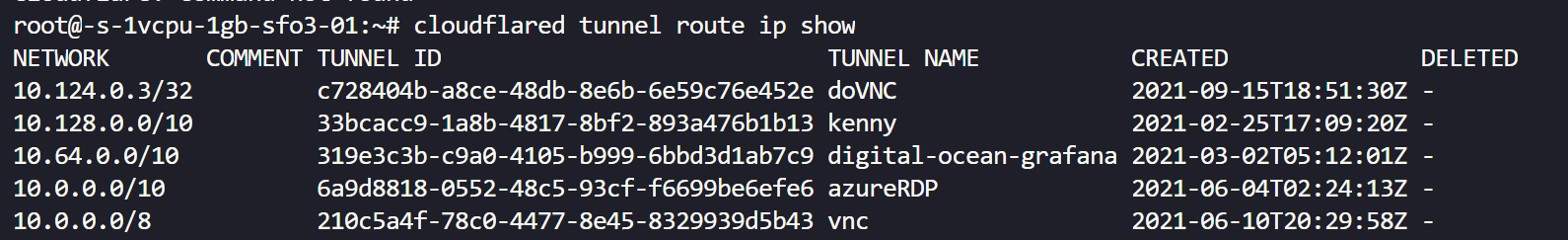

Setelah koneksi tunnel dibuat, rentang IP pribadi tertentu dapat diiklankan di instans Cloudflare. Hal ini dilakukan dengan serangkaian perintah untuk memetakan tunnel ke blok alamat IP CIDR. Dalam cuplikan layar di bawah ini, rentang CIDR dipetakan ke Cloudflare Tunnel yang unik -- masing-masing dengan pengidentifikasi dan nama unik yang ditetapkan.isolationisolation

Setelah aplikasi dapat dikenali oleh jaringan Cloudflare, pengguna perlu cara untuk mengakses rentang IP pribadi ini. Di sini, VPN umumnya digunakan untuk memasukkan pengguna ke jaringan yang sama dengan aplikasi. Alih-alih, klien WARP Cloudflare digunakan untuk menghubungkan lalu lintas Internet pengguna ke jaringan Cloudflare.

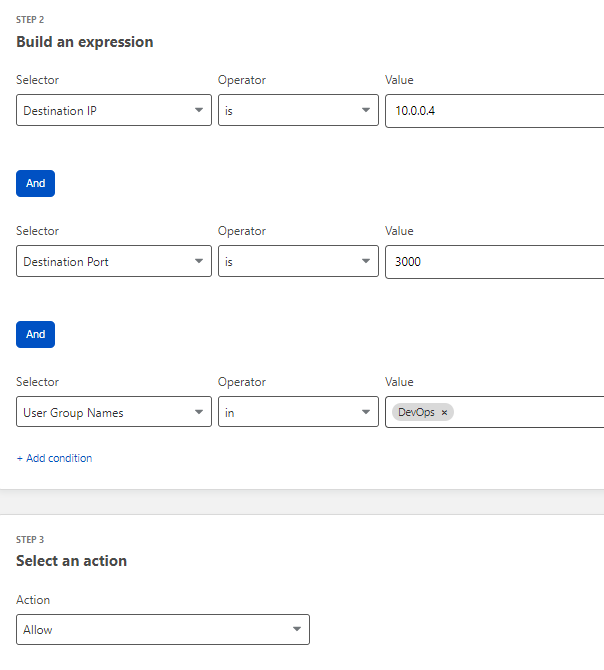

Administrator kemudian dapat mengontrol lalu lintas dari klien perangkat pengguna. Mereka dapat membuat kebijakan granular berbasis identitas untuk mengontrol pengguna mana yang dapat mengakses aplikasi tertentu di alamat IP pribadi tertentu atau, nantinya, nama host.

Ini adalah langkah maju yang besar untuk tim TI dan Keamanan, karena dapat menghilangkan latensi yang mengganggu, masalah manajemen, dan backhaul yang disebabkan oleh VPN. Namun, setelah pengguna mengautentikasi satu kali, mereka dapat terus terhubung tanpa batas waktu, kecuali jika akses dicabut. Kami tahu beberapa pelanggan perlu memaksa login setiap 24 jam, misalnya, atau mengatur batas waktu setelah satu minggu. Kami senang dapat memberikan fitur tersebut bagi pelanggan.

Dengan meluncurkan beta, administrator dapat menambahkan aturan sesi ke sumber daya yang tersedia dalam model jaringan pribadi ini. Administrator akan dapat mengonfigurasikan durasi sesi tertentu untuk kebijakan mereka, dan mewajibkan pengguna melakukan autentikasi ulang dengan autentikasi multifaktor.

Apa selanjutnya?

Pengumuman ini hanya merupakan satu faktor yang membuat jaringan pribadi Zero Trust Cloudflare menjadi lebih hebat bagi organisasi Anda. Dukungan UDP untuk model ini juga diumumkan minggu ini. Teams akan dapat menggunakan server nama DNS pribadi yang sudah ada untuk memetakan nama host aplikasi mereka di domain lokal. Hal ini mencegah masalah akibat benturan IP atau alamat IP pribadi sementara untuk aplikasi.

Kami senang dapat menawarkan versi beta untuk kedua fitur ini. Jadi jika Anda ingin mencobanya sebelum tahun depan, gunakan tautan pendaftaran ini untuk mengetahui kapan beta tersedia.

Jika Anda ingin mulai mencoba kontrol Zero Trust untuk jaringan pribadi Anda, solusi Cloudflare gratis untuk 50 pengguna pertama. Buka dash.teams.cloudflare.com untuk memulai!